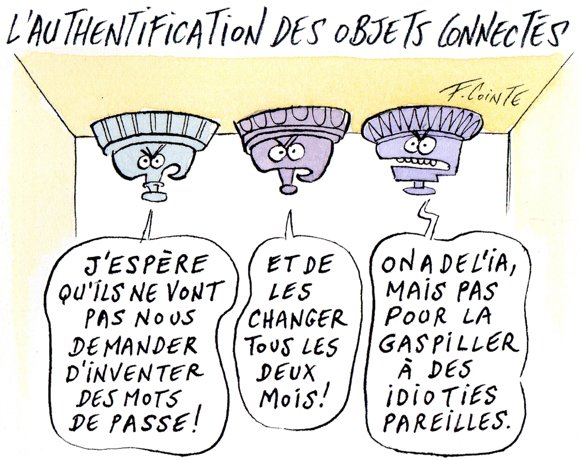

Comment gérer l’authentification des objets connectés

L'adoption de l’IIoT se fait plus vite que celle de normes de sécurité. Alors que les entreprises dépensent des milliards de dollars pour donner des noms d'utilisateur et des mots de passe à leurs employés afin de protéger leurs réseaux, elles ne font pas assez pour protéger l'identité des machines.