Cyberdélinquance

-

Actualités

19 mai 2026

Cybercriminalité : la lutte contre les infrastructures de support se poursuit

Les forces de l’ordre viennent de saisir un service VPN qui a été utilisé dans le cadre de cyberattaques, mais également des serveurs utilisés pour la distribution de maliciels et de courriels de hameçonnage, tandis que Microsoft s’est attaqué à un service de signature d’exécutables. Lire la suite

-

Actualités

30 avr. 2026

Extraction de données de l’ANTS : un adolescent de 15 ans interpellé

Le parquet de Paris vient d’annoncer l’interpellation et le placement en garde à vue d’un adolescent de 15 ans soupçonné d’avoir procédé au vol de données sur les systèmes de l’Agence nationale des titres sécurisés. Lire la suite

- Boostez votre croissance et votre expérience client avec les paiements unifiés –Forrester Research Report

- L'impact commercial des paiements modernes sur les entreprises –Livre Blanc

- Six mythes sur lamodernisation etla migration versle nuage –eBook

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Actualités

22 avr. 2026

Arrestation de HexDex, pirate français spécialiste du vol de bases de données

Le pirate (derrière le pseudonyme HexDex) qui a revendiqué une centaine de vols de données d’organisations françaises, ces derniers mois, a été arrêté en Vendée le 20 avril. Lire la suite

-

Actualités

21 avr. 2026

« Cyberconflits » ou pas ? Une réalité diffuse et complexe à appréhender

La « cyberguerre » est moins spectaculaire que l’on n’imagine : derrière les tensions géopolitiques, il y a des attaques souvent opportunistes et difficiles à attribuer. Lire la suite

-

Actualités

17 avr. 2026

Ransomware : derrière certaines cyberattaques, l’ombre de Moscou

Les soupçons de liens entre certains acteurs du rançongiciel et le pouvoir central russe apparaissent de plus en plus confortés, à mesure que se multiplient les indices. Lire la suite

-

Guide

03 avr. 2026

Cybercriminalité : une lutte sans relâche contre un phénomène global

Si ses effets concrets restent difficiles à percevoir, la lutte contre la cybercriminalité se poursuit sans relâche sur toute une série de fronts tout aussi diversifiés que judicieusement choisis. Des efforts manifestement alimentés par le renseignement sur les menaces. Lire la suite

-

Actualités

02 avr. 2026

L’ombre de REvil : traque internationale des architectes d’une cybermenace systémique

Les autorités allemandes identifient les leaders de GandCrab/REvil et émettent des mandats internationaux, révélant l’ampleur d’un préjudice dépassant 35 millions d’euros. Lire la suite

-

Opinion

30 mars 2026

Ransomware : des franchises comme autant d’écrans de fumée

Les révélations de 2025 sur LockBit 3.0 soulignent la manière dont les ex-Conti se sont disséminés, faisant tomber les lignes historiques entre enseignes de ransomware, les reléguant au rôle d’écrans de fumée. Lire la suite

-

Actualités

20 mars 2026

Botnets : la lutte progresse, mais la menace persiste

Des opérations judiciaires ont affecté avec succès les infrastructures de plusieurs botnets utilisés à des fins malveillantes. Mais des découvertes récentes mettent en évidence la créativité des cybercriminels. Lire la suite

-

Actualités

12 mars 2026

Cybermenaces 2025 : érosion des frontières et marée haute persistante

L’année 2025 s’est soldée par un constat paradoxal : une baisse de 18 % du nombre de signalements, mais une stabilité préoccupante des incidents confirmés. Et surtout des lignes qui se brouillent plus que jamais. Lire la suite

-

Actualités

05 mars 2026

La plateforme de hameçonnage Tycoon2FA démantelée

Une opération menée par Europol contre le célèbre service de phishing avec contournement de MFA Tycoon2FA a été couronnée de succès : les activités ont été interrompues et les meneurs ont été identifiés. Lire la suite

par- Alex Scroxton, Journaliste Cybersécurité

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

02 mars 2026

Cybercriminalité : 30 membres de « The Com » interpellés en un an

Lancée en janvier 2025, l’initiative Compass d’Europol a déjà permis l’arrestation de 30 individus liés à la nébuleuse criminelle dite « The Com », ainsi qu’à l’identification au moins partielle de près de 180 autres. Lire la suite

-

Actualités

24 févr. 2026

Ransomware : la pelote des acteurs liés à Phobos continue d’être déroulée

Les autorités polonaises viennent d’indiquer avoir interpellé un individu soupçonné d’avoir été impliqué dans des cyberattaques menées avec le rançongiciel Phobos. Alors que deux autres étaient jugés en France. Lire la suite

-

Actualités

11 févr. 2026

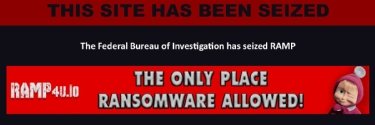

Après la chute du forum Ramp, place à l’anxiété pour les cybercriminels

Tombé fin janvier, le forum Ramp, largement fréquenté par les cybercriminels patriciens du ransomware, a commencé à livrer ses secrets. Prodaft a écrit à tous ses utilisateurs inscrits pour leur demander d’aider à identifier leurs pairs. Lire la suite

-

Actualités

30 janv. 2026

Google met fin à un vaste réseau de serveurs mandataires résidentiels

Ces serveurs mandataires sont particulièrement prisés, parce que leurs adresses IP ne sont pas référencées comme celles de serveurs VPN grand public ou d’hébergeurs, réduisant considérablement le risque de blocage. Lire la suite

-

Actualités

28 janv. 2026

Ransomware : les forces de l’ordre américaines mettent la main sur le trésor de RAMP

Le forum RAMP, largement fréquenté par les cybercriminels praticiens du rançongiciel, est tombé. Son nom de domaine principal a été saisi et son site Tor affiche le même message, suggérant fortement que les serveurs ont été atteints. Lire la suite

-

Actualités

20 janv. 2026

Cyberattaque au ministère de l’Intérieur : une opération de pêche ciblée

Laurent Nuñez a récemment indiqué que l’intrus s’est concentré sur les fiches de quelques dizaines d’individus. Selon nos informations, les personnes concernées sont liées à la scène cybercriminelle française. Lire la suite

-

Actualités

16 janv. 2026

Ransomware : le leader de Black Basta, Oleg Nefedov, est officiellement recherché

L’ancien leader du gang de rançongiciel Black Basta, aussi connu sous son pseudonyme « tramp », est désormais officiellement recherché par les autorités européennes. Lire la suite

-

Actualités

12 janv. 2026

Attaque réelle par clonage vocal utilisant l’IA : étude de cas d’un exercice

Grâce à l’IA, les campagnes d’ingénierie sociale sont plus efficaces que jamais. Dans cette étude de cas de « red team », découvrez comment le clonage vocal a permis de tromper un utilisateur professionnel expérimenté. Lire la suite

-

Actualités

09 janv. 2026

Soupçonné d’avoir participé à un groupe de ransomware, Daniil Kasatkin serait libre

Interpellé en France durant l’été 2025, Daniil Kasatkin aurait été libéré, selon le FSB. Il est soupçonné d’avoir œuvré comme négociateur pour un gang de rançongiciels. Sa libération serait survenue contre celle du chercheur français Laurent Vinatier. Lire la suite

-

Actualités

08 janv. 2026

GenAI et ingérence : la DGSI fait l’inventaire des menaces qui pèsent sur les entreprises

Dans un « flash », la direction générale de la sécurité intérieure passe en revue les risques associés à l’usage de l’IA générative dans le monde professionnel. L’occasion de rappeler des mesures d’hygiène. Lire la suite

-

Opinion

06 janv. 2026

2025 : l’année où les échecs de cybersécurité se propagent à la sécurité physique

En France, l’année passée a été marquée par un nombre inégalé de fuites de données personnelles. Avec des conséquences bien concrètes pour la sécurité physique des personnes. Lire la suite

-

Actualités

24 déc. 2025

Égypte : la cyberattaque qui aurait fait 4 morts… ou pas

Début juillet 2025, une cyberattaque qui devait déboucher sur le déclenchement d’un rançongiciel aurait tourné au drame, faisait quatre mots et une vingtaine de blessés, selon ceux qui l’ont perpétrée. Lire la suite

-

Actualités

17 déc. 2025

Cyberattaque au ministère de l’Intérieur : une première arrestation

Le parquet de Paris vient d’annoncer une première interpellation. Ce matin, le ministre Laurent Nuñez reconnaissait des « imprudences » au sein des effectifs rattachés au ministère. Et il se refusait à toute attribution hâtive. Lire la suite

-

Actualités

16 déc. 2025

Ransomware : pour protéger votre réputation, évitez de payer la rançon

Une étude menée par Max Smeets, expert en ransomware, montre que les entreprises qui paient les rançons demandées par les cybercriminels sont plus susceptibles d’attirer l’attention de la presse. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Bill Goodwin, Computer Weekly

-

Actualités

16 déc. 2025

Cyberattaque ministère de l’Intérieur : BreachForums, un vrai-faux retour ?

Les opérateurs de ce forum ont indiqué avoir « pleinement compromis » le ministère de l’Intérieur. Mais est-ce bien sérieux et qui se cache effectivement derrière cette revendication ? Enquête. Lire la suite

-

Actualités

15 déc. 2025

Ministère de l’Intérieur : l’intrusion revendiquée par les opérateurs de BreachForums

Les opérateurs de ce forum ont indiqué avoir « pleinement compromis » le ministère de l’Intérieur et accédé aux données de police de plus de 16,4 millions de personnes. Le tout en prétendant utiliser son serveur d’email. Lire la suite

-

Actualités

12 déc. 2025

Ministère de l’Intérieur : intrusion sur les systèmes de messagerie

Beauvau a reconnu, hier 11 décembre au soir, « l’existence d’activités suspectes visant des serveurs de messagerie ». Et d’avoir lancé une vaste rotation des mots de passe assortie d’un renforcement de l’authentification. Lire la suite

-

Actualités

10 déc. 2025

Ransomware : un business à plusieurs milliards de dollars

Selon l’administration américaine, plus de deux milliards de dollars de rançons ont été versés entre 2022 et 2024 à la suite de cyberattaques avec rançongiciel. Avec un record en 2023 pour 1 512 incidents rapportés. Lire la suite

-

Actualités

24 nov. 2025

Ransomware : des blanchisseurs d’argent russes ont acheté une banque pour cacher leurs gains

Un réseau de blanchiment d’argent actif au Royaume-Uni a acheminé de l’argent, y compris les bénéfices d’attaques par ransomware, vers sa propre banque afin de contourner les sanctions imposées à la Russie. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alex Scroxton, Journaliste Cybersécurité

-

Actualités

19 nov. 2025

Cybercriminalité : le trésor américain impose des sanctions à un hébergeur « bulletproof »

Les États-Unis viennent d’annoncer des sanctions contre un hébergeur accusé de complicité avec les cybercriminels et notamment ceux adeptes du rançongiciel. L’Australie et le Royaume-Uni se sont joints à eux. Lire la suite

-

Actualités

18 nov. 2025

Cybercriminalité : la police néerlandaise saisit 250 serveurs d’un hébergeur « bulletproof »

L’hébergeur en question apparaît « dans plus 80 enquêtes » sur des activités cybercriminelles, aux Pays-Bas et au-delà, depuis 2022. Ses infrastructures ne seraient utilisées que pour cela. Lire la suite

-

Actualités

13 nov. 2025

Pour sa saison 3, Endgame frappe Rhadamanthys, VenomRAT, et Elysium

Plus d’un millier de serveurs liés aux infrastructures du cleptogiciel, du cheval de Troie et du botnet ont été démantelés. Une arrestation a été réalisée en Grèce. Lire la suite

-

Actualités

12 nov. 2025

Endgame saison 3 : le cleptogiciel Rhadamanthys en tête d’affiche ?

La saison 3 de l’opération Endgame a été annoncée en ce 11 novembre 2025. Elle doit être lancée le 13 novembre. L’infostealer Rhadamanthys pourrait bien en être la vedette. Lire la suite

-

Actualités

03 nov. 2025

Russie : trois individus suspectés d’avoir développé et vendu Meduza interpellés

Le ministère de l’Intérieur russe a annoncé, en fin de semaine dernière, l’interpellation de trois individus suspectés d’avoir développé, utilisé et commercialisé l’infostealer Meduza. Lire la suite

-

Actualités

03 nov. 2025

Ransomware : deux négociateurs américains accusés de cyberattaques

Outre-Atlantique, deux anciens employés d’entreprises spécialisées dans la négociation avec les cybercriminels sont accusés d’avoir eux-mêmes conduit des attaques avec le rançongiciel d’Alphv/BlackCat. Lire la suite

-

Opinion

20 oct. 2025

Enquête Tramp/Black Basta : la source qui en savait trop

Selon Le Monde et Die Zeit, un mystérieux « Group 78 » aurait organisé des fuites d’information sur le groupe de rançongiciel Black Basta, visant notamment à les déstabiliser. Ai-je compté parmi leurs destinataires ? Lire la suite

-

Opinion

16 oct. 2025

Ransomware : pourquoi compter les revendications des cybercriminels ne suffit pas

Comptabiliser les revendications des cybercriminels pour en tirer des conclusions paresseuses sur l’intensité de leur activité, c’est leur servir la soupe (ainsi qu’aux adeptes du marketing) de la peur. Lire la suite

-

Actualités

15 oct. 2025

Chapitre français des ShinyHunters : une bande de jeunes autistes ?

L’avocat de l’un des présumés membres français du collectif nébuleux ShinyHunters les présente comme des jeunes affectés par un « syndrome d’autisme avéré » aux compétences techniques exceptionnelles. Lire la suite

-

Actualités

24 sept. 2025

Cyberattaque affectant le transport aérien européen : une arrestation outre-Manche

Les forces de l’ordre britanniques ont arrêté un quadragénaire dans le cadre de leur enquête sur la cyberattaque ayant touché Collins Aerospace. Il a été libéré sous caution. Le rançongiciel HardBit aurait été utilisé. Lire la suite

-

Actualités

15 sept. 2025

Kering vient allonger la liste des victimes des ShinyHunters

Les cybercriminels disent avoir mis la main sur les données personnelles de clients des marques Gucci, Balenciaga, Brioni et AlexanderMcQueen, dès avril. Kering dit avoir « constaté » l’accès d’un tiers non autorisé à certaines données… en juin. Lire la suite

-

Actualités

09 sept. 2025

Ransomware : un ancien de LockerGoga officiellement identifié

Volodymyr Tymoshchuk est accusé par la France d’avoir participé à des cyberattaques avec LockerGoga. Les États-Unis lui reprochent également d’avoir été impliqué dans les activités de MegaCortex et Nefilim. Lire la suite

-

Actualités

08 sept. 2025

Ransomware : DragonForce propose à LockBit et Qilin de créer un cartel

Après avoir tendu la main à ceux de feu RansomHub, les opérateurs de l’enseigne DragonForce se tournent vers ceux de LockBit et Qilin, proposant une coalition. Une offre qui ne manque pas d’ironie. Lire la suite

-

Actualités

13 août 2025

Cyberattaques : la campagne ciblant les clients de Salesforce s’intensifie

Google, Air France-KLM, Allianz for Life, Cisco, Pandora et d’autres auraient tous subi des cyberattaques orchestrées par un collectif exploitant des techniques d’ingénierie sociale pour s’infiltrer dans leurs environnements Salesforce. Lire la suite

-

Actualités

01 août 2025

Ransomware : le gouvernement britannique s’apprête à interdire le paiement des rançons

Les opérateurs d’infrastructures critiques, les hôpitaux, les conseils municipaux et les écoles seront parmi ceux à qui il sera interdit de céder aux demandes des cybercriminels. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alex Scroxton, Journaliste Cybersécurité

-

Actualités

25 juil. 2025

Ransomware : fin de parcours pour l’enseigne BlackSuit

L’infrastructure de l’enseigne cybercriminelle BlackSuit a été saisi par les forces de l’ordre, dans le cadre d’une opération internationale baptisée « Checkmate ». Mais certains affiliés pourraient avoir déjà quitté le navire pour l’enseigne Chaos. Lire la suite

-

Actualités

23 juil. 2025

Cybercriminalité : un administrateur supposé du forum XSS arrêté et un domaine saisi

Le parquet de Paris indique qu’un administrateur de ce forum, bien connu pour être fréquenté notamment par des cybercriminels, a été interpellé par les autorités ukrainiennes. Son principal nom de domaine a été saisi. Lire la suite

-

Actualités

16 juil. 2025

DDoS : vaste opération contre les hacktivistes pro-russes de NoName057(16)

Ce collectif fait partie des plus vifs soutiens de Moscou depuis l’invasion de l’Ukraine, multipliant les attaques en déni de service distribué contre des cibles jugées anti-Kremlin. Ses infrastructures viennent de subir un coup majeur. Lire la suite

-

Actualités

10 juil. 2025

Cybercriminalité : un négociateur suspecté de ransomware arrêté à Paris

Arrêté à Paris le 21 juin, un basketteur professionnel russe vient d’être maintenu en détention. Les États-Unis demandent son extradition. Il est suspecté d’avoir été négociateur pour un gang de ransomware, vraisemblablement Conti. Lire la suite

-

Actualités

10 juil. 2025

Ransomware : arrestations outre-Manche en lien avec l’attaque contre Marks & Spencer

L’agence britannique de lutte contre la criminalité a procédé à quatre arrestations en lien avec les cyberattaques contre Marks & Spencer et Co-Op. Des attaques liées au mode opératoire désigné sous le nom de « Scattered Spider ». Lire la suite

-

Actualités

26 juin 2025

Cybercriminalité : fin de partie pour les « ShinyHunters »

Quatre membres de ce groupe de cybercriminels ont été arrêtés en France en début de semaine. Un autre, connu sous le pseudonyme IntelBroker, l’avait déjà été, dans l’Hexagone encore une fois, en début d’année, piégé notamment par des cryptoactifs. Lire la suite

-

Actualités

19 juin 2025

Ransomware : extradition d’un membre de feu Ryuk

Les autorités ukrainiennes ont annoncé avoir tout juste extradé aux États-Unis un individu ayant été impliqué dans des cyberattaques avec le rançongiciel Ryuk. Il était chargé de l’exploitation de vulnérabilités pour établir des accès initiaux. Lire la suite

-

Actualités

13 juin 2025

Ransomware : comment les cybercriminels blanchissent et légalisent leurs gains

La plupart des cybercriminels se contentent vraisemblablement de services de mélange, d’anonymisation ou encore d’échanges peu scrupuleux. Mais les plus redoutables jouent la carte de l’investissement dans l’économie réelle. Lire la suite

-

Actualités

12 juin 2025

Cleptogiciels : une vaste opération de démantèlement en Asie

Interpol vient de lever le voile sur l’opération Secure, ayant conduit au démantèlement d’une infrastructure de plus de 20 000 adresses IP et noms de domaines, utilisés par des activités de vol de données d’authentification. Lire la suite

-

Guide

04 juin 2025

Ransomware : mieux comprendre la menace

Le nombre de cyberattaques avec rançongiciel a véritablement explosé au cours des dernières années. Mais la compréhension de cette menace peut encore considérablement progresser. Et notamment en passant en coulisses. Lire la suite

-

Actualités

02 juin 2025

Ransomware : l’Australie rend obligatoire la déclaration du paiement de rançon

L’obligation s’applique depuis le 30 mai aux organisations dont le chiffre d’affaires annuel est de plus de 3 millions de dollars australiens, ainsi qu’à celles qui sont susceptibles de l’atteindre à la fin de leur exercice fiscal. Lire la suite

-

Actualités

26 mai 2025

Cybercriminalité : la saison 2 de l’opération Endgame bat son plein

Dévoilée il y a presque un an, cette opération judiciaire internationale frappait aux prémisses des cyberattaques. Pour son retour en seconde saison, elle fait encore plus fort, en menaçant individuellement certains acteurs clés. Lire la suite

-

Actualités

22 mai 2025

L’Union européenne sanctionne l’hébergeur russe Stark Industries

L’Union européenne vient de dévoiler la liste de nouvelles entités russes visées par des sanctions. Elles sont accusées de contribuer aux opérations de déstabilisation de Moscou. Parmi elles, un hébergeur bien connu. Lire la suite

-

Actualités

19 mai 2025

Démantèlement d’un vaste réseau de botnets exploitant des routeurs obsolètes

La Justice américaine a démantelé un vaste botnet s’appuyant sur des routeurs obsolètes compromis pour vendre des services de serveurs mandataires utilisés dans le cadre d’activités illégales. Lire la suite

-

Actualités

19 mai 2025

Ransomware : des anciens de DoppelPaymer et Nefilim rattrapés par la justice

Un Ukrainien accusé d’avoir été associé aux activités de Nefilim vient d’être extradé vers les États-Unis. Il avait été préalablement arrêté en Espagne. Les autorités moldaves ont par ailleurs arrêté un individu accusé d’avoir participé à des cyberattaques avec DoppelPaymer. Lire la suite

-

Actualités

13 mai 2025

Cryptomonnaies : la justice allemande assène un nouveau coup aux cybercriminels

La justice allemande vient de saisir l’infrastructure d’un échange anonyme utilisé notamment à des fins de blanchiment. Lire la suite

-

Actualités

12 mai 2025

Ransomware : les comptes peu reluisants de LockBit 3.0

Les données extraites le 29 avril d’une interface d’administration de la franchise mafieuse fournissent un éclairage nouveau sur ses activités. Moins de 9 % des cyberattaques menées sous la bannière de LockBit ont donné lieu à un à paiement de rançon. Lire la suite

-

Actualités

17 avr. 2025

Italie : une proposition de loi obligerait à déclarer les cyberattaques sous 6 heures

Cette proposition de loi vise en outre à limiter le droit des victimes de rançongiciel à céder aux exigences de leurs assaillants, ainsi qu’à renforcer les moyens des services enquêteurs. Lire la suite

-

Actualités

09 avr. 2025

Cyberattaques : début de la saison 2 de l’opération Endgame

Dévoilée il y a près d’un an, cette opération judiciaire internationale frappait aux prémisses des cyberattaques. Elle a permis d’aller un cran plus loin, en remontant aux clients des botnets en mode service touchés dans le cadre de cette opération. Lire la suite

-

Actualités

01 avr. 2025

Ransomware : bienvenue dans l’ère des vraies-fausses cyberattaques

Les acteurs malveillants prétendant avoir conduit des cyberattaques se multiplient, formulant des revendications fantaisistes ou cherchant à extorquer des organisations en recyclant des données volées préalablement par d’autres. Lire la suite

-

Actualités

31 mars 2025

Check Point confirme un incident de sécurité survenu en décembre dernier

L’équipementier répond aux allégations d’un cybercriminel proposant à la vente des données présentées comme obtenues sur ses systèmes. Il assure que les affirmations de l’intéressé sont « exagérées ». Lire la suite

-

Actualités

28 mars 2025

Cyber-extorsion : deux membres de Hellcat démasqués

Les experts de Kela ont remonté la piste de Rey et Pryx, les deux principaux opérateurs de la jeune enseigne Hellcat grâce au renseignement en sources ouvertes et… des identifiants dérobés par des infostealers. Lire la suite

-

Actualités

24 mars 2025

Ransomware : l’activité de Cactus apparaît exploser

L’enseigne, active depuis au moins le printemps 2023, connaît récemment une forte accélération de ses opérations. Son compte de revendications a progressé de 25 % depuis le début de l’année. Lire la suite

-

Actualités

24 mars 2025

Ransomware : l’université de Maastricht récupère près de 3 fois ce qu’elle avait payé

L’université avait été frappée fin 2019 avec le ransomware Cl0p et avait décidé de verser près de 200 000 € pour accélérer la restauration initiale de ses systèmes. Sa transparence a payé : elle vient de récupérer près du triple. Lire la suite

-

Definition

21 mars 2025

Cybersécurité

La cybersécurité est la protection des systèmes connectés à Internet – tels que les infrastructures, les logiciels et les données – contre les cybermenaces. Cette pratique est utilisée par les particuliers et les entreprises pour se protéger contre l’accès non autorisé aux datacenters et autres systèmes informatisés. Lire la suite

-

Guide

20 mars 2025

La cybersécurité à l’heure de l’IA générative

L’IA générative apporte des avantages en cybersécurité, mais son efficacité dépend de la maîtrise des utilisateurs et d’un contrôle rigoureux. Elle représente aussi un risque, pouvant être détournée pour contourner des protections et créer des logiciels malveillants. Lire la suite

-

Actualités

17 mars 2025

Ransomware : les amours toujours contrariées des cybertruands avec le Bitcoin

Cette cryptomonnaie reste très prisée pour le paiement des rançons. Mais au-delà, certains ont déjà opéré un virage vers le Monero, dont le suivi des flux financiers s’avère moins aisé. Lire la suite

-

Actualités

14 mars 2025

Ransomware : les États-Unis obtiennent l’extradition d’un développeur suspecté de LockBit

Les États-Unis ont obtenu l’extradition de Rostislav Panev, citoyen israélien arrêté en août 2024, accusé d’avoir participé au développement du rançongiciel de la franchise mafieuse LockBit, notamment. Lire la suite

-

Opinion

11 mars 2025

Cybersécurité : qu’attendre de la nouvelle entente entre États-Unis et Russie

Le réchauffement des relations entre Washington et Moscou soulève de nombreuses questions, notamment autour de la cybercriminalité russophone. Mais la circonspection semble devoir s’imposer. Lire la suite

-

Actualités

07 mars 2025

Black Basta : le début de la fin du gang semble remonter à l’été 2024

L’analyse des échanges internes à ce gang de ransomwares fait ressortir ses habitudes de congés. Avec une anomalie remarquable : après ceux de juillet 2024, plusieurs affidés ne sont pas revenus dans les rangs. Lire la suite

-

Actualités

04 mars 2025

Ransomware : quelles vulnérabilités sont exploitées, et quand ?

Les cybercriminels exploitent des vulnérabilités critiques pour conduire certaines de leurs attaques. Mais quand ? Avant que les correctifs ne soient disponibles ? Plus tôt encore ? Le cas Black Basta fournit un nouvel éclairage. Lire la suite

-

Actualités

01 mars 2025

Ransomware : de REvil à Black Basta, que sait-on de Tramp ?

Ce membre clé du gang de rançongiciels Black Basta est recherché par la justice américaine. Il a échappé de peu à l’extradition vers les États-Unis fin juin 2024. Avec l’aide de contacts très haut placés à Moscou, selon lui. Lire la suite

-

Actualités

24 févr. 2025

Ransomware : sur la piste trouble de l’un des leaders de Black Basta

Les échanges internes au groupe Black Basta divulgués la semaine dernière offrent une nouvelle opportunité d’enquêter sur l’un de ses leaders : tramp. Il pourrait avoir été arrêté en Arménie en juin 2024, avant d’être relâché. Lire la suite

-

Actualités

24 févr. 2025

Black Basta : l’outillage développé pour analyser la fuite

LeMagIT a été parmi les premiers à disposer de la fuite d’échanges internes au groupe Black Basta survenue le 20 février. Pour procéder à l’analyse de ces éléments, nous avons commencé à développer quelques outils en interne. Lire la suite

-

Actualités

21 févr. 2025

Ransomware : comme Conti avant lui, Black Basta sur la voie de l’implosion

Descendant de feu Conti, le groupe Black Basta semble parti pour suivre la même voie : celle de l’implosion. Un tiers non identifié vient de rendre public plus d’un an d’échanges privés du groupe. Le croisement avec des victimes connues en confirme l’authenticité. Lire la suite

-

Actualités

17 févr. 2025

Cybercriminalité : sanctions et saisie d’infrastructure

Les forces de l’ordre néerlandaises viennent de saisir 127 serveurs utilisés par l’hébergeur ZServers/Xhost, dit « bulletproof », à la suite de plus d’un an d’enquête. Juste après l’annonce de sanctions internationales à son encontre. Lire la suite

-

Actualités

14 févr. 2025

Ransomware : Leonardo réfute les allégations de ThreeAM

Dans une déclaration publiée sur le réseau social X, le groupe industriel italien dément avoir été victime d’un rançongiciel. Il réagit à la revendication d’une telle cyberattaque revendiquée quelques heures plus tôt sur le site vitrine de l’enseigne ThreeAM. Lire la suite

-

Actualités

13 févr. 2025

De la cyber-extorsion à la cyberguerre : quand les lignes se brouillent

Entre cybercriminels et hacktivistes qui se rangent ouvertement aux côtés d’un État et acteurs malveillants étatiques qui se fournissent auprès d’eux, des voix s’élèvent pour que les cybermenaces soient traitées comme des menaces à la sécurité nationale. Lire la suite

-

Actualités

10 févr. 2025

Ransomware : fin de parcours pour 8base

Le site vitrine de l’enseigne de rançongiciel a été saisi dans le cadre d’une opération judiciaire internationale. Le fruit vraisemblable de l’arrestation du développeur de son ransomware, Phobos, début novembre 2024. Lire la suite

-

Actualités

30 janv. 2025

Cybercriminalité : nouvelle opération judiciaire internationale

L’opération Talent, menée entre les 28 et 30 janvier, a visé notamment les forums Cracked et Nulled, conduisant à deux arrestations et à la saisie de 17 serveurs et environ 300 000 euros en numéraire et cryptopépettes. Lire la suite

-

Actualités

27 janv. 2025

Ransomware : le vrai-faux retour de Babuk

Une nouvelle vitrine se revendique de cette enseigne de début 2021. Mais si son créateur original est en liberté, c’est sous caution. Et l’éventail des victimes épinglées suggère l’œuvre d’un affidé également passé par les enseignes LockBit, RansomHub, et FunkSec. Lire la suite

-

Actualités

20 janv. 2025

2024 : une année phare pour la lutte contre la cybercriminalité

Le niveau d’activité des cybercriminels praticiens du rançongiciel reste élevé. Suffisamment peut-être pour faire oublier les avancées de la lutte mondiale contre ces activités malveillantes. Et cela même alors que 2024 aura été marquée par de nombreuses opérations réussies. Lire la suite

-

Actualités

08 janv. 2025

Black Basta : après l’étrange trêve estivale de 2024, vers un éclatement ?

L’enseigne mafieuse Black Basta serait-elle sur le point de connaître le même sort que Conti, dont elle est née de l’éclatement ? Son activité observable confirme une longue trêve estivale suivie d’un rebond potentiellement limité. Lire la suite

-

Actualités

07 janv. 2025

17Cyber : un guichet unique pour les victimes d’infractions numériques

L’année écoulée s’est notamment achevée sur l’annonce de l’ouverture du 17Cyber, équivalent numérique de l’appel au 17, destiné aux victimes d’infractions numériques, y compris aux entreprises. Lire la suite

-

Actualités

19 déc. 2024

Ransomware : arrestation d’un développeur de LockBit en Israël

Les États-Unis demandent l’extradition de Rostislav Panev, citoyen israélien arrêté en août dernier. Il est accusé d’avoir participé au développement du rançongiciel de la franchise mafieuse LockBit. Lire la suite

-

Actualités

05 déc. 2024

Démantèlement d’un réseau qui blanchissait des paiements de ransomware

L’opération Destabilise, emmenée par la NCA britannique, désorganise des réseaux criminels russes qui finançaient le trafic de drogue et d’armes à feu, aidaient les oligarques russes à échapper aux sanctions et blanchissaient l’argent extorqué par des gangs de rançongiciels. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alex Scroxton, Journaliste Cybersécurité

-

Actualités

02 déc. 2024

Ransomware : arrestation en Russie de Mikhail Matveev

Ancien du monde russe de la cybercriminalité, celui qui est aussi connu sous les pseudonymes « Wazawaka » ou « boriselcin » a été interpellé en fin de semaine dernière à Kaliningrad. Lire la suite

-

Actualités

19 nov. 2024

Ransomware : fin de parcours pour le créateur de Phobos

Le ministère de la Justice américain vient de lever le voile sur les accusations portées à l’encontre de Evgenii Ptitsyn, un ressortissant russe âgé de 42 ans. Le développement du rançongiciel Phobos lui est imputé. Lire la suite

-

Actualités

08 nov. 2024

DDoS : une plateforme démantelée et deux arrestations outre-Rhin

Les deux personnes interpellées sont notamment accusées d’avoir administré une plateforme ayant été utilisée, entre autres, pour la vente de stupéfiants, et d’avoir participé à l’exploitation d’une seconde, dstat.cc, offrant des services de DDoS. Lire la suite

-

Actualités

06 nov. 2024

L’opération de police Synergia II touche aux infrastructures cybercriminelles

Cette vaste opération internationale menée par Interpol a visé les infrastructures utilisées par les cybercriminels, du phishing au ransomware en passant par les infostealers. Lire la suite

-

Actualités

05 nov. 2024

Campagne Snowflake : arrestation d’un assaillant au Canada

Un cybercriminel disait avoir obtenu les données de 165 clients Snowflake. Suspecté, Alexander « Connor » Moucka, alias Judische, a été arrêté au Canada fin octobre. Lire la suite

-

Actualités

30 oct. 2024

Cyberattaque : Axens se fait voler son nom de domaine

Le site Web qui présentait, jusqu’à récemment, l’entreprise française et ses activités affiche désormais une annonce de vente aux enchères. Un acteur impliqué dans le vol apparaît arabophone et résidant au Moyen-Orient. Lire la suite

-

Actualités

28 oct. 2024

Infostealers : saisie des infrastructures de Redline et Meta

L’opération, nommée Magnus, a été annoncée ce 28 octobre au matin et pourrait avoir d’importantes conséquences à court, moyen et long terme. Des informations additionnelles sont attendues prochainement. Lire la suite

-

Actualités

17 oct. 2024

Microsoft : l’activité cyber des États-nations se confond de plus en plus avec la cybercriminalité

Dans son 5e rapport annuel « Digital Defense Report », Microsoft a observé une tendance croissante : des États-nations, comme la Russie et l’Iran, utilisent de plus en plus des cybercriminels et leurs outils pour mener leurs opérations cyber. Publié ce 15 octobre, le rapport couvre les tendances en cybersécurité observées par Microsoft entre juillet 2023 et juin 2024. Lire la suite

-

Actualités

16 oct. 2024

OpenAI détaille comment les acteurs malveillants abusent de ChatGPT

Alors que les acteurs malveillants utilisent des outils d'IA générative comme ChatGPT pour mener des opérations d'influence électorale et développer des malwares, OpenAI affirme que ces efforts échouent le plus souvent. Lire la suite

-

Actualités

04 oct. 2024

Quand un cybercriminel d’Evil Corp comptait parmi les affidés de LockBit

L’agence britannique de lutte contre la criminalité a révélé l’identité d’un membre de haut niveau du collectif cybercriminel Evil Corp. Il a également opéré en tant qu’affidé de la franchise mafieuse LockBit. Lire la suite

-

Actualités

19 sept. 2024

Cryptomonnaies : l’Allemagne ferme 47 échanges utilisés par des criminels

Le parquet de Francfort a démantelé 47 services d'échange de cryptomonnaies illégaux, utilisés notamment par les cybercriminels à des fins de blanchiment. Lire la suite