Sergey Nivens - stock.adobe.com

Prismaflex International allonge la liste des victimes du ransomware NetWalker

Le spécialiste français des panneaux d’affichage et de l’impression numérique grand format, n’a pas encore communiqué sur l’attaque. Mais les assaillants menacent déjà de divulguer des données volées. Un système Fortinet vulnérable pourrait les avoir laissés entrer.

Il y a un nouveau venu sur le blog des opérateurs du rançongiciel NetWalker : le Français Prismaflex. Celui-ci est né en 1988, à Lyon, sous la houlette de trois associés dont deux sont toujours aux commandes de l’entreprise, Pierre-Henri Bassouls, et Jean-Philippe Delmotte.

En une trentaine d’années, le groupe s’est largement développé à travers le monde, avec des filiales en Allemagne et au Royaume-Uni, mais aussi en Amérique du Nord ou en Australie et en Afrique du Sud, notamment. Il est également présent en Chine où il produit des panneaux d’affichage à LED – comme en France et aux États-Unis. Mais Prismaflex conçoit et fabrique également des abris voyageurs, des colonnes d’affichage urbain, et de nombreux types de panneaux d’affichage.

Pour son exercice 2019-2020, Prismaflex a réalisé un chiffre d’affaires de 51,2 M€, en hausse de 5,2 %. Il est coté à l’Euronext Growth. Mais pour l’instant, pas un mot de sa part au sujet de la cyberattaque que revendiquent les opérateurs du ransomware NetWalker. Nous avons adressé des questions à Prismaflex et ne manquerons pas de mettre à jour cet article avec les réponses qui nous parviendraient.

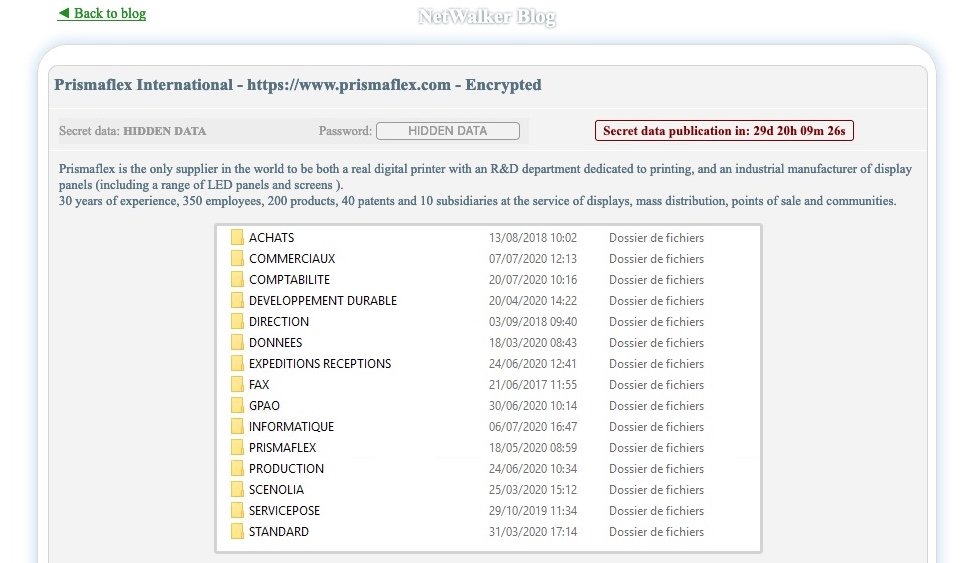

Les assaillants semblent prêts à patienter jusqu’à début septembre avant de divulguer publiquement les données qu’ils ont dérobées à l’occasion de leur cyberattaque. Pour étayer leurs affirmations, ils présentent des listes de dossiers semblant notamment se rapporter à la gestion financière, à celle de la chaîne logistique, ou encore au service juridique. À cela, les assaillants ajoutent des coordonnées bancaires, avec copie de RIB complète.

Le ransomware NetWalker, aussi appelé MailTo, a été découvert à la fin de l’été dernier. Il s’est récemment illustré en frappant Bolloré Transport & Logistics au Congo, et Rabot Dutilleul. Spécificité des opérateurs de ce rançongiciel par rapport à d’autres : ils ne précisent pas quelle quantité de données ils ont volée. Dès lors, certaines victimes peuvent céder au chantage alors même qu’aucune donnée sensible n’a été collectée.

Des modes opératoires variés ont été observés ; le fruit du modèle économique de NetWalker. Comme l’expliquait début avril le Cert espagnol, il s’agit d’un ransomware en mode service (RaaS) : des groupes différents, employant des modes opératoires spécifiques, sont donc susceptibles d’intervenir dans la distribution du rançongiciel, travaillant main dans la main avec ceux qui, in fine, en assurent le pilotage.

Pour Prismaflex, le vecteur d’intrusion n’est pas confirmé à ce jour. Mais le groupe apparaît utiliser un système FortiGate de Fortinet pour permettre l’accès distant à ses ressources informatiques internes. Las, il semble être resté de nombreux mois affecté par une vulnérabilité sur l’exploitation de laquelle le Cert-FR alertait en fin d’été 2019. Selon les données du moteur de recherche spécialisé Onyphe, ce système était encore affecté par cette vulnérabilité… fin juillet.

[mise à jour 13 août 2020 @ 16h35] Prismaflex International a disparu du blog de NetWalker. Mais attention à ne pas céder aux conclusions hâtives. Chez Emsisoft, l'analyste Brett Callow souligne qu'une telle suppression "ne signifie pas nécessairement que l'entreprise a payé". En l'espèce, "NetWalker, par exemple, peut temporairement retirer des entreprises une fois qu'elles se sont mises à la table des négociations". Pour l'heure, nos sollicitations sont restées sans réponse.