Ransomware : sur la trace de LukaLocker, Nitrogen, et… Cactus

Les similarités entre les rançongiciels LukaLocker et Nitrogen ont déjà pu être établies. Les experts de Glimps viennent de les rapprocher tous deux d’un troisième : Cactus. Dont ils semblent descendre en droite ligne.

C’est début juillet 2024 qu’Halcyon se penche, le premier, sur le ransomware LukaLocker. Son utilisation est revendiquée par un acteur malveillant qui se réclame du nom de Volcano Demon. LukaLocker est conçu pour toucher les systèmes Windows et Linux.

Quelques mois plus tard, Streamscan en publiera sa propre analyse, avec une trouvaille à la clé : un autre rançongiciel présente d’importantes similarités avec LukaLocker, celui de Nitrogen. En surface, elles ne manquent effectivement pas : les mêmes services et produits de sécurité et de sauvegarde sont cherchés et désactivés à l’exécution ; la même extension .NBA est appliquée aux fichiers chiffrés ; la liste de dossiers à ne pas chiffrer est la même, etc.

Les notes de rançon présentent également d’importantes similarités et, pour les deux ransomwares, les victimes sont invitées à communiquer via la messagerie chiffrée Tox.

À la différence de Volcano Demon, les opérateurs de Nitrogen ont mis en place un site vitrine où ils revendiquent leurs victimes. Ils leur proposent également une interface Web de négociation, en plus d’un identifiant Tox exclusif à chaque victime.

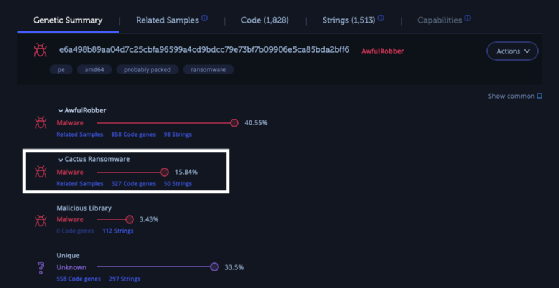

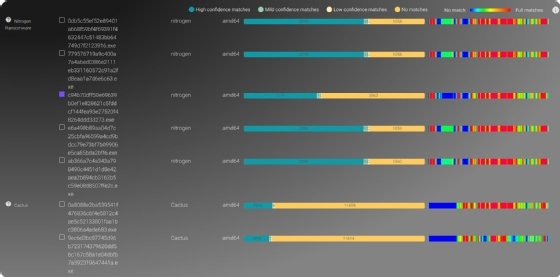

Mais les deux rançongiciels cachent une surprise, suggérée par les moteurs d’analyse d’Intezer : ces derniers trouvent, tant dans le code d’échantillons de LukaLocker que dans ceux de Nitrogen, des similarités, autour de 15 %, avec le code d’un troisième rançongiciel, explicitement désigné, Cactus.

Pour en avoir leur cœur net, nous avons sollicité des analystes malware de la jeune pousse française Glimps. À première vue, explique Caroline Fernandez, Nitrogen et Cactus embarquent bien des fonctions compilées proches. Sylvio Hoarau a approfondi l’examen croisé de Cactus, LukaLocker et Nitrogen, prenant la suite de sa collègue. Certaines fonctions sont « proches, voire très proches », relève-t-il, « comme la boucle principale, la boucle d’itération des fichiers à chiffrer, ainsi que les méthodes d’obfuscation de noms de fonctions et bibliothèques à importer ».

Le rançongiciel de Cactus est utilisé au moins depuis mars 2023. Il apparaît donc antérieur à LukaLocker et à Nitrogen. La vitrine de Nitrogen est connue depuis la fin septembre 2024. Mais l’examen des dates, mentionnées dans les listes de fichiers attribués à ses victimes et divulgués par l’enseigne sur son site vitrine, suggère qu’elle était déjà active en mai 2024.

La parenté des trois rançongiciels et leur chronologie d’apparition suggèrent un lien entre eux. Pour les experts de Glimps, l’analyse technique laisse à penser que « ces familles de ransomwares sont administrées par les mêmes personnes ou que les fichiers ont été développés en utilisant un framework commun ».

En définitive, « le mode opératoire de ces ransomwares, notamment l’appel direct des victimes assez caractéristique, nous permet d’émettre l’hypothèse la plus probable selon laquelle ce sont les mêmes personnes qui opèrent ces trois ransomwares ».