janews094 - stock.adobe.com

Piratage : qu’est-ce que la technique « ClickFix » ?

La technique dite « ClickFix » consiste à berner un internaute pour lui faire exécuter une ligne de commande malveillante. Aucun système d’exploitation n’est à l’abri d’une méthode d’infection redoutablement efficace.

C’est dans le courant du premier semestre 2024 qu’est apparue la technique désignée sous le terme de « ClickFix ».

Ce sont les chercheurs de Proofpoint qui l’ont ainsi baptisée les premiers : en mars 2024, ils l’ont observée dans des campagnes d’hameçonnage par e-mail orchestrées par le courtier initial TA571.

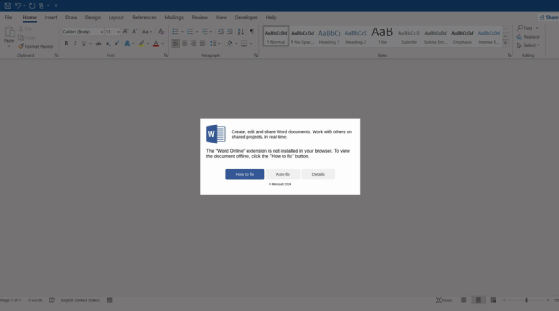

Ces campagnes s’appuyaient alors principalement sur des fichiers HTML déguisés en documents Word, affichant une fausse fenêtre d’erreur qui incitait les utilisateurs à installer des logiciels malveillants tels que Matanbuchus, DarkGate ou NetSupport RAT. Mais pas ouvertement.

Le message fait croire à l’utilisateur que quelque chose ne va pas, mais peut être corrigé aisément. Un bouton intitulé « How to fix » (d’où le nom de ClickFix) n’attend qu’un clic : « en cliquant sur le bouton “Comment réparer”, une commande PowerShell encodée en base 64 était copiée dans le presse-papiers de l’ordinateur, et le message affiché sur la page changeait pour demander à la cible d’ouvrir un terminal PowerShell et de cliquer avec le bouton droit sur la fenêtre de la console. Un clic droit sur une fenêtre de terminal permettait de coller le contenu du presse-papiers et d’exécuter PowerShell. Proofpoint a observé deux commandes PowerShell différentes dans ces fichiers : l’une qui téléchargeait et exécutait un fichier MSI, et l’autre qui téléchargeait et exécutait un script VBS ». Le piège peut se refermer.

Cette méthode n’est en fait qu’une évolution d’une autre, antérieure, appelée « ClearFake ». À l’automne 2023, les chercheurs de l’équipe TDR de Sekoia la décrivait ainsi : « ClearFake est un nouveau framework JavaScript malveillant déployé sur des sites web compromis afin de diffuser d’autres logiciels malveillants à l’aide de la technique du téléchargement furtif ».

Ce n’est qu’une autre « autre menace de “fausses mises à jour” exploitant l’ingénierie sociale pour inciter l’utilisateur à exécuter une fausse mise à jour de navigateur web, comme pour les logiciels malveillants SocGholish et FakeSG ».

En associant ce leurre des « fausses mises à jour » à la technique du watering hole, « les opérateurs de ClearFake ciblent un large éventail d’utilisateurs et mènent des campagnes de distribution de logiciels malveillants efficaces et évolutives », expliquaient alors les chercheurs.

À l’automne 2024, la méthode ClickFix avait été étendue : « au cours des derniers mois, plusieurs campagnes de distribution de logiciels malveillants ont exploité l’appât ClickFix pour propager des cleptogiciels, des botnets et des outils d’accès à distance sous Windows et macOS », expliquaient alors les chercheurs de l’équipe de TDR du français.

Et de souligner que « cela s’inscrit dans la tendance croissante et continue de distribution de logiciels malveillants par le biais de la technique du téléchargement furtif ».

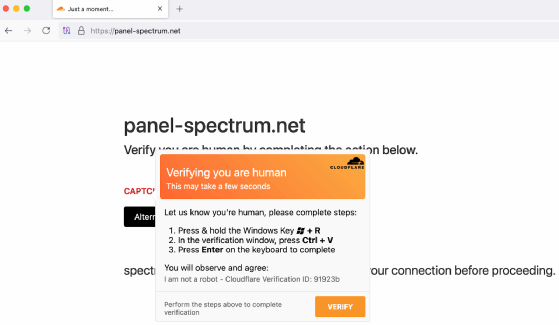

Les appâts ont également évolué dans le temps, avec faux captchas, fausses pages Facebook, ou encore fausses réunions en ligne. Les techniques de récupération des charges utiles sont également variées.

« Dans les campagnes observées, lorsqu’un utilisateur visitait un site web compromis, l’injection provoquait le chargement par le site web d’un script malveillant hébergé sur la blockchain via les contrats Smart Chain de Binance, une technique connue sous le nom d’“EtherHiding” », expliquait ainsi Proofpoint en juin 2024.

Mi-octobre 2025, les chercheurs du Google Threat Intelligence Threat Group (GTIG) indiquaient avoir « observé que l’acteur malveillant nord-coréen (RPDC) UNC5342 utilisait “EtherHiding” pour diffuser des logiciels malveillants et faciliter le vol de cryptomonnaies ». Et de relever que « c’est la première fois que le GTIG observe un acteur étatique adopter cette méthode ».

Plus récemment, deux chercheurs de Huntress ont documenté « l’utilisation de la stéganographie […] pour dissimuler les dernières étapes du logiciel malveillant dans une image ». Ainsi, « plutôt que de simplement ajouter des données malveillantes à un fichier, le code malveillant est directement encodé dans les données pixel des images PNG, en s’appuyant sur des canaux de couleur spécifiques pour reconstruire et décrypter la charge utile en mémoire ».

Mais la méthode fonctionne. En mars dernier, les chercheurs de l’équipe TDR de Sekoia ont ainsi fait le bilan d’une enquête « sur les tentatives de Lazarus visant à cibler le secteur des cryptomonnaies » ayant permis « de découvrir une campagne malveillante ciblant les demandeurs d’emploi à l’aide de faux sites web d’entretiens d’embauche ». Toujours en s’appuyant sur la méthode ClickFix.

Le groupe Lazarus venait, quelques semaines plus tôt, d’avoir dérobé plus de 1,5 milliard de dollars à l’échange de cryptopépettes ByBit. Ce dernier a depuis lancé un programme de récompense pour ceux qui aideraient à identifier et geler les fonds.