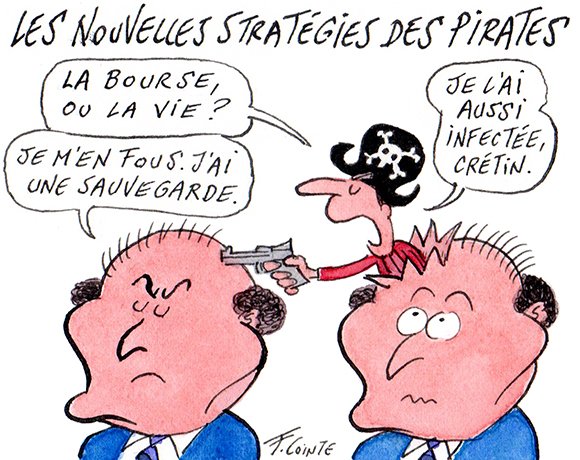

Les acteurs malveillants visent les infrastructures de reprise

Si l’accès initial ne mène plus systématiquement au chiffrement des données, les assaillants cherchent à toucher les infrastructures de reprise. Une stratégie de « déni de résilience ».

> Lire l’article de Valéry Rieß-Marchive