Affaire Kerviel : les dépenses IT brandies pour rassurer les actionnaires

Au moment d'affronter ses actionnaires pour son assemblée générale, la Société Générale met en avant les investissements qu'elle a consentis après la découverte de la fraude qui lui a coûté 5 milliards. Au premier rang desquels, les dépenses IT. Suffisant pour calmer les petits porteurs ?

Eviter les mouvements d'humeur de la « démocratie actionnariale ». En publiant en fin de semaine dernière deux copieux rapports sur l'affaire Kerviel, la Société Générale, banque victime d'une fraude de près de 5 milliards en janvier dernier, espère éviter les questions par trop embarrassantes lors de son assemblée générale du 27 mai. Illusoire certainement, au vu de la morgue qu'affichent certains petits porteurs lors de ces réunions.

Ces rapports, fruits des travaux diligentés par le comité spécial, créé le 30 janvier et qui vient de s'auto-dissoudre, suit un premier document d'étape émanant de l'audit interne de la banque et qui détaillait les contrôles auxquels était parvenu à échapper Jérôme Kerviel.

Les deux documents mis en ligne dernièrement relatent d'une part les conclusions définitives de l'inspection interne ainsi que celles d'une seconde mission, confiée à PricewaterhouseCoopers (PwC) Audit, visant à « établir un diagnostic sur les faiblesses du dispositif de contrôle interne ayant rendu possible la fraude » et « analyser la cohérence et la pertinence des plans d’action décidés par la banque pour remédier aux faiblesses identifiées ».

Une informatique qui ne suivait pas

Dans la lignée du premier rapport, les conclusions du comité spécial soulignent l'habileté du trader à dissimuler ses positions, mais aussi les défaillances des contrôles et, une première, de la hiérarchie directe de Jérôme Kerviel. Pour la première fois encore, l'audit interne relève que le trader bénéficiait d'une complicité en interne, celle d'un assistant trader qui aurait enregistré « près de 15 % des transactions fictives » de Jérôme Kerviel. A cette nuance près, la thèse de la banque reste inchangée : le trader a agi seul (enfin presque...) à l'insu de sa hiérarchie et de ses collègues. Une vision que contestent les défenseurs de Kerviel et sur le fond de laquelle devra se prononcer la justice.

Au-delà de ces précisions, les documents mis en ligne par le comité spécial livrent un aveu autrement intéressant, sur lequel LeMagIT avait alerté ses lecteurs dès février. Comme le note la mission PwC, « l’environnement général s’est complexifié sans que le dispositif informatique, malgré les investissements réalisés, n’évolue d’une manière suffisante et adéquate pour assurer notamment la fluidité du traitement des transactions. L’importance des traitements manuels et la charge de travail des opérateurs ont dans la pratique rendu inopérants certains contrôles existants ». Comprendre : priorité a été donnée au front-office, qui fait rentrer l'argent, sans que les systèmes de contrôle ne puissent matériellement accompagner la croissance de l'activité.

Actions correctrices : 100 millions d'euros

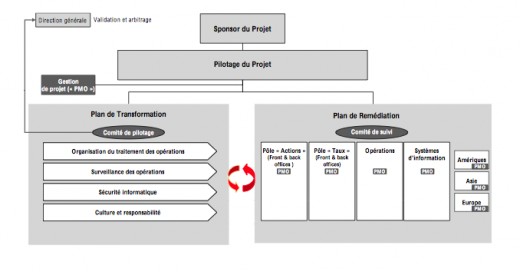

Pour palier les défaillances mises en évidence par Jérôme Kerviel, la banque a lancé une série d'actions, que PwC classe en deux catégories : des actions correctrices (au nombre de 10) visant à corriger les failles les plus béantes et un plan de transformation regroupant des projets de fond à moyen terme (voir schéma ci-dessus). « Ces projets d’ores et déjà lancés doivent pour l’essentiel aboutir au cours du premier semestre 2009, même si les investissements informatiques se poursuivront jusqu’en 2010, note le comité spécial dans ses conclusions. Ces deux volets de la réponse de SGCIB (la banque d'investissement de la SG où opérait Jérôme Kerviel, ndlr) aux leçons tirées de la fraude mobilisent aujourd’hui près de 200 personnes et représentent un investissement qui dépassera 100 millions d'euros sur deux ans. »

Des chantiers où les investissements informatiques – et la capacité de la DSI de la SG à les exploiter efficacement – apparaissent clefs. Ainsi, parmi les dix actions d'urgence entreprises au lendemain de la découverte des activités frauduleuses de Jérôme Kerviel, trois concernent directement l'IT : le changement régulier des mots de passe sur les applications sensibles, l'usage de la biométrie comme moyen d'authentification et la suppression des accès du front office (les traders) en écriture sur les applications du middle office (le contrôle). S'y ajoutent les nombreuses extractions informatiques nécessaires au renforcement des opérations de contrôle.

Sur tous ces points, PwC émet un certain nombre de réserves. « A ce stade, le contrôle renforcé d’authentification à base de biométrie doit, à notre avis, être considéré comme un pilote (mené sur Delta One, la salle de marché où opérait Jérôme Kerviel, ndlr) sur une technologie spécifique plutôt que comme un véritable contrôle », note par exemple le cabinet. Et d'ajouter : « les nombreuses extractions informatiques sur lesquelles s’appuient les contrôles revus ont fait l’objet d’une phase de recette succincte, insuffisamment documentée et ne donnant pas une assurance raisonnable de l’intégrité et de l’exhaustivité des données utilisées ». Mis sur pied dans l'urgence, ces contrôles doivent donc désormais être industrialisés.

Une gestion des habilitations remise à plat

En plus de ces actions qui restent à compléter (la suppression des accès du front office en écriture sur les applications du middle office ne sera par exemple pas terminée avant 2009), la DSI devra encaisser les chantiers ouverts par le plan de transformation, dont le comité de pilotage s'est réuni pour la première fois en avril. Sur la table la gestion des habilitations, les contrôles d’accès ou encore la sécurité des applications et de l’infrastructure technique. « La plupart des actions du plan de transformation relatives à la sécurité informatique a été regroupée au sein d’un schéma directeur portant sur la sécurité informatique et ayant pour échéance l’année 2010 », précise PwC.

Comme nous le signalions fin avril, la SG réfléchit notamment à un badge unique. Un projet colossal à l'échelle de la banque, passant d'abord par une revue simplifiée des droits d’accès aux principales applications. « Parmi les applications sensibles, une cinquantaine d’entre elles, considérées comme prioritaires, devrait être traitée d’ici la fin de l’année 2008 », note PwC. En parallèle, la SG prévoit de déployer un logiciel permettant aux utilisateurs de stocker de façon sécurisée leurs mots de passe, de mettre en oeuvre un contrôle, a posteriori, permettant de vérifier la concordance entre l’utilisateur d’une application et le poste de travail utilisé (sur une trentaine d'applications d'ici à la fin 2008), d'utiliser un outil d’aide à la détection de la fraude, reposant sur une analyse statistique des situations et comportements anormaux ou atypiques, etc.

La DSI pourra-t-elle répondre à toutes les demandes ?, s'interroge PwC

Bref l'asphyxie menace les équipes IT de la banque, particulièrement celles spécialisées dans le contrôle et la sécurité. « Certains de ces projets nous semblent ambitieux et devront faire l’objet d’une attention plus particulière. Il s’agit de la refonte des processus de gestion des comptes et des habilitations, de la généralisation d’un système d’authentification renforcée, de la gestion centralisée des mots de passe et du renforcement de la sécurité des applications, note PwC.

La capacité du département informatique de SGCIB à répondre à l’ensemble des demandes (du fait du plan de transformation, ndlr) constitue, selon nous, un élément déterminant pour la réussite de ce programme dans son ensemble. » Qui ajoute : « il conviendrait de s’interroger sur la nécessité d’une réflexion complémentaire portant sur l’architecture applicative afin de simplifier et de rationaliser l’organisation des systèmes d’information et garantir qu’à maturité du programme, ceux-ci disposeront de la stabilité et de la robustesse pour assurer la pérennité du dispositif ». Qu'en termes polis ces choses-là sont dites.

Attention donc aux projets affichés pour des raisons tactiques ou politiques (rassurer les marchés et les actionnaires), mais qui ne constitueraient, toute proportion gardée, qu'un feu de paille. Le fait que les autorités de la place soient restées muettes quant à l'évolution de la réglementation suite à l'affaire Kerviel ne plaide pas pour ne transformation sur le fond des pratiques. Si les concurrents de la SG ne sont pas poussés à accroître leurs contrôles - donc quelque part à complexifier leurs processus internes - la « révolution » des pratiques à la SG risque de faire long feu. Concurrence oblige.

Pour le conseil d'administration de la banque déjà, la SGCIB et le groupe Société Générale « sauront trouver un nouvel équilibre entre les objectifs de croissance rentable et de maîtrise des risques ». Un premier glissement sémantique. Mais, après tout, les actionnaires demandent-ils autre chose ?