Dassault Falcon Jet déclare une brèche de données

L’avionneur a adressé une notification à ses collaborateurs, actuels et passés, le 31 décembre, suite à la cyberattaque dont il a été victime fin 2020. Il propose également l’accès à un service de protection de l’identité.

Dans la foulée de la cyberattaque de ransomware dont il a été victime début décembre, Dassault Falcon Jet a informé ses collaborateurs actuels et passés, le 31 décembre, d’une brèche de données les concernant, de même que leurs conjoints et personnes à charge. Nos confrères de Bleeping Computer ont obtenu copie de ladite lettre.

Dans cette lettre, l’avionneur indique avoir découvert le 6 décembre 2020 « un incident de sécurité des données affectant certains de nos systèmes et certaines de nos filiales ». L’investigation engagée alors a permis de mettre en évidence « l’accès non autorisé à des systèmes contenant des informations sur [le destinataire de la lettre] et la potentielle acquisition non autorisée de certains fichiers contenant des informations à propos [du destinataire de la lettre] ».

Des services de protection de l’identité

Au menu des informations personnelles concernées, on trouve notamment nom, prénom, adresse postale, numéro de permis de conduire, informations de passeport, numéro de sécurité sociale, date de naissance, etc. Et cela peut s’étendre aux conjoints et personnes à charge.

Ces données ouvrent notamment la voie au risque d’usurpation d’identité. Dassault Falcon Jet propose ainsi à ses collaborateurs concernés les services de protection de l’identité d’IDX. Et de préciser que ceux-ci couvrent notamment 12 mois de surveillance financière et en ligne, une garantie assurantielle jusqu’à 1 M$. Selon l’avionneur, « avec cette protection IDX vous aidera à résoudre les problèmes si votre identité est compromise ».

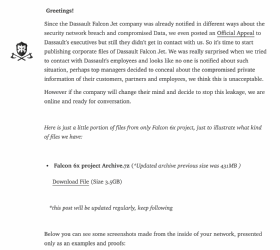

Les cyberdélinquants aux commandes du ransomware Ragnar Locker ont publié, le 10 décembre, sur leur site Web, un appel adressé à Dassault Falcon Jet : « nous voudrions discuter votre cas personnellement dans notre Live Chat, qui est sécurisé pour les deux côtés. Vous devriez savoir que nous avons passé beaucoup de temps et réalisé de très bonnes recherches dans vos données sensibles, que nous publierons sur ce site ».

Dans un échange privé, les opérateurs de Ragnar Locker nous ont, le lendemain, indiqué avoir déclenché le chiffrement le 7 décembre au matin et affecté ainsi « tous les serveurs et partages de fichiers critiques » de Dassault Falcon Jet. L’avionneur a confirmé cette date à nos confrères d’AIN Online, affirmant au passage avoir « immédiatement enclenché des procédures pour enquêter et remédier à l’événement, et a proactivement isolé certains de ses systèmes pour les protéger plus avant ».

Une reconstruction en cours

Dans la lettre adressée à ses collaborateurs, Dassault Falcon Jet ne fait pas mention de rançongiciel, mais donne quelques éléments sur sa gestion technique de l’incident : « dans de nombreux cas, nous avons reconstruit les systèmes à neuf pour maintenir l’activité pendant que l’investigation continue. À mesure que nous restaurons et reconstruisons les systèmes, nous renforçons également les protections de sécurité en place pour protéger ces systèmes et les données qui y sont stockées ».

Les opérateurs du rançongiciel Ragnar Locker nous ont indiqué être restés tapis dans le système d’information de Dassault Falcon Jet pendant plus de six mois, et y être entrés par un système qui était encore affecté, fin mars 2020, par la vulnérabilité dite Shitrix, la CVE-2019-19781, selon les données d’Onyphe. Mais les contrôles de sécurité en place semblent leur avoir sensiblement compliqué la tâche : « pour être honnête, disons qu’ils ont un périmètre de sécurité très robuste. Pas assez, toutefois. »

Le groupe de cyberdélinquants aux commandes du rançongiciel Ragnar Locker compte parmi ceux qui pratiquent la double extorsion : avant de chiffrer les systèmes de leurs victimes, ils commencent par dérober des données qu’ils menacent ensuite de divulguer afin de renforcer leurs chances d’obtenir le paiement de la rançon demandée.

Depuis la mi-décembre, ils ont commencé à mettre leurs menaces à exécution en diffusant, sur leur site Web, graduellement plusieurs archives de données qu’ils disent avoir volées à Dassault Falcon Jet.