Ransomware : Ragnar Locker revendique une cyberattaque contre Dassault Falcon Jet Corp.

Les opérateurs de ce rançongiciel viennent d’appeler l’avionneur à la table des négociations. Celui-ci se contente pour l’heure d’évoquer des « problèmes techniques avec son e-mail et ses sites Web ».

[Mise à jour le 11 décembre 2020 @ 15h15] Dans un échange privé, les opérateurs de Ragnar Locker nous ont indiqué être restés tapis dans le système d’information de Dassault Falcon Jet pendant plus de six mois. À l’aide du moteur de recherche spécialisé Onyphe, nous avons identifié un système qui était affecté par la vulnérabilité Shitrix fin mars dernier. Les assaillants nous ont confirmé l’avoir exploité. Mais les contrôles de sécurité en place semblent leur avoir sensiblement compliqué la tâche : « pour être honnête, disons qu’ils ont un périmètre de sécurité très robuste. Pas assez, toutefois. »

Non sans une certaine fierté pour leur « travail de recherche », les opérateurs de Ragnar Locker nous ont assuré que si Dassault Falcon Jet « continue à garder le silence, ils seront très surpris du paquet de données que nous avons collectées ». Ils précisent avoir déclenché le chiffrement le 7 décembre au matin et affecté ainsi « tous les serveurs et partages de fichiers critiques ». Et de se dire prêts à partager plus de détails sur cette cyberattaque dans le cas où Dassault Falcon Jet continuerait à les ignorer.

[Mise à jour le 10 décembre 2020 @ 20h55] Notre article initial faisait référence à Dassault Aviation. Son directeur de la communication nous a indiqué que l’attaque concerne en fait Dassault Falcon Jet Corp. et qu’il « ne revient donc pas à Dassault Aviation de s’exprimer sur ce sujet ». Nous avons modifié le titre de notre article en conséquence.

[Article original]

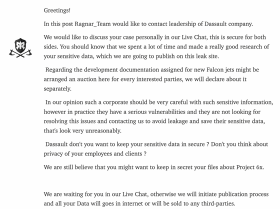

Les cyberdélinquants aux commandes du rançongiciel Ragnar Locker viennent de publier, sur leur site Web, un appel adressé à Dassault : « nous voudrions discuter votre cas personnellement dans notre Live Chat, qui est sécurisé pour les deux côtés. Vous devriez savoir que nous avons passé beaucoup de temps et réalisé de très bonnes recherches dans vos données sensibles, que nous publierons sur ce site ».

Dans ce message, les attaquants menacent de mettre en vente, aux enchères, la « documentation de développement des nouveaux jets Falcon […] nous en parlerons séparément ». Et de faire notamment référence au Falcon 6x… tout juste dévoilé par l’avionneur. En somme… « nous vous attendons dans notre Live Chat, faute de quoi nous allons engager le processus de publication et toutes vos données iront sur Internet ou seront vendues à des tiers ».

Selon une capture d’écran des opérateurs de Ragnar Locker, Dassault Falcon Jet indique à ses clients « rencontrer des problèmes techniques avec son email et ses sites Web ».

Une porte-parole de l’avionneur, jointe par téléphone, nous indique « ne pas être au courant » de l’incident. Et d’assurer que, de son côté, messagerie électronique et site Web fonctionnent normalement. Mais elle nous a invités à joindre la direction de la communication qui, elle, n’a pas répondu à notre appel ni au message laissé sur répondeur, au moment où ces lignes sont publiées. Nous ne manquerons pas de mettre à jour cet article lorsque des réponses nous seront adressées.

Le groupe de cyberdélinquants aux commandes du rançongiciel Ragnar Locker compte parmi ceux qui pratiquent la double extorsion : avant de chiffrer les systèmes de leurs victimes, ils commencent par dérober des données qu’ils menacent ensuite de divulguer afin de renforcer leurs chances d’obtenir le paiement de la rançon demandée.

Parmi leurs victimes récentes, on compte notamment Carlson Wagonlit Travel, qui a cédé au chantage et versé 4,5 M$ durant l’été. Plus récemment, en France, le transporteur CMA-CGM a été touché par Ragner Locker fin septembre. Mais à ce jour, les opérateurs de ce ransomware n’ont pas publié ni menacé de publier, la moindre donnée appartenant au groupe.