Airbus

Thales : pourquoi peut-on douter des allégations de LockBit 2.0

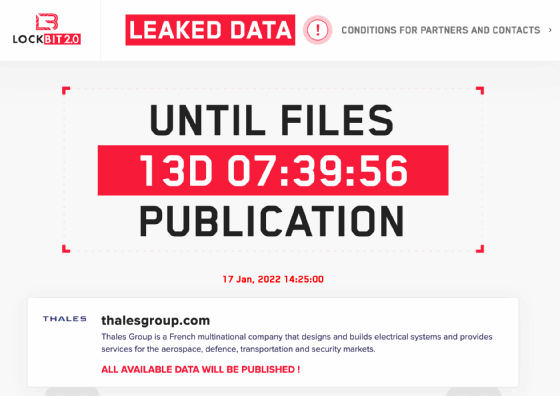

Un affidé de la franchise mafieuse LockBit 2.0 vient de revendiquer une cyberattaque contre le groupe Thales. Ce dernier assure ne pas en avoir de « preuve factuelle ». Ce ne serait pas la première fois qu’un affidé de LockBit 2.0 ment sur ses victimes.

Coup de tonnerre ce lundi 3 janvier : une publication apparaît sur le site vitrine de LockBit 2.0, mentionnant le nom d’une soi-disant nouvelle victime dont les données seraient appelées à être divulguées deux semaines plus tard. L’entreprise concernée ? Rien moins que le groupe Thales.

Ce dernier n’a pas communiqué sur un éventuel incident de sécurité informatique, tant auprès des médias que de ses investisseurs. Nos confrères du Monde Informatique l’ont sollicité. Les équipes du groupe lui ont indiqué que, « à ce stade, il n’y a aucune preuve factuelle de cette attaque ». Dès lors, selon Thales, il s’agit là d’une « allégation infondée ». Et d’assurer que, malgré tout, une équipe dédiée « enquête actuellement sur la situation ».

En fait, des précédents suggèrent qu’un affidé de la franchise mafieuse LockBit 2.0 cherche à faire du bruit pour accentuer la pression sur sa réelle victime en évoquant le nom d’entreprises dont il aurait trouvé des données sur son système d’information. Mais sans qu’il ait attaqué ces autres entreprises.

Début décembre 2020, un affidé LockBit 2.0 avait revendiqué une cyberattaque avec vol de données contre Schneider Electric. L’intéressé avait réfuté ces allégations. À juste titre.

Quelques semaines plus tôt, une cyberattaque menée contre le Danois Vestas, spécialiste de l’éolien, avait été revendiquée par un cyberdélinquant opérant avec LockBit 2.0. Un examen attentif des données divulguées et présentées comme appartenant à Schneider Electric avait montré qu’elles avaient en fait été dérobées dans le système d’information de Vestas. Et ce fut également le cas pour les données présentées par l’affidé comme obtenues à l’occasion de cyberattaques contre Volkswind, Continuun Green Energy, et Ducab.

Un examen plus poussé des revendications associées à la franchise LockBit 2.0 montre que la pratique n’est ni nouvelle ni isolée. Et la franchise en donne en fait des indices depuis la fin du mois d’août. Plus de 400 revendications sont attribuées à LockBit 2.0 depuis son apparition au mois de juillet. Au moins 60 d’entre elles n’apparaissent pas légitimes.

Aujourd’hui, la question est de savoir quel éventuel partenaire du groupe Thales a pu être attaqué avec le ransomware LockBit 2.0. Il ne serait pas surprenant que son nom n’ait pas encore été épinglé sur le site vitrine des opérateurs de la franchise mafieuse. Mais les noms d’autres entreprises, auxquelles peuvent être attribuées des données trouvées dans le système d’information de la victime réelle du rançongiciel, pourraient bien faire prochainement leur apparition sur la vitrine de la franchise.