Europol

« Ils protègent la loi tout en la brisant » : à l'intérieur du SI parallèle d'Europol

Sous pression de produire des résultats dans la lutte contre la criminalité transfrontalière, Europol a construit et exploité une plateforme d'analyse de données parallèle contenant de grands volumes d'informations sensibles, qui fonctionnait sans les garanties juridiques et techniques essentielles.

Europol, l'agence de police de l'Union européenne (UE), a exploité un référentiel de données parallèle contenant de vastes quantités d'informations personnelles sensibles et l'a utilisé pendant des années au-delà de son champ d'application légal, selon des documents internes et les témoignages de lanceurs d'alerte.

Décrit par d'anciens responsables comme un « environnement informatique parallèle », le système ne disposait pas des garanties de sécurité ou de protection des données de base requises par le droit de l'UE. Il était utilisé pour stocker et analyser des données hautement sensibles – relevés téléphoniques, documents d'identité et informations de géolocalisation – y compris des détails sur des personnes qui n'étaient pas soupçonnées d'un crime.

Cette enquête menée par Solomon, Correctiv et Computer Weekly, basée sur des courriels divulgués, des rapports internes et les témoignages d'anciens responsables, a révélé que, en pratique, le système était devenu l'environnement principal de l'agence pour l'analyse de données à grande échelle, malgré le manque de contrôles essentiels sur qui pouvait accéder ou modifier les données.

Pour la première fois dans l'histoire de l'agence, plusieurs anciens hauts responsables sont sortis au grand jour pour révéler que l'utilisation de cet environnement parallèle pour stocker de vastes quantités de données – et l'utilisation d'un outil de renseignement clandestin connu en interne sous le nom de « Pressure Cooker » (cocotte-minute) – avaient été dissimulées au principal organisme de contrôle de la vie privée de l'UE jusqu'en 2019.

« Ils protègent la loi tout en la brisant », a déclaré un ancien haut responsable à propos d'Europol.

Ces conclusions surviennent à un moment charnière : la Commission européenne devrait proposer une nouvelle législation qui élargirait le mandat d'Europol et doublerait son budget annuel. Simultanément, la directrice exécutive d'Europol, Catherine De Bolle, a démissionné le 1er mai, après avoir dirigé l'agence pendant huit ans.

Le député britannique conservateur David Davis, critique virulent de la collecte de données rampante par les gouvernements, a déclaré que ces conclusions, « si elles sont vraies, indiquent de graves défaillances en matière de surveillance, de légalité et de protection des données ». Selon lui, « les systèmes semblent avoir fonctionné bien au-delà de ce qui est légal et ont traité de vastes quantités d'informations sensibles, y compris des informations sur des individus innocents, sans examen approprié ».

En réponse à cette enquête, un porte-parole d'Europol a déclaré que l'agence a signalé ses systèmes et applications de traitement des données opérationnelles à l'organisme de contrôle de la vie privée de l'UE de manière transparente : « l'allégation selon laquelle Europol aurait 'dissimulé' des informations sur les systèmes ou les environnements de traitement est une déformation des faits ».

Un environnement informatique parallèle

Au cœur des traitements de données opaques de l'agence se trouvait un système connu sous le nom de Computer Forensic Network (CFN), un environnement contenant de vastes quantités d'informations personnelles sensibles.

Selon Europol, le système a été établi en 2012 pour traiter des données opérationnelles complexes liées aux enquêtes qu'il soutenait. Son objectif était de fournir un environnement « sécurisé et compartimenté » pour traiter des informations qui ne pouvaient pas être traitées dans ses systèmes existants, en raison de leur volume, de leur format ou des risques potentiels pour la sécurité, y compris les logiciels malveillants provenant d'appareils numériques.

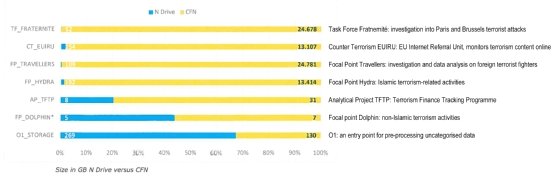

En 2019, le CFN contenait au moins deux pétaoctets de données – près de 420 fois plus que la base de données principale d'Europol pour le travail non médico-légal – et contenait effectivement presque toutes les données opérationnelles de l'agence.

En vertu du droit de l'Union, les données personnelles sensibles – qu'elles proviennent des États membres, soient collectées lors d'enquêtes transfrontalières ou transférées par des plateformes en ligne telles que Facebook ou Telegram – sont soumises à des règles strictes régissant leur stockage, leur accès et leur analyse. Mais les documents internes et les témoignages indiquent que, dans ce cas, des garanties efficaces étaient absentes.

Des preuves jusqu'alors inédites indiquent que de vastes volumes de données sensibles ont été mis à la disposition des analystes d'Europol via le CFN, un système présentant des failles de sécurité et de confidentialité importantes qui ne consignaient pas entièrement qui accédait aux données, ni si elles avaient été modifiées ou supprimées. Pendant des années, il a fonctionné sans examen officiel efficace, même s'il était devenu central aux travaux analytiques de l'agence.

L'agence est conçue pour fonctionner comme un hub central alimenté par l'intelligence artificielle (IA), analysant de grands volumes de données personnelles et criminelles en temps quasi réel pour identifier des schémas et des pistes. Basée à La Haye, les plus de 1 000 employés d'Europol sont au centre de la police européenne. L'agence agrège et analyse des données provenant des autorités nationales d'application de la loi à travers l'UE, soutenant les enquêtes sur le terrorisme, les abus sexuels sur enfants, la criminalité organisée grave et la cybercriminalité.

Pour comprendre comment le système informatique parallèle d'Europol s'est formé, il est nécessaire de revenir à un moment de crise.

Pression pour produire des résultats

En novembre 2015, des attaques coordonnées à Paris ont tué 130 personnes et blessé des centaines d'autres. Au milieu de rapports faisant état d'échecs policiers, la pression sur Europol s'est intensifiée. « On attendait vraiment que nous montions en puissance à ce moment-là », a rappelé l'alors directeur d'Europol, Rob Wainwright, l'année dernière : « c'était le moment où nous devions livrer ».

Europol a créé la Task Force Fraternité, et les forces de l'ordre des États membres ont commencé à envoyer de grands volumes de données à l'agence : relevés téléphoniques, rapports de renseignement et informations de voyage. Une grande partie s'est retrouvée dans le système CFN. Parmi les données ingérées figuraient, par exemple, des journaux téléphoniques d'individus qui se trouvaient dans les environs des attaques du Bataclan.

L'attente était claire : Europol transformerait ce flot d'informations en renseignements exploitables pour aider à retracer et à prévenir de nouveaux complots terroristes.

Le rôle du « système informatique parallèle » s'est considérablement élargi après les attaques.

Europol indique que sa politique stipulait que le Centre de cybercriminalité d'Europol (EC3) – une unité créée au sein de la Direction des opérations en 2013 – et son Unité d'opérations TIC co-géraient le CFN. Cette politique était toujours en vigueur en 2019 et « connue de toutes les parties prenantes concernées ».

Mais selon cinq anciens responsables d'Europol qui ont parlé sous couvert d'anonymat, l'EC3 a effectivement pris le contrôle du CFN pendant le mandat de l'alors directeur exécutif Rob Wainwright.

Le réseau devenu un « trou noir »

Le CFN, établi en 2012, faisait partie de l'Environnement informatique médico-légal (FITE) d'Europol. Il avait été initialement conçu pour stocker et traiter, ou filtrer, les quantités croissantes de matériel numérique et les lier à des enquêtes spécifiques, sous des règles strictes de manipulation et de protection des données.

Au bout de quelques années cependant, le CFN a évolué bien au-delà de son objectif initial, devenant ce qu'un ancien haut responsable a décrit comme un « trou noir » pour l'analyse de données non réglementée par l'unité de cybercriminalité d'Europol. De grands volumes de données pouvaient être stockés et analysés avec moins de contraintes que dans les systèmes officiels de l'agence.

Rob Wainwright, qui dirigeait l'agence à l'époque, indique que son souvenir « n'est pas très précis sur des questions spécifiques et des détails datant d'une période de 8 à 14 ans ».

Il ajoute se souvenir avoir « travaillé très étroitement » avec le responsable de la protection des données d'Europol, Daniel Drewer, « et les autorités de surveillance des données compétentes sur l'établissement et la promotion d'un cadre solide de protection des données », et que cela « faisait partie intégrante de la mission d'Europol et était une priorité stratégique fondamentale ».

La menace d'un « arrêt complet »

Lorsque les nouvelles lois sur la protection des données sont entrées en vigueur dans toute l'Europe en mai 2018, la protection des données est devenue un impératif légal. L'année suivante, l'ampleur des pratiques de données non conformes d'Europol est devenue impossible à ignorer.

Le 15 février 2019, un rapport de cinq pages de Daniel Drewer – qui continue d'exercer en tant que responsable interne de la protection des données de l'agence – est arrivé sur les bureaux des trois vice-directeurs d'Europol.

Le message était clair : 99 % des données d'Europol étaient stockées et traitées dans le CFN, sans garanties de protection des données et de sécurité de base.

En fait, un système conçu pour pré-traiter des données brutes en vrac était devenu la plateforme principale de l'agence pour l'analyse criminelle à grande échelle. Les enquêteurs d'Europol étaient capables de passer au crible de vastes trésors de données personnelles, y compris des informations qu'ils n'étaient pas légalement autorisés à conserver, et de les réaffecter aux enquêtes criminelles.

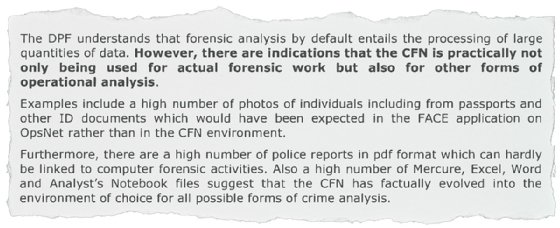

« Il y a des indications que le CFN n'est pratiquement pas seulement utilisé pour un travail médico-légal réel, mais aussi pour d'autres formes d'analyse opérationnelle », a écrit Daniel Drewer. Le volume et la diversité des fichiers dans la base de données, a-t-il déclaré, suggéraient que « le CFN est factuellement devenu l'environnement de choix pour toutes les formes possibles d'analyse criminelle ».

Daniel Drewer n'a eu le temps de réviser qu'une sélection des enquêtes d'Europol, appelées projets analytiques. Il a constaté, pour la sélection limitée de projets analytiques qu'il a examinés, que le CFN contenait près de 25 millions d'enregistrements – plus de 20 fois les 1,2 million d'enregistrements détenus dans le système principal d'Europol pour le travail non médico-légal.

Il a averti que les garanties de protection des données utilisées ailleurs dans Europol n'avaient pas encore été pleinement mises en œuvre sur le CFN. Et de nombreux utilisateurs semblaient avoir des droits d'administrateur, suggérant que certaines opérations auraient pu être lancées sans évaluation d'impact relative à la protection des données ou, dans le cas de données sensibles, sans obtenir l'approbation préalable du régulateur des données de l'UE.

À l'exception de l'utilisation du CFN pour la Task Force Fraternité – un cas exceptionnel pour lequel des mesures d'atténuation avaient été mises en place – la fonction de protection des données d'Europol n'avait pas été consultée concernant l'utilisation du CFN pour des tâches non médico-légales, a indiqué Daniel Drewer.

À moins qu'Europol ne refonde l'ensemble du système, il a averti d'un « possible interdiction de traitement » par le Superviseur européen de la protection des données (EDPS), l'organisme de contrôle indépendant de la vie privée de l'UE. Un tel interdiction pourrait « factuellement s'approcher d'un arrêt complet des activités opérationnelles d'Europol », tout en portant gravement atteinte à la confiance des États membres, a écrit Daniel Drewer.

Environnements de traitement parallèles

L'ampleur des pratiques irrégulières au cœur de la principale base de données criminelle de l'Europe, révélée par le rapport de Daniel Drewer, est restée inconnue du public, ainsi que des législateurs, jusqu'à aujourd'hui.

D'anciens responsables d'Europol interrogés par cette enquête ont décrit comment le personnel de la Direction des opérations – responsable des enquêtes criminelles – travaillait à installer une capacité informatique et de stockage supplémentaire au système en dehors des procédures régulières. De nouveaux outils et applications pour le traitement des données ont été développés dans cet environnement, sans surveillance externe.

« Avoir un environnement de traitement parallèle où les garde-fous cessent d'exister est moins cher, plus rapide et plus efficace », a déclaré un ancien haut responsable d'Europol. « Mais sans eux, n'importe qui est à la merci de l'individu devant l'écran », a-t-il ajouté. En d'autres termes, les décisions sur qui pouvait accéder aux données d'Europol étaient laissées au personnel d'Europol, avec peu de surveillance.

Europol maintient que le CFN faisait partie d'un « environnement de traitement réglementé » qui comprenait un environnement de recherche et développement, et a déclaré que les commentaires de l'ancien responsable étaient « une déformation des faits ».

Mesurer l'ampleur du problème

Le 1er avril 2019, la directrice exécutive d'Europol de l'époque, Catherine De Bolle, a officiellement notifié à l'organisme de contrôle des données de l'UE, l'EDPS, les conclusions de Daniel Drewer, après d'intenses délibérations internes sur la manière de réagir.

Cette divulgation a déclenché ce que l'on a appelé le « Défi du Big Data » – une impasse de plusieurs années entre Europol et l'organisme de contrôle externe, culminant avec une décision de l'EDPS exigeant qu'Europol supprime les données conservées en violation du droit de l'UE.

Publiquement, le différend s'est concentré sur la conservation des données. Mais des documents internes non publiés précédemment suggèrent que les préoccupations étaient plus profondes. Ils pointent vers des vulnérabilités de sécurité intégrées au système lui-même.

Au sein de l'agence, le personnel travaillait à mesurer l'ampleur du problème.

Une évaluation de sécurité complète, déclenchée par les conclusions de Daniel Drewer et menée au début de 2019, a révélé que le CFN manquait de « contrôles de sécurité de base applicables à un environnement opérationnel ». Pour remédier aux problèmes, le rapport a noté qu'Europol devait abandonner le système « tel qu'il est aujourd'hui et mettre en œuvre une nouvelle configuration » – à partir de zéro.

Des dizaines de graves vulnérabilités de sécurité au sein du système CFN, répertoriées dans des rapports obtenus via des demandes d'accès à l'information (FoI), révèlent un schéma de défaillances systémiques :

- « affectation inefficace des rôles et responsabilités de sécurité »

- « gestion insuffisante des droits d'accès privilégiés »

- « installation de logiciels sans restriction »

- « non-conformité avec les règles de sécurité d'Europol »

- « manque de gestion des mots de passe »

- « absence de journaux d'utilisation administrative », « protection insuffisante des informations de journalisation », « surveillance et enregistrement d'événements insuffisants »

- « contrôle insuffisant de l'accès au réseau »

Ensemble, ces défaillances signifiaient que l'accès aux données sensibles ne pouvait être suivi, contrôlé, audité ou protégé de manière fiable. Les contrôles d'accès et les journaux d'audit ne sont pas de simples formalités techniques, selon les experts, mais des garanties fondamentales en matière de sécurité et de responsabilité, requises par le droit de l'UE.

« L'existence alléguée d'un grand nombre de comptes administrateurs est très préoccupante et constitue une violation évidente des exigences d'intégrité et de confidentialité », a déclaré Peter Sommer, expert indépendant en criminalistique numérique. Il a expliqué que les administrateurs peuvent accéder, modifier ou supprimer toutes les données – y compris les journaux système – ce qui rend difficile le suivi des activités et augmente le risque d'abus et d'attaques externes. Et d'ajouter que « la multiplication inutile des facilités administratives facilite le fait que des employés malveillants causent du tort, mais constitue également une porte d'entrée fortement privilégiée pour les pirates externes ».

Steven Murdoch, professeur d'ingénierie de la sécurité et chef du Groupe de recherche en sécurité de l'information à University College London, a déclaré à Computer Weekly que le fait qu'Europol n'ait pas mis en œuvre de contrôles système pouvait entraîner des violations de confidentialité ou permettre une falsification de données non détectée. « Une autre conséquence est que, si des violations sont détectées, il pourrait être impossible d'identifier qui en est responsable », a-t-il dit.

Le fait de ne pas suivre l'accès aux données pourrait également soulever des questions sur la fiabilité des preuves utilisées dans les poursuites pénales. « Les données relatives aux enquêtes criminelles peuvent être extrêmement sensibles, et les violations de confidentialité pourraient compromettre des enquêtes en cours ou des sources de renseignement. Si l'information a été modifiée sans autorisation, sa valeur en tant que preuve devant les tribunaux pourrait être invalidée », a déclaré Steven Murdoch.

En réponse aux questions sur la gestion des utilisateurs du CFN, un porte-parole d'Europol a déclaré qu'une politique d'utilisation et de gestion de l'Environnement informatique médico-légal (FITE) était en place depuis 2012, et était toujours en vigueur et connue de toutes les parties prenantes en 2019.

Ils ont ajouté que cette politique « contenait des dispositions dédiées à l'accès des utilisateurs et à la journalisation des audits » pour le CFN.

Les données détenues sur le réseau médico-légal d'Europol sont menacées par des défaillances de sécurité

Steven Murdoch, professeur d'ingénierie de la sécurité et chef du Groupe de recherche en sécurité de l'information à University College London, a examiné les conclusions de l'évaluation de sécurité interne d'Europol en 2019 pour Computer Weekly (groupe InformaTechTarget, propriétaire du MagIT), qui a signalé 32 problèmes, dont neuf de gravité élevée dans le Computer Forensic Network (CFN).

« Sur la base des informations disponibles, je serais d'accord avec les évaluations. Bien qu'il soit rare que des systèmes aient une sécurité parfaite, plus l'information sensible qu'ils contiennent est importante, plus l'attente de sécurité est élevée. Pour quelque chose d'aussi important que le CFN, je m'attendrais à peu, voire pas de problèmes de gravité élevée », a-t-il déclaré.

Steven Murdoch a indiqué être particulièrement préoccupé par le fait qu'il y avait des contrôles inadéquats pour empêcher l'installation de logiciels sur un réseau aussi sécurisé, le laissant exposé aux logiciels malveillants et aux violations de données involontaires.

Peter Sommer, expert indépendant en criminalistique numérique, a déclaré que la présence alléguée de nombreuses personnes disposant de droits d'administrateur sur le CFN d'Europol pouvait exposer l'agence à des risques de sécurité dus aux employés malveillants et aux pirates informatiques.

Les administrateurs ont des pouvoirs illimités pour accéder, modifier et supprimer chaque élément d'information et chaque programme dans un système informatique. Ils ont également le pouvoir de modifier ou de supprimer les fichiers journaux, qui enregistrent qui a accédé à quelles données.

« La multiplication inutile des capacités administratives facilite le fait que des employés malveillants causent du tort, mais constitue également une porte d'entrée fortement privilégiée pour les pirates externes », a-t-il relevé.

Trois experts en sécurité de l'information du Open Rights Group (ORG), un groupe de campagne pour les droits numériques, ont également examiné les conclusions de l'évaluation de sécurité interne d'Europol en 2019 pour Computer Weekly.

Jim Killock, directeur exécutif de l'ORG, a déclaré que l'analyse des experts avait révélé que le CFN d'Europol présentait de graves problèmes de cybersécurité, étendus et liés au contrôle d'accès, à la gestion des actifs, à la sécurité du réseau et à d'autres problèmes. Selon lui, le fait d'avoir de nombreux utilisateurs avec des droits d'administrateur sur le CFN posait un risque de sécurité aggravé par d'autres défaillances, telles qu'un manque de journaux administratifs, ce qui pourrait permettre à une erreur humaine ou à un acteur malveillant de modifier des données médico-légales.

« Dans le pire des scénarios, ces conclusions pourraient indiquer qu'il existe des garanties insuffisantes pour empêcher le personnel non autorisé d'accéder et de modifier les données », a-t-il dit.

Au moment où l'ampleur du problème est devenue claire, le système était déjà profondément intégré aux opérations d'Europol.

Bien qu'Europol ait lancé un projet pour fournir une plateforme d'analyse de données alternative avec la société technologique américaine controversée Palantir, le projet a échoué en 2017.

Abandonner la plateforme n'était donc plus une option réaliste.

Au lieu de cela, Europol a cherché à la rendre conforme – un processus qui prendrait des années de négociations avec l'EDPS.

Dans une réponse écrite, Europol a déclaré avoir divulgué le système en 2019 au Régulateur européen de la protection des données « dans un souci de transparence totale », le décrivant comme un environnement nécessaire pour traiter des données opérationnelles complexes, en particulier des ensembles de données volumineux ou techniquement difficiles. L'agence a déclaré que des réformes étaient en cours depuis 2019 pour remplacer le CFN par un nouvel environnement médico-légal et aligner les pratiques sur les exigences de protection des données.

L'EDPS a continué à surveiller le système dans les années qui ont suivi – mais des problèmes clés persistaient.

À la fin de 2023, l'organisme de contrôle a constaté qu'il n'était toujours pas toujours possible de déterminer si des données personnelles spécifiques avaient été consultées ou modifiées. Un porte-parole de l'EDPS a déclaré à cette enquête que les limitations du système de journalisation signifiaient que les enquêteurs ne pouvaient que « déduire » que des données avaient été « consultées » ou « modifiées ».

En février 2026, l'EDPS a informé le Groupe d'examen parlementaire conjoint – un comité de surveillance des parlementaires européens et nationaux – qu'il clôturerait sa surveillance du CFN après près d'une décennie d'échanges avec Europol, même si15 des 150 recommandations n'avaient pas été mises en œuvre.

Ces problèmes en suspens, a noté l'organisme de contrôle, concernaient « des questions d'importance particulière », y compris les garanties de sécurité fondamentales.

Le « Pressure Cooker » à l'abri de toute surveillance

Même lorsque la direction d'Europol a changé et travaillé avec l'EDPS pour résoudre les problèmes de ses systèmes de données, des éléments de l'infrastructure semblent être restés en dehors de la surveillance formelle.

L'existence de l'un des systèmes cachés, connu en interne sous le nom de « Pressure Cooker », émerge grâce à des courriels internes divulgués et aux témoignages de lanceurs d'alerte d'anciens responsables d'Europol. Les références au système apparaissent dès 2019, juste avant qu'Europol ne divulgue formellement les problèmes de conformité à l'EDPS.

Un courriel interne révèle que l'unité de lutte contre le terrorisme en ligne d'Europol, l'Internet Referral Unit (IRU), avait mis en place une zone pilote pour collecter des données ouvertes sur Internet, sans le soutien des opérations TIC d'Europol.

L'IRU appelait ce système l'Internet Facing Operational Environment (IFOE). Mais le projet de l'IRU était effectivement une opération informatique parallèle qui existait en dehors du projet officiel portant le même nom.

Lorsque le chef de l'Internet Referral Unit a exigé un soutien TIC urgent pour l'IFOE de l'IRU, cela lui a été catégoriquement refusé.

« Ce que vous appelez 'IFOE' est un environnement préparé en mode d'urgence dans le cadre de l'« accord Pressure Cooker », et est géré dans son intégralité par l'IRU », lui a-t-on répondu.

Il n'y avait aucun lien entre le projet IFOE que les TIC avaient dans leur programme de travail et la version « non officielle » de l'IRU.

« Il y a clairement une grave incompréhension entre ce que les TIC appellent IFOE (état futur, conçu et convenu par toutes les parties prenantes) et ce que vous appelez IFOE », ajoutait le courriel.

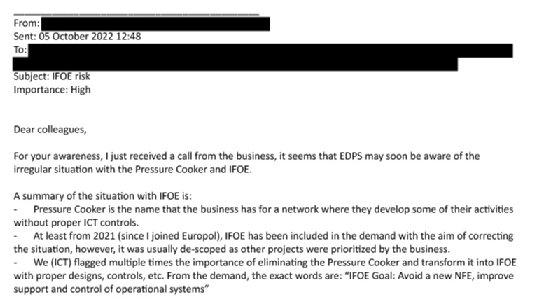

Le 5 octobre 2022, un membre du personnel d'Europol a envoyé un courriel marqué « Importance : Élevée » à des responsables supérieurs, avertissant que les régulateurs pourraient bientôt prendre connaissance de la « situation irrégulière » concernant le Pressure Cooker et l'Internet Facing Operational Environment, que Europol utilisait pour collecter des données à des fins d'enquête à partir de sources ouvertes sur Internet.

« Nous (TIC) avons signalé à plusieurs reprises l'importance d'éliminer le Pressure Cooker et de le transformer en [un système] avec des conceptions, des contrôles appropriés, etc », a écrit le membre du personnel : « cependant, il était généralement retiré du périmètre car d'autres projets étaient priorisés par l'activité ».

Selon d'anciens initiés, le système était compris dans certaines parties de l'agence comme un espace où les données opérationnelles pouvaient être stockées et analysées rapidement sans les contraintes du droit de l'UE.

La surveillance, cependant, dépendait largement des informations qu'Europol choisissait de divulguer.

« Il faut comprendre », a déclaré un ancien haut responsable d'Europol, « lorsque nous parlons d'inspection dans ce cas, nous ne voulons pas dire une perquisition avec des experts informatiques surveillant les systèmes et confisquant les serveurs. Nous parlons d'une conversation polie ».

Et les systèmes informatiques parallèles qui n'étaient pas clairement identifiés ou formellement présentés pourraient ne pas être examinés, soulevant des questions sur la possibilité que ces systèmes informatiques parallèles soient toujours en usage aujourd'hui.

L'EDPS a déclaré qu'il n'avait pas été informé du Pressure Cooker lors de son enquête sur les Big Data, qui a commencé en avril 2019.

L'ancien responsable a déclaré qu'il était « tout à fait possible » que même lorsque Europol travaillait avec les régulateurs pour résoudre les problèmes du CFN, « des personnes au sein des opérations aient conçu des clusters où elles pouvaient continuer à faire de l'analyse de données sans aucun des derniers contrôles et contrepoids ».

Europol cherche à régulariser ses systèmes

L'EDPS a déclaré qu'il avait pris connaissance du terme « Pressure Cooker » lorsqu'il est apparu dans le plan de travail TIC d'Europol pour 2022, où il était utilisé comme abréviation pour un environnement temporaire proposé orienté vers Internet.

En 2024, Europol avait prévu de construire un nouveau système pour répondre aux situations nécessitant une analyse rapide des données collectées sur Internet.

Connu sous le nom d'Internet Facing Operational Environment – Quick Response Area (IFOE-QRA), ce système était destiné à être conforme aux lois et à répondre aux préoccupations internes antérieures soulevées concernant le manque de contrôles adéquats autour du « Pressure Cooker ».

Cependant, dès février 2026, l'EDPS a averti que l'IFOE-QRA « risquait de devenir un environnement parallèle à part entière par rapport à l'environnement opérationnel régulier d'Europol ». Cela créait un risque qu'Europol enfreigne des réglementations qui autorisaient le traitement des données personnelles à des fins limitées.

L'EDPS a également déclaré voir un risque que le personnel d'Europol se lance dans des « expéditions de pêche » qui portent atteinte aux droits fondamentaux, en collectant des données personnelles sans pertinence pour toute enquête criminelle en cours.

En réponse à cette enquête, Europol affirme que le « Pressure Cooker » est simplement le nom interne de son Internet Facing Operational Environment et qu'il fonctionne conformément à la loi.

Europol a déclaré que la suggestion selon laquelle l'agence cherchait à collecter des informations sans pertinence pour les enquêtes criminelles en dehors du champ d'application du Règlement Europol, le cadre juridique qui régit son fonctionnement, était une « déformation des faits ».

Un mandat élargi

Europol entre dans une nouvelle phase d’expansion.

La Commission européenne devrait proposer une nouvelle législation visant à élargir le mandat de l’agence et à renforcer considérablement sa capacité à collecter et à traiter des données, dans le cadre d’un effort plus large visant à faire d’Europol une « agence de police véritablement opérationnelle ».

En mars, le commissaire européen chargé des migrations et des affaires intérieures, Magnus Brunner, a proposé de doubler les effectifs et le budget d’Europol devant la commission LIBE du Parlement européen, qui supervise les travaux de l’agence.

Cette initiative intervient alors même qu’Europol fait l’objet de questions concernant ses pratiques en matière de données.

Le député britannique David Davis a déclaré que les problèmes mis en évidence par cette enquête soulèvent des questions pour le gouvernement britannique, où les données fournies par Europol ont été utilisées par les forces de police du Royaume-Uni.

« Nous devons obtenir des éclaircissements du ministère de l’Intérieur pour savoir si les données ou les poursuites judiciaires britanniques sont concernées et exiger une transparence totale. Nous devons également savoir si des données personnelles de citoyens britanniques totalement innocents sont stockées dans les systèmes d’Europol et, si tel est le cas, pourquoi elles le sont et pourquoi le gouvernement britannique autorise leur stockage », a-t-il ajouté.

« L’intégrité de notre système judiciaire dépend de la collecte, du traitement et de la gestion des preuves dans le respect de la loi à chaque étape », a-t-il souligné.

Computer Weekly a contacté l’Agence nationale contre la criminalité (NCA) du Royaume-Uni, qui assure la liaison entre les forces de l’ordre britanniques et Europol, au sujet des conclusions de cette enquête – notamment pour savoir si elle avait connaissance du traitement parallèle au sein de l’infrastructure informatique parallèle et si elle allait désormais revoir les mécanismes et pratiques de partage de données en place avec Europol en conséquence – mais n’a reçu aucune réponse au moment de la publication.

Jim Killock, directeur exécutif d’Open Rights Group, un groupe militant pour les droits numériques, a déclaré que les révélations de cette enquête nécessitaient un « examen urgent ».

« En tant qu’organisme d’enquête détenant des données sur des personnes susceptibles d’être accusées ou poursuivies, ou qui sont témoins de crimes très graves, Europol doit garantir les plus hauts niveaux de sécurité et d’intégrité des données. Les décisions d’Europol doivent inspirer confiance et pouvoir résister à un examen juridique rigoureux », a-t-il déclaré.

Selon lui, « de toute urgence, Europol doit expliquer l’ampleur de ces problèmes et préciser s’ils remettent en cause l’intégrité des preuves ».

Catherine De Bolle, directrice exécutive d’Europol au moment de cette enquête, a refusé d’être interviewée pour cet article.

La réponse d'Europol

En réponse aux questions détaillées posées dans le cadre de cette enquête, Europol a déclaré que son parc informatique constituait « un environnement de traitement de données réglementé ».Additional research by Anna Mahtani.