Qu'est-ce que SecOps ? Tout ce que vous devez savoir

Le SecOps, formé d'une combinaison de personnel chargé de la sécurité et des opérations informatiques, est une équipe hautement qualifiée qui se concentre sur la surveillance et l'évaluation des risques et la protection des actifs de l'entreprise. Elle opère souvent à partir d'un centre d'opérations de sécurité, ou SOC.

Les cyberattaques sont en augmentation, et le nouveau défi consistant à soutenir une main-d'œuvre largement à distance pendant la pandémie et au-delà ne fait que rendre la détection et la prévention des menaces plus difficiles. Garder une longueur d'avance sur les attaquants est un combat permanent, et le coût est insoutenable, selon 69 % des cadres interrogés dans le cadre du rapport 2020 State of Cyber Resilience d'Accenture Security. Les organisations s'appuient donc davantage sur des équipes SecOps dédiées pour rechercher, détecter, prévenir et atténuer les cybermenaces. Ce guide soigneusement élaboré, accompagné de liens vers des informations complémentaires, explique les avantages de la création d'une équipe SecOps dédiée, la manière de mettre en place un centre d'opérations de sécurité pour soutenir les SecOps, les outils qui sous-tendent les SecOps et les meilleures pratiques de mise en œuvre.

Avantages et objectifs des opérations de sécurité

Les équipes chargées de la sécurité et des opérations informatiques travaillent souvent séparément, ce qui rend extrêmement difficile l'identification des menaces de cybersécurité et la défense contre celles-ci, ou, si elles se transforment en attaques, leur atténuation. La combinaison des opérations de sécurité et des opérations informatiques au sein d'une équipe SecOps dédiée permet aux organisations de prévoir et de traiter rapidement et intelligemment les problèmes de sécurité.

SecOps présente les avantages et objectifs commerciaux suivants :

- protection continue ;

- une réponse rapide et efficace ;

- réduction des coûts liés aux violations et aux opérations ;

- prévention des menaces ;

- expertise en matière de sécurité ;

- conformité ;

- communication et collaboration ; et

- une meilleure réputation commerciale.

Rôles clés au sein d'une équipe SecOps

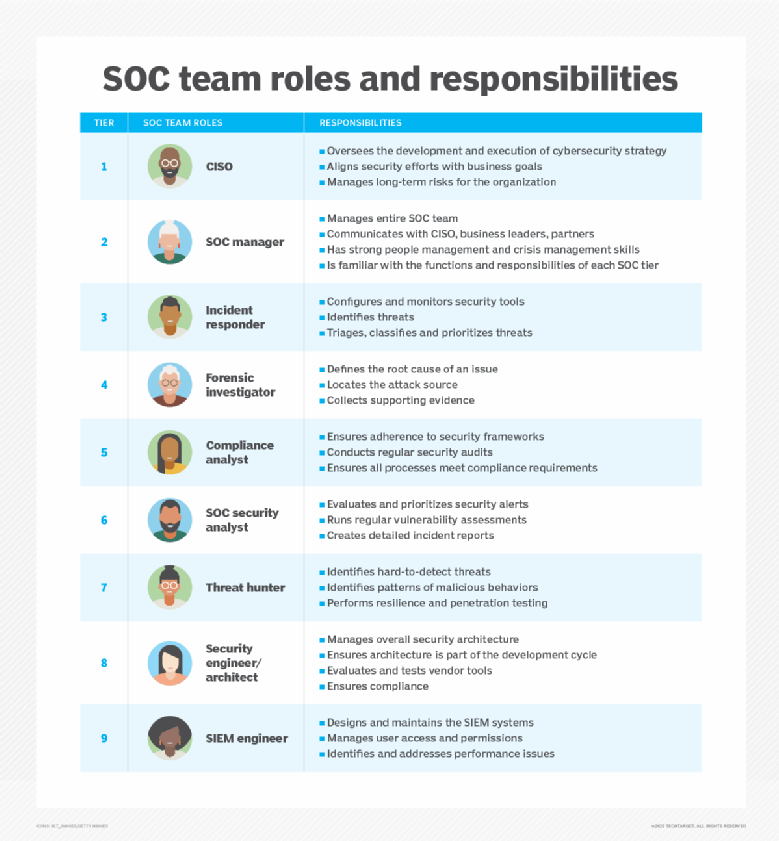

La manière dont une organisation constitue son équipe SecOps détermine son succès dans la prévention des cyberattaques. Assembler les rôles au coup par coup, sans stratégie globale, conduira à une réponse incohérente. Ce dont les RSSI ont besoin, c'est d'une équipe SecOps cohésive, avec des rôles et des responsabilités clairs qui couvrent l'ensemble des menaces et des attaques en matière de cybersécurité.

Il existe cinq rôles clés dont toute équipe SecOps a besoin :

- répondeur à un incident

- enquêteur en sécurité

- analyste en sécurité avancée

- Responsable SOC

- ingénieur/architecte en sécurité

Quelques nouveaux postes liés à la cybersécurité ont fait leur apparition et pourraient donner un coup de pouce aux efforts des organisations en matière de SecOps : spécialiste de la sécurité cloud, spécialiste des risques tiers et professionnel de l'éthique numérique. Ces postes traitent de l'influence du cloud et des vulnérabilités de la chaîne d'approvisionnement, ainsi que des préoccupations liées aux partenaires et à la confidentialité.

Les organisations qui souhaitent faire évoluer leurs employés vers des postes SecOps peuvent consulter ces certifications et formations SecOps.

Que fait un centre des opérations de sécurité ?

Un SOC est un centre de commande pour l'équipe SecOps. Bien que l'équipe SecOps puisse interagir avec d'autres équipes ou départements, elle est généralement autonome et composée de personnel hautement qualifié (interne ou externalisé). La plupart des SOC, mais pas tous, fonctionnent 24 heures sur 24, 7 jours sur 7, avec des équipes SecOps travaillant par roulement pour enregistrer les activités et atténuer les menaces.

Les organisations peuvent choisir de déployer l'un des quatre modèles SOC suivants :

- un SOC virtuel qui fonctionne en ligne et est géré par du personnel ou des professionnels SecOps tiers ;

- un SOC multifonctionnel qui dispose d'un espace physique dédié, mais dont l'équipe interne qui le gère est partagée, travaillant sur les opérations de sécurité et d'autres tâches informatiques ;

- un SOC hybride composé de personnel, de sous-traitants tiers ou d'une combinaison des deux, chargé d'effectuer des tâches SecOps à temps plein ou à temps partiel dans une installation dédiée, un espace virtuel ou une combinaison des deux ; et

- un SOC dédié avec un espace physique doté d'un personnel interne qui fonctionne 24 heures sur 24 et se concentre exclusivement sur les fonctions SecOps.

Un SOC virtuel en tant que service permet aux entreprises d'externaliser tout ou partie des responsabilités du SOC à un fournisseur de services gérés, ce qui présente de nombreux avantages, selon Ashwin Krishnan, responsable de la communication chez SecureDynamics. En externalisant leur SOC, les entreprises disposant d'un budget ou de compétences internes limités peuvent mieux répondre aux exigences de conformité et de réglementation, combler le déficit de talents et tirer parti de l'expérience et des ressources cumulées d'un fournisseur.

Quel que soit le modèle choisi par une organisation, les capacités techniques du SOC doivent être les mêmes, afin de permettre à l'équipe SecOps de détecter les menaces et de réagir aux incidents. Le SOC doit également fournir des notifications et des alertes, assurer l'orchestration, l'automatisation et la réponse en matière de sécurité (SOAR) et effectuer une recherche intelligente des menaces.

Nemertes Research a constaté dans son étude « Cloud and Cybersecurity Research Study » (Étude sur le cloud et la cybersécurité) 2019-2020 que les organisations performantes en matière de cybersécurité (celles dont le temps moyen total de confinement des incidents de sécurité est inférieur ou égal à 20 minutes) étaient 52 % plus susceptibles de disposer d'un SOC que les organisations non performantes (celles dont le MTTC est supérieur à 20 minutes).

Outils SecOps courants

Les pare-feu et les VPN étaient autrefois considérés comme des défenses solides et adéquates contre les cyberattaques. Ce n'est plus le cas aujourd'hui. Kevin Tolly, fondateur du Tolly Group, a écrit que ces technologies « ne constituent plus un bouclier contre les menaces de sécurité plus modernes et sophistiquées ».

Pour lutter contre les menaces actuelles, les organisations ont besoin d'un logiciel SecOps couvrant cinq domaines :

- Sécurité DNS ;

- détection et réponse réseau ;

- anti-hameçonnage ;

- découverte de données ; et

- visibilité au niveau des paquets.

Même les outils de gestion des informations et des événements de sécurité (SIEM) ne constituent qu'un point de départ pour élaborer une stratégie SecOps solide : les organisations devraient y ajouter l'orchestration, l'analyse du comportement des utilisateurs et des entités, et bien d'autres éléments encore, afin de mettre en place une défense plus sophistiquée et proactive.

Gérer la sécurité dans le cloud

La gestion de la sécurité dans les environnements cloud peut être quelque peu différente de celle dans une entreprise traditionnelle. Les équipes SecOps doivent donc adapter leurs outils et leurs stratégies en conséquence. Dave Shackleford, consultant principal chez Voodoo Security, a écrit que la mise en place d'un SOC dans le cloud exige des équipes SecOps qu'elles procèdent comme suit :

- Créer un compte ou un abonnement cloud distinct, entièrement sous leur contrôle.

- Créez des comptes à privilèges minimaux pour effectuer des actions spécifiques dans le cloud lorsque cela est nécessaire.

- Mettre en place une authentification multifactorielle pour tous les comptes.

- Activer le stockage à écriture unique pour les journaux et les preuves.

Outils d'automatisation et d'IA

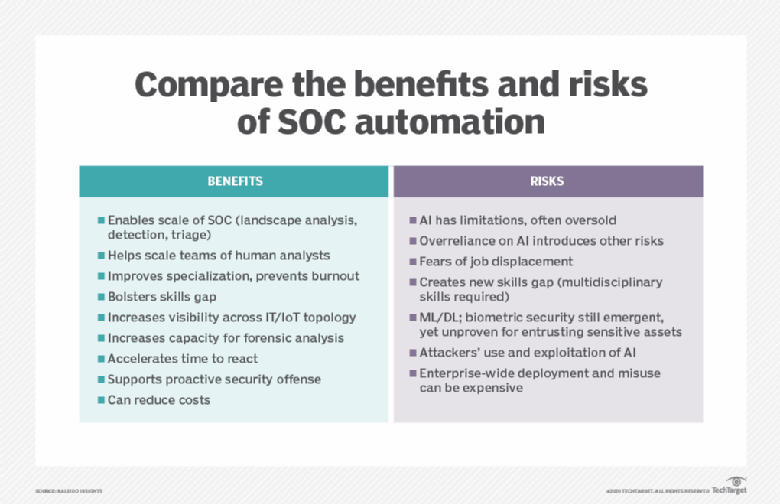

L'automatisation et l'IA ont fait leur apparition dans les outils SecOps, et les organisations devraient s'efforcer d'automatiser autant de fonctions que possible.

Les cas d'utilisation de l'automatisation SecOps et SOC sont nombreux, notamment la détection, la réponse et l'analyse des incidents, l'analyse du paysage, l'atténuation des menaces émergentes, l'augmentation des analystes SOC humains et la gamification de la formation à la sécurité.

Les fonctions automatisées permettent aux équipes d'exploiter les données relatives aux incidents de sécurité, d'attribuer des scores de risque, de regrouper les points communs, de différencier et de hiérarchiser les différentes catégories de menaces, de recommander des mesures d'intervention ou de remédiation, etc.

Grâce à l'automatisation, les équipes SecOps acquièrent une meilleure connaissance de la situation actuelle, une meilleure compréhension des risques potentiels et un plan d'action. L'augmentation des vecteurs de menaces, tels que les appareils IoT, exige des équipes SecOps qu'elles adoptent la perspective offerte par l'IA, c'est-à-dire une compréhension qui contribue à améliorer la détection et la prévention. L'automatisation libère également les humains des tâches manuelles fastidieuses afin qu'ils puissent se concentrer davantage sur la stratégie SecOps.

Meilleures pratiques de mise en œuvre

Le concept d'association entre sécurité et opérations informatiques gagne en popularité auprès des entreprises de toutes tailles, et les meilleures pratiques en matière de structuration des équipes SecOps et des SOC commencent à voir le jour.

Voici quelques exemples de bonnes pratiques :

Définir la portée des opérations de sécurité (SecOps)

Les organisations doivent déterminer quelles fonctions relèvent du champ d'action de l'équipe SecOps, en tenant compte des cas d'utilisation, des exigences de sécurité et des lacunes en matière de sécurité de l'organisation. Ce n'est pas parce qu'une tâche ne relève pas du champ d'action de l'équipe qu'elle ne peut pas être traitée, mais simplement qu'elle ne peut pas l'être par les équipes internes. Certaines tâches peuvent être externalisées immédiatement ou prévues pour être externalisées ultérieurement.

Construire ou acheter

Réfléchissez bien avant de décider de créer un SOC ou d'acheter des services SOC. L'externalisation pourrait ne pas apporter aux entreprises l'attention dont elles ont besoin en fonction de leur tolérance au risque en matière de cybersécurité. Elles pourraient avoir besoin de personnel interne connaissant parfaitement l'entreprise pour les aider à prendre des décisions clés.

Les petites entreprises ne devraient pas avoir peur d'externaliser leurs SOC, surtout si elles suivent ces critères de sélection SOC pour évaluer les fournisseurs potentiels.

Investissez dans les talents SecOps

Selon John Burke, directeur informatique et analyste principal chez Nemertes Research, les ressources humaines peuvent constituer l'un des principaux défis liés à la mise en œuvre d'un SOC, notamment en raison du manque de personnel et de compétences. Les entreprises doivent élaborer une stratégie visant à recruter et à fidéliser les talents dans le domaine de la sécurité informatique.

Organiser des exercices opposant l'équipe rouge à l'équipe bleue

Les équipes SecOps doivent maintenir à jour leurs compétences en matière de renseignements sur les menaces, notamment leur capacité à détecter et à prévenir les attaques. Pour ce faire, elles peuvent notamment organiser des exercices opposant une équipe rouge à une équipe bleue, la première jouant le rôle de l'agresseur et la seconde celui du défenseur. L'équipe rouge utilise des tactiques telles que les tests de pénétration, le phishing, l'ingénierie sociale ou d'autres mécanismes de vol d'identifiants, le balayage des ports et le balayage des vulnérabilités pour infiltrer le réseau. L'équipe rouge crée également souvent des outils personnalisés pour tester la capacité de l'équipe bleue à détecter les problèmes de sécurité. Une fois sur le réseau, l'équipe rouge tentera d'élever ses privilèges et d'accéder ou de voler des identités ou des actifs.

L'équipe bleue, quant à elle, mène des activités SecOps normales, notamment l'analyse des systèmes d'entreprise, l'identification des vulnérabilités et l'évaluation de l'efficacité des outils et des politiques de sécurité.

Chaque équipe génère des rapports sur ses activités, et les équipes SecOps plus avancées disposent également d'une équipe violette chargée d'examiner ces rapports et d'améliorer leur posture de sécurité, car souvent, les équipes rouges et bleues ne souhaitent pas partager leurs secrets entre elles.

L'avenir des opérations de sécurité

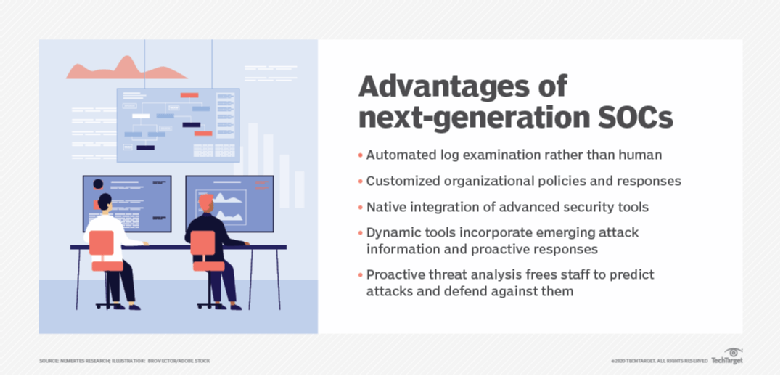

À l'avenir, l'IA et l'apprentissage automatique occuperont une place plus centrale dans la stratégie SecOps. Les SOC seront plus automatisés, personnalisés, intelligents, dynamiques et proactifs. Les entreprises consacreront également davantage de temps à l'élaboration d'indicateurs de réussite pour leurs SOC afin d'évaluer leurs performances et d'améliorer leurs temps de réponse.

De plus, selon Johna Till Johnson, présidente et associée fondatrice senior de Nemertes Research, les équipes SecOps devront mettre davantage l'accent sur la recherche des menaces afin de garder une longueur d'avance sur les pirates. Les équipes SecOps devront également consacrer plus de temps à la surveillance et à l'évaluation des menaces dans l'environnement extérieur en examinant les services de renseignements sur les menaces à l'avenir.

Les organisations devraient dès maintenant commencer à mettre en place ou à développer des mesures de sécurité opérationnelle, car les cyberattaques continueront inévitablement à menacer les activités des entreprises.