CASB, CPSM et CWPP : ces technologies qui dessinent le futur de la sécurité du cloud

La complexité du cloud et de ses usages multiples a créé de nouveaux besoins et défis de sécurité. Passerelles dédiées, outils de surveillance de la posture et systèmes de sécurisation des traitements s’imposent graduellement.

Pour souligner la complexité de la sécurité dans le cloud, les intervenants du sommet 2020 du cabinet Gartner sur la sécurité et la gestion des risques ont partagé cette prédiction alarmante : « plus de 99 % des défauts de sécurité dans le cloud seront la faute du client ». Et ce sera le cas indéfiniment.

Maîtriser le modèle de responsabilité partagée et éviter les défauts de sécurité, demande de repenser sa stratégie de sécurité dans le cloud sans chercher à répliquer les approches traditionnelles de sécurité en local. Malheureusement, il n’existe toujours pas de solution stratégique unique pour cela.

Mais selon Gartner trois outils essentiels à la sécurisation des environnements cloud sont là : les passerelles d’accès cloud sécurisé (CASB), les outils de gestion de la posture de sécurité cloud (CSPM) et les plateformes de protection des traitements en mode cloud (CWPP).

CASB : courtier de sécurité pour les accès au cloud

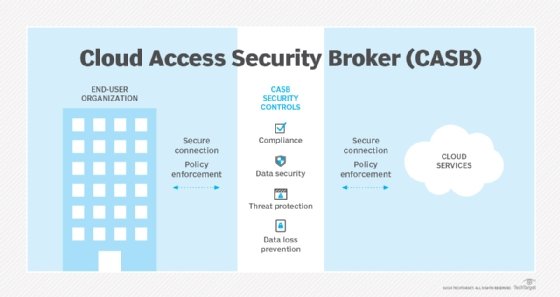

Un CASB s’attaque aux complexités induites par le recours aux applications cloud. Il agit comme une passerelle chargée de faire respecter des politiques de sécurité, afin de garantir que les actions des utilisateurs sont autorisées et conformes aux politiques de l’entreprise. De quoi également aider à atténuer la menace du Shadow IT.

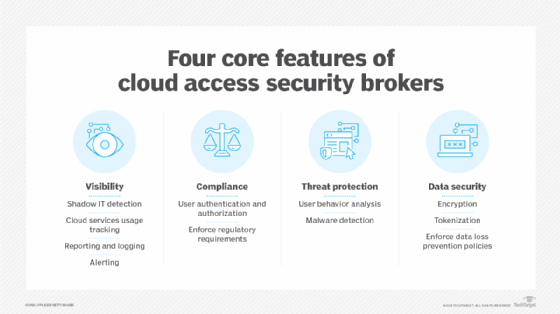

Les quatre piliers du CASB sont la visibilité, la conformité, la protection contre les menaces et la sécurité des données. La visibilité est assurée par le suivi de l’utilisation des services cloud, la génération de rapports, la journalisation des actions et la production d’alertes. Des fonctions d’authentification, d’autorisation, voire de SSO, et d’application des exigences réglementaires sont intégrées pour assurer la conformité. Pour la protection contre les menaces et la sécurité des données, les CASB offrent des fonctions de détection des activités malicieuses, de chiffrement, et de prévention des fuites de données (DLP).

Un CASB doit pouvoir s’intégrer, via API ou serveurs mandataires, afin que les fonctions de sécurité soient mises en œuvre comme un continuum dans toutes les applications IaaS et SaaS.

Gérer sa posture de sécurité dans le cloud

Les outils de CSPM peuvent quant à eux aider à contrôler en continu la conformité des configurations des déploiements dans le cloud, en prévenir les dérives, et aider le SOC dans ses enquêtes. Ces outils peuvent également servir de garde-fou aux DevOps en fixant des limites aux configurations autorisées ou au comportement dans le cloud.

Gartner recommande l’utilisation de la CSPM pour atténuer l’une des menaces les plus courantes pour la sécurité dans le cloud : les défauts de configuration. Les outils de CSPM peuvent appliquer uniformément les pratiques de sécurité de référence à des systèmes de plus en plus complexes, tels que les environnements hybrides, multiclouds et conteneurs.

Parmi les nouvelles fonctionnalités à surveiller dans les outils de CSPM figure une « vision unifiée des services de sécurité dans le cloud », estime Richard Bartley, directeur principal et analyste chez Gartner. En outre, la prochaine génération d’outils de CSPM pourrait intégrer l’apprentissage automatique pour déterminer des normes, mais aussi des améliorations du côté de la gestion des outils proposés nativement par les fournisseurs cloud, et la prise en compte d’éléments contextuels pour l’orchestration des conteneurs.

Protéger les traitements dans le cloud

Un obstacle important à la sécurité dans le cloud est le fait que les traitements existent dans des états multiples. Par exemple, un même traitement peut s’exécuter dans un conteneur Docker en environnement de cloud public à un moment, et s’exécuter dans un cloud privé à un autre. Le placement des traitements en cloud est ainsi compliqué par l’utilisation accrue des environnements multiclouds et hybrides.

S’assurer que les bons traitements sont déployés aux bons endroits et avec les bons contrôles est un processus complexe, ce qui facilite la survenue d’incidents de sécurité. C’est là qu’interviennent les CWPP, qui unifient l’administration entre plusieurs fournisseurs cloud et couvrent tous les types de traitement, y compris les serveurs physiques, les machines virtuelles, les conteneurs et les fonctions serverless.

Les CWPP offrent « une visibilité et une protection consolidées », tant pour les déploiements locaux que pour le cloud public, souligne ainsi Neil MacDonald, vice-président et analyste distingué de Gartner. Ce haut niveau de visibilité est essentiel pour faciliter une gestion proactive de la sécurité et de la conformité dans les environnements hybrides et multiclouds.

Un marché appelé à évoluer

Les marchés du CASB, de la CSPM et des CWPP « changent et nous assistons à de nombreuses consolidations », relève Richard Bartley. De nombreux fournisseurs de CASB fournissent désormais des outils de CSPM, par exemple.

Les redondances fonctionnelles existent d’ailleurs déjà entre offres de CASB, de CSPM et de CWPP. D’où l’importance de bien vérifier l’étendue des offres avant achat. Et cela d’autant plus que le regroupement de services peut réduire la complexité de l’intégration, avec l’avantage supplémentaire d’une interface de gestion unique. Mais attention à ne pas se retrouver captif d’un éditeur.

En préalable à toute décision d’achat, il convient naturellement de bien identifier ses besoins en matière de sécurité cloud. Gartner conseille là aux RSSI de communiquer avec les métiers et la direction, mais également de faire le point sur les outils proposés nativement par ses fournisseurs cloud. Certains proposent désormais des outils de type CSPM. Plus loin, Richard Bartley recommande de conclure des contrats à court terme, en ce qui concerne les outils de sécurité cloud, compte tenu des évolutions à attendre du marché.