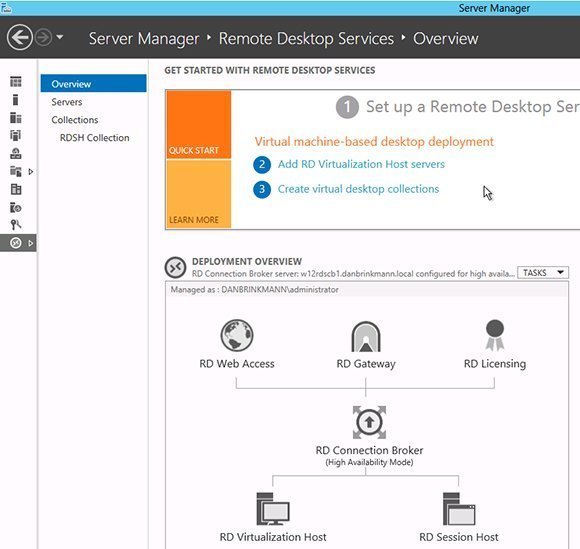

Les composant des services Bureau à distance de Microsoft

Comme chaque composant du service Bureau à distance (RDS) de Windows Server réalise une tâche propre, il convient de savoir lesquels sont nécessaires et ce qu’ils font.

Les services Bureau à distance de Microsoft comportent une quantité de composants à vous fait tourner la tête.

Si vous envisagez d’installer des services Bureau à distance pour déployer et gérer les bureaux à distance ou virtuels, vous aurez besoin de comprendre le fonctionnement de chacun de ces composants.

Les composants des services Bureau à distance

Les composants des services Bureau à distance

Et en voici la liste pour Windows Server 2012 RDS :

- Serveur hôte de virtualisation des services Bureau à distance (Remote Desktop Virtualization Host)

- Hôte de session Bureau à distance (RD Session Host)

- Service Broker pour les connexions Bureau à distance (RD Connection Broker)

- Passerelle des services Bureau à distance (RD Gateway)

- Accès Bureau à distance par le Web (RD Web Access)

- Gestionnaire de licences des services Bureau à distance (RD Licensing)

À quoi correspondent ces composants RDS ? Voici le descriptif de chacun, comportant une présentation de son fonctionnement dans le système RDS analysé :

Hôte de virtualisation des services Bureau à distance

Le composant d’hôte de virtualisation est un serveur Hyper-V configuré sur les bureaux virtuels personnels ou les groupes de bureaux virtuels déployés. Vous pouvez utiliser plusieurs hôtes de virtualisation des services Bureau à distance dans un cluster Hyper-V pour créer un ensemble de bureaux virtuels haute disponibilité.

Hôte de session Bureau à distance

L’hôte de session est la nouvelle incarnation de ce que l’on appelle communément les services « Terminal Server ». Ce composant des services Bureau à distance permet au serveur d’héberger des applications distantes RemoteApp ou des bureaux basés sur une session.

Les hôtes de session Bureau à distance sont regroupés dans une « collection de sessions » dans laquelle les propriétés telles que les groupes d’utilisateurs, les paramètres de session, les paramètres de sécurité, l’équilibrage de charge, les paramètres clients et les disques des profils utilisateurs sont configurés. Depuis une collection de sessions, vous pouvez publier des programmes RemoteApp ou un bureau complet basé sur la session. Les serveurs Hôtes de session Bureau à distance d’une collection peuvent publier soit des applications distantes soit des bureaux basés sur la session, mais pas les deux en même temps depuis la même collection.

Service Broker pour les connexions Bureau à distance

Le service Broker pour les connexions connecte et reconnecte les utilisateurs à leurs bureaux virtuels, aux applications distantes publiées via RemoteApp et aux bureaux basés sur la session. Ce composant RDS est obligatoire dans Windows Server 2012. Il s’installe par défaut en cas de déploiement des services Bureau à distance.

Le service Broker pour les connexions équilibre la charge des requêtes envoyées aux serveurs hôtes de session Bureau à distance dans une même collection de sessions ou aux groupes de bureaux virtuels. Ce courtier de connexion utilise une base de données locale ou une base de données SQL s’il est configuré en haute disponibilité. (Notez que la configuration minimale de SQL Server doit être SQL Server 2008 R2.)

Passerelle des services Bureau à distance

La passerelle des services Bureau à distance connecte des périphériques d’extrémité à un bureau virtuel par une connexion Internet utilisant le protocole RDP (Remote Desktop Protocol). Elle sert aux utilisateurs qui accèdent à une session RDS à distance par une connexion sécurisée.

La passerelle permet aux utilisateurs de se connecter aux programmes RemoteApp et aux bureaux présents sur le réseau interne en établissant une connexion proxy depuis Internet vers le réseau interne. De cette manière, toutes les ressources publiées lors du déploiement des services Bureau à distance sont accessibles avec une seule adresse IP et un seul port vers le réseau externe. La passerelle des services authentifie les demandes des utilisateurs avant de leur ouvrir l’accès aux ressources auxquelles ils sont abonnés. C’est pourquoi les administrateurs devraient déployer la passerelle des services Bureau à distance dans une DMZ (zone démilitarisée du réseau).

Conjuguée au gestionnaire de passerelle Bureau à distance, la passerelle peut appliquer des stratégies d’autorisation des connexions pour définir les utilisateurs autorisés à s’y connecter. Ces politiques vous permettent de spécifier des conditions d’authentification comme des cartes à puce pour une authentification à 2 facteurs. Vous pouvez également activer ou désactiver un appareil donné dans la stratégie d’autorisation des connexions.

Dans certaines politiques d’autorisation, on trouvera des restrictions sur la base de l’appartenance à un groupe Active Directory. Ces restrictions vous permettent de limiter les connexions selon les groupes de ressources réseau spécifiques ou selon les groupes gérés par la passerelle des services Bureau à distance, ou d’ouvrir l’accès à toutes les ressources du réseau.

La passerelle des services Bureau à distance exige de recourir à un certificat qui sert au chiffrement SSL entre le client et le serveur.

Accès Bureau à distance par le Web

L’accès Bureau à distance par le Web RD est un composant obligatoire de Windows Server 2012 RDS. Il donne accès aux applications distantes RemoteApps et aux bureaux depuis le menu Démarrer de l’utilisateur ou depuis un navigateur Web.

Les utilisateurs s’authentifient auprès de l’accès Bureau à distance par le Web et sélectionnent une application distante ou un bureau auquel se connecter. Selon la configuration, la connexion s’effectue via une passerelle des services Bureau à distance ou, pour les connexions Bureau à distance, directement au service Broker.

Dans ces paramètres, vous pouvez autoriser le contournement du serveur de passerelle Bureau à distance pour les adresses locales. Dans ce cas, le serveur du service Broker pour les connexions Bureau à distance redirige la session RDP vers l’application distante RemoteApp ou le bureau approprié.

Dans les versions précédentes des services Bureau à distance, un outil permettait de créer des fichiers RDP pour les connexions manuelles à l’infrastructure des services Bureau à distance sans recourir au composant d’accès Bureau à distance par le Web. Cet outil n’est plus inclus dans Windows Server 2012 Remote Desktop Services. Le composant d’accès Bureau à distance par le Web est donc indispensable pour l’accès et le courtage des connexions RDS. Ce composant des services Bureau à distance crée le fichier RDP que le client utilise pour se connecter à l’infrastructure.

Ce composant ne s’installe pas avec les assistants de déploiement RDS, il faudra recourir pour lui à l’outil de gestion des services Bureau à distance, la nouvelle console de gestion RDS de Windows Server 2012.

Et aussi

Comme pour la passerelle des services Bureau à distance, le composant d’accès Bureau à distance par le Web exige un certificat SSL pour le chiffrement SSL entre le client et le serveur. Comme les connexions Bureau à distance démarrent par une connexion au serveur d’accès Bureau à distance par le Web, il convient de déployer un serveur d’accès Bureau à distance par le Web dans le réseau démilitarisé (DMZ) avec vos serveurs de passerelle Bureau à distance.

Gestionnaire de licences des services Bureau à distance

Le gestionnaire de licences des services Bureau à distance gère les licences nécessaires aux connexions des hôtes de session Bureau à distance à la collection de sessions ou des hôtes de virtualisation des services Bureau à distance à la collection de bureaux virtuels. La haute disponibilité pour ce composant RDS peut être atteinte par le Clustering Windows ou le déploiement de plusieurs serveurs gestionnaires de licences des services Bureau à distance.