Spécial sécurité : Intel/McAfee, à qui profite le crime

Aujourd'hui, nos confrères de CNIS, magazine spécialisé dans la sécurité des systèmes d'information, reviennent sur le rachat de McAfee par Intel. L'occasion, pour eux, de faire le tour des interrogations soulevées par l'opération : était-il nécessaire qu’Intel dépense autant ? L’amalgame a-t-il quelques chances de réussir ? Mais surtout... quels en seront les bénéfices à court et moyen terme ?

1 - Quand les Gamers font du tort aux mots de passe

2 - Intel/McAfee : à qui profite le crime ?

1 - Quand les Gamers font du tort aux mots de passe

Encore un cri d’alarme de plus sur un sujet devenu presque banal : la montée en puissance des cartes graphiques et de leurs processeurs dédiés, ainsi que la disponibilité des kits de développement destinés auxdits processeurs font en sorte que pratiquement n’importe qui ou presque, peut espérer « casser du mot de passe complexe » s’émeut une équipe de Georgia Tech. Le fait est loin d’être un scoop… il existe même, chez les spécialistes en sécurité, des habitués du cassage de code à la carte graphique. Ainsi Elcomsoft et son High-Performance Distributed Password Recovery tool.

Et les universitaires d’estimer que les sésames de 7 caractères appartiennent déjà au passé. Il faudrait au moins que chaque informatisé adopte des clefs de plus de 12 caractères combinant lettres, chiffres et signes de ponctuation déclare en substance le chef du laboratoire d’Atlanta, Richard Boyd.

Rien de nouveau sous le soleil. Il faut dire que la majorité des outils de cassage de mots de passe que l’on rencontre dans la nature –et plus particulièrement au sein des divers malwares- n’exploitent pas encore les jeux d’instruction des GPU, faute d’un nombre représentatif de victimes potentielles. Et l’on ne connaît pas encore de code d’attaque viral possédant ses propres « rainbow tables ». Les Crossfire et autres SLI, ça n’est pas franchement ce que l’on trouve au sein d’un réseau bancaire.

Cet écart constaté entre le discours purement scientifique et la réalité des menaces est une arme à double tranchant. Certes, les PoC, ou preuves de faisabilité, existent depuis longtemps. Sans le moindre doute, la résistance d’un mot de passe simple est illusoire face aux techniques contemporaines de cassage, à tel point que ce genre de concours opposant centres universitaires, administrateurs de grands centres de calcul et spécialistes du pentesting est en perte de vitesse, ou réservé à une élite qui seule comprend la beauté éthérée du «point de collision d’un algorithme de chiffrement elliptique ».

Tout ceci est trop éloigné de la « vraie vie » pour que le message porte ses fruits. L’équipe du professeur Boyd risque plus de passer pour un gentil club de hackers jouant les Cassandres que pour de sages visionnaires… ce qu’ils sont pourtant. Car les véritables pirates préfèrent, et de très loin, recourir aux bonnes vieilles ficelles du « social engineering » (phishing, password-gessing, googlehacking, recherches d’informations personnelles aidant à la découverte d’une « question secrète » etc) plutôt que de s’enquiquiner à pondre un code de cassage de mot de passe qui sera tôt ou tard identifié par un antivirus quelconque. La première méthode est moins coûteuse et a pu, au fil du temps, prouver son efficacité. Face à ces hordes noires, l’internaute se défend du mieux qu’il peut, avec sa propre perception de la sécurité : PSG, OM, Lucette, motdepasse, 12345, AZERTYUIOP (fait 10 caractères, celui-là), 0987TREZA (c’est bien mélangé ?), RobertRedford, toto… le tout généralement utilisé aussi bien pour accéder à un compte en banque que pour converser avec des inconnus sur un forum ésotérique.

2 - Intel/McAfee : à qui profite le crime ?

Notre confrère John Leyden du Reg, Billy Hurley de Security News, Barbara Darrow d’IT Knowledge ou Ron Condon de SearchSecurity UK , Tony Bradley de PC World ou toute l’équipe de Network World reviennent sur l’offre d’achat de McAfee par Intel.

Pour beaucoup, la somme d’argent mise sur la table paraît absolument astronomique… était-il nécessaire qu’Intel dépense autant ? L’amalgame a-t-il quelques chances de réussir ? Quels en seront les bénéfices à court et moyen terme ? Sur ces deux derniers points, les avis divergent. Bien sûr, en tête des avis négatifs, ceux des éditeurs concurrents interviewés par nos confrères. La peur de voir apparaître un « grand méchant monopole » de cette union apparemment contre nature en inquiète plus d’un. Car une base matérielle qui possède déjà une couche de protection « burinée dans le silicium » et livrée presque gratuitement avec la machine, ça n’incite pas franchement à aller voir si la concurrence est plus efficace. Les critiques fusent : intégrer dans du matériel, c’est bien, mais mettre à jour, c’est mieux… Une sécurité « intégrée » pourra-t-elle prétendre être aussi souple qu’un logiciel ? et qu’est-ce qui nous garantira que le code intégré sera « sans bug » ? En présence d’un trou de sécurité dans le firmware de sécurité, sera-t-il possible d’appliquer une rustine ?

La presse économique, de son côté, salue l’initiative de diversification sans pour autant crier au triomphe. Intel, par le passé, n’a jamais brillé pour sa compétence en matière de logiciels. Entreprise de « hard », elle n’a jamais réussi à marier les compétences de ses différents laboratoires, comme le fit par exemple Hewlett Packard. Le monde des composants subit, par rapport à ses homologues de l’instrumentation et équipementiers, un lourd handicap culturel. A ceci s’ajoute le fait que, lors de toute OPA, le tout résultant est parfois très loin de la somme des parties. Intel+McAfee = ???

Personne par contre ne s’interroge sur la transparence et l’ouverture de cette intégration. Car malgré des amours orageuses et des périodes de vie commune tumultueuse, le premier partenaire d’Intel, Microsoft, a tout à gagner de ce mariage géant. Cela fait d’ailleurs depuis quelques années, au fil des conférences WinHEC, que le numéro Un du logiciel nous promet la généralisation de « processeurs de sécurité » et d’agents de contrôle de sécurité « intégrés dans le silicium ». Risquera-t-on de voir apparaître des machines WintelAff totalement verrouillées, effectuant des vérifications de signature de code officiellement destinées à éviter l’exécution d’un malware mais interdisant effectivement le lancement de tout programme non béni des Dieux de l’Informatique ? De telles rumeurs avaient couru lors de l’apparition des premières puces TPM, ces coffres forts à certificats que l’on a craint un certain temps interdit au monde GNU Linux.

Quelques interviewés craignent, cependant, une dérive monopolistique provoquée par cette situation du « mieux offrant ». Pourquoi faire jouer la concurrence entre vendeurs de jeux de composants alors que seul Intel sera à même d’offrir des circuits sécurisés ? Comment survivre dans le monde logiciel sans être « compatible McAfee Inside » ? Et connaissant l’âpre bataille que se livrent les ténors de la sécurité sur le terrain des consoles d’administration, comment ne pas imaginer qu’Intel ne puisse en profiter pour entraver la marche de ses ennemis ? En « ouvrant ses standards », par exemple, tout en se réservant le droit d’intégrer des « améliorations » qui rendrait tout espoir d’interopérabilité illusoire ? Se dresse alors le spectre d’une situation monopolistique et de ses conséquences, notamment la perspective de procès à épisodes et de revirements dont les premières victimes seraient les clients eux-mêmes. Ces « risques », il se pourrait bien que le concurrent direct d’Intel, AMD, tente de les exploiter discrètement dans les mois à venir.

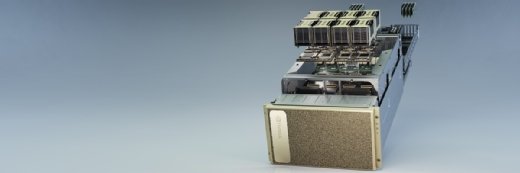

Tous les experts, en revanche, tirent des plans sur la comète et tentent de deviner quels seront les secteurs les plus concernés par cette intégration : poste de travail pour certains, jeux de composants destinés à la téléphonie mobile pour d’autres (les security embedded phones), sans oublier le cloud computing, les processeurs de chiffrement cachés dans le moindre chipset… Reste qu’en dehors du monde du serveur ou du poste de travail, Intel n’est pas le seul en lice. Dès que l’on parle de processeurs embarqués ou d’électronique mobile, d’autres noms apparaissent, qui, eux aussi, pourraient bien acheter à leur tour un éditeur de logiciels de protection périmétrique.