Sergey Nivens - stock.adobe.com

Windows Server 2025 : comment bien reconfigurer Active Directory

Cet article explique comment paramétrer vos contrôleurs de domaine Active Directory et optimiser votre environnement antérieur après une migration vers Windows Server 2025.

Une fois la mise à niveau vers Windows Server 2025 terminée, diverses tâches doivent être effectuées, notamment plusieurs configurations pour renforcer la sécurité de votre environnement Active Directory. Cet article explique également quelles tâches de surveillance et de maintenance paramétrer.

Configuration du contrôleur de domaine pour Windows Server 2025

Bien qu’aucune de ces tâches de configuration ne soit absolument obligatoire (et que certaines puissent ne pas être nécessaires dans toutes les entreprises), elles ont pour but de vous aider à tirer le meilleur parti du dernier Windows Server.

Activez la taille de page JET 32 Ko. Depuis Windows 2000, la base de données JET Blue Extensible Storage Engine d’Active Directory utilise une taille de page de 8 Ko. Windows Server 2025 permet d’augmenter la taille de page à 32 Ko, ce qui améliore considérablement l’évolutivité du contrôleur de domaine.

Bien que la transition vers des pages de base de données de 32 Ko ne présente aucune difficulté particulière, le processus peut s’avérer assez fastidieux, en particulier dans les grandes entreprises. Pour pouvoir utiliser des pages de plus grande taille, Windows Server 2025 doit être installé sur tous vos contrôleurs de domaine et vous devez également utiliser les niveaux fonctionnels de domaine et de forêt Windows Server 2025.

Si certains de vos contrôleurs de domaine ont été mis à niveau à partir de versions antérieures de Windows à l’aide d’une mise à niveau sur place, ils ne pourront pas prendre en charge les pages de base de données de 32 Ko. Cela peut compliquer l’augmentation de la taille des pages, car vous devez rétrograder ces contrôleurs de domaine, effectuer une installation propre de Windows Server 2025, puis promouvoir à nouveau les machines au statut de contrôleur de domaine.

Assurez-vous que votre logiciel de sauvegarde est compatible avec la taille de page plus grande avant de continuer ; Microsoft Learn fournit une liste complète des exigences.

Configurez les politiques de verrouillage des comptes. C’est également le moment idéal pour revoir la politique de verrouillage des comptes de votre entreprise. Les pirates qui cherchent à accéder à certains comptes ont parfois recours à des attaques par force brute, dans lesquelles ils essaient des millions de mots de passe différents, jusqu’à ce qu’ils parviennent à se connecter. La contre-mesure à de telles attaques consiste à utiliser une politique de verrouillage des comptes. Ce faisant, les entreprises devront toutefois faire un choix.

Microsoft permet aux entreprises de configurer la politique de verrouillage des comptes afin de verrouiller automatiquement les comptes après un certain nombre de tentatives de connexion infructueuses. Cela empêche les pirates d’accéder aux comptes par le biais d’attaques par force brute. À l’inverse, un pirate pourrait utiliser ce mécanisme contre l’entreprise en lançant une attaque par déni de service qui provoquerait le verrouillage simultané de tous les comptes de l’entreprise.

Les entreprises peuvent choisir l’approche qui correspond le mieux à leurs besoins. Si une entreprise choisit de ne pas verrouiller les comptes, elle doit exiger des mots de passe longs et complexes, en plus de mettre en place un mécanisme de notification qui alerte les administrateurs en cas de tentatives d’attaques par force brute.

Instaurez la signature et le chiffrement LDAP. La configuration d’Active Directory pour rejeter les liaisons SASL (Simple Authentication and Security Layer) non signées ou non chiffrées peut contribuer à améliorer la sécurité.

Le trafic réseau non signé peut être capturé et utilisé dans le cadre d’une attaque par replay. En cas de succès, les pirates peuvent utiliser le trafic intercepté (communications ou transmission de données, par exemple) pour usurper l’identité d’un utilisateur légitime sur le réseau. Les attaques par rejeu peuvent également servir de base à une attaque de type « man-in-the-middle », dans laquelle les attaquants modifient les paquets en cours de route.

Vous pouvez configurer AD pour exiger la signature LDAP (Lightweight Directory Access Protocol) en modifiant simplement la stratégie de groupe. Cependant, les clients qui utilisent des liaisons SASL non signées ou qui tentent d’effectuer des liaisons sur une connexion non SSL/TLS cesseront de fonctionner.

Déléguez des comptes pour l’administration des services. Les comptes associés à des services ont toujours posé problème aux entreprises, car ils sont difficiles à sécuriser. Dans Windows Server 2025, Microsoft a introduit un nouveau type de comptes pour les services appelés « comptes délégués aux services gérés » ou dSMA (delegated Managed Service Accounts). Ces comptes sont basés sur l’identité d’un appareil, ce qui signifie qu’ils ne peuvent être utilisés que par un appareil spécifique. Le mot de passe associé au compte est aléatoire et stocké dans AD. Microsoft permet de migrer les comptes de service existants vers des dSMA.

Configurez les fonctionnalités Windows LAPS. Le mot de passe administrateur local a toujours représenté une vulnérabilité pour les ordinateurs de bureau Windows. En effet, un tel compte existe sur tous les ordinateurs de bureau, et les pirates savent que, dans un environnement d’entreprise, tous les ordinateurs de bureau utilisent probablement le même mot de passe administrateur local.

Microsoft a créé Windows Local Administrator Password Solution (LAPS) pour résoudre ce problème. Windows LAPS crée automatiquement des mots de passe aléatoires pour tous les ordinateurs de bureau Windows connectés au domaine.

Bien que Windows LAPS existe depuis un certain temps, Microsoft a apporté quelques améliorations dans Windows Server 2025. Parmi ces améliorations, on trouve la gestion automatique des comptes et la détection des restaurations d’images. Windows LAPS prend désormais également en charge l’utilisation de phrases de passe et la complexité ajustable des mots de passe.

Faites un audit des protocoles d’authentification avant d’en changer. L’abandon progressif des protocoles hérités au profit de protocoles modernes plus sécurisés renforcera la sécurité de votre environnement Windows Server.

Bien qu’il soit relativement facile de désactiver un protocole comme NTLMv1 et de passer à NTLMv2 ou Kerberos, une désactivation imprudente du protocole peut interrompre tous les processus qui en dépendent. Il est donc important d’auditer l’utilisation de NTLM avant de désactiver le protocole. Vous pourrez ainsi déterminer exactement quels processus, le cas échéant, utilisent encore l’ancien protocole.

Si vous constatez que certaines charges de travail ou certains clients dépendent encore de NTLMv1, vous pouvez procéder à la mise à niveau ou à la suppression progressive de ces programmes particuliers et mettre fin à votre dépendance à NTLMv1. Microsoft Learn propose une méthode pour auditer l’utilisation de NTLM.

Configuration de la surveillance et de la maintenance

Même après avoir effectué toutes les mises à niveau et reconfigurations nécessaires, il est important de continuer à surveiller vos contrôleurs de domaine. Cette surveillance permet de détecter les problèmes de sécurité et les dysfonctionnements susceptibles d’entraîner une interruption de service. Par exemple, il est recommandé de surveiller la réplication des contrôleurs de domaine, en particulier au début, afin de vous assurer que vos contrôleurs de domaine se répliquent correctement entre eux.

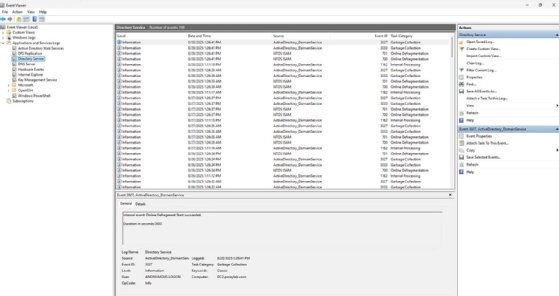

Surveillez les journaux d’événements pour détecter les problèmes de réplication et les événements de sécurité. L’Observateur d’événements Windows est généralement l’outil de choix pour surveiller Windows. Le journal des services d’annuaire contient une mine d’informations sur votre environnement AD. De même, le journal de sécurité contient des informations détaillées sur divers événements liés à la sécurité.

Dépannez la réplication du contrôleur de domaine. Si vous pensez rencontrer des problèmes de réplication AD, vérifiez les journaux du service d’annuaire pour trouver les événements associés. Voici quelques-uns des ID d’événement à rechercher :

- 1311. Problèmes de topologie de réplication.

- 1988. Un objet persistant a été détecté.

- 2042. Trop de temps s’est écoulé depuis la dernière réplication réussie.

- 2087. Échec de la recherche DNS.

- 2088. Une erreur de recherche DNS s’est produite, mais la réplication a tout de même abouti.

Ce ne sont là que quelques-uns des ID d’événement les plus couramment cités. Vous trouverez plus d’informations sur ces ID d’événement et d’autres liés à la réplication AD sur le site Web Microsoft Learn.

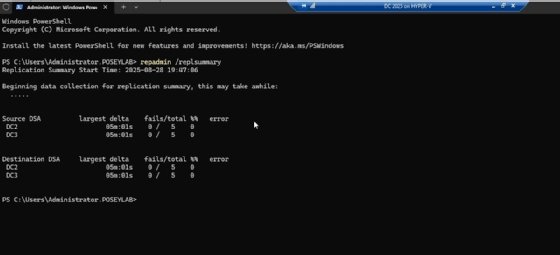

Bien que l’Observateur d’événements puisse être utile, il ne s’agit pas de la seule source d’informations relatives à Active Directory. Par exemple, si vous devez déterminer si le processus de réplication AD est sain, vous pouvez utiliser l’outil en ligne de commande Repadmin.exe.

Comme les autres outils en ligne de commande Microsoft, Repadmin dispose de nombreuses fonctions différentes. Cependant, si vous souhaitez simplement avoir un résumé rapide de la situation, entrez la commande repadmin /replsummary. L’outil Repadmin évaluera alors s’il existe des problèmes de réplication et les synthétisera dans un rapport.

Assurez la sécurité et les performances continues du domaine. Une fois que vous avez vérifié que votre environnement AD est sain et correctement configuré, votre dernière tâche consiste à mettre en place une maintenance et une surveillance continues. Vous devrez suivre les connexions, les modifications des privilèges et les événements de sécurité similaires, afin de prévenir toute violation. Une gestion régulière des correctifs peut également contribuer grandement à maintenir Active Directory en bon état et sécurisé.

Il est également essentiel de sauvegarder régulièrement votre environnement AD. N’oubliez pas que les anciennes applications de sauvegarde peuvent ne pas prendre entièrement en charge les niveaux fonctionnels du domaine et de la forêt Windows Server 2025. Il est donc important de maintenir vos applications de sauvegarde à jour afin de garantir la prise en charge complète des sauvegardes de votre Active Directory Windows Server 2025.