Qu'est-ce que le cadre de gestion des risques (CGR) ?

Le cadre de gestion des risques (RMF) est un modèle et un guide utilisé par les organisations pour identifier, éliminer et minimiser les risques. Il a été initialement développé par le National Institute of Standards and Technology (NIST) afin de protéger les systèmes d'information du gouvernement américain.

Le RMF a été initialement conçu pour être utilisé par les agences fédérales, mais il peut facilement être adopté par tout type d'organisation opérant dans le secteur privé. Les entreprises ne peuvent exister sans s'exposer à des risques, tels que des problèmes informatiques, des litiges et des pertes de capital. S'il est impossible d'éliminer tous les risques liés à la gestion d'une entreprise, il est toutefois possible de les minimiser.

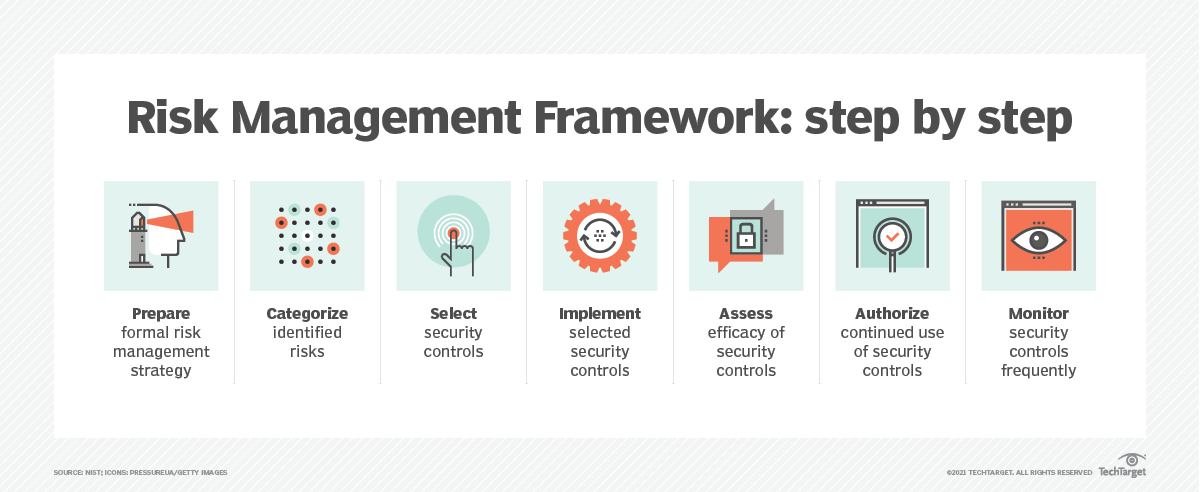

Le cadre de gestion des risques comprend sept étapes fondamentales : préparer, classer, sélectionner, mettre en œuvre, évaluer, autoriser et surveiller. Ces étapes sont conçues pour être normalisées et adaptées dans le cadre d'une approche continue visant à identifier, évaluer et gérer les risques au sein des organisations.

Quelles sont les 7 étapes du cadre de gestion des risques ?

Selon le NIST, les sept étapes suivantes constituent le RMF.

1. Préparer

Cette étape consiste à préparer l'organisation à adopter une stratégie formelle de gestion des risques. Cela peut inclure l'identification des risques organisationnels et la détermination des rôles clés en matière de gestion des risques. Par exemple, une équipe informatique qui cherche à améliorer sa posture de sécurité en mettant en œuvre le RMF peut réunir un groupe de parties prenantes afin d'examiner les politiques de sécurité actuelles. Elle peut également créer un registre des risques afin de documenter les différents risques, leur impact potentiel, les responsables des risques et d'autres informations.

2. Catégoriser

Les organisations commencent à évaluer les risques identifiés. Cela peut impliquer d'évaluer l'impact des différents risques et de hiérarchiser ceux qui doivent être traités en priorité. Les politiques de sécurité actuelles seraient analysées afin d'identifier les éventuelles lacunes ou vulnérabilités en matière de sécurité et les risques qu'elles représentent.

3. Sélectionner

Cette étape consiste à choisir les contrôles qui seront utilisés pour protéger les systèmes concernés et minimiser ou atténuer les risques identifiés. Ces contrôles varieront considérablement d'un système à l'autre. Ils peuvent aller de la mise en œuvre d'outils de gestion des risques à l'élaboration de politiques visant à apaiser les inquiétudes. À titre d'exemple, l'équipe informatique peut choisir de suivre le cadre de cybersécurité du NIST.

4. Mettre en œuvre

Une fois que l'organisation a sélectionné les contrôles qu'elle adoptera dans le cadre de sa stratégie d'atténuation des risques, ceux-ci sont documentés et mis en œuvre afin de prévenir les risques potentiels. En reprenant l'exemple ci-dessus, l'équipe informatique commence à mettre en œuvre des outils conformes aux principes fondamentaux du cadre de cybersécurité du NIST.

5. Évaluer

Cette étape vise à déterminer si les contrôles sélectionnés ont été correctement mis en œuvre et s'ils produisent les résultats escomptés. Il s'agit de s'assurer que tous les mécanismes mis en place réduisent les risques de manière quantifiable sans introduire accidentellement de nouveaux risques dans le processus. À ce stade, l'analyste de sécurité ou un autre rôle teste les nouveaux systèmes, s'assurant que tout fonctionne comme prévu et qu'aucun nouveau risque n'est introduit.

6. Autoriser

Dans certains cas, cette étape est liée à l'approbation par la direction des mécanismes d'atténuation des risques qui ont été mis en place. Le plus souvent, cependant, il s'agit d'un examen général effectué par les membres seniors de l'organisation qui veulent s'assurer que les stratégies d'atténuation des risques fonctionnent et respectent toutes les lois et politiques applicables au sein de l'organisation. À titre d'exemple, les responsables informatiques seniors examinent les modifications apportées par l'équipe informatique et décident de les approuver ou non pour une utilisation appropriée.

7. Surveiller

Cette phase vise à fournir une connaissance permanente de la situation. Les organisations doivent évaluer en permanence leurs stratégies d'atténuation des risques afin de s'assurer qu'elles continuent à fonctionner comme prévu. À titre d'exemple, l'équipe informatique mettrait en place des outils d'automatisation et de surveillance continue afin d'être automatiquement alertée de tout comportement inhabituel pouvant indiquer des risques potentiels.

Quels sont les 5 composants du RMF ?

Le RMF comprend cinq composantes : identification, mesure et évaluation, atténuation, reporting et suivi, et gouvernance.

1. Identification

La première étape de la mise en œuvre du cadre de gestion des risques consiste à identifier les risques auxquels l'organisation est confrontée. Il peut s'agir de risques stratégiques, juridiques, opérationnels et liés à la confidentialité.

Il est important de noter que l'identification des risques n'est pas un processus ponctuel. Les risques d'une organisation ont tendance à évoluer au fil du temps, c'est pourquoi les évaluations des risques doivent être effectuées de manière périodique.

2. Mesure et évaluation

L'objectif de la composante « mesure et évaluation » est de créer un profil de risque pour chaque risque identifié. Les organisations peuvent mener à bien la phase de mesure et d'évaluation du processus de plusieurs manières différentes.

Dans certains cas, la mesure du risque peut reposer sur un élément aussi simple que le montant des pertes financières potentielles liées au risque. Dans d'autres cas, cependant, il peut être beaucoup plus difficile de mesurer l'impact potentiel d'un risque. Dans le domaine de la sécurité de l'information, par exemple, une organisation peut tenter de quantifier le coût d'une faille de sécurité par rapport au coût de la mise en œuvre d'un mécanisme de sécurité permettant d'atténuer le risque.

3. Atténuation

L'atténuation des risques consiste à examiner les risques qui ont été identifiés et à déterminer ceux qui peuvent et doivent être éliminés, par opposition aux risques jugés acceptables.

Une partie de ce processus consiste à élaborer des stratégies d'atténuation, telles que la cyberassurance. Par exemple, si une organisation identifie des risques liés à la cybersécurité qui doivent être traités, elle peut choisir d'intégrer des contrôles de sécurité dans son cycle de développement. Une telle organisation mettrait probablement également en place des contrôles de sécurité de base supplémentaires.

4. Rapports et suivi

Le reporting et le suivi des risques consistent essentiellement à réexaminer régulièrement les risques afin de s'assurer que les stratégies d'atténuation des risques mises en place par l'organisation produisent les effets escomptés.

5. Gouvernance

La gouvernance des risques consiste à s'assurer que les techniques d'atténuation des risques qui ont été adoptées sont mises en place et que les employés respectent ces politiques.

Applications du cadre de gestion des risques

Le cadre de gestion des risques peut être appliqué aux domaines suivants d'une entreprise :

- Cloud. Le RMF aide à identifier les risques associés aux services et infrastructures basés sur le cloud.

- Conformité. Le RMF aide à garantir que les systèmes et processus d'une organisation répondent aux exigences réglementaires ou légales, telles que la protection et la sécurité des données clients.

- Cybersécurité. Le RMF aide à identifier les risques et les menaces liés à la cybersécurité associés à la gestion de l'infrastructure informatique d'une organisation et à la sécurisation des systèmes informatiques contre des risques tels que les violations de données.

- Financier. Le RMF peut aider à identifier et à atténuer les risques liés aux systèmes financiers, aux rapports, aux transactions, au crédit et à l'intégrité des données.

- Opérationnel. Le RMF peut améliorer les opérations commerciales en identifiant et en gérant les risques associés aux flux de travail, à l'utilisation des ressources et à la continuité des activités.

- Stratégique. Le RMF soutient le processus décisionnel en veillant à ce que les objectifs commerciaux soient également alignés sur les évaluations des risques et les objectifs à long terme.

Quels sont les avantages commerciaux du RMF ?

Le RMF était initialement destiné à être utilisé par les organisations fédérales, en particulier en ce qui concerne les systèmes d'information fédéraux. Néanmoins, les entreprises du secteur privé et les organisations à but non lucratif ont trouvé le concept du RMF utile. Il peut offrir les avantages suivants :

- Offre une large applicabilité. En plus d'être applicable aux organisations fédérales, au secteur privé et aux organisations à but non lucratif, le RMF peut être mis en œuvre par des entreprises de toutes tailles et de tous secteurs.

- Facilite le processus de conformité. Le RMF peut aider les organisations à respecter les cadres de conformité tels que la loi américaine sur la portabilité et la responsabilité en matière d'assurance maladie (Health Insurance Portability and Accountability Act). La mise en œuvre de la conformité dans un cadre de gestion des risques contribuera également à prévenir les risques juridiques.

- Améliore la prise de décision. Le RMF fournit aux organisations une compréhension et une vision plus approfondies des risques applicables, leur permettant ainsi de prendre de meilleures décisions stratégiques.

- Améliore la sécurité. Un système RMF adéquat peut aider les organisations à identifier et à atténuer les risques potentiels en matière de sécurité.

- Réduit le risque global. Le RMF peut aider une organisation à réduire ses risques, minimisant ainsi son exposition juridique et contribuant à maximiser sa rentabilité.

Les organisations peuvent également choisir entre le RMF et d'autres cadres de gestion des risques. Les options comprennent le cadre de gestion des risques d'entreprise COSO, la norme ISO 31000 et le cadre IT Infrastructure Library.

L'introduction de toute nouveauté dans une organisation peut également s'accompagner de nouveaux risques potentiels, même dans le cas de l'IA. Découvrez-en davantage sur les risques posés par l'IA et les RMF liés à l'IA.