scaliger - stock.adobe.com

Ransomware : derrière certaines cyberattaques, l’ombre de Moscou

Les soupçons de liens entre certains acteurs du rançongiciel et le pouvoir central russe apparaissent de plus en plus confortés, à mesure que se multiplient les indices.

Août 2024, deux cybercriminels condamnés, Vladislav Klyushin et Roman Seleznev, rentrent en Russie dans le cadre d’un échange de prisonniers. Ils sont accueillis avec les honneurs de la télévision de Vladimir Poutine lui-même.

Pour Anastasia Sentsova, analyste chez Analyst1, ce n’est pas une « cérémonie », mais un « signal ». « En célébrant le retour de cybercriminels condamnés, le Kremlin a de fait brouillé la frontière entre crime et service. Le message adressé à la communauté des cybercriminels est clair : tant que vos actions visent “l’ennemi” et servent les intérêts de la Russie, vous serez protégés, voire honorés. Ce n’est pas seulement une grâce ; c’est un encouragement ».

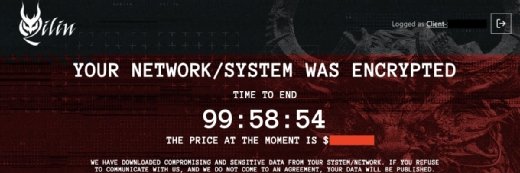

Selon elle, les acteurs du ransomware « sont également devenus l’un des exemples les plus frappants de la manière dont la cybercriminalité moderne se métamorphose en un phénomène à mi-chemin entre la recherche du profit et la politique ». Et de mentionner notamment Qilin : « contrairement aux groupes de ransomware qui opèrent dans un anonymat criminel strict, les communications de Qilin révèlent une dimension politique et idéologique constante ».

L’enseigne, parmi les plus actives actuellement, a récemment attaqué le parti politique allemand « Die Linke ». D’après Anastasia Sentsova, les opérateurs du groupe « affichent ouvertement leur identité russe, misent sur leur image de marque pour attirer des participants russophones et intègrent des références culturelles ainsi qu’un discours de recrutement qui fait appel au sentiment nationaliste ».

Pour elle, « bien qu’il soit difficile de déterminer si Qilin est officiellement lié à un appareil de renseignement étatique, son comportement reflète systématiquement une dimension politique qui dépasse la simple recherche de profit ».

Un cas isolé ? Pas nécessairement. « Dans les faits, Qilin incarne le type d’acteur de plus en plus fréquent en 2025 : une opération de ransomware à motivation financière évoluant dans un environnement façonné par l’État, adoptant des discours de type militant et estompant la frontière entre cybercriminalité et conflit géopolitique », explique l’analyste.

Elle retrouve « cette même hybridation » chez DragonForce, qui, selon elle, « présente des caractéristiques comportementales et des schémas de collaboration similaires, ce qui aurait été moins probable lors des premières vagues de ransomware. À l’instar de Qilin, ce groupe est issu de l’environnement cybercriminel russophone et affiche des schémas cohérents avec un alignement sur la Russie ».

S’il est impossible d’assurer qu’Oleg Nefedov, le tramp de Black Basta, se vantait sans fondement ou disait la vérité, il n’en a pas moins assuré disposer de soutiens très haut placés en Russie, après avoir évité l’extradition d’Erevan en juin 2024. Et s’il disait la vérité, s’agissait-il de soutiens ou d’officiers traitants ? Une chose est sûre : peu après cet épisode, il a fait la preuve de son allégeance en fondant une organisation caritative baptisée Rodina, la mère-patrie en Russe.

La main de Moscou apparaît en tout cas derrière certaines activités associées à l’enseigne LockBit. Beverley comptait parmi les affidés de la première heure de cette enseigne. Derrière ce pseudonyme, c’est en fait Aleksandr Ryzhenkov qui se cachait, un homme de confiance de Maksim Yakubets, le chef d’Evil Corp. Il a joué un rôle clé dans le développement du ransomware WastedLocker, utilisé par le groupe à partir de début 2020, au détriment de ses outils historiques.

Des liens entre Evil Corp et le gouvernement russe ont été confirmés, Maksim Yakubets ayant cherché à établir des contacts au sein des plus hauts niveaux des services de renseignement russes.

Mais il y a peut-être plus marquant encore. Jon DiMaggio, d’Analyst1, s’est entretenu avec Yaroslav Vasinskyi, un ancien de REvil. C’est lui qui avait lancé, en 2021, l’attaque contre Kaseya ayant conduit à la compromission de centaines de milliers de machines dans le monde entier en touchant plus de 1 500 entreprises.

Selon ses dires, c’est lui-même qui a découvert la vulnérabilité ayant permis de lancer l’attaque. Il a cherché à quitter la cybercriminalité. Mais ses « officiers traitants », pour reprendre le terme employé par Jon DiMaggio, voulaient qu’il reprenne le collier.

Le témoignage de Yaroslav Vasinskyi « décrit une structure opérationnelle à trois niveaux, distinguant le rôle de REvil en tant que fournisseur de ransomware de celui de Vasinskyi, responsable technique chargé de préparer l’attaque, et d’un tiers, des officiers traitants de l’État, qui constituent l’équipe d’exécution ».

Pour Jon DiMaggio, « si ces informations sont exactes, ce récit repositionne l’incident Kaseya non pas comme une attaque commanditée par REvil, mais comme une opération menée par ces acteurs liés aux services de renseignement, qui ont exploité la technologie de REvil. Cela transfère la responsabilité ultime du groupe de ransomware visible par le grand public vers les opérateurs soutenus par l’État qui auraient donné l’ordre final ». Pour Yaroslav Vasinskyi, ses officiers traitants avaient un objectif : « vraiment de causer le plus de dégâts possible ».

Un autre incident, plus récent, conforte l’idée d’une frontière ténue. Ruslan Satuchin a récemment été accusé d’avoir tenté d’escroquer… des anciens de Conti, en septembre 2022, quelques mois après l’implosion du gang, en prétendant être un officier du FSB.

Anastasia Sentsova estime que « pour les défenseurs, cette hybridation exige un changement de mentalité et de priorités ». Et cela tout particulièrement pour les organisations « des secteurs des infrastructures critiques et des secteurs proches du gouvernement ». Car d’après elle, cela ne fait pas de doute : les groupes de rançongiciel « opèrent de plus en plus au sein du même écosystème et peuvent servir de couverture, d’outils de pression ou d’acteurs opportunistes de second plan lorsque les tensions géopolitiques s’intensifient ».