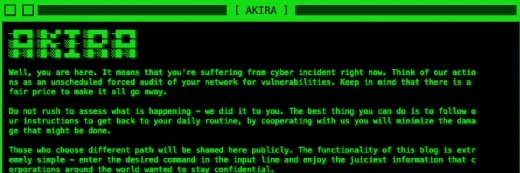

Akira : ce que l’analyse révèle de l’explosion de ses activités

L’activité de l’enseigne de ransomware Akira a littéralement explosé à l’automne 2024, faisant d’elle l’une des plus offensives à ce jour. Son secret : très vraisemblablement le recrutement.

Jusqu’au mois de novembre 2024, Akira était une enseigne de rançongiciel plutôt discrète, avec un niveau d’activité modéré, sinon négligeable comparativement à d’autres. Jusqu’à l’explosion avec plus de 80 revendications pour ce seul mois.

Toutes ces revendications ne portaient pas nécessairement sur des faits récents : plus de la moitié d’entre elles se rapportaient à des cyberattaques survenues antérieurement, rarement à moins de 40, tout au plus le nombre de victimes effectivement attribuables à Akira en novembre 2024. L’explosion de l’activité de l’enseigne n’en était pas moins réelle et durable.

De toute évidence, elle avait réussi à recruter, potentiellement sur les ruines de Black Basta, un gang lui aussi issu de feu Conti et qui a commencé à imploser durant cet été-là. Un an plus tard, en novembre 2025, Akira publiait une centaine de revendications. Et l’intensité de son activité est bien réelle.

Mais dans quelle mesure l’enseigne a-t-elle su se montrer attractive ? Et combien de nouveaux acteurs malveillants a-t-elle pu recruter ? Pour apporter un début de réponse à ses questions, nous nous sommes penchés sur les divulgations de données volées par Akira. Car celles-ci s’appuient sur BitTorrent. Les fichiers .torrent correspondants contiennent des métadonnées riches d’enseignements : date de création du fichier Torrent, outil utilisé pour sa création, liste des fichiers associés.

Neuf torrents créés par Akira sur 10 sont créés avec µTorrent 3.6. Seuls quarante se distinguent, créés avec BitTorrent 7.11. Et pas n’importe quand : depuis novembre 2024. Ces 40 divulgations présentent une cohésion avec, à chaque fois, quelques fichiers RAR multi-parties ou des fichiers RAR thématiques. Et sans mot de passe. De quoi suggérer un unique acteur ayant donc rejoint l’enseigne à l’automne 2024.

La très vaste majorité des divulgations orchestrées par Akira se font sur la base d’archives RAR. Mais quelques-unes s’appuient sur des archives Zip ou 7z. Une minorité se contente de fichiers bruts non compressés, comme le montre le graphique ci-dessous. Cette distribution est un premier indicateur que nous avons utilisé pour regrouper les divulgations en cluster afin de tenter de déterminer le nombre d’affiliés d’Akira et son évolution dans le temps.

La grande majorité des divulgations de données n’est pas protégée par mot de passe. Un nombre significatif est protégé par un mot de passe qui n’est autre que le nom de domaine de la victime. Enfin, un petit nombre est associé à un mot de passe unique avec, à chaque fois, le même type d’archive. De quoi suggérer l’œuvre d’un acteur unique.

En organisant les divulgations en cluster à partir de ces indicateurs, nous observons clairement l’arrivée de trois nouveaux affiliés dans les rangs d’Akira à l’automne 2024. Toutefois, le niveau d’activité observable ne suffit pas à expliquer l’explosion constatée de celle de l’enseigne dans son ensemble. Un autre autre cluster se doit d’avoir contribué.

Le gros des divulgations de données volées par Akira revient à un cluster indistinct, utilisant des archives RAR sans le moindre mot de passe. Ce cluster est susceptible de cacher plusieurs affiliés. Et justement, son niveau d’activité observable progresse lui aussi sensiblement à l’automne 2024, pour ensuite reculer avant d’atteindre un pic à l’automne 2025.

En 2026, les divulgations de données volées par Akira font ressortir 7 clusters représentant très probablement au moins autant d’affiliés, et vraisemblablement plus. De quoi expliquer que deux cyberattaques impliquant Akira ne se ressemblent pas. Mais également de quoi rappeler qu’il convient de ne pas traiter cette enseigne – et d’autres – comme s’il s’agissait d’une opération fermée monolithique : chaque affidé est potentiellement différent et si certains reprennent, notamment pour la négociation, les mêmes pratiques et codes que les autres, ce n’est pas nécessairement quelque chose à attendre systématiquement.

Enfin, les délais accordés aux victimes avant revendication, puis avant la divulgation éventuelle des données susceptibles d’avoir été volées durant la cyberattaque peuvent également varier significativement d’un acteur malveillant à l’autre.