Ransomware : dans les coulisses de TheGentlemen

L'enseigne, qui figure parmi les plus actives du moment, vient d'être victime d'une brèche de données. Hélas limitée, celle-ci n'en recèle pas moins de précieux enseignements.

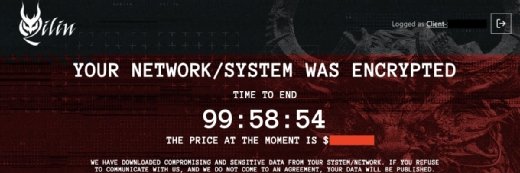

La relativement jeune enseigne de rançongiciel TheGentlemen vient à son tour de subir une brèche de données : environ 50 Mo non compressés d'échanges internes à la franchise, depuis début novembre 2025.

La fuite de données est de toute évidence, très partielle, comme les intéressés l'ont eux-mêmes évoqué. Elle n'en est pas moins instructive.

Plusieurs salons semblent dédiés aux conversations liées à des attaques conduites par des victimes de l'enseigne. Les échanges y fournissent des indications précieuses sur la chronologie des opérations, avant revendication, mais également sur les techniques, tactiques et procédures. Lesquelles confirment un intérêt tout particulier - et déjà documenté - pour les équipements de bordure Fortinet, ou encore le recours potentiel à l'IA générative dans le cadre de négociations. Des victimes, jamais revendiquées à ce jour émergent également, captures d'écrans à l'appui.

Et bien sûr, on retrouve les traces d'Hastalamuerte, potentiellement caché derrière le pseudonyme zeta88 - qui avait déjà utilisé en public. Les échanges internes confortent l'idée d'un petite monde où certains acteurs se connaissent bien, malgré la diversité des enseignes. Au détour d'un échange, on retrouvera ainsi des références à Devman ou encore à Embargo, sans oublier un pseudonyme qui fait penser à Conti - même si l'individu en question là est censé être derrière les barreaux.

Parallèlement, le DFIR Report a publié les résultats d'une enquête post-mortem d'un incident impliquant TheGentlemen. Celle ci pointe notamment l'implication de EtherRAT dans une attaque ayant débouché sur le rançongiciel des Gentlemen. Un point qui me manquera pas de susciter une certaine curiosité : ce cheval de Troie, documenté par Sysdig fin 2025, s'appuie les contrats intelligents Ethereum pour trouver ses centres de commande de contrôle, une technique appelée EtherHiding.