Gorodenkoff - stock.adobe.com

Administration IT : 10 stratégies avancées de réponse aux incidents

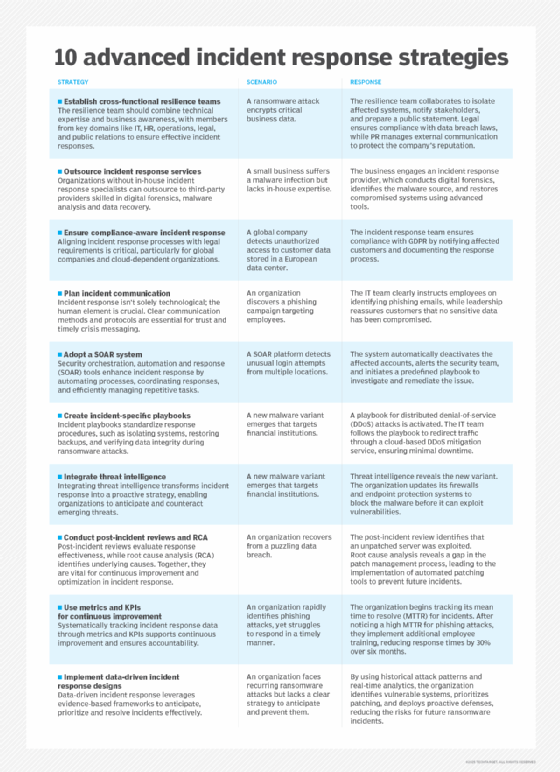

Cet article explique comment améliorer votre stratégie de réponse aux incidents grâce à dix techniques avancées qui transforment la sécurité réactive en une défense proactive et résiliente.

À mesure que les entreprises adoptent les services cloud et les modèles hybrides, leur infrastructure informatique devient plus difficile à protéger. Les stratégies traditionnelles de réponse aux incidents, bien que fondamentales, sont loin d’être suffisantes pour faire face aux menaces et vulnérabilités complexes. Pour garder une longueur d’avance sur les risques en constante évolution, les entreprises doivent aller au-delà des mesures réactives et adopter une approche proactive et résiliente en matière de réponse aux incidents.

Cet article présente dix stratégies avancées que les équipes informatiques peuvent utiliser pour transformer leurs cadres de réponse aux incidents, afin de permettre aux entreprises de détecter et contenir plus efficacement les menaces et de s’en remettre plus facilement.

Comprendre les bases de la réponse aux incidents

La réponse aux incidents est une approche structurée visant à détecter, contenir les menaces de cybersécurité (et y remédier), telles que les violations de données, les infections par des logiciels malveillants et les accès non autorisés. Les principaux objectifs d’une stratégie de réponse aux incidents sont les suivants :

- Minimiser les dommages causés aux systèmes, aux services et aux données.

- Maintenir la continuité des activités en limitant les interruptions de service.

- Réduire le temps de récupération et les coûts associés.

- Conserver les preuves à des fins légales ou réglementaires.

Élaboration d’un plan d’intervention en cas d’incident

Un plan d’intervention en cas d’incident doit intégrer plusieurs stratégies de base afin de garantir la préparation et la résilience.

Prévention et protection :

- Établissez des bases de référence en matière de sécurité et mettez-les régulièrement à jour.

- Déployez une segmentation réseau « zero trust » afin d’empêcher les mouvements latéraux pendant les attaques.

- Élaborez des guides de gestion des risques pour les vulnérabilités de la chaîne d’approvisionnement et les risques liés aux tiers.

Détection et analyse :

- Utilisez la détection d’événements basée sur l’IA pour améliorer l’identification et le confinement des menaces.

- Sécurisez les communications pour la gestion des incidents.

Récupération et continuité :

- Maintenez des processus de sauvegarde et de restauration combinés à une redondance des données afin de protéger les informations critiques.

- Concevez des sites de récupération (chauds, tièdes, froids) adaptés aux besoins de l’entreprise.

Au-delà des protocoles de base, les dix approches avancées détaillées ci-dessous transforment la sécurité réactive en défense proactive, créant ainsi des environnements véritablement résilients.

1/ Formez des équipes de résilience interfonctionnelles

La création d’équipes alliant expertise technique et sens des affaires permet d’apporter des réponses complètes aux incidents. Les membres doivent représenter les principaux domaines organisationnels, tels que l’informatique, les ressources humaines, les opérations, le service juridique et les relations publiques.

Les principaux avantages sont les suivants :

- Prise de décision éclairée. La diversité des points de vue permet d’aligner les priorités techniques et commerciales.

- Analyse approfondie après l’incident. L’équipe évalue l’impact d’un incident dans tous les domaines afin d’améliorer la préparation.

Par exemple, lors d’une attaque par ransomware, une équipe de résilience interfonctionnelle pourrait réagir de la manière suivante :

- Informatique. Isoler les systèmes affectés et lancer la procédure de récupération.

- Ressources humaines. Communiquer les directives préventives aux employés.

- Opérations. Assurer la continuité des activités en réaffectant les charges de travail.

- Juridique. Donner des conseils en matière de conformité et de décisions liées aux rançons.

- Relations publiques. Gérer la communication externe afin de protéger la réputation de l’entreprise.

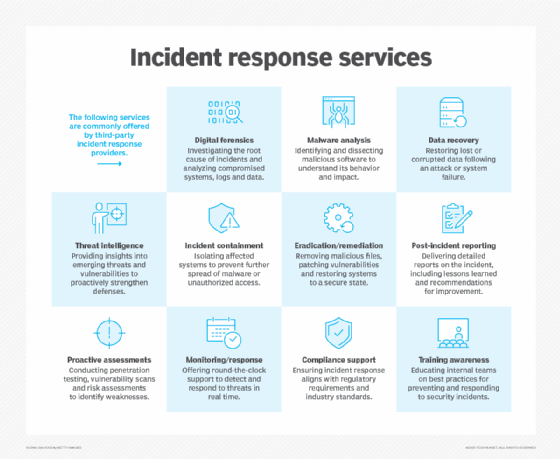

2/ Externalisez les services de réponse aux incidents

Les entreprises qui ne disposent pas en interne de spécialistes de la réponse aux incidents peuvent tirer parti de l’externalisation auprès de prestataires tiers. Ces prestataires offrent une expertise dans les domaines de la criminalistique numérique, de l’analyse des logiciels malveillants, de la récupération de données et autres.

Les principaux avantages sont les suivants :

- Accès à l’expertise. Les prestataires emploient des professionnels chevronnés et utilisent des outils de pointe.

- Rentabilité. Les petites et moyennes entreprises peuvent éviter les frais liés à l’emploi d’experts à temps plein.

- Flexibilité. Les services à la demande réduisent la pression sur les équipes internes.

3/ Assurez une réponse aux incidents conforme à la réglementation

Les entreprises doivent aligner leurs processus de réponse aux incidents sur les exigences légales, en particulier les entreprises internationales et celles qui dépendent des services cloud.

Par exemple, une entreprise multinationale de commerce électronique qui subit une violation de données, impliquant des informations sur ses clients stockées dans plusieurs pays, assure sa conformité en collaborant avec des conseillers juridiques. L’équipe de réponse aux incidents suit l’emplacement des données afin d’éviter toute violation de souveraineté, informe les clients concernés dans les délais requis et signale la violation aux autorités compétentes, en se conformant à des réglementations telles que le RGPD en Europe et le CCPA en Californie.

Les principaux avantages sont les suivants :

- Connaissance de l’emplacement des données. Les équipes suivent les données afin d’éviter toute violation de souveraineté.

- Réduction des sanctions. Les stratégies axées sur la conformité réduisent le risque d’amendes et d’atteinte à la réputation en cas de mauvaise gestion des données.

- Confiance des clients. Le respect des réglementations renforce la confiance des clients et des parties prenantes.

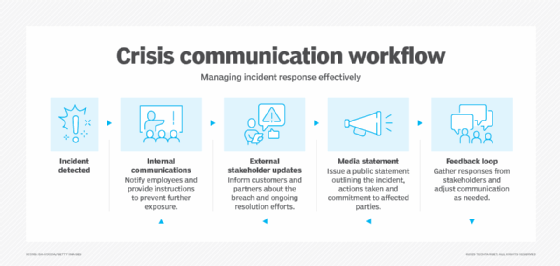

4/ Planifiez la communication en cas d’incident

La réponse aux incidents ne repose pas uniquement sur la technologie. Le facteur humain est tout aussi important. Des méthodes et des protocoles de communication clairs sont essentiels pour maintenir la confiance, réduire l’incertitude et faciliter la transmission rapide d’informations en cas de crise.

Voici quelques-uns des principaux avantages :

- Préservation de la confiance. Une communication transparente et cohérente rassure les parties prenantes, notamment les employés, les clients et les partenaires commerciaux.

- Réduction de la panique et de la confusion. Des protocoles de communication clairs contribuent à atténuer la peur et à prévenir la désinformation, afin que toutes les personnes concernées comprennent la situation et leur rôle dans la réponse.

- Amélioration de la coordination. Une communication stratégique peut accélérer la prise de décision et le déploiement des ressources, telles que le personnel, le matériel, le financement et les partenaires tiers.

- Amélioration de la gestion de la réputation. Une communication proactive avec les publics externes, y compris les médias, démontre la responsabilité et le professionnalisme de l’entreprise, contribuant ainsi à protéger son image publique.

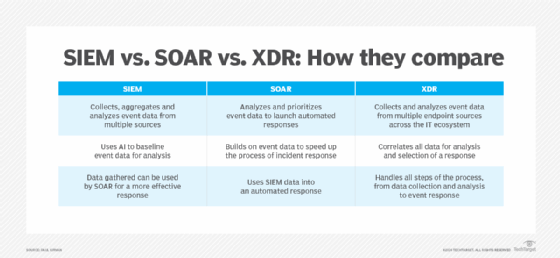

5/ Adoptez un système SOAR

Les plateformes SOAR (Security Orchestration, Automation and Response) étendent les avantages de l’automatisation à la réponse aux incidents. Ces outils et cadres permettent aux entreprises de rationaliser leurs processus, de coordonner leurs réponses et de gérer efficacement les tâches répétitives.

Voici leurs principaux avantages :

- Standardisation des processus. Les outils SOAR s’appuient sur des guides efficaces pour faciliter la cohérence des réponses à tous les incidents.

- Efficacité. L’automatisation réduit les temps de réponse et minimise les erreurs humaines dans les tâches répétitives.

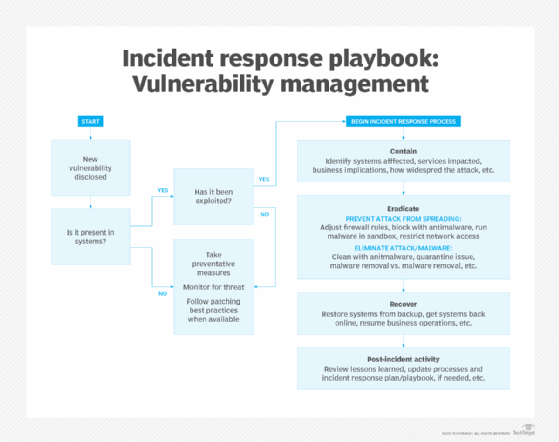

6/ Créez des guides d’intervention spécifiques à chaque type d’incident

Les guides d’intervention standardisent les procédures de votre entreprise pour répondre à différents types d’incidents. Par exemple, un guide d’intervention en cas d’attaque par ransomware peut inclure des étapes pour isoler les systèmes affectés afin d’empêcher le ransomware de se propager sur le réseau, ainsi que des instructions pour restaurer les systèmes à partir de sauvegardes, déchiffrer les fichiers et vérifier l’intégrité des données restaurées.

Voici quelques-uns des principaux avantages :

- Préparation. La définition préalable des procédures permet aux équipes d’être prêtes à agir en cas de crise complexe.

- Responsabilité. La définition claire des rôles et des responsabilités dans les guides facilite la coordination des équipes.

- Personnalisation. Les guides peuvent être adaptés pour répondre aux exigences réglementaires, aux protocoles de cybersécurité ou aux besoins en matière de relations publiques.

7/ Intégrez les renseignements sur les menaces

L’intégration des renseignements sur les menaces dans les processus de réponse aux incidents permet de passer d’une approche réactive à une approche proactive. Par exemple, en utilisant des flux de renseignements en temps réel, une entreprise peut détecter des modèles d’activité inhabituels qui indiquent une campagne de phishing potentielle visant ses employés.

Cela permet à l’équipe de sécurité de hiérarchiser la menace, de mettre en œuvre des mesures préventives telles que le blocage des domaines malveillants et de former les employés à reconnaître les tentatives de phishing, tout cela avant que les attaques ne s’intensifient.

Les principaux avantages sont les suivants :

- Détection proactive des menaces. Les renseignements en temps réel permettent aux entreprises d’identifier les menaces et les vulnérabilités émergentes avant qu’elles ne s’aggravent.

- Amélioration de la prise de décision. L’accès à des renseignements exploitables sur les menaces facilite la prise de décision éclairée lors de la réponse aux incidents, permettant aux équipes de se concentrer sur les menaces les plus critiques.

- Collaboration renforcée. Le partage des renseignements sur les menaces entre les équipes et les entreprises renforce la sensibilisation collective et favorise l’amélioration continue.

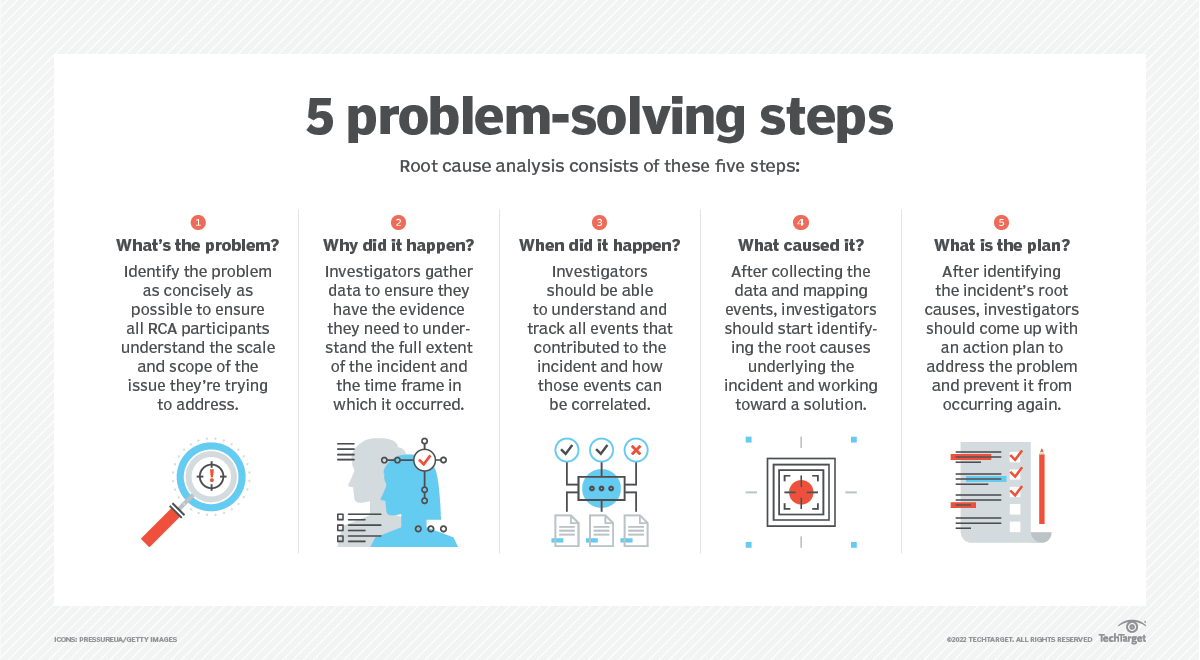

8/ Réalisez des analyses post-incident et des analyses des causes profondes

Les analyses post-incident évaluent la réponse d’une entreprise à un incident spécifique, tandis que les analyses des causes profondes (alias RCA, pour « Root Cause Analysis ») identifient systématiquement les facteurs sous-jacents qui ont conduit à l’événement.

Par exemple, après avoir résolu une faille de sécurité, une équipe d’intervention en cas d’incident procède à une analyse, afin d’évaluer l’efficacité de ses actions. L’équipe découvre que des retards de communication ont affecté le temps de réponse. Grâce aux RCA, l’équipe détermine que des protocoles d’escalade peu clairs et des lacunes dans la formation ont causé ces retards. Cette information conduit à une mise à jour des procédures et à des sessions de formation ciblées, garantissant des réponses plus rapides et mieux coordonnées à l’avenir.

Les principaux avantages sont les suivants :

- Opportunités d’apprentissage. Les équipes acquièrent des connaissances sur ce qui a bien fonctionné et ce qui doit être amélioré, favorisant ainsi une culture de croissance et de résilience.

- Identification des causes profondes. L’analyse des causes profondes révèle les raisons fondamentales à l’origine des incidents, telles que les défaillances des processus, les erreurs humaines, les lacunes en matière de sécurité ou les vulnérabilités imprévues. Ce qui permet de mettre en place des stratégies d’atténuation ciblées.

- Prévention de la récurrence. Les entreprises peuvent utiliser les informations issues de l’analyse des causes profondes pour élaborer de nouvelles mesures visant à prévenir des incidents similaires.

- Amélioration de la collaboration au sein de l’équipe. Les examens post-incidents favorisent une discussion ouverte entre les membres de l’équipe, renforçant ainsi la communication et la coordination pour les interventions futures.

9/ Passez à l’amélioration continue grâce aux indicateurs et aux KPI

Le suivi systématique des données relatives aux interventions en cas d’incident à l’aide d’indicateurs et de KPI favorise l’amélioration continue et la responsabilisation.

Par exemple, en surveillant le temps moyen de détection (alias MTTD, pour « mean time to detect ») et le temps moyen de résolution (alias MTTR, pour « mean time to resolve »), une entreprise constate que les délais de détection de certains incidents sont plus longs que prévu. Une analyse plus approfondie révèle que des outils de surveillance obsolètes contribuent à ce retard. Grâce à ces informations, l’entreprise met à niveau ses outils et dispense une formation supplémentaire à son équipe d’intervention, ce qui se traduit par des délais de détection et de résolution plus courts.

Les indicateurs courants sont les suivants :

- Mesures du temps moyen. Y compris le MTTD, le temps moyen de reconnaissance et le MTTR.

- Volume d’incidents. Nombre total d’incidents traités.

- Résolution au premier contact. Nombre d’incidents résolus dès la première tentative.

- Taux de réouverture des tickets. Fréquence des incidents résolus dès la première tentative.

- Disponibilité du système, des services et du réseau. Disponibilité et fiabilité des infrastructures critiques.

- Résultats des enquêtes de satisfaction client. Commentaires des clients sur le traitement et la résolution des incidents.

Les principaux avantages sont les suivants :

- Définition d’objectifs réalistes. L’établissement de références et la définition d’objectifs aident les entreprises à fixer des attentes réalisables et à mesurer les progrès accomplis.

- Identification des faiblesses. Les indicateurs permettent de repérer les domaines de vulnérabilité ou d’inefficacité, ce qui permet d’apporter des améliorations ciblées.

- Responsabilité et audit. Le suivi des progrès garantit que les équipes restent responsables et fournit des preuves pour les audits et les contrôles de conformité.

10/ Mettez en œuvre des modèles de réponse aux incidents basés sur les données

Les modèles de réponse aux incidents basés sur les données utilisent des cadres fondés sur des preuves pour anticiper, hiérarchiser et résoudre efficacement les incidents.

Par exemple, un centre d’opérations de sécurité (SOC) analyse les données historiques pour identifier les types d’incidents récurrents. Les données révèlent que les tentatives d’hameçonnage augmentent à certaines périodes de l’année, comme la saison des impôts. Le SOC réagit en mettant en œuvre des mesures proactives telles que des formations ciblées pour les employés et un filtrage amélioré des e-mails pendant les périodes à haut risque.

Les principaux avantages sont les suivants :

- Prise de décision systématique. Les modèles basés sur les données s’appuient sur des indicateurs et des KPI, garantissant que les réponses sont guidées par des preuves factuelles plutôt que par des hypothèses ou des informations incomplètes.

- Amélioration de la hiérarchisation des incidents. L’analyse des données historiques et des tendances permet aux entreprises de hiérarchiser les incidents en fonction de leur impact potentiel et de leur urgence.

- Meilleure préparation. Les cadres fondés sur des preuves aident les entreprises à se préparer à un plus large éventail de types d’incidents, y compris ceux qui sont difficiles à prévoir.

- Optimisation continue. L’intégration de conceptions basées sur les données dans les initiatives d’amélioration continue garantit que les processus de réponse aux incidents s’adaptent aux menaces émergentes et à l’évolution des besoins organisationnels.

Améliorer la stratégie de réponse aux incidents d’une entreprise

Un plan de réponse aux incidents de base est un excellent point de départ, mais il est essentiel de le compléter par des mesures avancées pour garder une longueur d’avance sur les menaces en constante évolution.

En intégrant l’automatisation, l’IA, des protocoles de communication améliorés, des processus axés sur la conformité et des guides spécifiques aux incidents, les entreprises peuvent renforcer de manière proactive leur préparation à des événements complexes. Ces améliorations minimisent les temps d’arrêt et les interruptions de service tout en garantissant une réponse plus résiliente et plus efficace aux défis futurs.

Cet article a été publié à l’origine en anglais sur SearchITOperations