Getty Images/iStockphoto

Ransomware : un début d’automne brutal

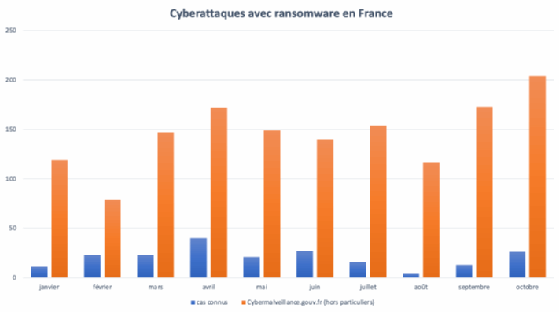

Le nombre de cyberattaques observées à travers le monde s’est approché, en octobre, de celui record, du mois d’avril dernier, notamment sous l’effet de l’agressivité de LockBit. En France, la menace s’établit à un niveau inédit.

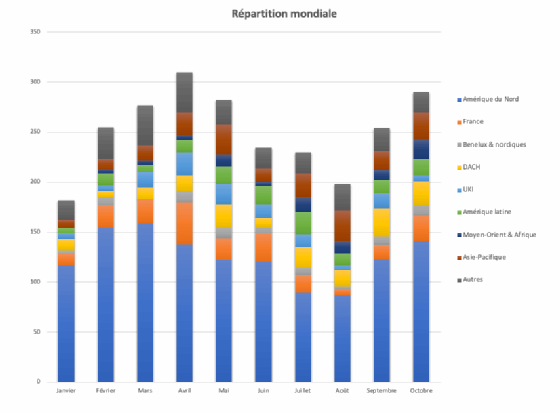

Pour le mois d’octobre, nous avons compté plus de 290 attaques de ransomware à travers le monde, soit un niveau proche de celui d’avril, et devant ceux de mars et de mai. La moitié des attaques connues sont survenues en Amérique du Nord. La France est revenue à des niveaux d’intensité de la menace apparente comparables à ceux des mois de mars ou juin. La région Allemagne/Autriche/Suisse semble encore avoir été particulièrement affectée, tout comme la région Asie-Pacifique.

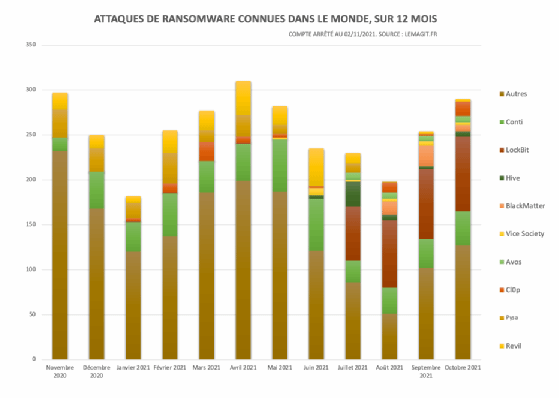

Au cours du mois écoulé, Conti a continué de faire la démonstration d’une agressivité importante, mais toujours sensiblement moins qu’en mai ou juin derniers. La franchise de rançongiciel ayant affiché le niveau d’activité le plus élevé reste indiscutablement LockBit 2.0, avec plus de 80 victimes revendiquées en octobre, contre 78 en septembre, 75 en août et 60 en juillet. Hive, qui avait amorcé l’été sur une solide dynamique, semble toujours peiner à retrouver son souffle. La surprise est récemment venue de BlackMatter qui a tout juste jeté l’éponge après environ 3 mois d’existence. Selon nos confrères de Bleeping Computer, des affidés ont « migré » leurs victimes vers LockBit 2.0 afin d’essayer de continuer à les extorquer.

Une pression qui porte ses premiers fruits

Mais BlackMatter n’est pas le seul à avoir décidé de retourner dans l’ombre, courant octobre : cela vaut également pour REvil. Un acteur lié au groupe tristement célèbre pour ses attaques avec ransomware vient d’indiquer prendre le large, après avoir eu confirmation de la compromission de l’infrastructure. Et ce sont bien les forces de l’ordre de plusieurs pays qui ont été impliquées dans cette opération. Une personne soupçonnée d’être l’un des opérateurs de REvil a d’ailleurs été identifiée par les autorités allemandes, qui ont préparé un mandat d’arrêt.

De son côté, Europol a annoncé, fin octobre, que 12 personnes avaient été identifiées et visées, soupçonnées d’avoir conduit des attaques informatiques avec rançongiciel contre plus de 1 800 victimes dans 71 pays – jusqu’à avoir touché des infrastructures critiques. Les ransomwares LockerGoga, MegaCortex et Dharma sont évoqués. Des interpellations sont survenues le 26 octobre, en Suisse et en Ukraine.

Trois semaines plus tôt, Europol faisait état de l’interpellation de deux « opérateurs de ransomware prolifiques connus pour leurs demandes d’extorsion (entre 5 et 70 millions d’euros) », en Ukraine, avec la coopération de la gendarmerie, des autorités ukrainiennes, et du FBI. Là, le nom du ransomware concerné n’avait pas été précisé.

De nouvelles menaces

Malheureusement, cela ne semble pas encore suffire à endiguer la menace. Le ransomware en mode service Ranion, moins onéreux que d’autres, a fait son apparition au tout début octobre. Deux semaines plus tard, Symantec levait le voile sur un autre nouveau venu, Yanluowang. Le groupe Evil Corp a, de son côté, lancé le rançongiciel Macaw, avec lequel ont été notamment frappés Olympus et le groupe de télévision Sinclair.

Les attaquants ne manquent pas de créativité, continuant d’exploiter rapidement les nouvelles vulnérabilités, dont une affectant les équipements EntroLink PPX-AnyLink, et une autre touchant le système de facturation BillQuick.

Les opérateurs du rançongiciel HelloKitty se sont quant à eux mis à pratiquer le déni de service distribué (DDoS), pour renforcer la pression sur leurs victimes, avant de publier les données de leurs victimes sur le site créé par les auteurs de Babuk. De son côté, Hive a été adapté aux systèmes Linux et FreeBSD, selon les chercheurs d’Eset. Un ransomware écrit en Python a en outre été découvert par les équipes de Sophos : il vise les hôtes ESXi.

Une lueur d’espoir cependant : Avast a publié des outils de déchiffrement pour AtomSilo et LockFile, et Spider Labs un autre, pour BlackByte.

Un mois intense en France

Dans l’Hexagone, le GIP Acyma, qui opère le portail Cybermalveillance.gouv.fr, fait état de 204 signalements au mois d’octobre, un nombre record depuis le début de l’année. Dans le lot, on compte près de 180 associations et entreprises ; là encore, un niveau sans précédent en 2021.

Chez Synetis, Antoine Coutant évoque « un mois d’octobre très bien occupé », avec « en particulier, BlackMatter, LockBit, Moses Staff, etc. toujours en action, et allongeant la liste des victimes ». Il fait état « d’attaques rapides sur les SI des victimes », tout en précisant observer des opérations particulièrement méthodiques où les assaillants « effacent leurs traces maintenant ».

Chez I-Tracing, Laurent Besset indique que le mois écoulé s’est inscrit dans continuité de celui de septembre « avec 15 cas traités, dont 4 graves ». Son Top 3 des menaces reste « Dharma, Conti et LockBit ». Il relève en outre une attaque avec le ransomware Karma, détaillé par SentinelOne courant octobre : « le fonctionnement est très ressemblant avec Nefilim ».