Cybersécurité

-

Actualités

05 juin 2026

« La cybercriminalité devient un modèle économique » (Général Touak, ComCyber-MI)

Le chef du commandement du ministère de l’Intérieur dans le Cyberespace a rappelé aux DSI et RSSI rassemblés lors de l’événement Ready for IT ! l’importance de la menace que fait peser la cybercriminalité. Lire la suite

-

Actualités

05 juin 2026

Payouts King : l’héritage de BlackBasta

L’analyse de Payouts King menée par les équipes des ThreatLabz de ZScaler conduit sur les traces du disparu groupe BlackBasta. Lire la suite

- Découvrez la Puissance du PLM basé sur le Cloud –Analyse

- Accélérer L'innovation Grâce À La Puissance D'un Logiciel De Gestion Du Cycle ... –Analyse

- Protection des serveurs et postes de travail : l'incontournable EDR –eBook

-

Dans ce numéro:

Dans ce numéro:

- Cybersécurité & IA, les amours contrariés

- Entre mythe et réalité : l’impact de Claude Mythos sur la cybersécurité

- Comment l’IA a permis de démasquer un informaticien nord-coréen malveillant

-

Actualités

11 juin 2018

DenyAll devient Rohde & Schwarz Cybersecurity

Ce changement est la conséquence naturelle du rachat du premier par le second, l’an dernier. Une opération qui marque une accélération dans les investissements, tant technologiques que commerciaux. Lire la suite

-

Actualités

08 juin 2018

Symantec consolide son offre de sécurité des accès Web

L’éditeur lance une offre intégrée recouvrant SWG, CASB, sécurité mobile, isolation du rendu Web. Le fruit de plusieurs rachats successifs qui se veulent aujourd’hui intégrés. Lire la suite

-

Actualités

08 juin 2018

Attaques d’états-nations : toutes les entreprises peuvent être concernées

Lors d'InfoSecurity 2018, l'ex responsable du renseignement numérique britannique a estimé cette semaine, que le temps où les cyberattaques particulièrement ciblées et sophistiquées, ne concernaient que des profils sensibles, était révolu. Lire la suite

-

Actualités

07 juin 2018

VPNFilter : le maliciel au cœur d’un botnet qui n’en finit pas de renaître

Mis à mal courant mai, ce logiciel malveillant est revenu, plus versatile et dangereux qu’initialement. Il s’attaque en priorité aux routeurs et aux systèmes de stockage réseau, mais peut aussi s’en prendre aux postes de travail et serveurs. Lire la suite

-

Actualités

07 juin 2018

Garantie contre les infections : Crowdstrike s’y met aussi

L’éditeur propose de supporter jusqu’à 1 million de dollars les brèches survenant en environnement couvert par sa solution de protection du point de terminaison. Et ce n’est pas une première. Lire la suite

-

Opinion

07 juin 2018

« Gérer les identités est trop complexe pour ne pas se spécialiser », Nicolas Petroussenko (Okta)

L’éditeur s’est recentré sur un cœur de métier particulièrement transverse, avec des cas d’usage en pleine multiplication, des API aux objets connectés, au-delà des individus. Il vient d’ouvrir une filiale en France. Lire la suite

-

Actualités

06 juin 2018

Défauts de configuration : les groupes Google ne sont pas épargnés

Les chercheurs de Kenna Security affirment que de tels défauts de configuration ont conduit à l’exposition de données sensibles de nombreuses organisations. Mais l’étendue du problème reste difficile à mesurer. Lire la suite

-

Actualités

06 juin 2018

Drupal : plus d’une centaine de milliers de sites Web en attente de compromission

Deux mois après la publication d’un correctif pour une faille critique dans ce système de gestion de contenus, de très nombreux sites semblent n’avoir pas encore été mis à jour. Des sites français sont déjà compromis. Lire la suite

-

Actualités

05 juin 2018

Fortinet étend son offre avec Bradford Networks

Avec ce rachat, l’équipementier se dote notamment d’une pile reconnue de contrôle d’accès réseau. Mais cela va au-delà, entre connaissance de l’infrastructure et collecte d’événements de sécurité. Lire la suite

-

Actualités

05 juin 2018

macOS 10.14, iOS 12 : des nouveautés cachées en coulisses

En ouverture de sa conférence développeur, Apple a présenté les nouveautés prévues pour les prochaines versions de ses OS clients. L’essentiel s’adresse plus aux développeurs qu’aux utilisateurs finaux. Lire la suite

-

Conseil

04 juin 2018

L’essentiel sur eGambit Endpoint Security

Développée par l’éditeur français Tehtris, cette solution de protection des points de terminaison combine analyse statique et dynamique des exécutables et de certains scripts. Elle ajoute également une couche de visibilité. Lire la suite

-

Actualités

04 juin 2018

SIEM : LogRhythm passe sous le pavillon de Thoma Bravo

Le fonds d’investissement va prendre une participation majoritaire dans LogRhythm, l’éditeur de système de gestion des informations et des événements de sécurité. Celui-ci entend en profiter pour accélérer ses investissements. Lire la suite

-

Conseil

03 juin 2018

Protection des postes de travail : le cloud introduit sa part de risque

Les produits de protection des points de terminaison mettant à profit le cloud apportent de nombreux bénéfices. Mais cette connectivité introduit également des risques. Lire la suite

-

Actualités

01 juin 2018

Etats-Unis : Kaspersky débouté de ses requêtes contre le gouvernement

L’éditeur avait lancé des procédures à l’encontre du bannissement de ses produits dans les administrations fédérales. Un juge a estimé qu’il n’y avait pas lieu de leur donner suite. Lire la suite

-

Actualités

30 mai 2018

Trisis : l’échec bien involontaire d’un groupe appelé à ne pas le reproduire

Si ce maliciel très spécifique a été découvert, c’est grâce à une erreur qui est appelée à ne pas se répéter. Car le groupe aux commandes aurait déjà commencé à prendre du galon. Lire la suite

-

Actualités

30 mai 2018

Vectra Networks : après la détection des menaces, l’aide à l’investigation

Le spécialiste de l’analytique de sécurité ne se contente plus d’appliquer sa plateforme Cognito à la détection des incidents : il la met également à contribution pour apporter une aide à l'investigation en profondeur. Lire la suite

-

Actualités

29 mai 2018

Fortinet étend les capacités d’intégration de sa Security Fabric

L’équipementier ajoute à ses API des connecteurs permettant de couvrir les environnements de cloud hybride et de SDN de manière transparente, au-delà du réseau local. Lire la suite

-

Actualités

29 mai 2018

Intel, AMD : les processeurs n’en finissent pas de révéler leurs vulnérabilités

Une nouvelle variante de Spectre a été découverte. Les mécanismes de partitionnement prévus pour les prochains processeurs du fondeur n’aideront pas. Mais il y a peut-être plus grave chez AMD. Lire la suite

-

Conseil

28 mai 2018

Le cyber-range, une plateforme de simulation pour entraîner ses équipes

Les équipes de sécurité informatique ne gèrent pas seules, de manière isolée, les incidents. Les exercices permettent d’améliorer la coopération à l’échelle de l’entreprise et d’identifier les carences. Lire la suite

-

Actualités

28 mai 2018

Directive NIS : une transposition ouverte à de vastes évolutions

Le décret auquel renvoyait la loi transposant la directive européenne sur la sécurité des réseaux et des systèmes d'information (NIS) vient d’être publié. Il se montre remarquable de flexibilité pour tenir compte des évolutions futures des menaces. Lire la suite

-

Conseil

25 mai 2018

TheHive : tout pour enquêter sur les incidents de sécurité

Développé depuis quatre ans, ce projet open source se veut à la hauteur de solutions commerciales. Une ambition dont les principaux animateurs du projet se donnent les moyens. Lire la suite

-

Conseil

24 mai 2018

Protection des données : faire du RGPD le point de départ d’une stratégie d’entreprise

En matière de gestion des données personnelles, les entreprises doivent faire du RGPD une priorité, mais elles devraient aussi avoir une vision plus étendue. Lire la suite

-

Opinion

24 mai 2018

Sécurité du poste de travail : « les terminaux sont de plus en plus protégés nativement »

Rencontré aux Assises de la Sécurité à l’automne 2017, David Damato, RSSI de Tanium, un spécialiste de la détection et remédiation sur les points de terminaison, revient sur les tendances de fond qui secouent actuellement le marché. Lire la suite

-

Actualités

22 mai 2018

Fusion inévitable en vue entre l’EPP et l’EDR

La visibilité sur le poste de travail est devenue essentielle à la lutte contre les menaces. Mais pour beaucoup, pas question de multiplier les agents locaux. Les éditeurs l’ont compris et la fusion de la protection du poste de travail (EPP) avec la remédiation sur le poste de travail (EDR) est en marche. Lire la suite

-

Conseil

18 mai 2018

Comment se préparer au RGPD ?

Les organisations non conformes au règlement général de protection des données s’exposent à d’importantes pénalités. L’expert Matthew Pascucci se penche notamment sur la manière dont Microsoft se prépare. Lire la suite

-

Actualités

18 mai 2018

La pêche aux identifiants ? Un exercice bien trop simple…

Mots de passe de comptes, clés SSH de serveurs, etc. Toutes ces données sensibles ne sont parfois qu’à portée de clic… dans Google. Lire la suite

-

Definition

18 mai 2018

cryptographie asymétrique (cryptographie à clé publique)

La cryptographie asymétrique, également appelée cryptographie à clé publique, utilise des clés publiques et privées pour chiffrer et déchiffrer des données. Ces clés sont simplement de grands nombres qui sont associés par paires, mais pas identiques (asymétriques). Une clé de la paire peut être partagée avec tout le monde ; elle est appelée clé publique. L'autre clé de la paire est tenue secrète, c'est la clé privée. L'une ou l'autre de ces clés peut servir à chiffrer un message ; c'est alors la clé opposée à celle ayant servi au chiffrement qui est utilisée pour le déchiffrement. Lire la suite

-

Definition

18 mai 2018

empreinte de terminal

L'empreinte de terminal est une caractéristique des logiciels de contrôle d'accès aux réseaux d'entreprise (NAC, Network Access Control) qui permet la découverte, la classification et la surveillance des équipements connectés, y compris les terminaux spécialisés du réseau tels que les lecteurs de cartes à puce, les systèmes de ventilation et climatisation, les équipements médicaux et les serrures IP. Ce type de terminal est parfois appelé terminal passif, ou non intelligent. Lire la suite

-

Definition

18 mai 2018

Computer Security Incident Response Team (CSIRT)

Une équipe d'intervention en cas d'incident de sécurité informatique (en anglais, Computer Security Incident Response Team ou CSIRT) est un organisme qui reçoit des signalements d'atteintes à la sécurité, analyse les rapports concernés et répond à leurs émetteurs. Un CSIRT peut être un groupe déjà établi ou une équipe se réunissant ponctuellement. Lire la suite

-

Definition

18 mai 2018

Directive de l'UE sur la protection des données (directive 95/46/CE)

La directive européenne sur la protection des données personnelles (également connu sous le nom de directive 95/46/CE) est une réglementation adoptée par l'Union européenne (UE) pour protéger le droit à la vie privée et toutes les données à caractère personnel collectées pour ou sur ses ressortissants, notamment en matière de traitement, d'utilisation ou d'échange de ces données. Lire la suite

-

Actualités

17 mai 2018

Méfiance sur la chaîne logistique du logiciel

Ces derniers mois ont fait la démonstration de la vulnérabilité de nombreuses organisations aux attaques impliquant des fournisseurs. Ce n'est pas une première, mais cela devrait inviter à des pratiques plus rigoureuses. Lire la suite

-

Actualités

17 mai 2018

F-Secure se lance à son tour sur le marché de l’EDR

L’éditeur vient de présenter sa solution dédiée, Rapid Detect & Response. Basée sur des agents locaux, elle vise notamment à détecter des activités malicieuses sur les hôtes de l’infrastructure. Lire la suite

-

Actualités

17 mai 2018

RGPD : des exigences prises en compte de diverses manières par les fournisseurs IT

Les fournisseurs informatiques essaient d’aider les entreprises à se conformer au nouveau cadre réglementaire européen. Mais les organisations clientes doivent changer leur culture de protection des données personnelles. Lire la suite

-

Actualités

16 mai 2018

RGPD : les chantiers ne font vraiment que commencer

L’impréparation semble encore dominer dans de nombreuses organisations. De quoi souligner que l’entrée en application du texte européen marquera souvent plus un début qu’une fin. Lire la suite

-

Actualités

16 mai 2018

Pour redorer son blason Kaspersky s'installe en Suisse

L’éditeur russe va installer en Suisse ses systèmes liés à la production de ses logiciels et de leurs mises à jour, et y assurer le stockage et le traitement des remontées de clients d’Europe et d’Amérique du Nord, notamment. Lire la suite

-

Actualités

15 mai 2018

Citrix ShareFile : des intégrations et des fonctionnalités qui suscitent l’intérêt

La solution de synchronisation et de partage de fichiers de Citrix va s’intégrer avec sa nouvelle application Workspace. Et ce n’est pas la seule intégration qui devrait lui permettre de se démarquer de la concurrence. Lire la suite

-

Conseil

15 mai 2018

Droit à l’oubli et RGPD : anonymisation ou suppression des données, un choix difficile

Dans le cadre du RGPD, le droit à l’oubli est accordé à toutes les personnes de l'UE. Marc French de la société Mimecast explique pourquoi les entreprises doivent être prudentes dans la gestion de ce processus. Lire la suite

-

Actualités

14 mai 2018

Flow 1.0 : Nutanix avance ses pions dans le SDN et la microsegmentation

Lors de sa conférence .Next 2018 à la Nouvelle-Orléans, Nutanix a fait le point sur ses progrès en matière de virtualisation de réseau et de microsegmentation. La firme a aussi fait une démonstration impressionnante de l'intégration à venir entre Flow, sa technologie de SDN et Netsil, l'outil de cartographie applicative qu'il a récemment acquis. Lire la suite

-

Actualités

09 mai 2018

Cryptojacking : des centaines de sites Drupal compromis

Des acteurs malicieux profitent d’une vulnérabilité corrigée fin mars pour injecter du code de minage de crypto-deniers dans leurs pages Web. Au moins deux dizaines de sites français sont concernés. Lire la suite

-

Actualités

07 mai 2018

Puces intel : huit nouvelles failles identifiées

Huit vulnérabilités comparables à celles permettant les attaques Spectre ont été découvertes dans les processeurs Intel. Certains processeurs ARM seraient également affectés. Le second épisode d’une longue série ? Lire la suite

-

Conseil

04 mai 2018

L’entreprise cyber-résiliente : 6 conseils aux entreprises pour un entraînement optimal

Les événements le soulignent continuellement : les crises de sécurité informatique se produisent. La seule question qui se pose est : "quand est-ce que cela m'arrivera". Dans ce contexte, se préparer, pour assurer la résilience de son entreprise, apparaît indispensable. Lire la suite

-

Actualités

04 mai 2018

Windows 10 : les principales nouveautés de la mise à jour d’avril

La dernière mise à jour de Windows 10 présente des avancées tant pour les administrateurs que pour les utilisateurs. Pour ces derniers, l’assistant de concentration peut aider à limiter les distractions liées aux notifications. Lire la suite

-

Actualités

04 mai 2018

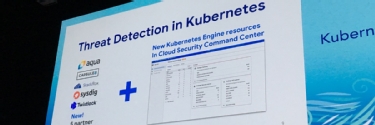

Google sonne la charge pour la sécurité des conteneurs

Le géant du Web a profité de la Kubecon, qui se déroulait cette semaine à Copenhage, pour multiplier les annonces liées à la sécurité des environnements de conteneurs. Lire la suite

-

Actualités

04 mai 2018

La semaine de l'IT B2B en un article

4 mai : le GDPR ne freine pas l'adoption du Cloud public, il accélère les stratégies hybrides (Forrester) - ServiceNow rachète dans le NLP pour son futur Bot - Gartner : les bénéfices de l'AI changeront de nature en 2021 - L'essentiel sur la Kubecon 2018 et sur le Dell Technologies World Lire la suite

-

Actualités

03 mai 2018

La Matmut lance une offre de cyber-assurance étendue

L’assureur s’est associé à Chubb pour accompagner les entreprises dans la couverture du risque associé à des attaques informatiques. Son partenaire couvre les paiements de rançons. Lire la suite

-

Actualités

03 mai 2018

L’EDR, une lampe torche pour éclairer le brouillard ?

Les entreprises apparaissent perdues dans le brouillard face aux menaces affectant leurs infrastructures. L’EDR fait gagner en visibilité, mais les faux positifs sont encore trop nombreux. Lire la suite

-

Conseil

03 mai 2018

Cybonet veut aider les PME à sécuriser leur infrastructure

Connue initialement sous le nom de PineApp et concentrée sur la sécurité du courriel, l’entreprise israélienne a récemment décidé de s’atteler à la surveillance et à la protection des systèmes d’information des PME. Lire la suite

-

Actualités

02 mai 2018

Ransomware : SamSam choisit désormais soigneusement ses cibles

Ce maliciel continue, et devrait continuer longtemps encore, de faire parler de lui. Ses opérateurs ne frappent pas au hasard, mais s’intéressent précisément aux organisations les plus vulnérables. Lire la suite

-

Projet IT

02 mai 2018

WannaCry : un impact important sur le système de santé britannique

Le fameux épisode de rançongiciel du printemps dernier aurait provoqué l’annulation de près de 20 000 consultations hospitalières outre-Manche. Et encore n’a-t-il que très peu duré. Lire la suite

-

Actualités

02 mai 2018

Avec Orca, Tufin automatise la sécurité des conteneurs et des micro-services

L’outil de gestion automatisée des politiques de sécurité de Tufin renforce les environnements DevOps en s’intégrant aux outils d’intégration continue et en recherchant les vulnérabilités. Lire la suite

-

Actualités

02 mai 2018

Web Conference 2018 : les promesses et les risques du futur Internet divisent les grands acteurs

The Web Conference (anciennement WWW) est la plus importante conférence scientifique mondiale consacrée au Web. L’édition 2018 a fait le point sur la sécurité, le respect de la vie privée et les futures évolutions du web avec des interlocuteurs de tout premier plan comme Tim Berners-Lee ou Vinton Cerf. Entre la vision marchande des grands du numérique et celle des défenseurs d’un Internet éthique, les divergences sont profondes. Lire la suite

par- Serge Escalé

-

Actualités

30 avr. 2018

Postes de travail et réseau : la sécurité se dirige vers une approche intégrée

Associer réseau et points de terminaison pour obtenir une vision complète de la menace, et pouvoir lutter contre elle dans chacune de ses dimensions. Prometteuse, cette approche intégrée a déjà été adoptée par plusieurs acteurs. Lire la suite

-

Conseil

27 avr. 2018

Ransomwares : la défense doit s’organiser au-delà des sauvegardes traditionnelles

Les logiciels malveillants mettent à l’épreuve les back-up et les plans de reprise de l’activité des entreprises victimes. De quoi s’interroger sur l’efficacité réelle des stratégies reposant uniquement sur les sauvegardes. Lire la suite

-

Actualités

27 avr. 2018

L’impression évolue avec la mobilité et le RGPD

De nombreuses organisations utilisent l’EMM pour suivre terminaux, applications et données en mobilité. Mais les informations que les utilisateurs doivent partager en passant par les imprimantes peuvent parfois être négligées. Lire la suite

-

Actualités

26 avr. 2018

Une nouvelle faille Drupal à corriger d’urgence

L’éditeur du système de gestion de contenus alerte sur une vulnérabilité qualifiée de hautement critique car permettant de forcer l’exécution à distance de code malicieux. Surtout, elle est déjà exploitée. Lire la suite

-

Actualités

26 avr. 2018

Des serveurs HPE administrables via iLO 4 compromis par ransomware

Des cyber-délinquants ont commencé à prendre en otage des serveurs HPE ProLiant, contre rançon. Ils profitent d’interfaces iLO 4 dédiées à l’administration à distance… exposées sur Internet. Et elles sont nombreuses. Lire la suite

-

Conseil

25 avr. 2018

Comment se tenir prêt à gérer une brèche de sécurité impliquant la mobilité

La mobilité est souvent le parent pauvre de la cybersécurité. Mais plusieurs techniques peuvent permettre de se préparer à faire face à un éventuel incident de sécurité mobile. Lire la suite

-

Actualités

24 avr. 2018

Un maliciel de porte dérobée s’attaque aux systèmes médicaux

Symantec vient indique avoir observé un groupe baptisé Orangeworm installant la porte dérobée Kwampirs sur des ordinateurs dédiés au contrôle de systèmes d’imagerie médicale par rayons X ou résonance magnétique. Lire la suite

-

Actualités

24 avr. 2018

Ransomware : une première facture à plus de 2,6 M$ pour Atlanta

Victime d’un épisode de compromission par rançongiciel fin mars, la ville américaine a dû engager d’importantes dépenses exceptionnelles pour ranimer son système d’information. Lire la suite

-

Actualités

24 avr. 2018

Shadow IT : le nuage n’a jamais été plus nébuleux

Selon étude conjointe du Cesin et de Symantec, les DSI estiment à quelques dizaines le nombre d’applications et de services Cloud utilisés dans leur entreprise. C’est très en-deçà de la réalité. Lire la suite

-

Actualités

23 avr. 2018

Quand les cyber-délinquants se donnent les moyens de campagnes de phishing soignées

Vade Secure vient de découvrir une vaste campagne de hameçonnage pour laquelle les pirates semblent avoir loué une importante infrastructure. De quoi mieux piéger leurs cibles. Lire la suite

-

Actualités

23 avr. 2018

Kaspersky interdit de publicité sur Twitter

Le réseau social refuse d’honorer les demandes de promotion de tweets de l’éditeur russe, évoquant un modèle commercial en conflit avec ses politiques. Et de se justifier en se référant à la ligne affichée par le DHS. Lire la suite

-

Actualités

23 avr. 2018

NSA : pas de sécurité des systèmes d’information sans hygiène de base

Cible de choix pour les attaquants, l’agence américaine du renseignement souligne le rôle clé des bonnes pratiques dans la protection des systèmes d’information, aussi bien du côté des administrateurs que des utilisateurs. Lire la suite

-

Actualités

20 avr. 2018

CrowdStrike fait un pas vers la réponse à incident

Avec Falcon X, l’éditeur entend apporter une visibilité accrue sur les menaces observées dans son infrastructure, ainsi que sur leur gravité. Désormais, il propose également une solution complète combinant pleinement EPP et EDR. Lire la suite

-

Actualités

20 avr. 2018

AlienVault lance un service gratuit d’examen des postes de travail

Baptisé OTX Endpoint Threat Hunter, il permet de rechercher sur son parc la présence d’indicateurs de compromission connus de la plateforme d’échange de renseignements sur les menaces de l’éditeur. Lire la suite

-

Definition

20 avr. 2018

reconnaissance faciale

La reconnaissance faciale (ou du visage) est une méthode d'identification biométrique d'un individu qui consiste à comparer les données d'une image numérique ou capturée en direct avec le dossier de la personne concernée. Lire la suite

-

Actualités

19 avr. 2018

Intel promet plus de sécurité au sein de ses puces

Le fondeur veut mettre à profit ses processeurs graphiques pour accélérer l’analyse de la mémoire et décharger le CPU dans le cadre de la recherche de menaces en mémoire vive. Lire la suite

-

Actualités

19 avr. 2018

Le déficit de compétences en sécurité continue de pénaliser les entreprises

L’édition 2018 du rapport de l’Isaca sur l’état de la cybersécurité distribue bonnes et mauvaises nouvelles en matière de compétences disponibles. Il souligne également le déséquilibre de genres dans la profession. Lire la suite

-

Actualités

19 avr. 2018

RSA Conference : l’industrie (enfin) à l’heure de la coopération ?

Les intervenants en ouverture de RSA Conference ont poussé l’idée d’une collaboration entre secteurs privé et public, mais aussi d’une meilleure coopération à l’échelle de l’industrie. Lire la suite

-

Definition

19 avr. 2018

Prévention des fuites de données (DLP)

La prévention des fuites de données (DLP, Data Loss Prevention) est une stratégie visant à empêcher les utilisateurs d'envoyer des informations sensibles ou critiques en dehors du réseau de l'entreprise. Ce terme décrit également les logiciels qui aident les administrateurs réseau à contrôler les données transférables par les utilisateurs. Lire la suite

-

Actualités

18 avr. 2018

Brad Smith, de Microsoft, s’inquiète des menaces liées aux États-nations

En ouverture de l’édition 2018 de RSA Conference, le président de Microsoft en charge des affaires juridiques, a appelé gouvernements et secteur privés à se mobiliser contre les menaces informatiques imputables à des États. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Rob Wright, Senior News Director, Dark Reading

-

Actualités

18 avr. 2018

Un guide pratique CNIL/ Bpifrance pour faire avaler le RGPD aux PME

A J-38 de l’entrée en application du RGPD, la CNIL s’associe à Bpifrance afin d’aider mes PME de se mettre en conformité avec le nouveau règlement européen relatif à la protection des données personnelles. Un guide pratique peut-il suffire ? Lire la suite

-

Actualités

18 avr. 2018

VMware étend AppDefense au monde des conteneurs

L’éditeur ne se contente pas d’appliquer sa technologie de contrôle d’intégrité en continu aux machines virtuelles. Il l’ouvre aujourd’hui aux environnements basés sur les conteneurs. Lire la suite

-

Actualités

18 avr. 2018

Protection du poste de travail : les surprises du rapport de tests de NSS Labs

Les solutions de SentinelOne et de Palo Alto Networks se classent parmi les plus intéressantes pour les entreprises, selon le rapport de tests de NSS Labs. Cylance s’affiche en retrait et Sophos sembler peiner à intégrer Invincea. Lire la suite

-

Actualités

17 avr. 2018

Cette fois-ci, les Etats-Unis accusent la Russie de pirater des routeurs en masse

Le FBI, le ministère américain de l’Intérieur et le centre britannique de sécurité informatique accusent conjointement la Russie de détourner des équipements réseau. De quoi faire oublier leurs propres activités ? Lire la suite

-

Projet IT

17 avr. 2018

Les enseignements des pirates iraniens

Les Etats-Unis ont récemment inculpé officiellement 9 ressortissants iraniens d’intrusion dans les systèmes informatiques de plus de 300 universités au travers le monde. De nombreuses leçons sont à retirer des pratiques détaillées. Lire la suite

-

Actualités

16 avr. 2018

Entre attaquants et défenseurs, l’asymétrie ne semble pas se réduire

Pour les premiers, s’introduire sur un système d’information est l’affaire de quelques heures tout au plus. Pour les seconds, détecter une intrusion peut prendre près de 200 jours. Le décalage reste considérable. Lire la suite

-

Conseil

16 avr. 2018

Sécurité des conteneurs : l’essentiel sur StackRox

Cette jeune pousse veut couvrir autant la prévention des attaques que leur détection et leur remédiation, sur les environnements de conteneurs, qu’ils soient déployés en interne ou en mode Cloud. Lire la suite

-

Actualités

13 avr. 2018

Investigation des incidents : ThreatQuotient veut faciliter le travail collaboratif

L’éditeur étend son offre au-delà de la gestion du renseignement sur les menaces avec une plateforme collaborative devant permettre une investigation d’incidents de sécurité plus efficace, en équipe. Lire la suite

-

Conseil

13 avr. 2018

Détection et analyse des incidents : l’essentiel sur BluVector Cortex

Cette plateforme vise à détecter les signaux faibles sur l’infrastructure à l’aide de neuf moteurs d’analyse. Elle assure également la collecte des informations contextuelles et peut automatiser une part de remédiation. Lire la suite

-

Actualités

12 avr. 2018

Avec Secdo, Palo Alto Networks se renforce dans la réponse aux incidents

Ce rachat doit permettre à l’équipementier de compléter Traps, sa solution de protection des postes de travail, avec une couche d’automatisation des processus de sécurité opérationnelle, au-delà de l’EDR. Lire la suite

-

Conseil

12 avr. 2018

Analyse comportementale : vers la fin des indépendants ?

Le rachat de Fortscale par RSA réduit encore un peu plus le nombre de spécialistes de l’analyse comportementale capables de s’alimenter auprès de SIEM pour en compléter le périmètre fonctionnel. Lire la suite

-

Actualités

11 avr. 2018

RSA veut enrichir NetWitness avec les capacités analytiques de Fortscale

L’éditeur va ainsi enfin doter sa plateforme de gestion des informations et des événements de sécurité d’une couche d’analyse comportementale robuste. Ce qui lui faisait jusqu’ici défaut. Lire la suite

-

Conseil

11 avr. 2018

Protection contre les menaces mobiles : l’essentiel sur Fyde

Cette toute jeune pousse va se présenter au public lors de la prochaine RSA Conference. Elle cherche notamment à renforcer la protection contre le phishing sur les terminaux mobiles, en multipliant les mécanismes de filtrage. Lire la suite

-

Actualités

10 avr. 2018

CA Technologies continue ses emplettes dans la sécurité applicative

Après Veracode, l’éditeur vient d’annoncer le rachat de SourceClear, un spécialiste de l’analyse de la composition logicielle, et de la recherche des vulnérabilités applicatives. Lire la suite

-

Conseil

10 avr. 2018

Protection des postes de travail : l’essentiel sur Hysolate

Cette jeune pousse, finaliste de l'Innovation Sandbox de RSA Conference, mise sur la virtualisation pour isoler différents environnements opérationnels, dans des machines virtuelles distinctes, sur le poste de travail. Lire la suite

-

Projet IT

10 avr. 2018

Cybersécurité : les laboratoires Théa misent sur la sensibilisation

Pour aller au-delà de ce que peut fournir la technologie comme protection contre les risques de sécurité informatique, l’entreprise a choisi de renforcer sa première ligne de défense : ses utilisateurs. Lire la suite

-

Actualités

09 avr. 2018

La gestion des correctifs reste un exercice difficile

Les systèmes vulnérables ont besoin que leurs soient appliqués les correctifs pour éviter leur compromission. Mais c’est encore loin d’être fait de manière rigoureuse. Lire la suite

-

Actualités

09 avr. 2018

Cisco Smart Install : l’heure des attaques a sonné

Plusieurs milliers de commutateurs, en Iran notamment, ont été compromis par des attaquants exploitant une vulnérabilité affectant ce protocole de simplification d’installation. Pourtant, les alertes n’avaient pas manqué. Lire la suite

-

Actualités

06 avr. 2018

Infrastructures critiques : le protocole Cisco Smart Install visé par les attaquants

L’équipementier juge nécessaire d’alerter à nouveau sur l’utilisation, à des fins malicieuses, de son protocole conçu pour simplifier le déploiement de commutateurs. Et de souligner les précautions à prendre. Lire la suite

-

Actualités

06 avr. 2018

Juniper intègre la technologie de Cyphort

Le moteur analytique de la jeune pousse rachetée à l’automne dernier est mis à profit dans une appliance dédiée à l’analyse des événements de sécurité. Un autre composant de l’offre permet d’enquêter et d’assurer la remédiation. Lire la suite

-

Actualités

06 avr. 2018

Les documents bureautiques malicieux, un piège qui a la cote

Deux études soulignent l’engouement des cyber-délinquants pour les documents permettant de piéger leurs victimes sans recourir à des exécutables malicieux. Lire la suite

-

Actualités

06 avr. 2018

La semaine de l'IT B2B en un article

6 avril - CLOUD Act américain : un nouveau nuage noir tombe sur la confidentialité du Cloud - Microsoft investit trois fois plus dans l'IoT que la France dans l'AI - Les offres de Cloudera ne se vendent pas (pas assez) Lire la suite

-

Actualités

05 avr. 2018

Intel continue de recentrer ses activités

Le fondeur vient de revendre Wind River à TPG. Ce fonds d’investissement l’avait déjà aidé à se libérer de McAfee. Le signe d’un recentrage qui se poursuit. Lire la suite

-

Opinion

05 avr. 2018

Cybersécurité : « il y a déjà des domaines où l’Intelligence Artificielle fait ses preuves »

Pour Gérôme Billois, de Wavestone, l’intelligence artificielle a déjà fait la démonstration de son efficacité dans certains domaines d’application liés à la cybersécurité. Mais il reste encore du chemin à faire. Et en France, des difficultés persistent à aller au-delà de la phase d’amorçage. Lire la suite

-

Actualités

04 avr. 2018

Spectre : des processeurs laissés de côté pour la variante 2

Intel vient de mettre à jour sa notice d’information sur les correctifs de microcode nécessaire pour combler la vulnérabilité. Certaines générations de puces n’y auront pas droit. Lire la suite

-

Conseil

04 avr. 2018

Meta Networks veut offrir un réseau local virtuel en mode « as a service »

À peine sortie de l’ombre, cette jeune pousse veut recentrer le réseau sur ses utilisateurs plutôt que sur l’endroit géographique où il est déployé. Lire la suite

-

Actualités

03 avr. 2018

Kasperky ouvre son outil d’aide à la recherche de maliciels

Baptisé Klara, il est conçu pour faciliter la recherche d’échantillons liés entre eux à l’aide de règles de détection Yara appliquées à des requêtes exécutées de manière distribuée. Lire la suite

-

Actualités

03 avr. 2018

Sécurité : VMware se donne les moyens de ses ambitions face à Citrix

Le rachat d’E8 Security doit lui permettre de doter Workspace One de capacités de détection des menaces par analyse comportementale, suivant une logique affichée par Citrix il y a près d’un an. Lire la suite

-

Actualités

03 avr. 2018

Magento : Flashpoint alerte sur une vaste campagne de détournements

Au moins un millier d’instances seraient concernées. Objectifs des attaques : collecter des données de cartes bancaires et distgribuer des mineurs de crypto-deniers. Lire la suite