Les dessins du MagIT

-

Pour mieux rivaliser avec OpenAI, Mistral s’associe à Microsoft

Mistral AI refait parler d’elle. Si le grand public retient l’annonce de « Le Chat », un agent conversationnel similaire à ChatGPT, il faut surtout noter le partenariat de la startup née en France avec Microsoft. Une alliance déjà dans le collimateur de la Commission européenne.

-

Avec Pulse, Tableau combine suivi de métriques, GenAI et Data Storytelling

Cet outil, qui surveille les données pour détecter les variations de métriques et utilise le langage naturel pour alerter les utilisateurs, est la première capacité de GenAI de l’éditeur de solutions d’analytique à être disponible de manière générale.

-

LockBit : le grand retour des usurpateurs ?

Des rançonneurs exploitent les récentes vulnérabilités ScreenConnect de ConnectWise pour déployer un variant du ransomware LockBit produit avec un outillage datant de 2022.

-

Intel soupçonné d’avoir truqué les tests de performance

Intel soupçonné d’avoir truqué les tests de performance Près de 2 600 résultats publiés à propos de la puissance de calcul des précédents Xeon Sapphire Rapids auraient été falsifiés. Le compilateur utilisé produisait des codes rapides uniquement lors des tests. > Lire l’article de Yann Serra

-

Ransomware : opération de police majeure contre LockBit

Baptisée Cronos, une opération de police internationale, incluant la Gendarmerie Nationale, a conduit à la saisie du cœur de l’infrastructure de la franchise mafieuse LockBit 3.0, la nuit dernière.

-

LLM : Microsoft et OpenAI lancent l’alerte sur leur utilisation abusive par les pirates

Microsoft et OpenAI ont observé cinq groupes d’acteurs malveillants étatiques qui utilisent l’IA générative et de grands modèles de langage pour l’ingénierie sociale et la recherche de vulnérabilités, notamment.

-

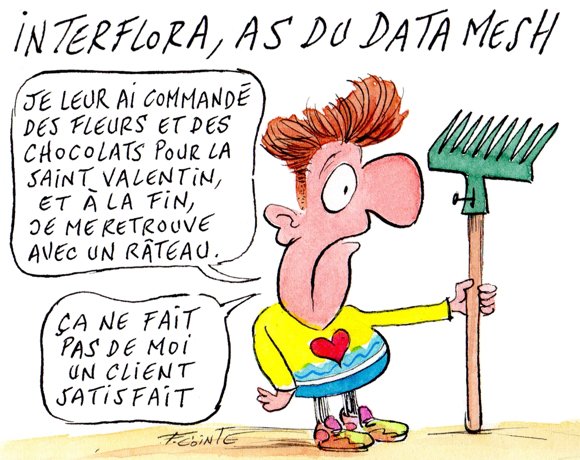

Comment Interflora compose sa stratégie « Data »

MyFlower, le groupe derrière Interflora en Europe, organise la transformation en profondeur de son architecture de données. L’objectif ? Établir un langage commun entre les métiers et les entités. > Lire l’article de Gaétan Raoul

-

Les freins à l’IA dans la pratique médicale

Si le monde de la recherche médicale rencontre ses premiers succès en exploitant l’IA, son utilisation par les praticiens demeure balbutiante en France.

-

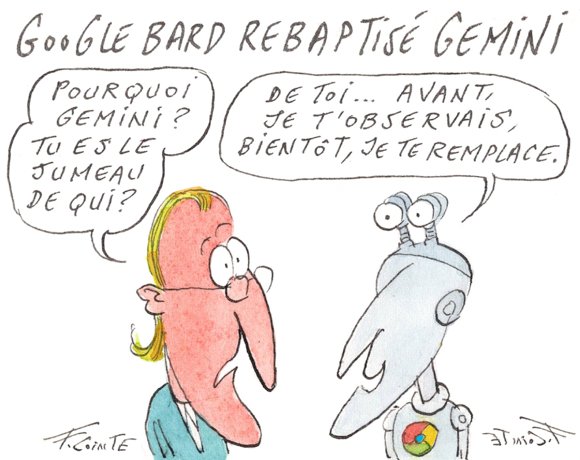

Google supprime les marques Bard et Duet AI au profit de Gemini

Le géant californien renomme ses applications d’IA générative Bard et Duet AI en Gemini et lance un service concurrent à ChatGPT Plus et Microsoft Copilot Pro : Gemini Advanced. Pour les analystes, c’est un signe de plus que la compétition avec Microsoft et AWS s’intensifie.

-

Dev et IA : bientôt ce sont les humains qui seront « dans la boucle »

Pour Forrester, les outils d’aide au développement de code (les « TuringBots ») vont monter en puissance avec des gains possibles de productivité de 80 % d’ici 8 ans. Et à la clef une inversion probable des rôles entre développeurs humains et machines.

-

Facturation électronique : comment l’aborder sereinement

Avec le report de la réforme sur la facturation, les DSI se trouvent face à une nouvelle donne. Au-delà de la mise en conformité technique, ils ont l’occasion de piloter des projets stratégiques de digitalisation, non seulement pour répondre aux exigences réglementaires, mais aussi pour optimiser et innover dans les processus de facturation et de gestion financière.

-

MLSecOps : les bonnes pratiques pour sécuriser l’IA

Si le terme apparaît comme une énième déclinaison marketing, le suivi des meilleures pratiques MLSecOps doit permettre aux entreprises de déployer l’IA et le machine learning sans ajouter de problèmes de sécurité irrémédiables, malgré l’inévitable élargissement de la surface d’attaque.

-

SAP lance un nouveau programme dans RISE pour susciter des migrations

SAP propose des crédits gratuits et une prolongation de la maintenance sur site pour les clients qui s’engagent à passer à Rise. L’initiative montre que l’éditeur cherche à accélérer sa stratégie cloud et doit redoubler d’effort pour encourager ses clients on-prem à migrer vers S/4HANA Cloud.

-

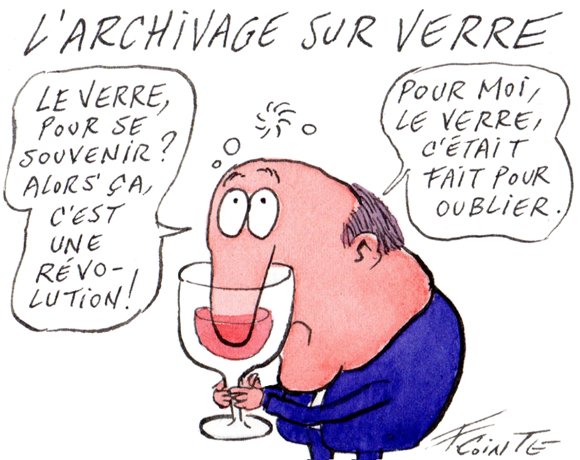

Archivage sur verre : Cerabyte plus en avance que Silica

La startup allemande propose une alternative au projet de stockage sur verre que Microsoft essaie de mettre au point depuis plusieurs années. Son système, beaucoup plus simple, pourrait être opérationnel dès l’année prochaine.

-

Adobe tutoie la barre des 20 milliards de dollars

En croissance, Adobe a surfé en 2023 sur les vagues de l’IA générative et de l’ultra-personnalisation des contenus marketing. En 2024, il devrait dépasser les 20 mds $ de revenus. En France, Adobe ciblera particulièrement le SBF 120 et poussera sa nouvelle offre « Gen Studio ».

-

Démocratisation des données : un écart flagrant entre directions et métiers

L’observatoire 2024 de la démocratisation des données dans les entreprises françaises d’Opendatasoft met en lumière l’écart de perception important entre les dirigeants et les métiers. L’étude menée par l’institut Odoxa souligne que le partage des données est apprécié, mais peu structuré, car leur gestion demeure un enjeu de pouvoir.

-

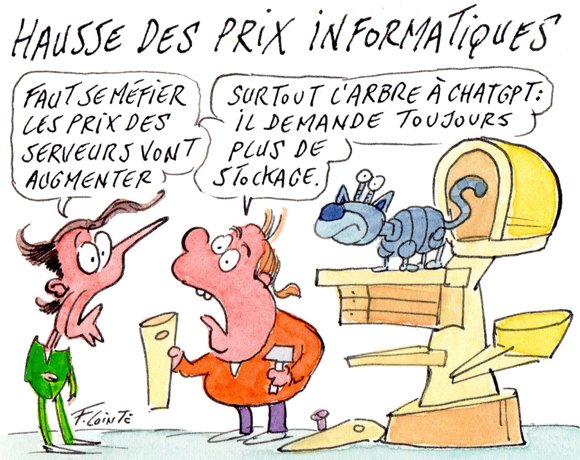

Hausse des prix en vue sur les serveurs et le stockage

Après une chute des ventes en 2023, les serveurs et les systèmes de stockage voient leurs prix augmenter depuis décembre, sur les équipements sur site comme pour les instances en cloud.

-

SAP sommé de clarifier sa position sur l’innovation et le cloud

SAP laisse entendre que seuls ses clients cloud ayant souscrit à Rise bénéficieront des prochaines innovations de S/4. À commencer par l’IA et l’IA générative. Les groupes utilisateurs grognent. Les experts invitent SAP – focalisé sur le cloud – à ne pas couper ses clients de l’innovation. Les écoutera-t-il ? Réponse en 2024.

-

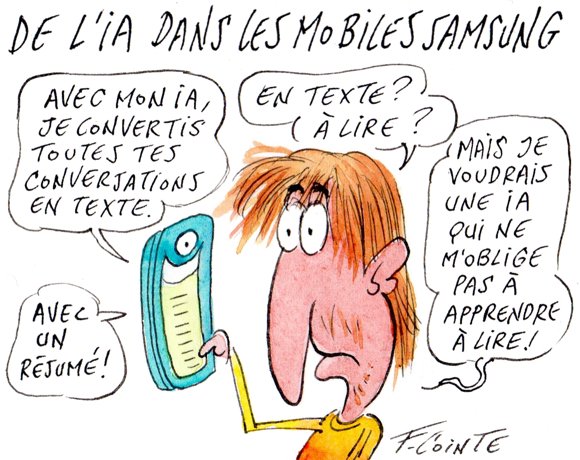

Les smartphones Galaxy S24 boostés à l’IA générative

Bien qu’il ait présenté des fonctionnalités pour le grand public, le géant du mobile n’oublie pas les entreprises et compte bien les convaincre d’adopter ses produits boostés à l’IA générative, à commencer par ses smartphones Galaxy S24.

-

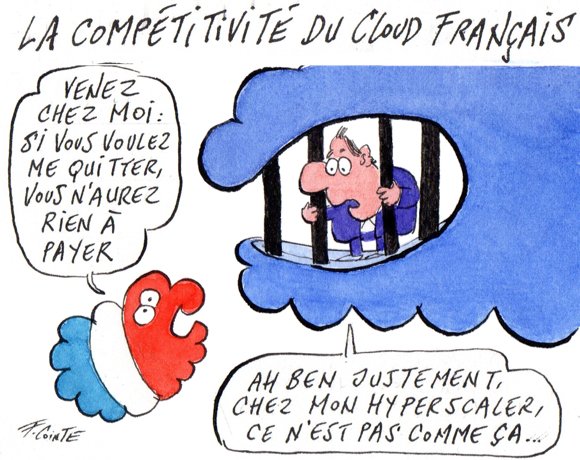

Cloud : oui, GCP annule les frais de rapatriement des données, mais…

Le cloud public de Google ne facture plus la récupération des données lorsqu’un client lui signifie qu’il veut quitter la plateforme. Mais la mesure serait plus symbolique qu’utile.

-

Quand l’IA rencontrera l’informatique quantique

L’informatique quantique est encore loin des premières applications pratiques pour les entreprises, mais cet horizon se rapproche. LeMagIT s’est entretenu avec le responsable de l’adoption du « quantique » chez IBM pour savoir où nous en sommes aujourd’hui.

-

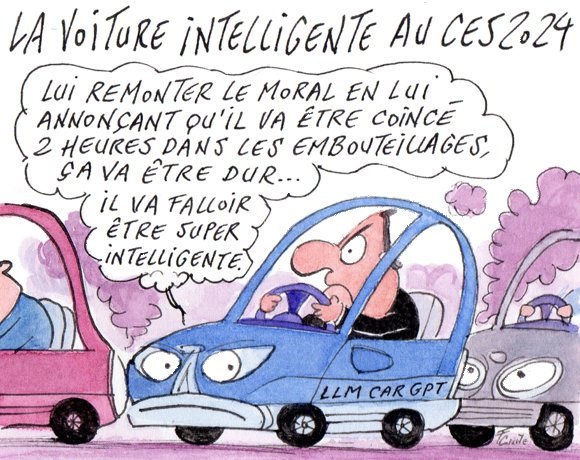

Le CES 2024, vitrine des enjeux IT du secteur automobile

Lors du CES 2024, les annonces des constructeurs, des équipementiers et des OEM du secteur automobile mettent en lumière les enjeux matériels et logiciels d’un écosystème animé par le concept parfois nébuleux, mais très prometteur de software-defined-vehicle.

-

IA et moteur de recherche : Perplexity AI lève 73,6 millions de dollars

Le fondateur d’Amazon, Jeff Bezos, fait partie des bailleurs de fonds de la startup. Sa plateforme aide les utilisateurs à obtenir des réponses précises à des questions en langage naturel en choisissant un type de source et un LLM.

-

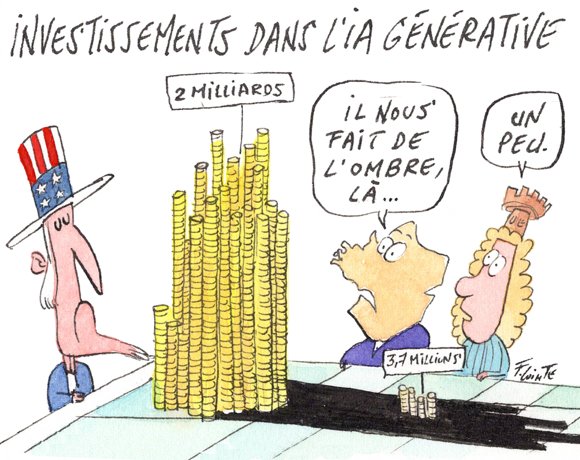

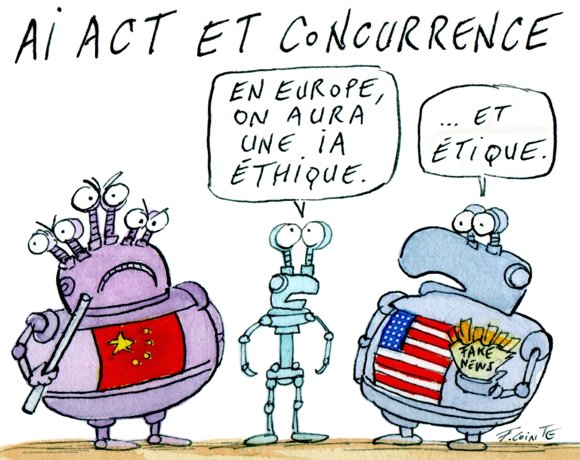

Intelligence artificielle : la stratégie « Made in France »

Lancée en 2018, la stratégie pour faire de la France une championne de l’IA commencera une nouvelle étape en 2024. En parallèle, l’État espère faire réviser l’IA ACT – qu’il perçoit comme une entrave à l’innovation – avant sa mise en application. Le point sur ces initiatives.

-

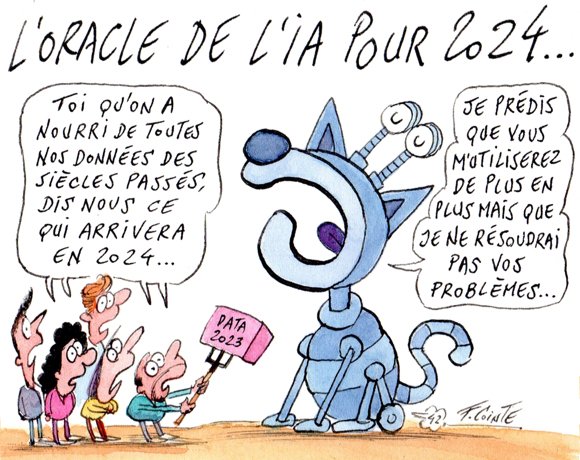

2023, l’année de la prolifération des LLM

Le nombre de grands modèles de langage a été démultiplié en 2023. Les entreprises séduites par la proposition ChatGPT doivent maintenant choisir le ou les bons modèles suivant leur cas d’usage, leur budget et la sensibilité des projets, selon SIA Partners, Hugging Face et LightON.

-

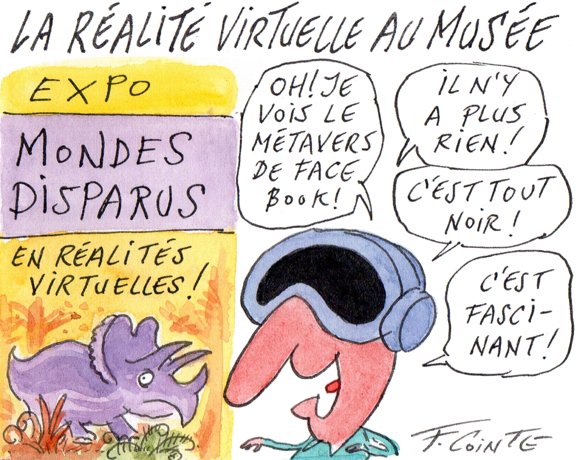

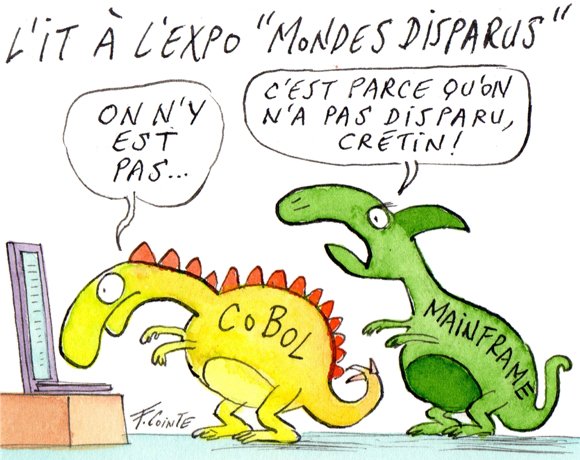

VR : les coulisses techniques de Mondes Disparus

Fabien Barati, cofondateur de la société Emissive qui a conçu la partie technologique de l’exposition Mondes Disparus’ dévoile les coulisses IT du projet, et aborde les usages possibles des réalités virtuelles (VR, AR, mixte) dans le cadre professionnel.

-

6 conseils pour une IA générative moins énergivore

L’intelligence artificielle générative est énergivore, que ce soit lors de l’entraînement ou pendant l’inférence. Mais plusieurs solutions existent pour réduire son coût et son empreinte énergétiques. L’ex-ingénieur de la NASA et co-président de Workday partage 6 pistes. Qu’il invite à combiner.

-

Visioconférence dans l’espace : Internet jusqu’à Mars et Vénus

Que ce soit sur l’ISS ou dans les projets de stations lunaires, les outils collaboratifs accompagnent aujourd’hui les astronautes. Mais pour aller plus loin, par exemple vers Mars, la communication va changer de nature. Et, comme sur Terre, le réseau va devoir évoluer. Dans cette série de quatre articles, LeMagIT vous fait décoller pour explorer la visio dans l’espace et ses retombées pour les entreprises. Quatrième étape : le futur Internet interplanétaire du système solaire.

-

Mistral AI lève 385 millions d’euros

Mistral AI gagne rapidement de l’ampleur et annonce déjà une série A. Cette levée de fonds, ainsi que les annonces effectuées par la startup française, met en exergue ses forces et ses faiblesses.

-

AI Act : un accord provisoire « historique »

Après 37 heures de débat en trois jours, dont une session de 22 heures d’affilée, le Parlement européen et le Conseil de l’Union européenne ont annoncé le vendredi 8 décembre, peu avant minuit, un accord politique provisoire concernant l’AI Act. Le Parlement a effectué quelques concessions, mais le texte conserve ses grands principes.

-

Enseignement supérieur : fin d’année sous la menace des infostealers

Les dernières semaines ont été marquées par un nombre record de détections d’ordinateurs compromis par infostealer dans la communauté de l’enseignement supérieur et de la recherche.

-

IA ouverte & responsable : 50 organisations forment l’AI Alliance

Après une forte médiatisation des solutions commerciales d’IA générative et les remous chez OpenAI, IBM, Meta et cinquante autres entreprises, organisations publiques, ONG, instituts de recherche et universités se réunissent pour lancer une communauté internationale, l’AI Alliance.

-

Chips JU : le bras armé à 11 milliards € du Chips Act

La Commission européenne a lancé son entreprise commune « Semi-Chips JU : le bras armé à 11 milliards € du Chips », avec trois associations d’industriels. Chips JU doit concrétiser l’objectif du Chips Act – réduire la dépendance technologique de l’Europe dans les processeurs – en aidant à passer de la R&D à la production. > Lire l’article de Philippe Ducellier

-

Messageries chiffrées : l’ensemble du Gouvernement utilisera Olvid

Le 22 novembre, Élisabeth Borne appelait le gouvernement à renoncer aux messageries instantanées grand public au profit d’Olvid. Alors même que la DINUM lançait une opération de séduction pour Tchap.

-

CX : chatbots, le désamour

Selon un sondage d’Odoxa, une grande majorité des clients français n’aiment pas interagir avec un chatbot. L’image des marques qui utilise ces bots en est impactée négativement. Reste que cette technologie est bien acceptée si elle renvoie efficacement vers un conseiller. > Lire l’article de Philippe Ducellier

-

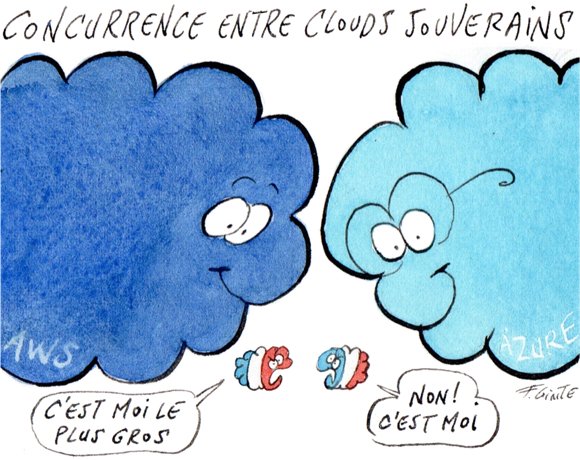

OVHcloud se revendique en alternative crédible à AWS, Azure et GCP

Lors de l’OVHcloud Summit, le cloudiste français a confirmé son virage vers le PaaS avec une gamme de désormais 40 services, dont trois nouveaux dans l’IA et la gestion de données (Data Platform). De quoi faire de son cloud public une alternative aux hyperscalers pour tous les DSI, assurent aujourd’hui ses dirigeants.

-

Les dirigeants français adhèrent prudemment à l’IA générative

D’après une étude d’IBM, les entreprises françaises et européennes de plus de 500 employés s’apprêtent à tester l’IA générative, malgré une grande prudence en matière de gouvernance et d’éthique. Si les dirigeants de Big Blue se disent confiants pour l’année prochaine, ces essais seront sans doute soumis à un arbitrage, dans un contexte économique troublé.

-

Sam Altman reprend la direction d’OpenAI

Tôt ce matin, le milliardaire a finalement retrouvé son poste au sein du spécialiste de l’IA générative. Le conseil d’administration initial devrait favoriser la conduite de sa stratégie technico-commerciale et celle de Microsoft.

-

Renvoyé d’OpenAI, Sam Altman rejoint Microsoft

Âgé de 38 ans, le milliardaire a participé à la création de l’entreprise il y a huit ans. Il a maintenu une présence publique active et a aidé OpenAI à atteindre une valorisation d’environ 80 milliards de dollars. Remplacé par Emmett Shear, ex-PDG de Twitch, Sam Altman est accueilli à bras ouverts chez Microsoft pour prendre la direction d’une entité de recherche avancée en IA.

-

Menaces cyber : que craindre de l’intelligence artificielle ?

Dans l’imaginaire collectif, l’intelligence artificielle va renforcer les moyens des cybercriminels et faire émerger de nouveaux types d’attaques. Mais la réalité pourrait bien être tout à fait différente.

-

Ransomware : oubliez Royal, et préparez-vous pour BlackSuit

Le site vitrine du groupe Royal n’est aujourd’hui plus accessible. Mais cette émanation du gang Conti n’a pas disparu : elle semble être en train de changer de marque au profit de BlackSuit.

-

VMware veut favoriser les clouds publics d’appoint

Lors de sa conférence européenne VMware Explore 2023, l’éditeur a multiplié les annonces autour de VCF, sa plateforme qui permet aux prestataires locaux de bâtir des clouds publics aussi fonctionnels que ceux des hyperscalers. > Lire l’article de Yann Serra

-

SysAid : Cl0p s’offre une nouvelle vulnérabilité 0day

Le groupe appelé « Lace Tempest » par Microsoft, et suivi sous la référence DEV-0950, exploite une nouvelle vulnérabilité inédite, affectant l’outil d’ITSM Service Desk SysAid, dans sa version On-Prem.

-

Copilot, la star de GitHub Universe 2023

Lors de la première journée de sa conférence GitHub Universe, la filiale indépendante de Microsoft a consacré les 45 minutes de sa conférence d’ouverture à Copilot, son assistant de développement désormais câblé pour les besoins des entreprises.

-

Fivetran veut s’assurer sa place dans la « Modern Data Stack »

Perçu comme un outil pour automatiser les jobs ELT/ETL, Fivetran cherche désormais à adapter sa technologie pour mieux répondre aux besoins spécifiques liés à la « Modern Data Stack ».

-

Avec Cortex, Snowflake à la conquête de l’IA générative

Dans sa volonté de proposer une PaaS consacrée aux traitements de données, lors de son événement Snowday, Snowflake a détaillé sa feuille de route en matière d’IA générative. Les analystes déplorent le trop grand nombre d’annonces par rapport aux fonctionnalités réellement disponibles.

-

L’augmentation des coûts du cloud en question

L’augmentation des coûts du cloud représente un poids de plus pour de nombreuses entreprises dans un contexte de crise économique. La première partie de ce dossier tente d’exposer les causes de ces hausses et revient sur les perceptions des entreprises au regard de ces infrastructures accessibles à la demande.

-

VMware, F5, Mirth Connect : la série des vulnérabilités critiques continue

VMware vient de publier une alerte pour une vulnérabilité critique dans vCenter Server, suivi de F5 pour l’outil de configuration de BIG-IP, et de Mirth Connect pour NextGen HealthCare.

-

Google met en garde contre l’utilisation abusive des métriques DORA

Le rapport DORA de cette année se fait l’écho de l’expérience d’une organisation qui les a mis en pratique : les indicateurs DORA peuvent être puissants, mais ne sont pas toujours une science exacte. > Lire l'article de Beth Pariseau

-

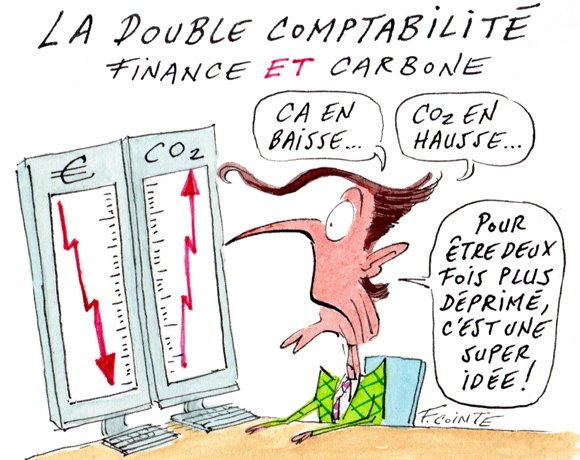

CSRD/ESG : un tsunami dans les DSI ?

La directive européenne CSRD (Corporate Sustainability Reporting Directive) vise à fiabiliser et à rendre auditables les données et indicateurs ESG fournis par les entreprises. Problème, à deux mois et demi de son entrée en vigueur, les entreprises et leur DSI ne sont pas prêtes pour gérer toutes les procédures de collecte et de mise en qualité de données, selon l’USF et Mazars.

-

Open RAN : l’Europe entre renoncement et technologies de pointe

Forum 5G Techritory. L’édition 2023 du sommet européen des réseaux mobiles a vu s’écharper des grands acteurs qui militent pour un report de l’Open RAN à 2030 et des petits acteurs qui ont déjà une solution prête pour les réseaux 4G/5G privés.

-

Cloud de confiance : l’USF pousse S3NS et Bleu auprès de SAP

Peu enclin à investir massivement dans la prise en charge de ses solutions sur un cloud français qualifié SecNumCloud sans retour sur investissement, SAP plaide pour une harmonisation des normes de cybersécurité européenne. De leur côté, les adhérents de l’USF tentent de convaincre l’éditeur allemand de prendre en considération les offres naissantes dites de confiance, reposant sur les technologies d’Azure et de GCP.

-

La cyberattaque que LockBit 3.0 n’a pas su revendiquer

Fin septembre, la franchise mafieuse revendiquait une cyberattaque contre la fédération britannique des boissons et de l’alimentaire. Erreur : sa victime était en réalité la Fondation de France.

-

IA générative : Anthropic cherche 2 mds $ de plus

Le challenger d’OpenAI dans l’IA générative chercherait à lever à nouveau des fonds. D’après la presse américaine, Google – déjà actionnaire – serait intéressé. En septembre, c’est AWS qui s’est engagé à mettre jusqu’à 4 milliards $ dans Anthropic. Anthropic qui vise une valorisation de plus de 20 milliards $.

-

Mondes Disparus : paléontologie, IT et réalité virtuelle

La nouvelle exposition du Museum National d’Histoire naturelle propose un voyage étonnant dans l’Histoire longue de la Terre, reconstituée en réalité immersive – animaux compris – grâce aux savoirs des paléontologues. Visite des coulisses technologiques de ce dispositif de vulgarisation fascinant.

-

Iliad restructure Scaleway et Free Pro pour détrôner OVHcloud

Les datacenters des deux filiales sont mis sous la tutelle d’une nouvelle entité OpCore. Scaleway doit devenir le cloud public le plus puissant d’Europe et Free Pro le cloud privé le mieux sécurisé.

-

L’IA générative devient une priorité

Selon le cabinet d’études ESG, de nombreux chantiers d’Intelligence artificielle générative sont en cours : 42 % des organisations disent utiliser l’IA générative pour des cas d’utilisation métier et IT (plus ou moins systématiques), et 43 % sont actuellement en phase de planification ou d’étude.

-

HPC européen : Jupiter en approche pour 2024

Le conglomérat franco-allemand ParTec-Eviden (Atos) a été choisi par EuroHPC pour construire le premier supercalculateur exaflopique européen, en Allemagne. JUPITER est conçu pour s’attaquer aux simulations et aux applications d’IA les plus exigeantes, parmi lesquelles les simulations à haute résolution de notre climat à l’échelle de la Terre.

-

Zoom à l’abordage d’Office 365

Zoomtopia 2023 - Dans un contexte tendu avec Microsoft, l’éditeur de visio lance un outil bureautique infusé à l’IA. Après le mail en 2022, Zoom amplifie sa stratégie de diversification pour contrer l’éditeur de Teams. Dans la même optique, des fonctionnalités d’IA générative seront proposées sans surcoût aux clients payants.

-

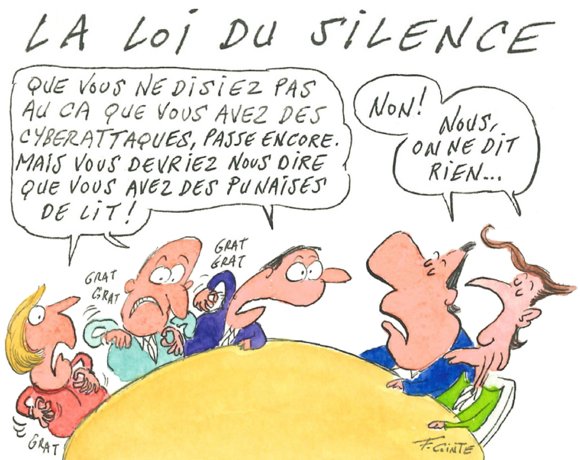

Cyberattaques : la dissimulation reste la norme

Dans son rapport intitulé Incident reporting & disclosure, Keeper Security indique que 48 % des organisations qui subissent des incidents de cybersécurité critiques et des catastrophes telles que des attaques avec ransomware ne les signalent pas aux autorités compétentes, et que 41 % ne divulguent même pas les cyberattaques à leur conseil d’administration – 75 % d’entre elles ont déclaré se sentir coupables d’avoir gardé le silence.r

-

Deux startups françaises distinguées par Quantum for Bio

PASQAL et Qubit Pharmaceuticals ont été sélectionnées parmi les 12 lauréats du programme mondial Quantum for Bio. Ce partenariat vise à « révolutionner » la découverte de médicaments en développant un nouvel algorithme quantique, prévu pour être déployé d’ici 2025.

-

Hausse des coûts de maintenance SAP

En janvier prochain, l’éditeur allemand prévoit d’augmenter le coût de maintenance de ses licences sur site de 5 % en moyenne pour endiguer les effets de l’inflation. Une hausse injustifiée selon les clients francophones de SAP, adhérents de l’USF.

-

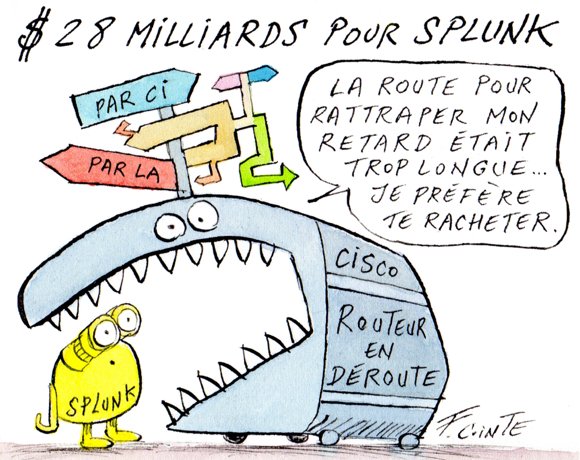

Cisco veut s’offrir Splunk pour 28 milliards de dollars

Le géant des réseaux s’apprête à réaliser une acquisition majeure dans le domaine de la cybersécurité et de l’observabilité, avec Splunk. Pour celle-ci, Cisco va offrir 157 dollars par action, en numéraire, valorisant l’éditeur à près de 30 milliards de dollars.

-

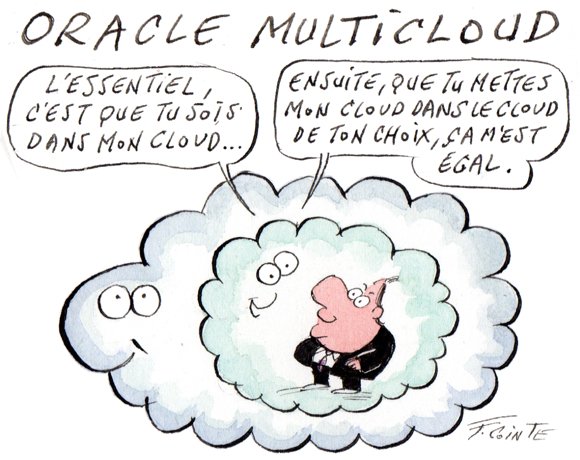

CloudWorld 2023 : Oracle met à jour l’infrastructure d’OCI

Après avoir annoncé avec Microsoft qu’il sera possibile dès 2024 d’utiliser la version OCI d’Oracle Database depuis Azure, Oracle a profité de son salon CloudWorld 2023 qui se tient cette semaine à Las Vegas pour dévoiler de nouveaux services d’infrastructure sur son cloud OCI.

-

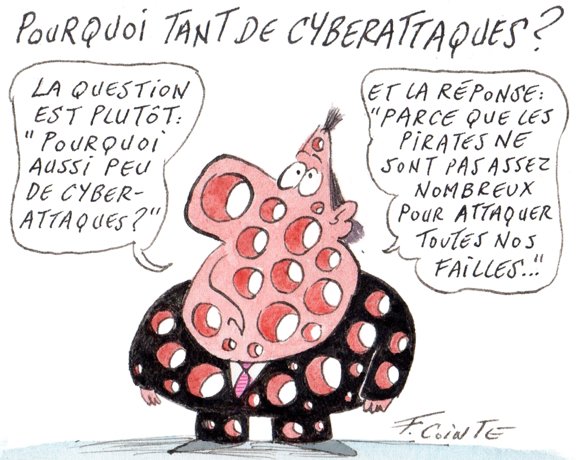

Pourquoi tant de cyberattaques ?

Pourquoi tant de cyberattaques ? Parce que la défense, dans toutes ses composantes, n’est pas au niveau. Et si les cyberattaques ne sont pas plus fréquentes, c’est uniquement parce que les assaillants ne sont pas assez nombreux pour cela.

-

Salesforce veut aider ses clients à dompter l’IA générative

À la fois un outil de prompt engineering et une couche d’orchestration d’actions, Einstein Copilot Studio doit aider les clients de Salesforce à encadrer les modèles d’IA générative dans le contexte de la relation client. Pour le prouver, les porte-paroles du groupe n’hésitent plus à dévoiler les rouages sous-jacents de leur solution.

-

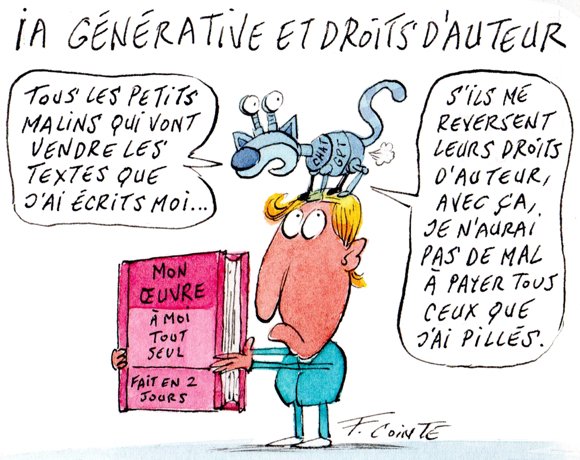

Copilot et propriété intellectuelle : Microsoft veut rassurer ses clients

Dès le 1ᵉʳ octobre 2023, Microsoft s’engage à protéger légalement les clients de ses fonctionnalités Copilot accusés de plagiat ou de violation de droits de propriété ou d’auteur liés aux produits. Certains analystes IT voient là une « étape importante », tandis que des spécialistes du droit observent une « bonne opération de communication ».

-

IBM lance le lecteur TS1170 qui stocke 150 To par bande

IBM lance ces jours-ci une nouvelle version de son lecteur de bandes, le TS1170. Ce nouveau lecteur intégrera à terme les bibliothèques d’IBM et de Spectra Logic. Malgré le peu de fabricants, les grandes entreprises se disent fidèles à ce format propriétaire plus capacitif que le standard LTO.

-

L’IA générative menace-t-elle les plateformes low-code/no-code ?

Il n’est pas nécessaire de chercher bien loin pour tomber sur des prédictions concernant la fin certaine de métiers, produits et technologies que l’IA générative est censée détruire. Qu’en est-il des plateformes de développement de logiciels low-code/no-code ?

-

Ryder Cup : le numérique au service d’une expérience « augmentée »

La grande compétition de golf entre l’Europe et les États-Unis, la Ryder Cup testera cette année de nouvelles technologies et sur les données pour améliorer l’expérience des passionnés de golfs, présents sur l’événement, tout en réduisant la charge de travail des équipes informatiques.

-

Le lexique de l’IA générative

L’IA générative est une technologie simple à comprendre, mais complexe à maîtriser. Ce lexique a pour objectif de lister et définir rapidement les concepts importants qui régissent le fonctionnement des grands modèles de langage.

-

Microsoft détend le lien entre Teams et Office 365

Microsoft va commercialiser une version d’Office 365 sans Teams et s’engage à mieux flécher les ressources pour intégrer des outils concurrents à sa suite. Les deux annonces interviennent alors que l’Europe a lancé une enquête sur une éventuelle vente liée entre les deux produits.

-

Qakbot : un coup considérable porté à l’arsenal cybercriminel

En toute fin de semaine dernière, les autorités de l’Allemagne, des États-Unis, de la France, de la Lituanie, des Pays-Bas, de la Roumanie, et du Royaume-Uni ont frappé très fort ce botnet utilisé dans de nombreuses cyberattaques avec ransomware.

-

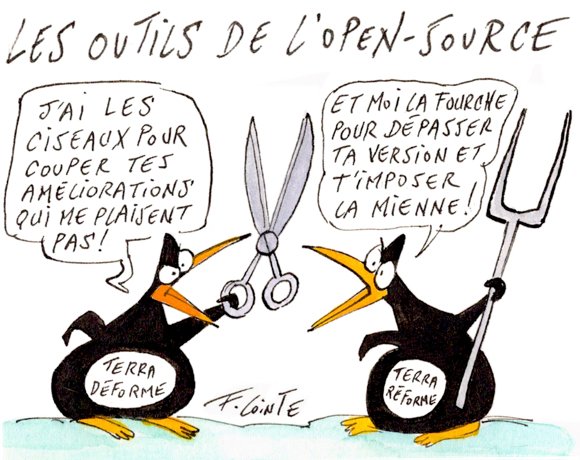

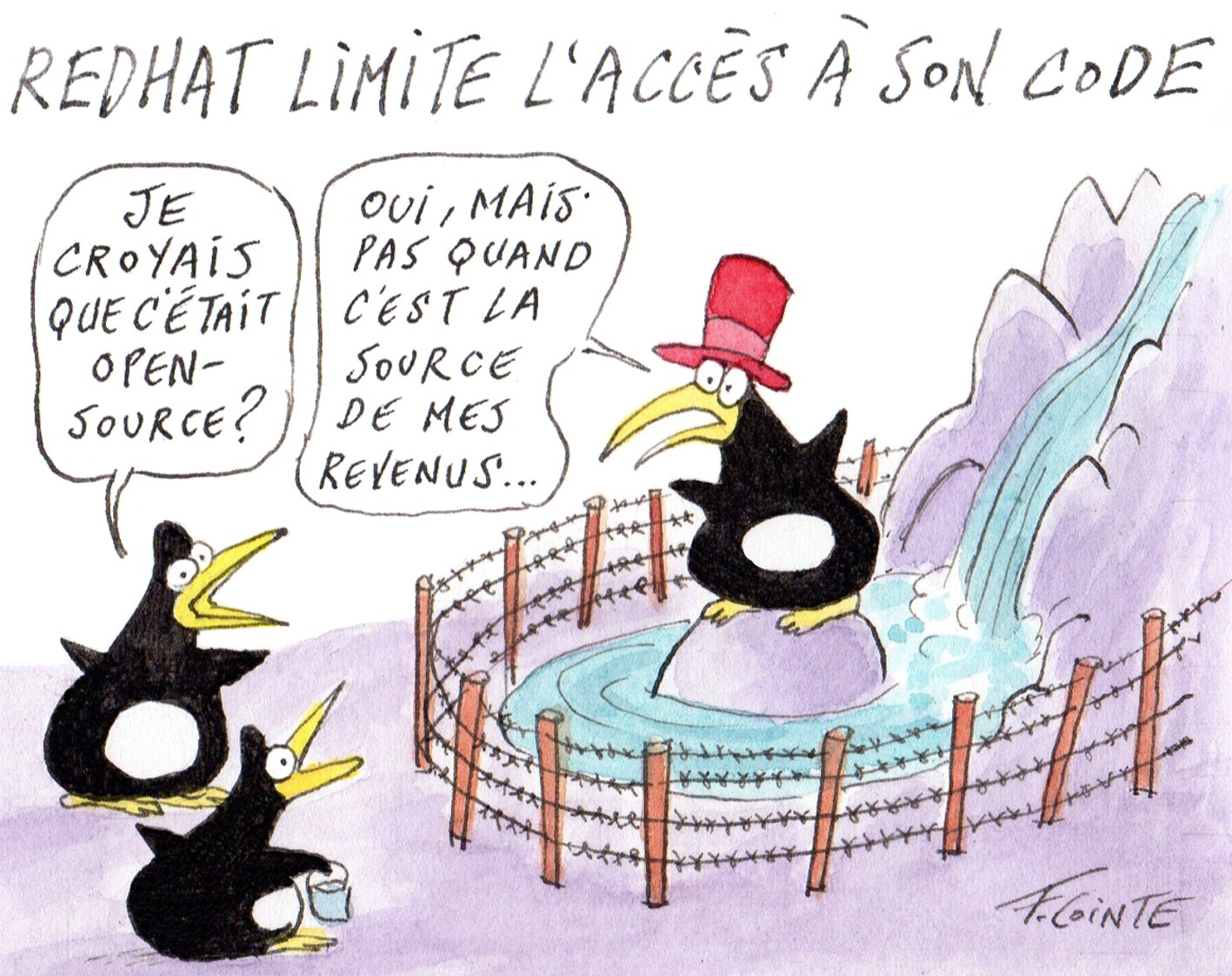

Fork de Terraform : OpenTF met sa menace à exécution

Le groupe OpenTF, dirigé par des éditeurs, souhaite donner à une fondation, idéalement la Fondation Linux et plus particulièrement à la CNCF, un fork dérivé de la dernière version open source de l’outil d’infrastructure as code.

-

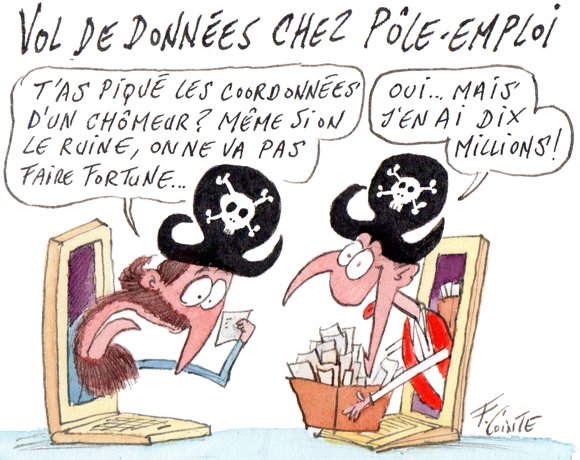

Pôle Emploi pris dans la tourmente de la campagne MOVEit de Cl0p ?

Pôle Emploi dit avoir appris, autour du 17 août, que l’un de ses prestataires, Majorel, avait été victime « d’un acte de cybermalveillance ». Celui-ci compte parmi les victimes de la campagne de Cl0p contre les instances MOVEit. par Valéry Rieß-Marchive,

-

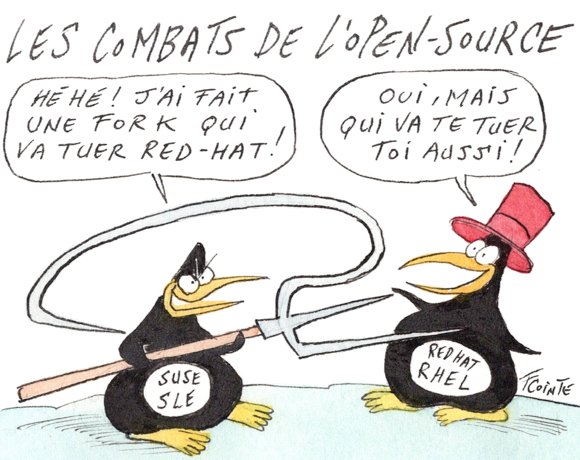

La stratégie risquée de Suse face à Red Hat

Suse annonce le retrait de sa cotation après avoir placé à sa tête les anciens cadres de Red Hat et s’être donné l’objectif de commercialiser un fork de RHEL. Au détriment de son propre Linux ?

-

Coalition cherche à réconcilier les RSSI avec l’assurance cyber

Bien que les assureurs et les RSSI s’accordent à dire que l’assurance cyber a contribué à améliorer les postures de sécurité, Coalition estime que la relation doit se renforcer à mesure que les menaces évoluent et s’intensifient.

-

Vent de révolte contre le changement de licence de Terraform

Sans véritable surprise, le changement de licence chez HashiCorp provoque la discorde auprès des éditeurs et usagers qui exploitent Terraform. L’affaire prend racine avant l’adoption du modèle commercial chez l’éditeur californien. Celui-ci aurait ignoré des contributions open source, selon les allégations de membres de la communauté.

-

Citrix NetScaler ADC et Gateway : retour urgent à la case patch

Citrix alerte sur une vulnérabilité critique affectant ses systèmes NetScaler ADC et Gateway configurés en passerelle ou AAA virtual server. Déjà exploitée, elle permet l’exécution de code arbitraire à distance, rappelant la tristement célèbre « Shitrix ».

-

IA : comment les marketeurs peuvent-ils s’adapter ?

L’Intelligence artificielle a déjà changé le marketing. Avec l’IA générative, le mouvement va s’amplifier. Le fondateur du Marketing AI Institute partage des pistes pour aider les marketeurs à se préparer à ces profondes évolutions à venir de leur profession.

-

Google Bard débarque en France

Dix mois après le lancement de ChatGPT, l’application d’IA générative de Google est désormais disponible en Europe dans 40 langues différentes, dont le français. Le géant du Web a dû se plier aux exigences de l’autorité de la protection des données irlandaise.

-

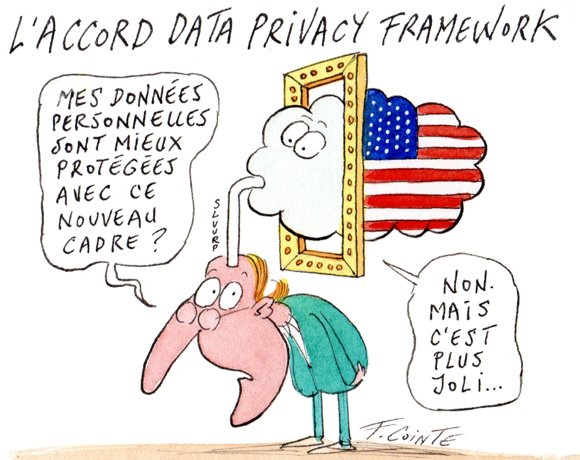

Nouveau cadre de protection des données UE-États-Unis

Le 10 juillet, la Commission européenne a décidé de valider la décision d’adéquation concernant le cadre de protection des données UE-États-Unis (EU-US Data Privacy Framework). Un accord bien accueilli par les fournisseurs américains, synonymes de prudence pour d’autres et déjà combattu par Max Shrems.

-

L'AI Act inquiète les éditeurs français

Les députés européens ont l’espoir non dissimulé, qu’à l’instar du RGPD, l’AI Act pave la voie à un standard international. Or, les éditeurs et les entreprises membres de Numeum craignent que les acteurs américains et chinois, déjà avancés en matière d’IA, soient finalement avantagés malgré ce renforcement de la réglementation. > Lire lk'article de Gaétan Raoul

-

RHEL et l’open source : la décision controversée de Red Hat

En décidant de limiter l’accès au code de sa distribution supportée de Linux, Red Hat poursuit sa stratégie de mise en avant de « l’open source d’entreprise », quitte à se mettre à dos la communauté… Et, peut-être, une partie de ses clients.

-

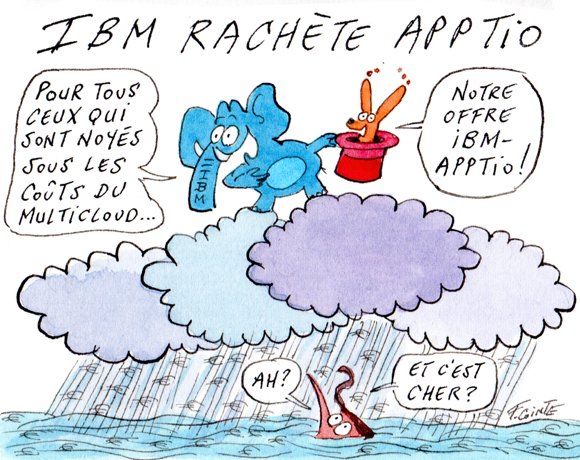

IBM rachète Apptio pour réduire les coûts du cloud

Apptio doit combler les lacunes de gestion financière d’IBM Turbonomic, en fournissant un outil pour aider les organisations à prendre des décisions de budgétisation IT basées sur leurs objectifs commerciaux. Une ambition louable qui surestime le niveau d’adoption du FinOps dans les entreprises, selon les experts.

-

IA générative : premiers tests prudents en entreprise

Lors de Google Cloud Summit France, Carrefour et Fnac Darty ont partagé leurs premiers cas d’usage impliquant l’IA générative. Malgré leurs tentatives précoces, ces entreprises font preuve de beaucoup de prudence.

-

Insurgo, ces boîtiers qui détruisent vos données sur bandes

Les bandes contiennent des archives potentiellement sensibles, aussi lorsque les entreprises sont amenées à s’en débarrasser, la destruction de leur contenu n'est pas si simple. Telle est la fonction aussi inattendue qu’essentielle des équipements KIT (Kill Information on Tape) et SWAT (Securely Wipes All Tracks) que fabrique la société britannique Insurgo.

-

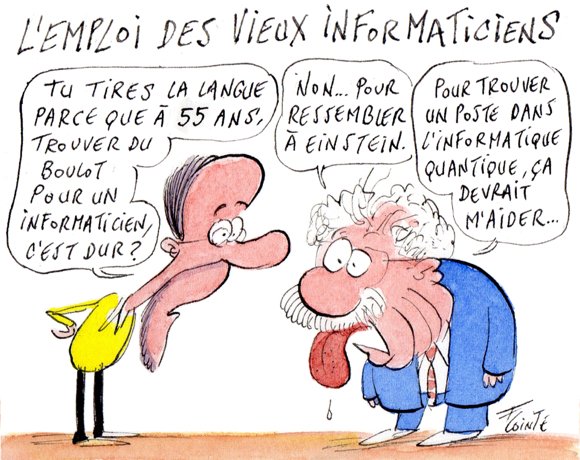

L’emploi des séniors dans l’informatique, piège ou opportunité ?

Le sujet de l’emploi des séniors a été largement absent de la récente réforme des retraites. L’informatique a besoin de bras et de compétences, parfois sur des technologies historiques. Mais de là à embaucher des séniors dans l’IT…

-

Stockage : Vast Data s’explique sur l’étonnante diversité de ses cas d’usage

Le fournisseur vend sa solution de NAS parallélisé pour le supercalcul, pour l’IA ou encore la sauvegarde. Des domaines qui n’ont techniquement rien à voir. L’équipe française explique pourquoi et comment elle mène cette stratégie.

-

L’IA générative ne séduit pas les dirigeants

Selon un sondage Ekimetrics/Opinionway, les entreprises françaises n’ont plus de défiance envers l’IA en général. Mais l’IA générative semble plus leur poser question que les attirer. Trois freins expliqueraient cette prudence qui fait que 15 % seulement envisageraient d’utiliser cette technologie.

-

Le Cesin s’inquiète de la notation de la posture de cybersécurité

Le Club des Experts de la Sécurité de l’Information et du Numérique s’alarme de « l’absence de méthode et de référentiel partagés et acceptés » en matière de notation de la posture de cybersécurité.

-

Quels leviers RH activer pour renforcer les compétences Data ?

Recrutement, upskilling ou reskilling ? Quelle solution privilégier pour renforcer ses moyens humains sur les sujets en tension des données et de l’intelligence artificielle ? Recruter à l’extérieur coûte cher et le turnover est élevé, mais chercher des compétences en externe n’est toutefois qu’une des options activables. Et pas la moins onéreuse. Les grandes entreprises semblent l’avoir compris et déploient ainsi des stratégies RH multifacette.

-

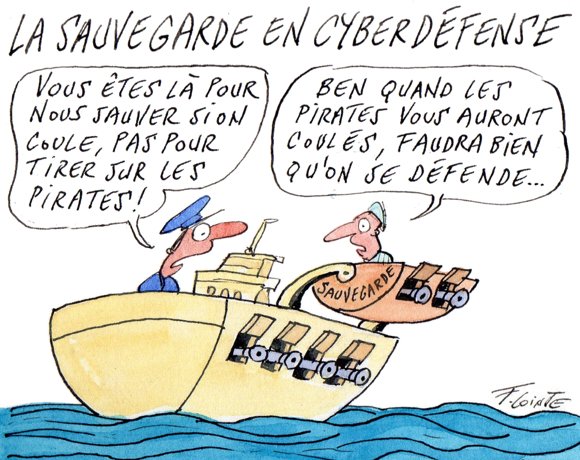

Sauvegarde et cybersécurité : Commvault s’essaie au mélange des genres

L’éditeur va ajouter à son logiciel de sauvegarde Metallic des fonctions pour mieux piéger les pirates, d’autres pour détruire des données sensibles en cas de danger. Les analystes préviennent que ce n’est pas son expertise. > Lire l'article dd Yann Serra et Tim McCarthy

-

Cisco Live : des plug-ins ChatGPT pour administrer le réseau

NetworkGPT, un plug-in ChatGPT dévoilé lors du Cisco Live 2023, épaule les opérations de maintenance du réseau grâce à l’IA générative.

-

Vulnérabilité MOVEit : Cl0p pourrait avoir attendu 2 ans avant de l’exploiter

Le groupe Cl0p pourrait avoir disposé depuis deux ans de la vulnérabilité d’injection SQL affectant MOVEit Transfer, qu’il vient d’utiliser pour conduire une vaste campagne offensive. Les chercheurs en menaces de Kroll viennent de publier une analyse montrant que Cl0p pourrait avoir expérimenté des moyens d’exploiter l’injection SQL dans le produit de transfert de fichiers géré MOVEit Transfer pendant un certain temps, avant l’événement d’exfiltration de masse de fin mai. Kroll pense que l’exploit était certainement disponible et testé en avril 2022, et probablement dès juillet 2021.

-

Les ventes de bandes LTO progressent toujours

Stimulée par la croissance des données et la recrudescence des ransomwares, la bande LTO continue d’exceller en tant que support de stockage. Et selon les analystes, cela devrait durer encore longtemps.

-

Cyberattaque : deux rançongiciels pour un seul attaquant ?

Récemment, une même victime a été revendiquée chez LockBit 3.0 ainsi que chez Trigona. Plusieurs l’ont été chez Snatch, de même que chez Nokoyama... Pour Brett Callow, analyste chez Emsisoft, « il y a beaucoup de cas avec deux chiffrements et deux demandes. Parfois, l’attaquant chiffre 50 systèmes avec X, et 50 autres avec Y, tout en utilisant la même extension, ce qui rend les choses très compliquées ».

-

Scalingo sur Outscale : une PaaS française « à la Heroku »

L’éditeur de PaaS Scalingo et son partenaire IaaS Outscale jugent que leurs offres communes font jeu égal avec les fonctionnalités des hyperscalers. Charge à l’État et aux entreprises de réduire leur dépendance au cloud américain, disent-ils.

-

Avec green ledger, SAP facilite la comptabilité carbone

Si les entreprises veulent améliorer leurs efforts en matière de développement durable, elles devront traiter les rapports environnementaux comme la comptabilité financière. SAP a dévoilé sa solution green ledger dans le but de faciliter ce processus et, au passage, promouvoir le passage vers S/4HANA Cloud.r

-

Améliorer ses critères ESG grâce à l’IT

Les technologies de l’information peuvent apporter des réponses et de nouvelles approches innovantes pour aider votre organisation à évaluer, surveiller et améliorer sa RSE, voire à anticiper.