Les dessins du MagIT

-

Biomemory relance le stockage sur ADN via des cellules vivantes

Grâce aux Français de Biomemory, les data centers pourraient être équipés dès 2030 d’une appliance BioDrive capable de stocker les données sur de l’ADN. L’intérêt ? La densité, d’abord : l’intégralité des documents produits dans le monde en 2019, soit 45 zettaoctets (45 Zo, ou 47,2 millions de Po) pourrait tenir dans 100 grammes de poudre. La longévité ensuite : a priori l’ADN ne se dégrade pas avant des milliers d’années.

-

Développer les compétences en gestion financière dans le cloud

L’obtention d’une certification FinOps aide les personnes à développer leurs compétences en gestion financière dans le cloud. Découvrez les options de formation et de certification qui peuvent aider les ingénieurs à se démarquer et les entreprises à mieux maîtriser leurs coûts.

-

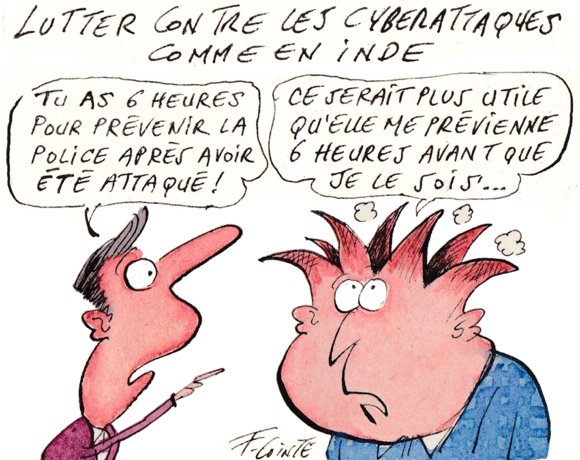

L'attaque du Centre hospitalier Sud-Francilien

Selon les premiers éléments de l’enquête technique conduite par l’Anssi, l’assaillant accédait déjà au système d’information du CHSF de Corbeil-Essonnes, via l’accès VPN, 10 jours avant de déclencher le ransomware.

-

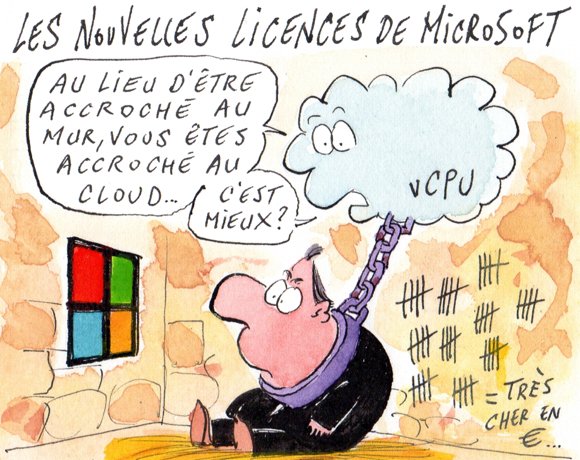

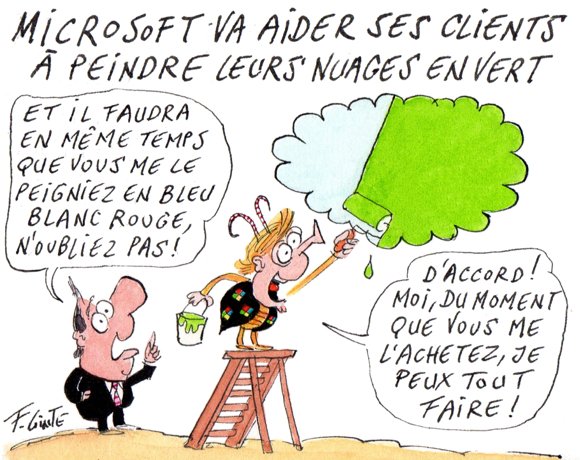

Le remaniement des licences de Microsoft

Alors que Microsoft affirme faciliter l’hébergement de ses logiciels et son système d’exploitation sur les clouds européens avec ses nouveaux programmes de licences, les fournisseurs américains dénoncent des pratiques anticoncurrentielles. Les hébergeurs français sont plus mesurés.

-

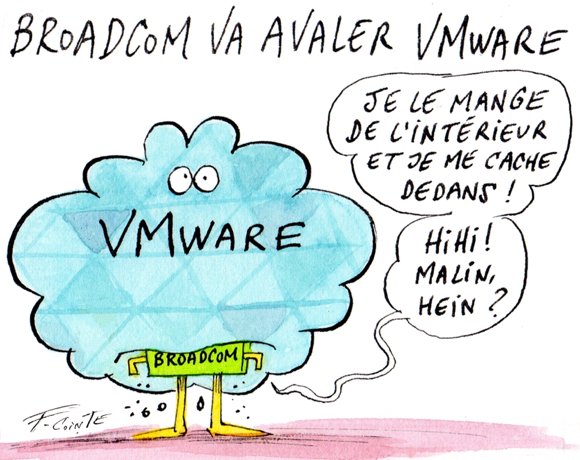

VMware mise sur ses innovations dans le multicloud

Lors d’un entretien avec LeMagIT, Sumit Dhawan, le No 2 de VMware, s’explique sur les stratégies actuelles de l’éditeur : rachat par Broadcom, multicloud, compétition avec Red Hat…

-

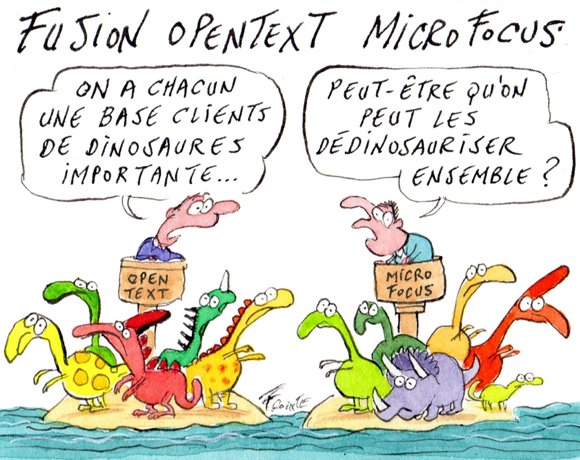

OpenText rachète Micro Focus

OpenText va débourser 6 milliards $ pour le Britannique Micro Focus. Son président poursuit ainsi sa stratégie de croissance externe. Mais la taille du rachat et le flou autour des synergies possibles sont fortement sanctionnés par les marchés.

-

Atos mise sur la rencontre de l’IA et de la vidéosurveillance

Après un lancement l’année dernière, Atos poursuit le développement de son offre Atos Computer Vision Platform. Le groupe français se concentre d’abord sur les usages de la vision par ordinateur au profit de la sécurité des sites et des personnes.

-

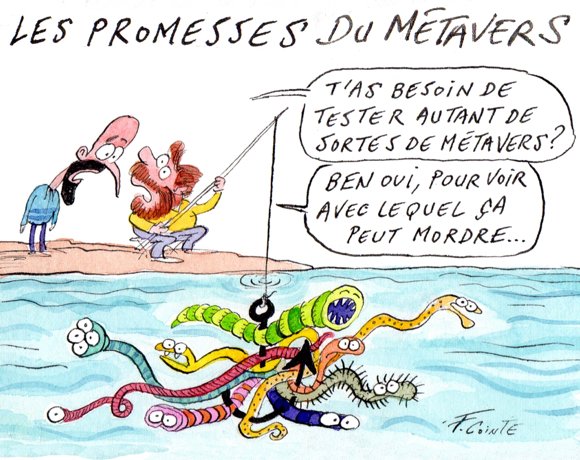

Métavers et travail hybride : duo gagnant ?

Mélanger travail hybride et métavers pourrait se révéler productif dans le « Futur of Work ». Des expérimentations et plusieurs offres tentent de le démontrer. Mais des contraintes et des freins apparaissent déjà.

-

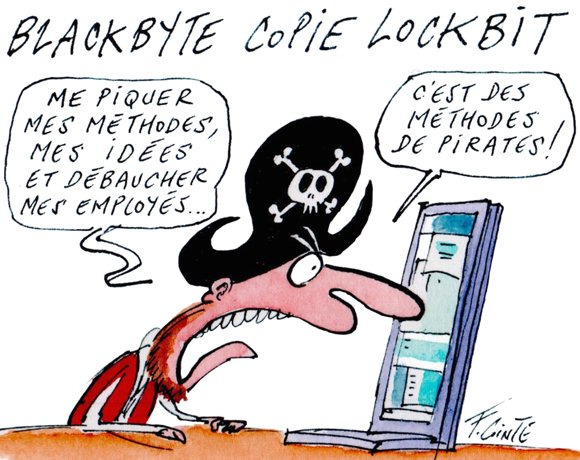

Centre hospitalier Sud-Francilien : la piste LockBit se confirme

Le centre hospitalier Sud-Francilien, à Corbeil-Essonnes, est confronté à une cyberattaque avec rançongiciel depuis la nuit du 20 au 21 août. Une source proche de l’enquête a fait part à l’AFP de l’implication de LockBit. Pourtant, LockBit 3.0 fixe des réserves à ses affidés pour les attaques contre les cibles dans le secteur de la santé, mais pas d’interdiction généralisée. Si l’attaque contre le CHSF a été conduite avec le ransomware de la franchise LockBit, cela pourrait constituer une violation de ces règles.

-

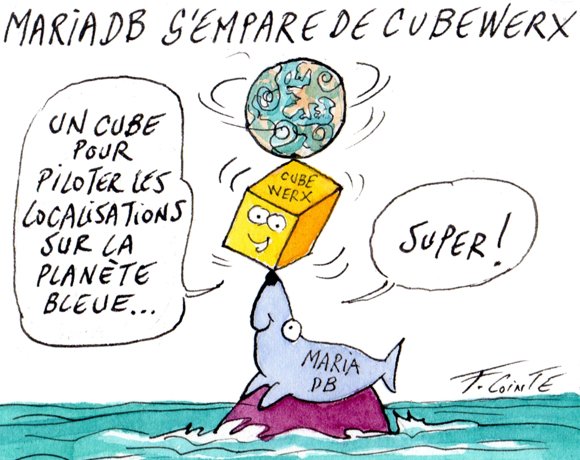

Données géospatiales : MariaDB s’empare de CubeWerx

Avec l'achat de CubeWerx, MariaDB ajoutera des capacités géospatiales à son service de base de données SkySQL, ce qui permettra d'analyser les images satellites dans les applications.

-

Ransomware : BlackByte revient en copiant LockBit 3.0

Après un mois sans activité apparente, BlackByte est de retour, semblant copier LockBit, pour sa communication ainsi que pour certaines fonctionnalités visant à multiplier les opportunités de monétisation des cyberattaques.

-

Le métavers pour moderniser les ventes immobilières

Acteur 100 % en ligne de l’immobilier, les Agences de Papa développent un métavers pour combiner visites immersives et cryptoactifs (dont des NFT), afin de monétiser des services immobiliers et générer de nouveaux revenus.

-

Ransomware : un mois de juillet dans la continuité

En juillet, le nombre de cyberattaques avec ransomware, à travers le monde, s’est inscrit en légère hausse par rapport à juin, pour atteindre un niveau supérieur à celui d’août 2021. De quoi interroger sur la possibilité d’une réelle trêve estivale.

-

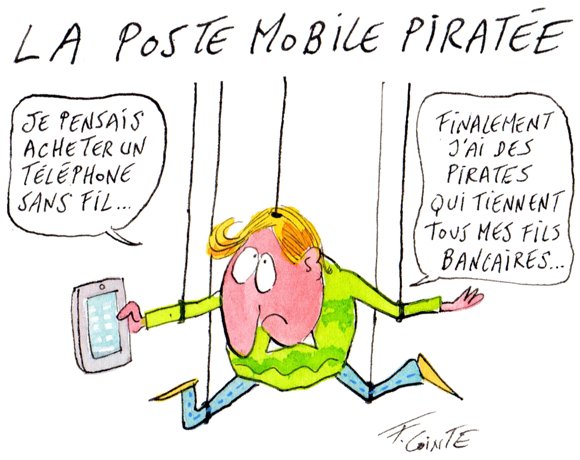

La Poste Mobile : après la cyberattaque, encore de vastes zones d’ombre

Deux semaine après la cyberattaque, le site Web de l’opérateur mobile virtuel reste inaccessible. Les difficultés rencontrées par certains utilisateurs semblent résolues. Mais les cybercriminels disent avoir publié tout ce qu’ils avaient volé et l’accompagnement des clients apparaît limité.

-

Microsoft Windows Autopatch est désormais disponible

Les clients de Microsoft sous licence Windows Enterprise E3 ou E5 peuvent désormais profiter pleinement de son nouveau service d’application automatique des correctifs de sécurité.

-

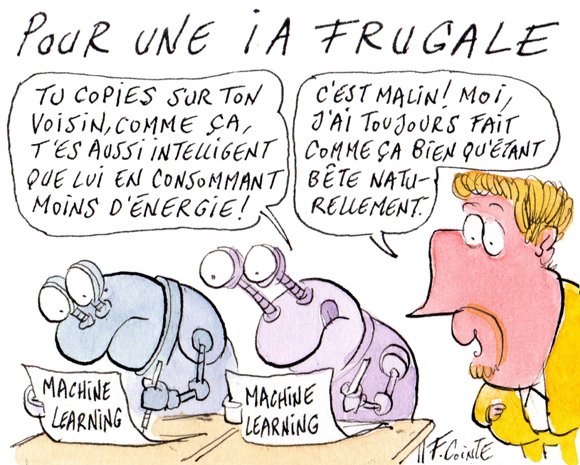

IA : comment conjuguer frugalité et performance

L'attrait de l'intelligence artificielle n'est pas près de se démentir. Mais certains modèles peuvent s'avérer particulièrement gourmands en ressources, notamment énergétiques, ne serait-ce que pour leur entraînement. C'est l'une des raisons pour lesquelles l'IA frugale entre en scène.

-

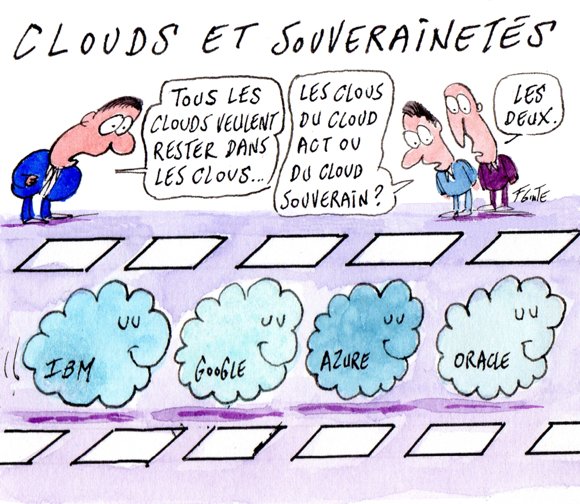

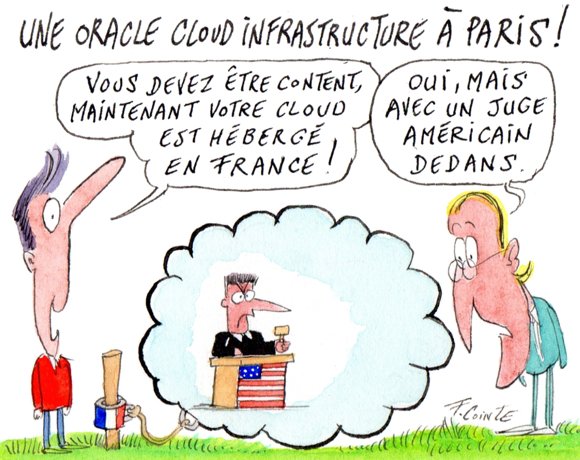

IBM et Oracle vont aussi décliner leur cloud en version souveraine

Alors qu’Orange et Thalès doivent décliner les clouds Azure et GCP en version souveraine d’ici à 2024, la direction d’IBM France laisse entendre qu’elle proposerait une alternative dès 2023. Oracle va lui aussi décliner son cloud OCI en 2023 en régions Oracle Sovereign Cloud qui garantiront que les données et les métadonnées ne sortiront pas de l’UE. Mais attention : là, il ne s’agira pas d’un cloud de confiance à la française.

-

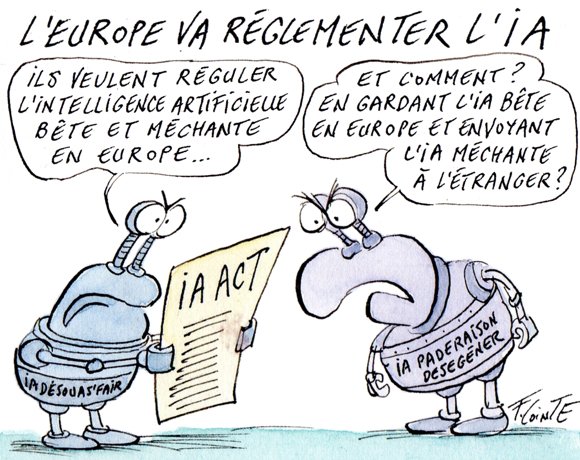

AI Act : vers une responsabilisation des éditeurs

Alors que l’AI Act est perçu comme un futur outil réglementaire pour encadrer les usages risqués de l’IA, certains parlementaires européens poussent pour que le texte serve de modèle à un standard international. Ils veulent aussi que la réglementation européenne engage la responsabilité des offreurs de solutions d’IA.

-

Intel miniaturise un contrôleur optique capable d’atteindre des Tbit/s

L’exploit d’Intel doit permettre de remplacer bientôt les câbles réseau Ethernet en cuivre par des fibres optiques qui coûteraient aussi peu cher et communiqueraient jusqu’à 1000 fois plus vite.

-

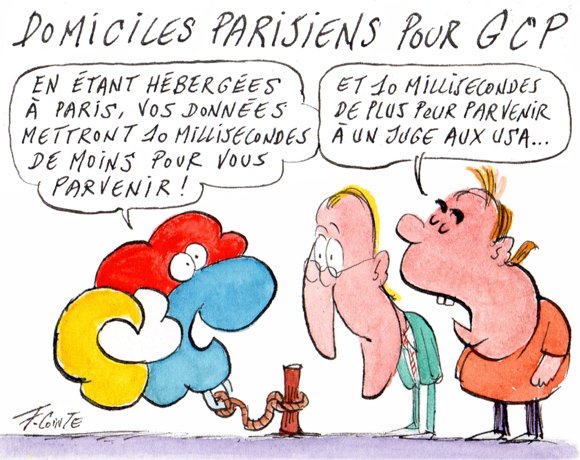

Cloud public : Google inaugure la région française de GCP

Les trois datacenters parisiens serviront surtout à améliorer la réactivité des applications et à soutenir les projets avec une équipe locale. Thalès s’occupera des traitements souverains via sa nouvelle filiale Sens.

-

Jamespot ouvre un métavers collaboratif en 2D non immersive

L’éditeur français d’outils collaboratifs, Jamespot lance un métavers B2B aux caractéristiques peu orthodoxes, mais assumées. Ses bénéfices seraient nombreux, à commencer par le retour du « management baladeur » et du lien social dans des entreprises de plus en plus hybrides.

-

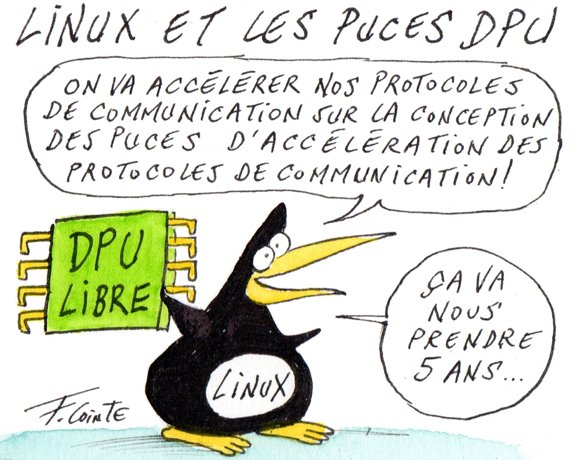

La fondation Linux s’empare des puces DPU pour les standardiser

Les DPU, lancés récemment pour accélérer les communications entre serveurs, fonctionnent avec des logiciels propriétaires. La fondation veut en faire une technologie générique utilisable par les entreprises.

-

Des acteurs chinois utiliseraient des ransomwares pour cacher de l’espionnage

Selon les équipes de SecureWorks, un groupe d’acteurs malveillants chinois a eu recours aux rançongiciels LockFile, AtomSilo, Rook, Night Sky et Pandora. Mais plus que le gain financier, l’espionnage ou le vol de propriété intellectuel les auraient motivés.

-

Métavers : plus d’interrogations que de réponses

Le responsable Solution Consulting pour l’Europe de l’Ouest et du Sud chez Adobe évalue la maturité naissante des métavers et les usages concrets qui peuvent en être faits. Un échange réaliste et pragmatique, bien loin du buzz médiatique.

-

Cloud public : Oracle ouvre une nouvelle région OCI à Paris

Après Marseille, OCI s’installe en région parisienne pour offrir plus de vitesse aux entreprises de la capitale. À défaut de souveraineté, le fournisseur met en avant une sécurité par défaut et un meilleur rapport performances/prix.

-

Comment le micropatching pourrait aider à gérer les vulnérabilités

Les innombrables vulnérabilités, connues, mais non corrigées, représentent un risque important et permanent pour les entreprises. L’un des moyens possibles de réduire le temps nécessaire à l’application d’un correctif est le micropatching, qui consiste à utiliser un minuscule morceau de code pour corriger une seule vulnérabilité, sans nécessiter de redémarrage du système. Dans l’ensemble, la rapidité, la facilité et la discrétion du micropatching peuvent contribuer à réduire l’écart entre les mises à jour de sécurité.

-

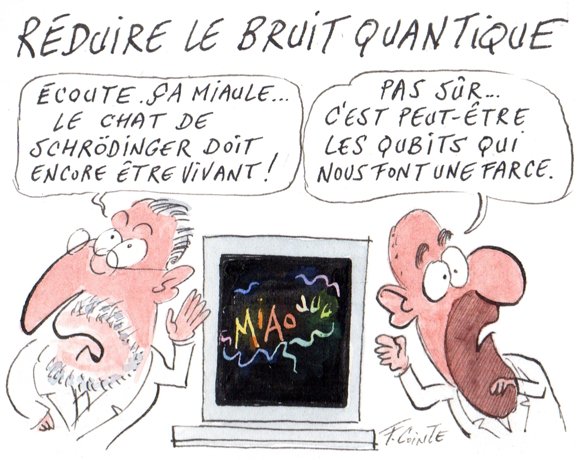

Ces startups qui mettent fin au bruit quantique

Le bruit ralentit l’évolution de l’informatique quantique. Différentes startups planchent sur des solutions pour faire baisser le volume.

-

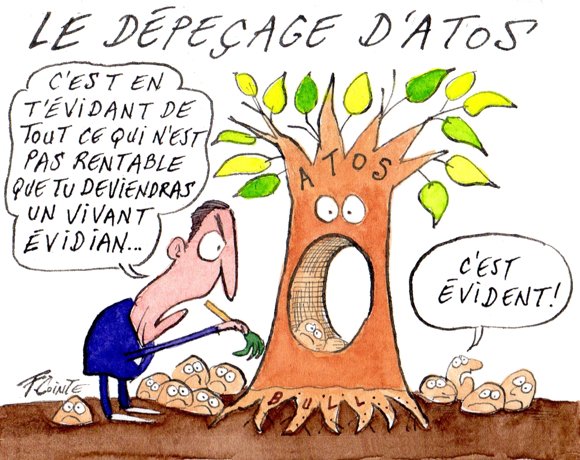

Atos prépare sa scission et la renaissance d’Evidian

Atos vient d’annoncer l’étude d’une « séparation en deux entités cotées », à l’horizon fin 2023. La première, SpinCo (Evidian) regrouperait les lignes d’activité transformation numérique et Big Data et Sécurité d’Atos – sans oublier le HPC –, quand la seconde reprendrait le conseil et l’infogérance de systèmes d’information, l’activité Tech Foundations (TFCo – Atos). En substance, d’un côté les activités les plus profitables – transformation numérique, big data et sécurité – et de l’autre, le reste pour mieux le « redresser ».

-

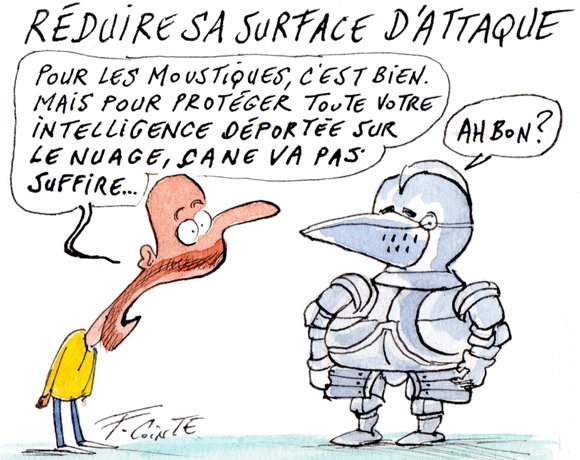

Gestion de la surface d’attaque : connaître ses faiblesses pour mieux se protéger

Comment protéger son entreprise de l’intrusion d’acteurs malveillants, dont ceux qui utilisent des rançongiciels ? Connaître la surface d’attaque que l’on expose permet de déduire les mesures nécessaires à la réduction du risque. Si le sujet est émergent, son intérêt certain l’amène à être de plus en plus évoqué, au FIC 2022 cette semaine, mais aussi loin de Lille, à RSA Conference.

-

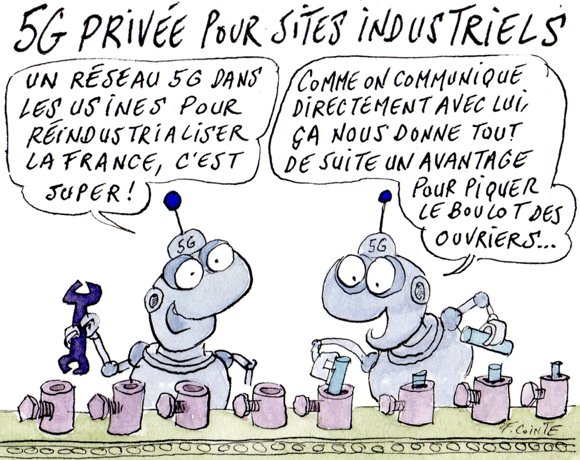

5G publique, 5G privée : pourquoi rien ne fonctionne encore

Fonctionne-t-il vraiment ? Le réseau cellulaire 5G a officiellement commencé son déploiement en Europe fin 2020 et ses débits devaient être plus rapides que ceux de la 4G. Un an et demi plus tard, les projets de réseau cellulaire privé commencent à prendre en forme et des abonnements 5G sont vendus au grand public. Sauf que… tout cela tourne en 4G.

-

Comment bien faire fonctionner le travail hybride ?

Le travail hybride devient une nouvelle normalité. La problématique pour les entreprises est de garantir une expérience employé positive, mais aussi d’identifier et de gérer les risques de perte d’engagement et de culture commune.

-

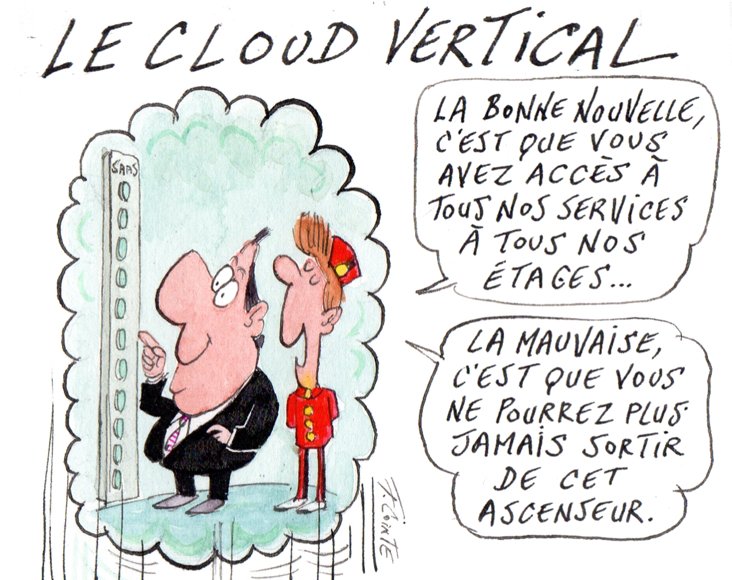

Clouds verticaux : vrai besoin client ou faux argument marketing ?

Les Industry Clouds, ou clouds verticaux – c’est-à-dire des suites de services cloud conçues pour des secteurs spécifiques – sont à la mode dans le marketing des fournisseurs. Mais correspondent-ils aux besoins des entreprises ?

-

Hub One part à la conquête des projets de 5G privée en France

Hub One, l’opérateur télécom interne d’Aéroport de Paris, ambitionne de couvrir les sites industriels du pays en réseau cellulaire. Sa solution est en réalité de la 4G privée, mais elle a un avantage : elle fonctionne.

-

Broadcom s'offre VMware pour 61 milliards de dollars

L’éditeur spécialiste de la virtualisation VMware va rejoindre Broadcom Software Group, qui regroupe les activités de logiciels d’infrastructure et de sécurité de Broadcom – issues des acquisitions antérieures de CA Technologies et des activités entreprise de Symantec. Broadcom Software Group sera au passage renommé… VMware.

-

Microsoft sort officiellement son « Cloud for Sustainability »

La suite SaaS de Microsoft pour aider les entreprises à réduire leur empreinte écologique sera disponible à partir du 1er juin 2022. Baptisée « Microsoft Cloud for Sustainability », elle regroupe des outils pour capturer et analyser en temps réels les données d’émissions carbone de ses clients.

-

Pénurie de composants : Cisco évoque ouvertement ses pertes

Des pertes de 1 à 5,5 % sur les ventes alors que le marché s’attendait à un CA en progression de 6 %. L’équipementier détaille une situation qui plombe tous les fournisseurs dépendants des expéditions chinoises.

-

Ransomware : clap de fin pour Conti…

Certains observateurs attendaient, depuis des mois, un rhabillage de la franchise mafieuse Conti, une renaissance sous un autre nom, comme c’est fréquemment le cas dans le landernau du ransomware. Il n’aura pas lieu : selon AdvIntel, Selon AdvIntel, la franchise Conti a fermé, et le groupe semble parti pour éclater et diffuser dans d’autres franchises.

-

Microsoft s’engage à soutenir les clouds européens

Microsoft va ouvrir ses offres phares (Office 365, Windows, Windows Server) aux cloudistes européens, simplifier leur hébergement sur ces infrastructures souveraines, et multiplier les partenariats. La promesse du président de Microsoft, Brad Smith, est accueillie avec méfiance par OVH.

-

Comment la réalité virtuelle peut-elle transformer les réunions ?

Il est encore trop tôt pour que la réalité virtuelle joue un véritable rôle dans la façon dont les entreprises organisent leurs réunions, mais il n’est pas trop tôt pour en comprendre les avantages.

-

Les promesses incertaines du métavers

Applications & Données n°16 : tout savoir sur le métavers pour démêler le vrai du faux, et saisir les opportunités qu’il peut offrir à votre entreprise.

-

Pratiques déloyales des éditeurs : l'USF soutient le Cigref

L’USF apporte son soutien à la démarche du Cigref contre les pratiques déloyales des éditeurs. L’association d’utilisateurs francophones de SAP garde un esprit constructif, mais appelle à une clarification. Le Cigref se dit attentif à d’autres actions contre d’autres éditeurs.

-

Ransomware : en France, une accalmie sensible au mois d’avril

Une fois n’est pas coutume : l’Hexagone a décroché de la tendance générale au mois d’avril 2022, semblant connaître une véritable accalmie sur le front des cyberattaques avec ransomware, au point d’atteindre un niveau estival.

-

GitHub tente d’imposer l’authentification double facteur

GitHub a annoncé qu’il rendrait obligatoire l’authentification à double facteur d’ici à la fin de l’année 2023. Un processus qui risque de prendre plus de temps que prévu.

-

Évoquant de « graves attaques », Laposte.net limite l’accès à ses services

Il y a deux semaines, l’accès aux services POP et IMAP de laposte.net a été fermé aux adresses IP non françaises, pour des raisons revendiquées de sécurité. Depuis, la fermeture a été étendue, plaçant de nombreux professionnels et particuliers dans l’embarras.

-

Notification d’incidents de cybersécurité : l’Inde met la barre très haut

Entreprises et administrations devront notifier au Cert national les incidents de sécurité informatique dans les 6 heures. Elles devront en outre conserver 6 mois glissants de logs. Les hébergeurs vont devoir garder trace de leurs clients pendant 5 ans.

-

Les backbones Internet français ont-ils été sabotés ?

Les fibres longue distance qui relient les datacenters aux points de présence des opérateurs ont-elles été sabotées ? Dans la nuit du 26 au 27 avril, au moins trois de ces colonnes vertébrales d’Internet en France ont été sectionnées, coupant manifestement l’accès à de nombreux abonnés Free sur le territoire, mais aussi à des clients de plusieurs opérateurs télécoms B2B alternatifs.

-

ERP : Infor fait fort en Europe

Alors que l’éditeur américain Infor atteint le milliard de chiffres d’affaires dans le SaaS, sa stratégie 100 % ERP cloud et de micro verticaux semble porter ses fruits dans la zone EMEA où sa croissance a dépassé les 30 % en 2021.

-

La relation entre SAP et l’USF « repart de zéro »

Après le changement à la tête de SAP France, qualifié de « brutal » par l’USF, l’association des utilisateurs francophones de SAP espère « reconstruire » une relation de confiance avec l’éditeur. Mais c’est une grande prudence qui domine désormais.

-

Esker au delà de la gestion des factures

Le spécialiste historique de la gestion des factures et des paiements continue de se diversifier. Après le sourcing et le procurement, le lyonnais Esker met un pied dans les fintechs et le financement interentreprises avec un investissement « stratégique » dans son partenaire LSQ.

-

Green IT, nouvel argument d'AWS

Selon les études, les infrastructures cloud sont énergétiquement et en coût carbone plus efficientes que leurs équivalents privés. AWS compte bien profiter de cet argument pour convaincre les clients. Or migrer vers les services cloud ne suffira pas à profiter des gains promis.

-

Transformation digitale : Le Monde à la conquête du monde

Après s’être digitalisé et avoir rajeuni son lectorat avec les réseaux sociaux, le quotidien Le Monde se lance dans une nouvelle étape de sa transformation : une édition internationale qui cible un lectorat anglophone. L’objectif est d’atteindre un million d’abonnés d’ici 3 ans. Un défi au cœur duquel se trouve la gestion IT des paiements.

-

Et si céder aux ransomwares devenait illégal ?

Les sanctions économiques visant la Russie n’ont pas encore rendu illégal le paiement de rançons lors de cyberattaques. Mais cela pourrait changer. Et certains acteurs de la gestion de crise ont déjà pris les devants.

-

Data lakes, data warehouses : la tentative de Google Cloud pour les unifier

Avec BigLake, Google Cloud entend proposer une solution pour gouverner et analyser les données en provenance de data warehouses et de data lakes répartis sur différents clouds depuis un seul environnement, BigQuery.

-

Microsoft Exchange : jusqu’à 20 000 dollars pour une vulnérabilité de type ProxyShell

Microsoft vient de lancer un nouveau programme de récompenses pour la découverte de vulnérabilités dans ses serveurs Exchange et Sharepoint. Avec jusqu’à 20 000 $ pour celles qui seraient aussi critiques que ProxyLogon et ProxyShell.

-

Cryptomineurs : la menace à ne pas oublier

Bayonne fin 2020, Aix-les-Bains fin mars 2022. Les mineurs de cryptomonnaies sont toujours bien actifs, même s’ils ont tendance à se faire moins remarquer que les ransomwares. Sophos l’a récemment rappelé.

-

Un nouveau besoin : la gouvernance de l’IA

La gouvernance de l’IA est une nouvelle discipline, compte tenu de l’expansion récente de cette technologie. Elle diffère des pratiques de gouvernance informatique standard, dans la mesure où elle s’intéresse à l’utilisation responsable du machine learning et du deep learning.

-

MySQL HeatWave : Oracle sur les terres d’AWS

Oracleannonce la disponibilité d’une nouvelle version de son service MySQL HeatWave capable de supporter nativement les charges de travail de machine learning.

-

Les entreprises remettent leur SI dans des datacenters

Selon les rapports des cabinets AFCOM et Uptime Institute, les entreprises réinvestissent dans des infrastructures en propre avec l’appui d’outils d’administration automatisés qui réduisent l’intérêt du cloud public.

-

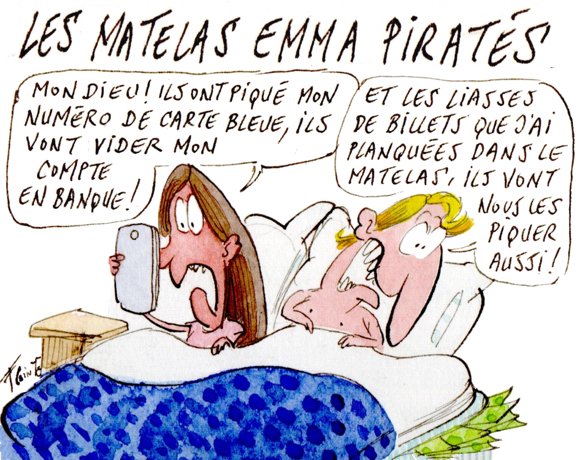

Emma : vol massif de données personnelles

Le fabricant de literie a confirmé avoir subi une cyberattaque sur plusieurs mois, avec à la clef le vol de noms, d’adresses personnelles, de mails, de numéros de téléphone, et de numéros de cartes bancaires de plusieurs dizaines de milliers de clients.

-

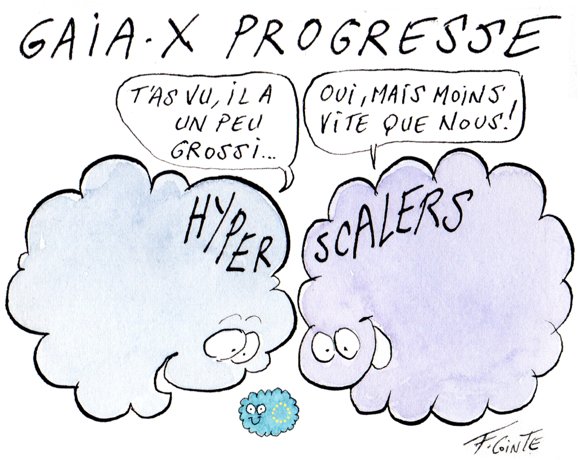

Gaia-X : les projets progressent en ordre dispersé

Mars 2022. Le Hub France Gaia-X tenait sa 4e session plénière. L’occasion pour ses membres de présenter l’avancement des groupes de travail et d’appeler à la mobilisation pour contrecarrer les « influences » extra-européennes.

-

Travail hybride : employeurs et employés ne sont pas d’accord

Selon une étude de Microsoft, le travail hybride – voire 100 % à distance – serait plébiscité par les employés. Mais 50 % des dirigeants envisageraient au contraire un retour à 100 % au bureau. Entre les deux, des managers tiraillés appellent à plus d’autonomie dans l’organisation.

-

Beauvau veut rendre obligatoire la déclaration du paiement de rançon

Plus question de céder au chantage des cyberdélinquants sans le dire aux forces de l’ordre. C’est l’esprit de l’une des propositions du projet de loi d’orientation et de programmation du ministère de l’Intérieur pour la période 2022-2027 rendues publiques le 16 mars.

-

Intel se redéploie en Europe

Le fondeur vient d’annoncer un premier investissement de 33,5 milliards d’euros pour installer en France, en Allemagne et en Italie une capacité de production de pointe.

-

Cinq manières d’utiliser la blockchain dans les ressources humaines

La blockchain est riche de promesses pour la gestion des ressources humaines. Et même si la technologie des registres distribués reste en avance de phase dans les RH, quelques cas d’usages commencent à se dessiner.

-

Les alertes de l’Anssi contre les cyberattaques

Pas d’explosion sur le front des interventions de l’Agence nationale de la sécurité des systèmes d’information (Anssi) du côté des ransomwares, l’an dernier. L’Anssi est ainsi intervenue sur 203 cas en 2021, contre 192 en 2020. L'Anssi s’attache toutefois à alerter sur d’autres menaces, moins visibles : « ces attaques à finalité lucrative qui ont occupé le devant de la scène médiatique ne doivent pas occulter les campagnes d’espionnage et de sabotage, particulièrement préoccupantes ».

-

Microsoft Exchange : encore une vulnérabilité critique

Le serveur de messagerie de Microsoft est affecté par l’une des trois vulnérabilités critiques figurant au menu du Patch Tuesday de l’éditeur de ce mois de mars. Une mauvaise nouvelle de plus pour les administrateurs.

-

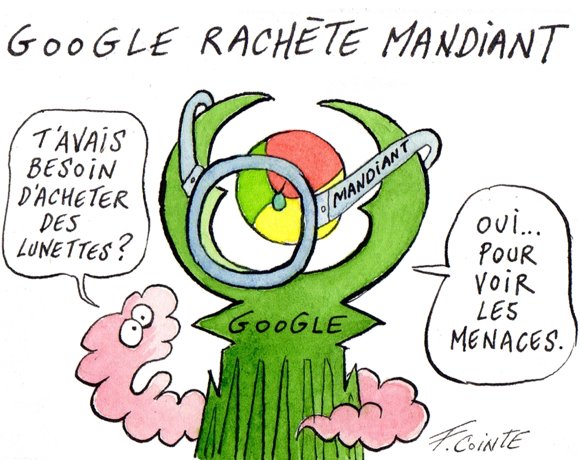

Cybersécurité : Google s’offre Mandiant pour 5,4 milliards de dollars

Avec cette acquisition, le géant du Web entend renforcer son offre de produits et services de cybersécurité, de la prévention des menaces à la réponse aux incidents, en passant par le renseignement.

-

Cybersécurité et guerre en Ukraine : faut-il se défier des fournisseurs russes ?

Le petit monde des RSSI apparaît confronté à une certaine effervescence depuis le début de l’invasion de l’Ukraine par la Russie, s’interrogeant sur d’éventuels risques associés à l’utilisation de produits informatiques venus de fournisseurs russes, qu’il s’agisse de Kaspersky pour la sécurité ou de Veeam pour les sauvegardes.

-

Quantique : McKinsey liste les milliards de dollars d’opportunités

Si peu de responsables IT envisagent que l’informatique quantique atteigne la viabilité commerciale à très court terme, Le cabinet de conseil en management McKinsey exhorte les DSI à lancer la réflexion sur les possibilités à huit ans, quand les systèmes informatiques quantiques seront devenus tolérants aux pannes, offrant alors une opportunité potentielle de 700 milliards de dollars dans les secteurs pharmaceutique, financier, automobile et chimique.

-

Quels sont les enjeux du stockage sur ADN ?

Avec le stockage sur ADN, les chercheurs ont pour objectif de faire tenir un datacenter dans le creux de la main. Mais pour l’heure, cela reste un processus chimique dont la mise en œuvre coûte cher.

-

Ukraine : le domaine cyber est à nouveau terrain d’engagement

Sans surprise, le domaine cyber n’est pas laissé de côté dans le conflit qui s’est désormais ouvert en Ukraine. Les équipes d’Eset et de Symantec ont alerté sur un nouveau maliciel destructeur, un wiper, déployé, selon le premier, « sur des centaines de machines dans le pays », et découvert quelques heures avant que les troupes russes ne franchissent les frontières de l’Ukraine.

-

Faire du RSSI et du DPO un duo gagnant

Lors de la 16e université des DPO à Paris, une table ronde a réuni DPO et RSSI afin de présenter quelques meilleures pratiques à mettre en place pour que cette cohabitation ne se fasse pas aux dépens des métiers et, in fine, de la compétitivité de l’entreprise.

-

Sécurité de l’open source : les pistes des fondations pour la renforcer

Face aux menaces de plus en plus pressantes sur les dépôts de code open source, les promoteurs des projets et les fondations savent qu'il faut réagir. Ils doivent d’abord faire face à un problème culturel qui touche l’ensemble de l’industrie logicielle.

-

Le ransomware Hive largement déchiffré

Quatre chercheurs coréens ont publié une méthode de déchiffrement des données prises en otage lors de cyberattaques conduites avec le ransomware Hive. D’autres chercheurs avaient identifié ces défauts d’implémentation du chiffrement il y a plus d’un mois, et partagé les informations correspondantes afin que puissent être aidées d’éventuelles victimes de Hive.

-

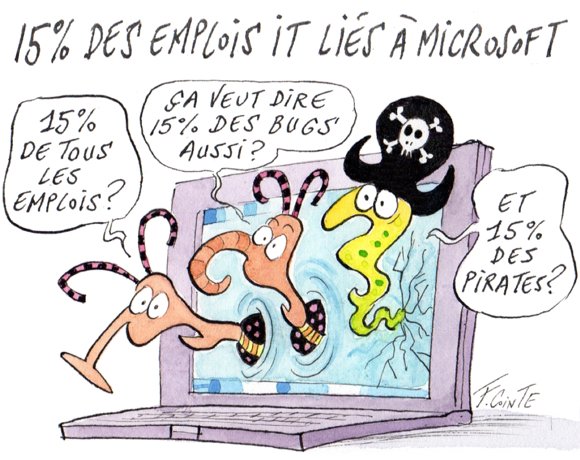

Microsoft représente 15 % de l’emploi IT en France

Lors d’un exercice de communication destiné à montrer son implication dans la formation, l’égalité homme-femme et l’écologie, Microsoft a rappelé que son écosystème de 10 500 partenaires représentent 15 % du chiffre d’affaires et des emplois de la filière des services IT et du logiciel, soit 80 000 emplois en France.

-

Le Cesin excédé d’avoir à gérer autant de vulnérabilités

À quelques mois d’intervalle, le Club des experts de la sécurité informatique et du numérique (Cesin) rejoint la ligne du Cigref en proposant, dans le cadre de l’élection présidentielle de 2022, d’en « finir avec cet afflux de logiciels vulnérables », car le déploiement des correctifs « représente un coût élevé ».

-

Nvidia ne rachètera pas ARM

Dans le domaine des semi-conducteurs, le géant des accélérateurs de calcul vient de renoncer à s’emparer du numéro 1 des concepteurs de processeurs, après avoir fait l’unanimité contre lui.

-

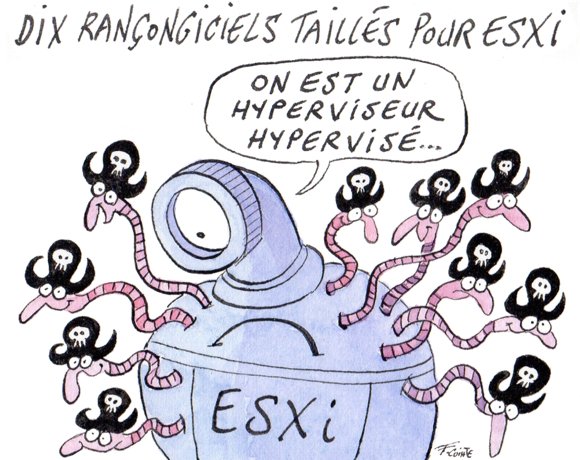

Sugar, une nouvelle franchise de ransomware

Les équipes de recherche sur les menaces de Walmart viennent de se pencher sur Sugar, une nouvelle franchise de ransomware. Les premiers échantillons sont récemment devenus accessibles. Découvert début décembre, le ransomware BlackCat se distingue, lui, par le langage de programmation utilisé pour son développement, Rust. Il s’avère hautement personnalisable et peut toucher les systèmes Windows, Linux, ainsi que les environnements virtualisés VMware ESXi.

-

Fusion Citrix – Tibco : quelles sont les synergies possibles ?

Si l’intérêt de sortir de bourse pour Citrix est clair, celui de fusionner avec TIBCO l’est beaucoup moins, tant les synergies ne semblent pas évidentes au premier abord. En tout cas pas entre les produits et les technologiques des deux sociétés, dont les univers semblent très éloignés.

-

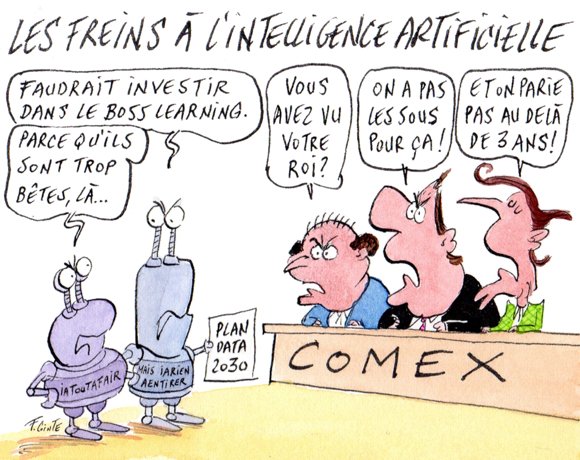

Les freins à l’adoption de l’IA en entreprise

Maintenant que les entreprises ont adopté les bonnes plateformes et que les processus MLOps sont en place, elles doivent encore lever de puissants freins organisationnels pour mener en production leurs modèles d’IA et maîtriser la gouvernance des données. Or, selon une étude de Quantmetry, 43 % des sondés jugent mauvais le niveau d’acculturation de la DSI, devant le Comex (33 %) et les métiers (32 %). Or un Comex peu cultivé à la donnée « devient un frein puissant aux initiatives », précise Quantmetry.

-

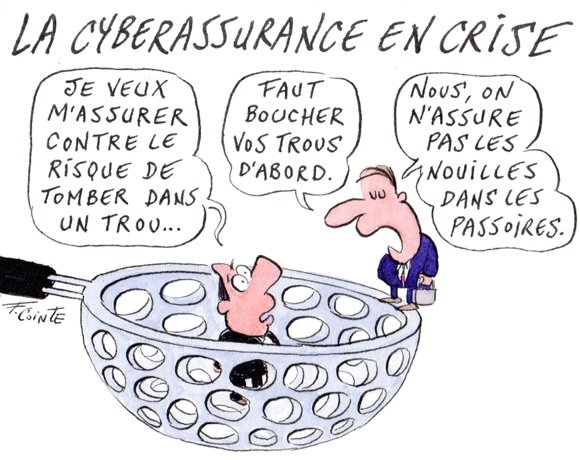

L’assurance des risques cyber en crise

La cyberassurance devrait être l’un des sujets marquants des rencontres de l’Association pour le management des risques et des assurances de l’entreprise (Amrae) qui viennent de s’ouvrir à Deauville. Car pour Olivier Wild, président de l’Amrae, « le marché de la cyberassurance n’existera peut-être plus l’an prochain ». Une petite bombe lâchée début janvier à nos confrères de CIO-Online.

-

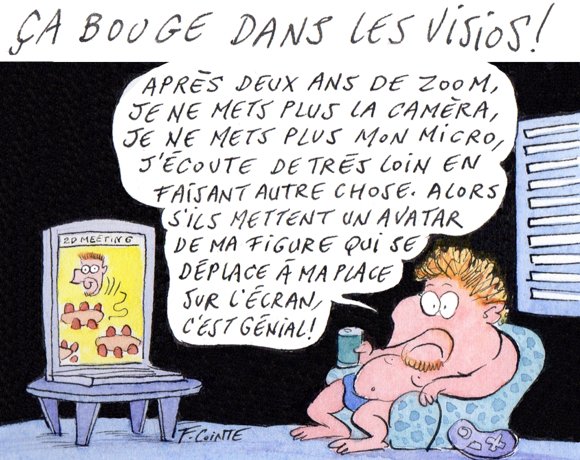

Le monde de la visio veut recréer du « réel » dans les échanges virtuels

Zoom vient de lancer une nouvelle fonctionnalité, baptisée Expo, dont le but est de créer un espace virtuel (proche d’une carte physique de l’évènement) dans lequel les participants peuvent se déplacer, rejoindre des stands, et entamer des discussions avec les exposants.

-

LockBit gonfle les rangs des ransomwares s’attaquant à ESXi

Le groupe LockBit avait annoncé à l’automne un outil de chiffrement dédié aux systèmes Linux et aux hôtes ESXi. Les premiers échantillons ont été pleinement analysés. Mais LockBit n’est que le dernier des rançongiciels disposant d’un variant taillé pour les environnements virtualisés avec l’hyperviseur ESXi de VMware. Ils sont aujourd’hui plus d’une dizaine.

-

Comment réduire le gaspillage dans le stockage des données

Au moins 30 % des données dans une entreprise sont redondantes, obsolètes ou inutiles. Les Américains ont même inventé un nouvel acronyme pour les désigner : ROT (Redundant, Obsolet or Trivial), un mot qui signifie « pourriture » en anglais. Ces données qui ne servent à rien, en revanche, coûtent en capacité, en bande passante, en efforts inutiles. Voici comment partir à la chasse contre ce gaspillage.

-

Ransomware : payer la rançon, ce n’est pas si mal

La doctrine habituelle enjoint les victimes de cyberattaque de ransomware à ne pas céder au chantage et à ne pas payer la rançon. Et cela tout d’abord parce que cela contribue à rentabiliser les activités des cybermalfrats. Mais cette vision est un peu réductrice.

-

Dell, HP et Lenovo lancent des PC plus écologiques

Dell, Lenovo et HP intègrent désormais des matériaux recyclés dans leurs PC portables – comme du plastique jeté et récupéré dans la nature et la mer, afin d'aider les entreprises à respecter les politiques environnementales, sociales et de gouvernance, qui sont devenues des facteurs essentiels dans les décisions d’achat.

-

À Bruxelles, Huawei mise sur la transparence totale

Sévèrement impacté par le boycott américain, le constructeur chinois invite toutes les entreprises européennes à venir le voir pour décortiquer la fiabilité de ses codes sources.

-

Ransomware : qu’attendre de l’intervention russe contre REvil ?

Les autorités russes sont finalement passées à l’action contre un gang de cybermalfaiteurs, en interpellant, assurent-ils, tous les membres du groupe REvil. Mais pour beaucoup, tant les observateurs du monde de la cybersécurité que les cyberdélinquants, il s’agit là moins d’un réel virage que d’une opération de communication politique destinée à Washington.

-

Cloud souverain : « Gaia-X n’est plus au centre des discussions »

« En 2022, n’attendez pas après Gaia-X pour résoudre le problème du cloud souverain, ils en sont trop loin ! » Telle est la conclusion-choc à laquelle est arrivée l’analyste Paul Mc Kay du bureau d’études technologiques Forrester.

-

Le risque cyber dans le top 5 des menaces

Les risques informatiques figurent parmi les principaux risques auxquels le monde est confronté, alors que les gouvernements doivent faire face au changement climatique, à l’accroissement des inégalités sociales et à la reprise après la pandémie, avertit le Forum économique mondial (WEF, World Economic Forum).

-

Retour en grâce des recrutements IT

CodinGame vient de publier sa cinquième étude consacrée au recrutement des développeurs. Résultats, l’année 2022 devrait signer un retour en grâce des recrutements IT : 53 % des recruteurs interrogés affirment disposer d’un budget plus important pour embaucher des développeurs. Mais le télétravail est devenu une des exigences des développeurs. 33 % des sondés désirent télétravailler à 100 % (contre 24 % l’année dernière), 38 % veulent programmer de chez eux quelques jours par semaine et 4 % espèrent rester au bureau à plein temps.

-

Ordinateur quantique : la France se dote d’une plateforme hybride

Opérée depuis le CEA, cette plateforme mixe supercalculateurs et embryons de technologies quantiques pour mobiliser dès à présent les chercheurs, les startups et les industriels autour d’un enjeu de souveraineté technologique.

-

Les leçons de la panne d’AWS en décembre

Si la panne qu’AWS vient de connaître en décembre a duré plus de sept heures, c’est parce que l’infrastructure avait des défauts de redondance et de monitoring. Et cela, selon AWS, en partie parce que cette panne a affecté, comme chez Facebook, l’accès aux données de surveillance du réseau. Sans ces informations, les administrateurs d’AWS ne savaient pas simplement diagnostiquer le problème.

-

Nouvelle vulnérabilité dans la librairie log4j

Une nouvelle vulnérabilité permettant l’exécution à distance de code a été découverte dans la librairie de journalisation log4j 2. Une nouvelle version la corrige, ce qui implique l’application de correctifs, encore une fois. De nombreuses voix se sont élevées, dans la foulée de la découverte de la vulnérabilité Log4Shell, à réformer la gestion des projets open source et, en particulier, leur maintenance parce qu’à leurs yeux, la situation « n’est pas durable ».

-

Cybersécurité : la checklist pour bien démarrer 2022

Patch, patch, patch. Appliquez les correctifs, et maintenez les appareils appartenant à l'entreprise à jour avec les dernières versions des logiciels. C'est la première des mesures qui s’imposent pour aborder la nouvelle année sous de bons augures.

-

Oracle paie le prix fort pour opérer dans la Santé

C’est le plus gros rachat de l’histoire d’Oracle. En payant plus de 28 milliards de dollars pour Cerner, l’éditeur confirme qu’il considère que la numérisation de la santé représente un potentiel de croissance sans équivalent. Et qu’il veut en profiter.

-

IA : avec ODAP, Atos formule sa stratégie commerciale

Après une série de rachats, Atos a lancé une nouvelle « plateforme » d’intelligence artificielle baptisée ODAP, pour Outcome-driven AI Platform. L’ESN ne fait pas de mystère sur le fait qu’il s’agit avant tout d’une offre commerciale pour s’adresser aux directions métiers souhaitant adopter l’IA, les spécialistes de la vente au détail et de la logistique dans un premier temps.

-

Processeurs : IBM invente les transistors verticaux

Conçus par IBM et baptisés VTFET (Vertical Transport Field Effect Transistors), ces transistors à effet de champs transporté verticalement, pourraient réduire la consommation électrique d’un processeur de 85 %. Samsung, partenaire de la recherche, pourrait être le premier à en fabriquer.

-

Log4Shell : de premières mesures insuffisantes et des attaques en cours

Une nouvelle mise à jour permet de corriger effectivement la vulnérabilité. Pour certains, cela peut impliquer de nouveaux déploiements de correctifs. Il y a urgence tant les acteurs cherchant à exploiter la vulnérabilité semblent aujourd’hui nombreux.

-

Grand émoi face à la vulnérabilité Log4Shell

Depuis ce vendredi 10 décembre, les conversations de la planète cybersécurité tournent autour d’un sujet : la vulnérabilité dite Log4Shell, référencée CVE-2021-44228. Cette vulnérabilité affecte le projet log4j de la fondation Apache, très largement utilisé. Elle permet de prendre le contrôle complet d’un système affecté. Les cyberattaques la mettant à profit peuvent être désastreuses.