Gestion de la sécurité (SIEM, SOAR, SOC)

-

Conseil

18 mai 2026

Transformez les règles SIEM avec la détection comportementale des menaces

Les règles SIEM obsolètes peuvent entraver les entreprises lorsqu’elles tentent de sauvegarder leurs opérations. Utilisez plutôt une approche proactive et stratégique fondée sur le comportement hostile réel. Lire la suite

-

Actualités

29 avr. 2026

Cybersécurité : Google veut infuser des agents IA de l’investigation à la remédiation

Selon Google Cloud, si les attaquants utilisent l’IA, alors les défenseurs doivent faire de même. C’est l’une des raisons du rachat de Wiz, assure Thomas Kurian, CEO de GCP. Toutefois, les équipes du fournisseur ne semblent pas encore totalement d’accord concernant la remédiation automatique. Lire la suite

- Sensibilisation à la cybersécurité –eBook

- Brochure Recettes IA de la cuisine IA Dell avec processeurs Intel Core Ultra –Analyse

- Préparez votre petite entreprise pour l'avenir : Comment Dell Technologies ... –Page d'accueil

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Actualités

14 août 2020

L’institut Sans, connu pour ses formations en cybersécurité, affecté par une brèche

Environ 28 000 éléments de données personnelles ont été dérobés à l’institut, à l’issue d’une attaque par hameçonnage. De quoi rappeler que tout le monde peut se faire piéger par le phishing. Lire la suite

-

Actualités

12 août 2020

Chiffrement et sécurité : Slack veut donner plus de choix à ses clients

Slack a annoncé plusieurs dispositifs pour renforcer la sécurité de son outil collaboratif, qui passe par une résidentialité des données au repos et de nouvelles options pour la gestion de clés de chiffrement. Lire la suite

- 07 août 2020

-

Conseil

06 août 2020

Comment mieux faire face aux incidents de cybersécurité

La réponse aux incidents de sécurité est une chose dont toute l’organisation doit se préoccuper. Et pour une bonne raison : les attaquants sont probablement déjà en train d’essayer d’infiltrer le réseau, et de nombreuses vulnérabilités sont probablement là pour leur faciliter la tâche. Lire la suite

- 03 août 2020

- 03 août 2020

-

Opinion

03 août 2020

Pourquoi la cybersécurité doit être une priorité du conseil d’administration

Malgré le nombre croissant de brèches s’attirant les gros titres dans la presse, de nombreux dirigeants d’entreprises ne font toujours pas de la cybersécurité une priorité du conseil d’administration. Lire la suite

-

Actualités

28 juil. 2020

Cybersécurité : Atos se renforce en faisant ses emplettes chez Econocom

Le groupe s’offre les compétences de pointe d’une jeune pousse créée en 2015 avec le soutien économique de l’ESN : digital.security. Cette dernière se distingue notamment par son expertise dans la sécurité des objets connectés. Lire la suite

-

Actualités

27 juil. 2020

Ransomware : Orange Business Services victime de son audace ?

Mi-juillet, l’opérateur français a été victime du rançongiciel Nefilim qui s’est attaqué à son offre « Le forfait informatique ». Une offre de poste de travail en mode service (DaaS), initialement lancée en 2008 puis rafraîchie en 2011. Lire la suite

-

Actualités

23 juil. 2020

VMware intègre enfin AVI à son réseau NSX-T

La technologie rachetée en 2019 à AVI va permettre au réseau de VMware de mieux répartir la charge, en prenant mieux en compte les applications et des systèmes de sécurité. Lire la suite

-

Projet IT

21 juil. 2020

Comment Système U sécurise à la fois accès utilisateurs, clients, et API

Le groupe a misé sur les outils de Forgerock pour articuler une vision globale du contrôle des accès aux ressources de son système d’information. En tenant compte de la qualité de l’expérience des utilisateurs, mais sans compromettre la sécurité. Lire la suite

-

Actualités

21 juil. 2020

Teams : pas de chiffrement bout en bout, Microsoft s’explique

Le directeur Technique et Sécurité de Microsoft France revient sur les différentes technologies de chiffrement de l’outil de communications unifiées maison qui repose sur WebRTC. Il justifie au MagIT l’absence de chiffrement bout en bout. Même si l’éditeur n’aurait pas encore totalement tranché la question. Lire la suite

-

Conseil

20 juil. 2020

Dix types d’incidents de sécurité et comment les gérer

Les cyberattaques sont plus variées que jamais. Découvrez les principaux symptômes susceptibles de trahir un incident en cours et la manière de réagir pour assurer la sécurité des systèmes et des données. Lire la suite

-

Actualités

17 juil. 2020

Suspicion de lien entre la cyberattaque de Maze sur Xerox et HCL Technologies

Tout récemment, les cyberdélinquants aux commandes de ce rançongiciel ont indiqué avoir frappé Xerox, captures d’écran à l’appui. L’une d’entre elles présente le logo de l’entreprise de services numérique indienne dont est client l’Américain. L’indice d’un vecteur d’entrée ? Lire la suite

-

Projet IT

10 juil. 2020

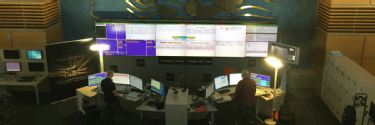

Comment Sega Europe a réduit ses délais de réponse aux incidents

Le centre opérationnel de sécurité du spécialiste du jeu vidéo a radicalement amélioré son efficacité en adoptant le système de gestion des informations et des événements de sécurité en mode Cloud de Sumo Logic. Lire la suite

-

Actualités

09 juil. 2020

CIX-A : un cercle de confiance pour renforcer la coopération face aux menaces

L’association est née début 2019 d’un constat simple : les RSSI ont besoin d’espaces d’échange direct, rapide, de pair-à-pair, en toute confiance, sans risque de fuite. De quoi être plus forts ensemble contre les menaces. Lire la suite

-

Conseil

08 juil. 2020

Comment SecurityScorecard note la posture de cybersécurité

La jeune pousse mise sur une analyse technique étendue, de tout ce qu’il est possible d’apprendre sur une entreprise, en restant à l’extérieur de son système d’information. Et les enseignements à en retirer sont déjà nombreux. Lire la suite

-

Actualités

08 juil. 2020

Cybersécurité IT/OT : Cybelius et Sesame IT invitent Gfi au bal, avec son SIEM

Les deux premiers ont récemment annoncé le développement conjoint d’une sonde réseau durcie capable de couvrir IT et OT. Gfi les rejoint et apporte son SIEM Keenaï composer une offre complète. Lire la suite

-

Projet IT

07 juil. 2020

Comment Foncia modernise en profondeur la sécurité de son système d’information

Engagé dans une profonde transformation numérique, le groupe revoit son approche de la cybersécurité pour l’adapter à l’évolution drastique des usages. Avec notamment la double volonté de prévenir et détecter les éventuels incidents. Lire la suite

-

Actualités

06 juil. 2020

CVE-2020-5902, révélatrice de mauvaises pratiques bien trop répandues

De nombreux systèmes F5 BIG-IP affectés par cette vulnérabilité exposaient leur interface d’administration directement sur Internet, ouvrant à la voie à de possibles attaques. Et certains grands comptes du CAC40 n’y échappent pas. Lire la suite

-

Projet IT

29 juin 2020

Regard côté pile et côté face sur la sécurité des accès chez Sanofi

Le groupe pharmaceutique donne à ses VIP les moyens de contrôler la sécurité de leurs données sur Office 365. En coulisse, il sécurise en profondeur identités et accès, mais aussi les accès Internet et courrier électronique. Lire la suite

-

Projet IT

26 juin 2020

VDI : le plan d’urgence d’Admiral Group pour maintenir son activité

L’assureur n’avait plus que deux semaines et demie avant le confinement pour basculer ses 1 200 salariés en télétravail. Il a fait le pari technique d’y parvenir avec des postes virtuels en cloud. Lire la suite

-

Actualités

26 juin 2020

Cyberassurance : les assureurs sont-ils assez exigeants ?

La posture de sécurité de certaines entreprises victimes de cyberattaques, peut parfois laisser hautement dubitatif. Encore plus lorsque celles-ci s’avèrent assurées contre ce risque. Les assureurs sont-ils suffisamment circonspects ? Lire la suite

-

Conseil

26 juin 2020

Cyrille Barthelemy, Intrinsec : « il faut des équipes soudées » pour la réponse à incident

Si l’on peut encore espérer ne pas avoir à faire face à un incident de cybersécurité, mieux vaut ne pas trop y compter et bien se préparer. Le PDG d’Intrinsec revient sur son expérience et partage ses conseils. Lire la suite

-

Conseil

25 juin 2020

Comment ITrust s’est positionné en fournisseur de plateforme de SOC clés en main

Il y a cinq ans, ITrust levait le voile sur Reveelium, son moteur de détection d’anomalies comportementales. Il n’a cessé d’évoluer depuis, pour se faire moteur de corrélation d’événements de sécurité au sommet d’une pile logicielle proposée clés en main – directement ou en marque blanche pour MSSP. Lire la suite

-

E-Zine

25 juin 2020

Information Sécurité 14 : Comment mieux faire face aux incidents de cybersécurité

Les incidents de sécurité sont devenus courants, mais comment se préparer avant qu’il ne soit trop tard ? De quelle manière les prévenir et y répondre ? Quelles sont les attaques auxquelles on peut avoir à faire face ? Les réponses dans ce numéro 14 de Sécurité qui vous éclaire aussi sur la façon de constituer une équipe de réponse à incident. Lire la suite

-

Conseil

19 juin 2020

Contrast Security veut protéger les applications Web tout au long de leur cycle de vie

La jeune pousse fondée en 2014 mise sur l’instrumentation en profondeur du code source pour aider les développeurs à identifier et corriger rapidement les vulnérabilités de leur applications Web. Lire la suite

-

Opinion

18 juin 2020

Samuel Hassine, Tanium : « le renseignement sur les menaces a beaucoup à apporter à l’EDR »

Tout juste sorti des couloirs de l’Anssi, le nouveau directeur sécurité et EDR de Tanium explique comment il appréhende le rapprochement entre plateformes de gestion du renseignement sur les menaces et EDR. Lire la suite

-

Actualités

10 juin 2020

SOAR demain : Siemplify installe sa plateforme dans le cloud

L’éditeur propose désormais sa plateforme d’orchestration et d’automatisation de la réponse en mode cloud, tant pour des clients directs que des prestataires de services managés. Le tout en revendiquant l’intégration avec les outils de sécurité cloud et on-premise. Lire la suite

-

Actualités

28 mai 2020

Chasse aux menaces : EclecticIQ s’invite sur le poste de travail

Le Néerlandais, éditeur d’une plateforme de gestion du renseignement sur les menaces, vient de prendre le contrôle de PolyLogyx, une jeune pousse californienne spécialisée dans la détection et la remédiation des menaces sur les hôtes de l’environnement. Lire la suite

-

Opinion

27 mai 2020

Visioconférence non sécurisée : « le risque c’est l’espionnage industriel » (Tixeo)

Ne pas être paranoïaque. Mais ne pas être naïf. Tel est le message de Renaud Ghia, fondateur de la visioconférence labélisée par l’ANSSI, qui rappelle les risques des points clairs et de la législation américaine. Lire la suite

-

Conseil

25 mai 2020

Entre télétravail et retour sur site, trouver le bon équilibre pour la cybersécurité

Une fois passées les mesures de confinement strict, les entreprises doivent trouver le bon équilibre entre la cybersécurité sur le lieu de travail et au domicile. Voici comment s’assurer que son programme de cybersécurité y est préparé. Lire la suite

-

Conseil

19 mai 2020

Gestion des accès : Okta, ce leader difficile à contester

Longtemps au coude-à-coude avec Microsoft, cet éditeur semble avoir réussi à prendre une sérieuse longueur d’avance, tant grâce à sa capacité à articuler une vision complète, qu’à celle de la concrétiser dans ses offres. Lire la suite

-

Actualités

14 mai 2020

Sécurité, confidentialité, chiffrement : gros plan sur Zoom

Lassé d’être critiqué, le spécialiste de la visioconférence contre-attaque. Le responsable de sa filiale française s’étonne du deux poids, deux mesures vis-à-vis de ses concurrents sur la question de la sécurité. Il aborde également les délicates questions du chiffrement bout en bout et du CLOUD Act. Lire la suite

-

Conseil

13 mai 2020

Cybersécurité : QuoLab veut accélérer le travail des analystes

La jeune pousse de Francfort a développé sa propre plateforme d’investigation sur les incidents de sécurité, en intégrant le renseignement sur les menaces, et en réponse à ses propres besoins. Lire la suite

-

Actualités

30 avr. 2020

Accès système à distance : des menaces réelles pour une exposition stable

Selon Kaspersky, les attaques en force brute sur les services RDP exposés directement sur Internet, se sont sensiblement multipliées depuis le début de la pandémie. Mais étonnamment, le nombre de ces services est resté globalement stable. Lire la suite

-

Opinion

29 avr. 2020

Costin Raiu, Kaspersky : « Yara est un outil extrêmement puissant »

Costin Raiu animait un atelier consacré au sujet à l’occasion de l’édition virtuelle du Security Analysts Summit de Kaspersky qui se déroule cette semaine. Il en explique l’importance dans un entretien avec la rédaction. Lire la suite

-

Actualités

28 avr. 2020

Covid-19 : après un passage brutal au télétravail, l’heure est à la reprise de contrôle

Toutes les DSI n’ont pas été affectées de la manière par les mesures de confinement. Mais nombre doit désormais reprendre la main sur des mesures d’ouverture exceptionnelles. Tout en se préparant à faire perdurer une nouvelle organisation du travail. Lire la suite

-

Actualités

22 avr. 2020

Ransomware : l’Afpa tient tête à DoppelPaymer

L’agence évoque un incident début mars et assure avoir la situation sous contrôle. Elle apparaît avoir été aidée par d’importants efforts de segmentation et de modernisation de son environnement, même si tout ne semble pas fini. Lire la suite

-

Actualités

20 avr. 2020

Ransomware : Cognizant se dit victime de Maze

L’entreprise de services numériques a reconnu l’attaque ce samedi 18 avril. Elle fait état de perturbations de service pour certains de ses clients et indique avoir partagé des indicateurs de compromissions. Lire la suite

-

Guide

17 avr. 2020

Traitement en cloud : une sécurité à ne pas négliger

Qu’ils soient serverless, basés sur des conteneurs ou s’appuyant sur des machines virtuelles complètes, ces traitements présentent leurs spécificités à ne pas négliger. Car les attaquants ne manqueront pas d’en profiter. Lire la suite

-

Actualités

15 avr. 2020

VPN, Exchange, etc. : ces vulnérabilités qui peuvent coûter des millions

Travelex aurait finalement accepté de payer 2,3 M$ de rançon à des pirates, entrés grâce à un VPN Pulse Secure pour lequel les correctifs disponibles n’avaient pas été appliqués. Un mode opératoire qui n’a rien d’isolé. Lire la suite

-

Projet IT

14 avr. 2020

CHU de Rouen : autopsie d’une cyberattaque

C’est au pire moment de la semaine, un vendredi soir, que le pirate a frappé le CHU de Rouen en novembre dernier. Le RSSI raconte comment l’établissement a su rétablir la situation, le temps d’un week-end. Lire la suite

-

Conseil

06 avr. 2020

Visioconférence : conseils pour améliorer simplement la sécurité de vos réunions

L’adoption rapide et massive de services tels que Zoom a mis en évidence des questions de sécurité importantes. L’occasion d’en retirer quelques bonnes pratiques afin d’assurer la quiétude et la confidentialité des échanges. Lire la suite

-

Conseil

03 avr. 2020

Gestion des vulnérabilités : le tonneau des Danaïdes

La gestion des vulnérabilités peut apparaître à beaucoup comme un perpétuel recommencement. Et ce n’est probablement pas erroné. Pour autant, les raisons d’avancer ne manquent pas. Et cela commence par le dépassement de biais psychologiques assorti de méthode. Lire la suite

-

Opinion

03 avr. 2020

Le SOC DevOps ou comment remettre l’humain au cœur de la cybersécurité

Une approche artisanale de la sécurité, basée uniquement sur l’humain, est vouée à l’échec. Mais une approche 100 % automatisée présente aussi des limites. La réponse aux nouvelles contraintes cyber ? Des analystes augmentés. Lire la suite

-

Actualités

31 mars 2020

Covid-19 : face à l’opiniâtreté des cyberdélinquants, la résistance s’organise

Plusieurs milliers d’experts de la cybersécurité et, en particulier, des menaces unissent leurs énergies pour tenter de couper l’herbe sous le pied des assaillants qui cherchent à tirer profit de la crise sanitaire. Lire la suite

-

Actualités

27 mars 2020

Ransomware : le Français DMC met les nerfs de Maze en pelote

Le spécialiste alsacien de la mercerie a été frappé par le ransomware il y a une semaine, et refuse de céder au chantage. La compromission semble avoir été relativement peu étendue. La remise en route du SI est en cours. Lire la suite

-

Actualités

25 mars 2020

Le ransomware qu’Essilor n’a vu que trop tard

Le spécialiste des verres correcteurs se démène contre un rançongiciel depuis ce week-end. Les premiers éléments dont nous disposons laissent entrevoir l’espoir d’une compromission à l’étendue limitée. Lire la suite

-

Conseil

23 mars 2020

Quatre conseils pour sécuriser le travail à distance

Il n’est bien sûr pas question de laisser les télétravailleurs compromettre la sécurité de son entreprise. Voici donc quelques conseils pour éviter cela sur fond de progression explosive du recours au télétravail en pleine pandémie. Lire la suite

-

Conseil

19 mars 2020

Télétravail de masse : les premières mesures à prendre pour la cybersécurité

L’adoption soudaine et brutale du travail à domicile à grande échelle présente de nombreux défis. Mais ceux-ci pourraient aussi cacher des opportunités. Accélérer la sensibilisation des utilisateurs sera porteur de bénéfices à long terme. Lire la suite

-

Opinion

19 mars 2020

Coronavirus : la gestion de la crise doit passer par un soutien psychologique

La situation extraordinaire que nous traversons actuellement peut être source de traumatismes multiples, à tous les niveaux de l’entreprise. Plus que jamais, un soutien psychologique doit être organisé. Lire la suite

-

Actualités

19 mars 2020

Le télétravail de masse augmente le risque de fuite de données

Les mesures de confinement actuelles imposent la généralisation du télétravail. Mais les utilisateurs n’ont pas pu être formés aux risques sécuritaires. Lire la suite

-

Opinion

18 mars 2020

Quelle gouvernance de la cybersécurité pour anticiper les risques et protéger son entreprise ?

Seule une bonne gouvernance peut rassurer la direction générale, les clients et partenaires, les actionnaires et in fine le grand public. Mais pour ce faire, plusieurs questions préliminaires doivent être abordées. Lire la suite

par- Majid Alla, SQLI

- Matthieu Fouquet, SQLI

-

Actualités

18 mars 2020

Coronavirus : la cybersécurité se met au chevet du secteur de la santé

La cyberattaque du centre hospitalier universitaire de Brno en fin de semaine dernière a rappelé la criticité du secteur de la santé en pleine pandémie de Covid-19. Éditeurs et experts de nombreux pays se mobilisent. Lire la suite

-

Conseil

17 mars 2020

Gestion des vulnérabilités : les clés du succès

Hiérarchisation et automatisation apparaissent essentielles à la réussite d’un programme de gestion des vulnérabilités. Et cela passe par la prise en compte tant des menaces que de la criticité des actifs concernés afin de mettre en place une approche basée sur le risque. Lire la suite

-

Projet IT

16 mars 2020

Confinement : comment OpenIP a basculé dans le télétravail en 48 heures

L’entreprise a multiplié les réunions d’information durant deux jours. L’objectif : rassurer ses salariés et les former à l’usage des PC, modems 4G et routeurs sécurisés qu’elle met à leur disposition. Lire la suite

-

Actualités

12 mars 2020

Orange Cyberdefense cherche à se libérer de la tarification des SIEM

Les modèles tarifaires habituels des systèmes de gestion des informations et des événements de sécurité sont inadaptés aux services externalisés de supervision de la cybersécurité. Michel Van Den Berghe explique son approche. Lire la suite

-

Actualités

11 mars 2020

RSA Conférence : plusieurs participants infectés par le coronavirus

L’événement avait été maintenu alors que les premières annulations étaient annoncées. Les organisateurs n’ont pas reçu de consigne officielle, mais préfèrent informer les participants par précaution. Lire la suite

-

Actualités

10 mars 2020

Cybersécurité : Accenture cherche à accélérer son développement outre-Manche

L’entreprise de services numériques vient d’annoncer l’acquisition du cabinet de conseil Context Information Security. Celui-ci propose notamment des exercices d’attaque, des tests d’intrusion, et des services d’accompagnement à la réponse à incident. Lire la suite

-

Actualités

09 mars 2020

WatchGuard renouvelle son approche de la sécurité intégrée entre hôtes et réseau

Le constructeur d’appliances de gestion unifiée des menaces (UTM) rachète Panda Security. De quoi se donner les mains libres pour avancer dans une direction précédemment prise au travers d’un partenariat avec Cylance. Lire la suite

-

Actualités

09 mars 2020

Gouvernance des identités et des accès : SailPoint prend de l’avance (Gartner)

Dans l’édition 2019 de son quadrant magique sur ce marché, Gartner positionne l’éditeur loin devant des concurrents avec lesquels il apparaissait pourtant au coude à coude un an plus tôt. Lire la suite

-

E-Zine

09 mars 2020

Information sécurité 13 : Gestion des identités : toujours aussi complexe, mais cruciale

La gestion des identités et des accès est clé pour la sécurité d’un SI d’entreprise, mais trop souvent négligée, en particulier pour le cycle de vie des identités. Avec ce numéro, approfondissez le sujet, entre acteurs du marché et projets comme ceux de Total – dans le cadre d’une transition vers le cloud – ou encore de Système U et Sanofi. Lire la suite

-

Actualités

06 mars 2020

Ransomware Ryuk : la direction d’ISS World sous pression

Pour le groupe, la nature du maliciel impliqué n’était pas importante. Mais l’entreprise a tout de même alerté les autorités du risque de compromission de données personnelles de 65 000 utilisateurs de son système d’information. Lire la suite

-

Actualités

05 mars 2020

SIEM : RSA fait (doucement) avancer NetWitness

L’éditeur a lancé mi-février la version 11.4 de sa suite de gestion des informations et des événements de sécurité. Une mise à jour qui éclaire sur le regard critique porté récemment par Gartner sur cette suite. Lire la suite

-

Actualités

04 mars 2020

Elastic veut accélérer la détection et l’investigation

La version 7.6 de sa suite dédiée à la cybersécurité embarque de nouvelles règles de détection alignées sur le framework ATT&CK du Mitre. Le tout en apportant une visibilité consolidée sur le réseau, les hôtes et les applications. Lire la suite

-

Actualités

03 mars 2020

IA : Fortinet franchit une nouvelle étape dans son application à la sécurité

L’équipementier vient de présenter FortiAI, un moteur d’analyse devant aider à identifier et classer les maliciels, ainsi qu’à trouver le patient zéro au sein du système d’information, en s’appuyant sur l’apprentissage profond. Lire la suite

-

Actualités

02 mars 2020

Ransomware Maze : Bouygues Construction a-t-il cédé au chantage ?

Le groupe est apparu relancer graduellement son SI à partir de mi-février. Mais les assaillants ont maintenu la pression en publiant au compte-gouttes des fichiers dérobés. Soudainement, ils ne mentionnent plus cette victime. Lire la suite

-

Conseil

28 févr. 2020

Ransomware : une préparation solide en 20 mesures

Être prêt à faire face à la menace des rançongiciels suppose de couvrir la prévention en réduisant autant que possible le risque d’exécution du maliciel, mais également la réponse, notamment avec des sauvegardes bien protégées. Lire la suite

-

Actualités

27 févr. 2020

CyberArk avance des leurres ultra-ciblés pour bloquer les attaques

L’éditeur veut berner les assaillants cherchant à tirer profit d’identifiants à privilèges élevés, comme les comptes d’administration locaux. Mais il n’entend pas s’arrêter là. Lire la suite

-

Actualités

26 févr. 2020

Ransomware : comment Bretagne Télécom s’est vite défait de ses assaillants

L’opérateur/hébergeur a été victime d’une intrusion limitée courant janvier, via l’exploitation d’une vulnérabilité sur un système Citrix. Mais il a vite bouté les rançonneurs, notamment grâce à ses systèmes de stockage Pure Storage. Lire la suite

-

Actualités

25 févr. 2020

SIEM : Chronicle Backstory joue la carte des partenariats tous azimuts

Le système de gestion des informations et des événements de sécurité en mode cloud fête sa première bougie bien entouré à l’occasion de l’édition 2020 de la conférence RSA. Lire la suite

-

Actualités

25 févr. 2020

Avec SecureX, Cisco mise sur une approche intégrée de la sécurité

L’équipementier réunit toute son offre de sécurité au sein de cette plateforme unique qui entend améliorer la visibilité et l'automatisation. La concrétisation d’une promesse vieille de dix ans. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Rob Wright, Associate Editorial Director

-

Actualités

24 févr. 2020

Cybersécurité : des incidents de plus en plus difficiles à cacher

Plus de la moitié d’entre eux sont détectés par des tiers extérieurs à l’organisation affectée. Et dans la région EMEA, pour ces cas-là, cela se traduit par un temps de séjour moyen des assaillants avant détection de 301 jours. Lire la suite

-

Actualités

24 févr. 2020

Ransomware Maze : Bouygues semble chercher à éviter les questions

Le groupe affirme avoir été victime d’un « virus d’un nouveau genre » et assure qu’il n’est pas possible de l’accuser de négligence « sur les moyens de protection ». Mais cela suffira-t-il à éviter des questions d’investisseurs ? Lire la suite

-

Actualités

21 févr. 2020

SIEM : Gartner confirme la poussée des nouveaux acteurs

Si IBM et Splunk conservent la tête du marché, Exabeam et Securonix renforcent leurs positions. Rapid7 rejoint le carré des leaders, tandis que RSA se rapproche de sa sortie. Micro Focus rejoint quant à lui les acteurs de niche. Lire la suite

-

Actualités

21 févr. 2020

Cybersécurité : l’homologue suisse de l’Anssi joue les pères fouettards

La centrale suisse d’enregistrement et d’analyse pour la sûreté de l’information estime que le non-respect de ses conseils et l’ignorance des avertissements a souvent contribué au succès des attaques par ransomware. Lire la suite

-

Guide

20 févr. 2020

Sécurité : les apports des nouveaux systèmes d'analyse du trafic réseau

Le réseau est au cœur du système d’information. C’est un poste d’observation essentiel pour la détection des menaces, externes et internes. Les évolutions technologiques ouvrent de nouvelles perspectives. Lire la suite

-

Actualités

19 févr. 2020

Le Danois ISS se fait à son tour piéger par un ransomware

Selon nos informations, il a été activement visé par les opérateurs d’Emotet au cours du mois dernier. Ryuk aurait été utilisé contre lui. Tous les systèmes d’information apparaissent arrêtés. Lire la suite

-

Actualités

19 févr. 2020

RSA passe à son tour dans le giron d’un fonds d’investissement

Dell vient d’annoncer la vente de sa filiale cybersécurité à Symphony Technology Group pour plus de deux milliards de dollars. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

14 févr. 2020

Ransomware : l’heure de la reprise approche chez Bouygues Construction

La remise en production de certaines fonctions du système d’information, annoncée il y a plus d’une semaine, apparaît aujourd’hui en cours, après un important travail sur leurs fondations, avec reconstruction et nettoyage des annuaires. Lire la suite

-

Conseil

13 févr. 2020

Menaces Mobiles : des solutions de protection à déployer prudemment

Le cabinet Gartner estime que ces solutions sont aujourd’hui matures et offrent des bénéfices bien réels. Mais il recommande des déploiements graduels, en intégration avec les outils d’administration des terminaux. Lire la suite

-

Actualités

07 févr. 2020

Bouygues Construction : Maze, le révélateur d’un SI aux fondations poreuses ?

À moitié muré dans le silence, le groupe peine à cacher les difficultés auxquelles le ransomware le confronte. Mais également ce qu’elles révèlent de sa posture de sécurité, et de celle de sa filiale Axione. Lire la suite

-

Projet IT

06 févr. 2020

Ransomware : comment l’université de Maastricht s’est confrontée à Clop

Dans un remarquable exercice de transparence, elle reconnaît avoir versé près de 200 000 € pour accélérer la restauration initiale de ses systèmes. Sa direction souligne l’importance du facteur humain. Lire la suite

-

Actualités

04 févr. 2020

Ransomware : Bouygues Construction, une cible (trop) facile ?

Le groupe est actuellement aux prises avec les opérateurs du rançongiciel Maze, après avoir été touché par Ryuk il y a moins d’un an. Certains éléments interrogent sur sa culture de la cybersécurité. Lire la suite

-

Actualités

30 janv. 2020

Cisco dote les équipements industriels d’une intelligence serveurs

La plateforme logicielle Edge Intelligence est installable dans les équipements réseaux des usines pour les transformer en serveurs d’applications analytiques et sondes de sécurité. Lire la suite

-

Actualités

29 janv. 2020

Renseignement sur les menaces : quel modèle de facturation ?

Les modèles tarifaires jusqu’ici appliqués étaient adaptés à de grandes entreprises, mais pas à des structures plus modestes s’ouvrant à la pratique, ni aux MSSP. L’équilibre entre démocratisation et maturité des consommateurs reste à trouver. Lire la suite

-

Actualités

28 janv. 2020

Ransomware : les factures s’envolent, mais sont souvent payées

Le phishing reste un vecteur d’attaque important, mais il est loin d’être le seul. Le détournement de services RDP exposés en ligne et l’exploitation de vulnérabilités occupent une bonne place. Lire la suite

-

Actualités

27 janv. 2020

Cybersécurité : la cohérence entre risques perçus et outils déployés progresse

Les adhérents du Cesin sondés par OpinionWay adoptent de plus en plus authentification à facteurs multiples, passerelle de sécurité de la messagerie, ou encore filtrage d’URL, mais aussi EDR. Lire la suite

-

Actualités

22 janv. 2020

Microsoft exposait près de 250 millions d’enregistrements de service client

Cinq grappes Elasticsearch étaient accessibles directement sur Internet depuis le début du mois de décembre, en raison d’un défaut de configuration. Après leur découverte par Volodymyr Diachenko, l’erreur a été corrigée. Lire la suite

-

Projet IT

21 janv. 2020

Prudemment, mais résolument, Nexity révolutionne son IT avec le cloud

Le promoteur immobilier s’est engagé dans une démarche visant à professionnaliser et industrialiser autant que possible son IT. Mais avec conscience des implications en matière de sécurité et l’adoption d’une gouvernance rigoureuse dès le départ. Lire la suite

-

Conseil

20 janv. 2020

Active Directory : pourquoi réplication ne vaut pas sauvegarde

La réplication automatique de la base de données d’annuaire entre contrôleurs de domaine, n’a pas d’autre vocation que d’assurer une disponibilité permettant la continuité de l’activité. Lire la suite

-

Conseil

17 janv. 2020

Comment les outils de protection contre les menaces mobiles peuvent aider les administrateurs

Ces outils peuvent améliorer significativement la posture de sécurité d’une entreprise en intégrant ses terminaux mobiles. Voici ce qu’ils apportent de différent. Lire la suite

-

Actualités

16 janv. 2020

Allianz insiste : l’assurance cyber n’évite pas une sérieuse gestion des risques

Le risque d’incident informatique est désormais identifié comme le premier pour les entreprises. L’effet notamment de l’intensification des attaques par ransomware. Mais ce risque n’apparaît toujours pas appréhendé comme il le devrait. Lire la suite

-

Actualités

15 janv. 2020

L’e-mail, vecteur de référence d’attaques marquées par la patience

C’est le premier vecteur d’infection observé par CrowdStrike dans ses opérations de réponse à incident. Pour des attaques qui continuent de s’inscrire dans la durée, avec des compromissions en profondeur. Lire la suite

-

Conseil

14 janv. 2020

Ransomware : pourquoi quand il détone, c’est vraiment trop tard

Les assaillants sont probablement installés de longue date dans le système d’information. Les travaux de reconstruction seront de toute façon longs et laborieux. D’où l’importance de stopper l’infection en amont. Lire la suite

-

Actualités

07 janv. 2020

MSSP : Accenture s’offre une place parmi les leaders

L’entreprise de services numériques rachète à Broadcom l’activité services de sécurité managés de Symantec. De quoi se faire une jolie place au soleil sur ce marché où elle n’était jusqu’ici guère visible. Lire la suite

-

Actualités

07 janv. 2020

Analyse comportementale : Broadcom s’offre l’un des derniers indépendants

Le groupe a discrètement déclaré l’acquisition de Bay Dynamics au gendarme des marchés boursiers américains. De quoi compléter le portefeuille de l’activité entreprises de Symantec, racheté l’an dernier. Lire la suite

-

Opinion

06 janv. 2020

Gartner : Les 10 technologies stratégiques à suivre en 2020

Il y a 20 ans, les responsables IT étaient très concernés par le bug de l’an 2000 – l’iPhone, Twitter et Facebook n’existaient pas. Que nous réserve donc le début de cette nouvelle décennie ? Lire la suite

-

Actualités

03 janv. 2020

TrapX continue de faire évoluer ses leurres, cette fois-ci vers les ERP

Le spécialiste des systèmes de leurre vient d’étendre son offre de leurres, permettant désormais d’émuler des progiciels de gestion intégrée signés SAP. Lire la suite