Gestion de la sécurité (SIEM, SOAR, SOC)

-

Actualités

29 avr. 2026

Cybersécurité : Google veut infuser des agents IA de l’investigation à la remédiation

Selon Google Cloud, si les attaquants utilisent l’IA, alors les défenseurs doivent faire de même. C’est l’une des raisons du rachat de Wiz, assure Thomas Kurian, CEO de GCP. Toutefois, les équipes du fournisseur ne semblent pas encore totalement d’accord concernant la remédiation automatique. Lire la suite

-

Actualités

28 avr. 2026

Comment l’attaque PromptFlux mutagène menace les IA des SOC

Les LLM sont de plus en plus utilisés par les attaquants. En dépit des garde-fous mis en place, ceux-ci peuvent les manipuler afin de restreindre les capacités de détection des SOC. Lire la suite

- Sensibilisation à la cybersécurité –eBook

- Brochure Recettes IA de la cuisine IA Dell avec processeurs Intel Core Ultra –Analyse

- Brochure Recettes IA de la cuisine IA Dell avec processeurs Intel Core Ultra –Analyse

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Conseil

31 mars 2017

Construire une architecture de sécurité de l’information pas à pas

La préparation à la cybersécurité nécessite une architecture de sécurité robuste. L’expert Peter Sullivan explique quelles briques de base sont essentielles à cela. Lire la suite

-

Actualités

29 mars 2017

LogPoint lance la version 5.6 de son SIEM

Un an après le lancement de la version présente, l’éditeur européen met à jour son système de gestion des informations et des événements de sécurité. Cette nouvelle mouture met notamment l’accent sur la gestion du stockage. Lire la suite

-

Projet IT

28 mars 2017

Les clés du déploiement d’un SOC selon le Clusif

Poussés à la fois par un contexte réglementaire de plus en plus exigeant et des menaces de plus en plus nombreuses, les centres opérationnels de sécurité se multiplient. Mais leur mise en place est délicate. Le Clusif s’est longuement penché sur le sujet. Lire la suite

-

Actualités

27 mars 2017

Rapid7 s’attaque aux objets connectés hors Ethernet

Metasploit peut désormais mettre à profit des équipements d’analyse du spectre radio pour découvrir et étudier les protocoles utilisés à la recherche de vulnérabilités potentielles. Lire la suite

-

Actualités

27 mars 2017

ServiceNow pousse à l’automatisation de la réponse à incident

Le spécialiste de la gestion des services IT vient de s’associer à Palo Alto Networks et à Tanium pour étendre les capacités de collecte de données de sa plateforme. De quoi souligner ses ambitions dans la sécurité informatique. Lire la suite

-

Actualités

24 mars 2017

Lookout s’attaque aux applications iOS développées à façon

Le spécialiste de la sécurité des applications mobiles vient de conclure un partenariat avec Apple. Celui-ci va permettre aux entreprises développant des applications iOS de vérifier qu’elles n’embarquent pas de composants potentiellement dangereux. Lire la suite

-

Conseil

22 mars 2017

Comment construire un plan de cybersécurité pour son entreprise

Le plan d'action de cybersécurité est un élément crucial de l'état de préparation à la cybersécurité. L’expert Peter Sullivan explique ce qui entre dans ces plans et comment en commencer un. Lire la suite

-

Actualités

20 mars 2017

Détection et réponse aux incidents en tête des priorités pour 2017

Selon Gartner, les RSSI se détournent cette année de l’approche centrée sur la prévention des incidents de sécurité. Les dépenses, dans le monde entier, devraient progresser de près de 8 %. Lire la suite

-

Conseil

20 mars 2017

Menace interne : ce que les RSSI peuvent faire pour la réduire

Traiter la menace interne requiert une combinaison de tactiques. L'expert Mike O. Villegas se penche sur plusieurs de leurs aspects. Lire la suite

-

Actualités

15 mars 2017

Détection des attaques : la région EMEA donne l'impression de s’améliorer

Selon la division Mandiant de FireEye, les organisations de la région ne mettent plus en moyenne qu’une centaine de jours à détecter les attaques. Soit un délai divisé par plus de quatre par rapport à l’an passé. Lire la suite

-

Actualités

15 mars 2017

Conteneurs : des risques spécifiques à prendre en compte

Le recours aux conteneurs peut paraître si simple qu’il est aisé de négliger certains risques spécifiques, et bien réels. Un chantier de plus pour les responsables de la gestion du risque et de la sécurité. Lire la suite

-

Projet IT

14 mars 2017

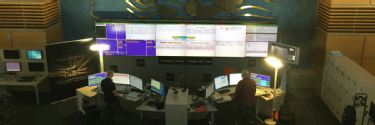

Cegedim combine NOC et SOC grâce à InsightIDR

Le groupe, agréé hébergeur de données de santé, a retenu l’outil de Rapid7 pour gagner en visibilité sur son infrastructure. De quoi, au passage, confier à ses équipes réseau la supervision 24/7 de la sécurité de l’environnement. Lire la suite

-

Actualités

14 mars 2017

Google renforce la sécurité de sa plateforme Cloud

Le géant du Web affine le contrôle d’accès, et ajoute une couche de prévention des fuites de données. Il ouvre aussi en grand les vannes de son service de gestion des clés de chiffrement. Lire la suite

-

Actualités

14 mars 2017

DenyAll fait évoluer son offre en pensant aux DevOps

Ses outils se dotent de fonctions visant à accélérer la sécurisation et la correction de vulnérabilité des applications et services exposés sur le Web, à la mise en service et en continu. Lire la suite

-

Actualités

14 mars 2017

Intel Security met enfin à jour son SIEM

L’éditeur a lancé la version 10 d’Enterprise Security Manager, son système de gestion des informations et des événements de sécurité. Une mouture qui met l’accent sur l’interface utilisateur et les performances, en particulier pour les grands déploiements. Lire la suite

-

Actualités

13 mars 2017

Parler cybersécurité aux dirigeants ? Un exercice qui reste délicat

Les guides visant à expliquer les enjeux de la sécurité du numérique aux dirigeants se multiplient sans réussir à faire l’unanimité. De quoi souligner la difficulté d’un exercice auxquels les RSSI doivent se prêter au quotidien. Lire la suite

-

Actualités

08 mars 2017

LeMagIT lance « Information Sécurité », un nouveau magazine dédié à la sécurité

Ce trimestriel, téléchargeable gratuitement au format PDF, reviendra sur les évolutions continues des cyber-menaces et sur les nouvelles stratégies de cyber-défense pour y faire face. Le numéro 1, disponible dès à présent, se penche sur les SOC. Lire la suite

-

Actualités

07 mars 2017

La cybersécurité vue par les hackers

Conduite en sondant des hackers, une nouvelle étude sur la sécurité des systèmes d’information souligne ce qui est souvent négligé. Mais elle montre aussi l’absence de réponses faciles. Lire la suite

-

Actualités

07 mars 2017

CA Technologies s’offre un spécialiste de la sécurité applicative

L’éditeur rachète Veracode, l’éditeur d’une plateforme SaaS de test de la sécurité des applications capable d’intégration dans les environnements DevOps, notamment. Lire la suite

-

Conseil

06 mars 2017

Quels outils pour aider à automatiser la réponse à incident

En ces temps où les menaces se manifestent continuellement, les outils pouvant aider à automatiser détection et réaction s’avèrent indispensables. Et ils sont de plus en plus accessibles. Lire la suite

-

Actualités

03 mars 2017

Le marché de la cyberassurance reste émergent

Deloitte fait le point sur les multiples obstacles qui freinent le décollage d’un marché pourtant prometteur. Et cela tant du côté des assureurs que de leurs clients potentiels. Lire la suite

-

Actualités

03 mars 2017

Cybersécurité : une motivation plus grande côté attaque que défense

Les attaquants n’ont besoin qu’un coup gagnant quand les défenseurs doivent réussir à bloquer chaque offensive. Mais l’asymétrie ne s’arrête pas là. Lire la suite

-

Actualités

02 mars 2017

UTM : WatchGuard joue à son tour l’intégration avec les postes de travail

L’équipementier vient d’annoncer un service chargé de corréler activités observées sur les postes de travail, avec les données collectées sur le réseau par ses systèmes de gestion unifiée des menaces. Lire la suite

-

Actualités

02 mars 2017

Yahoo : l’exemple d’une gestion d’incident de sécurité ratée

Le comité chargé à l’automne dernier d’enquêter sur l’incident de sécurité de fin 2014 a mis en évidence des dysfonctionnements multiples, depuis la communication interne jusqu’à la prise de décision. Lire la suite

-

Actualités

22 févr. 2017

Dropbox publie le code de son robot d’aide à la gestion des alertes

Confronté lui-même à la question de la gestion des incidents de sécurité, Dropbox a développé un automate conversationnel visant à accélérer l’élimination des faux positifs. Lire la suite

-

Actualités

20 févr. 2017

RSA Conférence 2017 : déjà là, l’Intelligence Artificielle fait débat

Si les technologies liées à l’intelligence artificielle sont déjà disponibles commercialement pour améliorer la sécurité informatique, certains experts ne cachent pas une certaine prudence, voire même leur scepticisme. Lire la suite

-

Actualités

16 févr. 2017

RSA mise sur la cybersécurité orientée métiers

Rohit Ghai, le nouveau patron de RSA, et Grant Geyer, son vice-président, viennent de présenter les grandes de la nouvelle stratégie de l’éditeur. Lire la suite

-

Actualités

14 févr. 2017

Pour Art Coviello, l’avenir de la cybersécurité passe par l’intelligence artificielle

EXCLUSIF. L’ancien président exécutif de RSA est aujourd’hui associé du fond d’investissement Rally Ventures. Il a accepté de partager avec nous son regard sur les principales questions liées à la cybersécurité. Lire la suite

-

Actualités

13 févr. 2017

Cybersécurité : Watson a fini sa phase d’apprentissage

L’intelligence artificielle d’IBM est aujourd’hui prête à entrer en production dans les centres opérationnels de sécurité. Lire la suite

-

Actualités

08 févr. 2017

Cisco rend sa plateforme analytique Tetration plus abordable

L’équipementier vient de la doter de capacités permettant de forcer l’application de politiques internes. Une version moins onéreuse est ajoutée au catalogue. Lire la suite

-

Actualités

08 févr. 2017

Cybersécurité : des entreprises françaises toujours très mal préparées (Institut Ponemon)

Les DSI et RSSI misent notamment sur la formation et la sensibilisation. Mais ils apparaissent toujours peiner à faire prendre la mesure des enjeux à leurs directions. Lire la suite

-

Actualités

06 févr. 2017

SOC : les entreprises souffrent d’un vaste manque de maturité

A l’occasion des Assises de la Sécurité, SecuriView s’est prêté à un exercice délicat, mais mené sans concession : chercher à déterminer les raisons des déconvenues rencontrées dans la mise en place de SOC. Lire la suite

-

Actualités

03 févr. 2017

ThreatQuotient affine sa plateforme de gestion du renseignement de sécurité

Sa version 3.0 apporte plusieurs nouveautés permettant de l’adapter plus finement aux besoins spécifiques de l’entreprise utilisatrice. Un nouveau programme partenaires doit ouvrir la voie à de nouvelles intégrations. Lire la suite

-

Actualités

03 févr. 2017

Cymmetria adapte ses leurres à l’examen des événements suspects

Sa solution ActiveSOC permet de déployer dynamiquement et sélectivement des leurres pour enquêter à la demande sur des signaux faibles. Lire la suite

-

Conseil

02 févr. 2017

Se préparer aux incidents de sécurité

Les entreprises doivent être prêtes à agir face à des incidents de sécurité et à des attaques. Et cela passe notamment par sept points précis. Lire la suite

-

Conseil

01 févr. 2017

Des exercices de simulation pour découvrir des risques cachés

Des exercices réguliers peuvent aider à identifier des risques de sécurité dans des scénarios pertinents pour son organisation. Lire la suite

par- Robert Wood

-

Actualités

31 janv. 2017

Hexatrust pense Europe et au-delà

Le club des PME françaises de la cybersécurité se félicite des fonds levés par ses membres depuis sa création, mais également d’opérations telles que le rachat de DenyAll par l’allemand Rohde & Swchartz. Tout en soulignant un long chemin à parcourir encore. Lire la suite

-

Projet IT

31 janv. 2017

Chez SFA, Darktrace donne une visibilité toute nouvelle sur le réseau

Le spécialiste des broyeurs sanitaires, des pompes de relevage et de la climatisation a choisi le britannique pour aller au-delà de la visibilité que lui offrait déjà ses équipements de sécurité réseau. Visiblement avec beaucoup de satisfaction. Lire la suite

-

Actualités

30 janv. 2017

Brèches et réglementation portent les dépenses de sécurité

L’édition 2017 de l’étude 451 Research pour Thales sur la protection des données sensibles fait toutefois apparaître des responsables inquiets de la complexité de la tâche qui leur incombe. Lire la suite

-

Actualités

27 janv. 2017

L’Anssi met à jour son guide d’hygiène informatique

L’agence propose une version actualisée de son guide de bonnes pratiques pour la sécurisation des systèmes d’information. Une nouvelle mouture bienvenue. Lire la suite

-

Actualités

27 janv. 2017

FireEye veut automatiser les opérations du SOC avec Helix

Cette plateforme se présente comme le fruit de l’intégration des multiples rachats passés de FireEye : Mandiant, iSight Partners, mais également Invotas. Lire la suite

-

Projet IT

26 janv. 2017

Sopra Steria dope ses services managés avec ThreatQ et Watson

Le fournisseur de services de sécurité managés a renforcé son offre en affinant son recours au renseignement sur les menaces pour mieux contextualiser les événements observés, et mettant Watson à contribution pour modéliser les incidents. Lire la suite

-

Actualités

26 janv. 2017

Les rançongiciels s’affirment en première position des menaces (étude Cesin)

Huit entreprises sur dix auraient fait l’objet de tentatives d’extorsion à partir de ransomware, en 2016. Une progression de près d’un tiers sur un an. Lire la suite

-

Actualités

26 janv. 2017

FIC 2017 : Orange Cyberdéfense réaffirme ses ambitions

Le groupe multiplie les investissements, tant dans des technologies nouvelles, que dans les certifications. Et d’évoquer plusieurs millions d’euros pour l’obtention de la qualification Anssi de prestataire de détection d’incidents. Lire la suite

-

Actualités

24 janv. 2017

« Beaucoup d’annuaires Active Directory autorisés à se connecter à l’extérieur »

C’est probablement le premier enseignement à retirer de la démonstration d’exercice cyber organisée au FIC par Bluecyforce. Lire la suite

-

Actualités

23 janv. 2017

Tatu Ylonen : les entreprises sont menacées par leurs mauvaises habitudes avec SSH

Le créateur de SSH, Tatu Ylonen, discute de la manière dont le protocole chiffré d’administration réseau a évolué avec le temps et pourquoi certaines pratiques menacent aujourd’hui les entreprises. Lire la suite

-

Definition

23 janv. 2017

Test d'intrusion

Un test d'intrusion est la pratique qui consiste à tester un système informatique, un réseau ou une application Web pour y déceler des vulnérabilités susceptibles d'être exploitées par un pirate. Lire la suite

-

Actualités

19 janv. 2017

Gatewatcher veut détecter en profondeur les attaques avancées

Le français combine analyse des flux réseau et des fichiers pour identifier codes malveillants et comportements suspects, voire clairement malicieux. Lire la suite

-

Actualités

18 janv. 2017

La plupart des SOC restent inefficaces

La nouvelle édition de l’étude de HPE sur les centres opérationnels de sécurité fait encore ressortir un niveau de maturité généralement bien en-deçà de ce qui serait adapté aux menaces actuelles. Lire la suite

-

Actualités

16 janv. 2017

Le Forum économique mondial s’inquiète toujours des cyberattaques

La menace d’un incident « massif » de vol de données inquiète à Davos. Certaines technologies émergentes sont également vues comme porteuses de risques majeurs. Lire la suite

-

Actualités

13 janv. 2017

Google simplifie la gestion des clés cryptographiques

La simplicité de l’offre de gestion de clés cryptographiques de Google impressionne. Mais pas au point de se démarquer de la concurrence. Lire la suite

-

Conseil

12 janv. 2017

Aperçu de la plateforme analytique de Blue Coat

L’expert Dan Sullivan se penche sur la plateforme que propose l’équipementier pour collecter des informations réseau complètes et leur appliquer des analyses de sécurité ciblées. Lire la suite

-

Projet IT

11 janv. 2017

Au Crédit Agricole, une fonction est dédiée au lien entre sécurité et métiers

Le groupe s’assure ainsi de pouvoir collecter les expériences de ses différentes entités, bonnes ou mauvaises, pour en faire profiter ensuite toutes les autres. Lire la suite

-

Actualités

11 janv. 2017

Fortinet veut combiner SOC et NOC

L’équipementier profite de la présentation de la version 5.6 de son FortiOS pour lancer une solution qui vise à consolider supervision opérationnelle du réseau et de la sécurité. Lire la suite

-

Actualités

10 janv. 2017

IAM et Machine Learning, clés d’une nouvelle infrastructure de sécurité pour Ponemon

Les professionnels de l’informatique et de la sécurité des systèmes d’information sondés par l’institut Ponemon pour Citrix placent ces deux technologies en têtes des impératifs pour faire face aux nouveaux enjeux qui se présentent à eux. Lire la suite

-

Opinion

06 janv. 2017

Cybersécurité et compétences : des pistes pour répondre à cet enjeu phare de 2017

Le monde de la cybersécurité souffre d’une pénurie systémique de compétences. Mais les pistes sont nombreuses pour pallier celle-ci, qu’elles soient technologiques ou liées à la gestion des ressources humaines. Lire la suite

-

Actualités

05 janv. 2017

Santé : l’administration américaine donne ses conseils pour les objets connectés

L’agence américaine de la sécurité sanitaire vient de formuler de nouvelles recommandations pour la cybersécurité des appareils médicaux connectés. Lire la suite

-

Definition

05 janv. 2017

SOC

Un SOC (Security Operating Center), en français un centre opérationnel de sécurité, est l’environnement où sont supervisés les systèmes d’information pour assurer la détection, le confinement et la remédiation des incidents de sécurité. Lire la suite

-

Projet IT

03 janv. 2017

Le Crédit Mutuel Arkea identifie ses clients avec la Blockchain

La banque a mis en place un mécanisme d’identification de ses clients en se reposant sur cette technologie distribuée très tendance. IBM a fourni l’ossature technologique et la méthode. Lire la suite

-

Actualités

02 janv. 2017

Cyber-résilience : les entreprises peuvent encore (bien) mieux faire

EY estime que les entreprises progressent mais certains domaines, et tout particulièrement celui de la réaction à incident, nécessitent encore d’importants efforts. Lire la suite

-

Conseil

02 janv. 2017

Ce qu’il faut savoir du SIEM en mode service avant de l’adopter

L’intérêt va croissant pour les systèmes de gestion des informations et des événements de sécurité en mode service. Mais les entreprises doivent bien connaître le modèle avant d’y faire appel. Lire la suite

-

Conseil

27 déc. 2016

Renseignement sur les menaces : les pièges à éviter

S’il n’est pas rendu exploitable, le renseignement sur les menaces n’est que données. Voici quelques conseils pour aider ses équipes à se concentrer leurs indicateurs de compromission les plus pertinents pour détecter et répondre aux menaces. Lire la suite

-

Actualités

26 déc. 2016

La confiance dans la cybersécurité des entreprises recule

Les RSSI sont prudents. Leur confiance dans l’efficacité de leurs mécanismes de sécurisation de leurs systèmes d’information recule par rapport à l’an dernier. Significativement. Lire la suite

-

Actualités

22 déc. 2016

Cybersécurité : quand la machine devient l’allié indispensable de l’homme

Les technologies d’intelligence artificielle ont fait une entrée remarquée sur le marché de la sécurité informatique en 2015. Elles semblent là pour longtemps. Lire la suite

-

Actualités

22 déc. 2016

Aperçu de la plateforme analytique d’Hexis Cyber Solutions

L’expert Dan Sullivan se penche sur la plateforme d’analyse Big Data de sécurité HawkEye AP, d’Hexis Cyber Solution. Elle est capable de traiter des centaines de formats de données différents. Lire la suite

-

Actualités

20 déc. 2016

Bug Bounty : un moyen de démocratiser la recherche de vulnérabilités

Wavestone vient de lancer une offre de bug bounty privé. Les chercheurs sollicités sont rémunérés à la faille trouvée. De quoi ouvrir la recherche de vulnérabilité à un public plus large. Lire la suite

-

Actualités

19 déc. 2016

Yahoo, sévèrement mis à mal par des pirates bien installés ?

L’enquête actuellement en cours sur l’intrusion de 2014 n’est pas à l’origine de la découverte de celle de l’été 2013. De quoi semer le doute sur la capacité de Yahoo à véritablement en trouver l’origine et à bouter les pirates hors de son infrastructure. Lire la suite

-

Actualités

19 déc. 2016

Automatisation de la sécurité : formation d’un écosystème de partenaires

Hexadite vient d’annoncer la création d’une alliance autour de l’automatisation de la sécurité. Il est déjà fort de dix membres. Lire la suite

-

Actualités

13 déc. 2016

Le SOC, de plus en plus répandu mais difficile à maîtriser

Sans surprise, plus les organisations sont grandes, plus elles sont susceptibles de disposer d’un centre opérationnel de sécurité. Mais isoler les alertes importantes des autres reste un défi. Lire la suite

-

Actualités

09 déc. 2016

Siemplify veut… simplifier les opérations de sécurité

Sortie de l’ombre en début d’année, la jeune pousse ambitionne de proposer aux analystes de SOC une unique interface depuis laquelle traquer et répondre aux incidents de sécurité. Lire la suite

-

Actualités

08 déc. 2016

Des analystes noyés sous le renseignement sur les menaces

Pour ThreatQuotient, ces informations restent encore mal intégrées et surtout peu filtrée selon le contexte spécifique des entreprises et même des consommateurs de renseignement sur les menaces en leur sein. Lire la suite

-

Conseil

08 déc. 2016

Aperçu de RSA NetWitness Logs and Packets

L’expert Dan Sullivan se penche sur l’outil de RSA, conçu pour analyser logs et paquets de données pour détecter les menaces. Lire la suite

-

Conseil

06 déc. 2016

Que faire une fois qu’un collaborateur a cliqué sur un lien malicieux ?

La réaction à un employé cliquant sur un lien malicieux est une chose qu’il est important de ne pas rater. L’expert Matthew Pascucci suggère des pistes. Lire la suite

-

Definition

05 déc. 2016

Gestion des clés de chiffrement

La gestion des clés de chiffrement consiste à administrer les tâches de protection, de stockage, de sauvegarde et de classement des clés de chiffrement. Lire la suite

-

Actualités

02 déc. 2016

Etude TechTarget : la gestion des vulnérabilités prend la tête des priorités

Ce domaine de la sécurité fait jeu égal avec la gestion des identités et des accès pour les projets 2017. La formation des utilisateurs n’est pas oubliée et arrive en troisième position. Lire la suite

-

Actualités

30 nov. 2016

Cybersécurité : l’intelligence artificielle doit encore convaincre

Pas prêts ou peinant à communiquer sur les apports potentiels de la technologie, les RSSI rechignent encore majoritairement à y recourir. Pourtant, les besoins apparaissent bien présents. Lire la suite

-

Conseil

30 nov. 2016

Patching automatique : ce que les entreprises devraient considérer

Les entreprises s’intéressent aux systèmes de correction automatique de vulnérabilités pour renforcer leur posture de sécurité. Lire la suite

-

Conseil

28 nov. 2016

Aperçu de Lancope StealthWatch FlowCollector

L’expert Dan Sullivan se penche sur cet outil dédié à l’analyse de vastes volumes de données à la recherche d’activités suspectes. Lire la suite

-

Actualités

25 nov. 2016

La cybersécurité, vraiment une priorité pour les dirigeants ?

Trois études tendent à montrer que les directions ne prennent pas encore réellement au sérieux une menace informatique qu’ils peinent, en fait, à bien appréhender. De quoi empêcher les entreprises de véritablement améliorer leur posture de sécurité. Lire la suite

-

Actualités

24 nov. 2016

S’il ne piège pas l’attaquant, Cymmetria rembourse

La jeune pousse s’engage à verser à son client jusqu’à un million de dollars dans le cas où son produit échouerait à débusquer un attaquant infiltré sur le réseau. Lire la suite

-

Conseil

24 nov. 2016

Aperçu du scanner de vulnérabilités Tenable Nessus

L’expert Ed Tittel se penche sur les scanner de vulnérabilité Nessus de Tenable. Des produits proposés en mode Cloud comme en local. Lire la suite

-

Actualités

23 nov. 2016

Anomali propose un outil gratuit de gestion des renseignements STIX/TAXII

Avec cet outil baptisé Staxx, l’éditeur entend proposer une alternative à Soltra Edge, un outil destiné à la communauté des services financiers et dont le développement vient d’être arrêté. Lire la suite

-

Actualités

22 nov. 2016

La sécurité peine encore à se fondre dans les DevOps

Son intégration transparente et automatisée restant difficile, elle est perçue comme un frein. Et le recours toujours croissant à des briques logicielles tierces n’aide pas forcément. Lire la suite

-

Definition

21 nov. 2016

Système de détection d'intrusion (IDS)

Un système de détection d'intrusion (IDS) est un système de cybersécurité qui surveille le trafic réseau à la recherche d'activités suspectes et qui émet des alertes lorsque de telles activités sont découvertes. Lire la suite

-

Actualités

21 nov. 2016

Cybersécurité : l’impréparation pénalise la résilience des entreprises

La résilience des entreprises face à un incident de sécurité informatique reste limitée. La faute au manque de préparation et de planification pour la réponse. Lire la suite

-

Actualités

18 nov. 2016

Une certification pour attester de la sensibilité à la cybersécurité

Conscio Technologies vient de décider de créer sa propre certification, gratuite, nominative et valable deux ans, pour améliorer la visibilité du développement de la culture de la sécurité du numérique. Lire la suite

-

Conseil

18 nov. 2016

Comment gérer les correctifs de sécurité avec les administrateurs systèmes ?

Quel rôle joue le RSSI lorsqu’il s’agit de faire appliquer les correctifs de sécurité ? L’expert Mike O. Villegas se penche sur la meilleure façon de partager là les responsabilités. Lire la suite

-

Conseil

16 nov. 2016

Aperçu de la plateforme analytique de FireEye

L’expert Dan Sullivan se penche sur la Threat Analytics Platform de FireEye, un produit d’analyse de sécurité en mode Cloud qui offre détection de menaces et renseignement contextualisé. Lire la suite

-

Actualités

16 nov. 2016

Palo Alto Networks joue l’intégration avec IBM QRadar

L’équipementier propose désormais une application visant à simplifier la tâche des analystes exploitation le système de gestion des informations et des événements de sécurité. Lire la suite

-

Actualités

15 nov. 2016

Waterfall Security veut garantir l’intégrité des journaux d’activité

Fort de son expérience dans les passerelles unidirectionnelles pour systèmes informatiques industriels, l’équipementier vient de présenter un coffre-fort pour logs. Lire la suite

-

Actualités

14 nov. 2016

Intel Security promeut l'union face au cybercrime

A l'occasion de sa récente conférence annuelle, Intel Security – qui redeviendra bientôt McAfee – a présenté de nombreux nouveaux produits destinés à sécuriser « du end-point au datacenter et aux données ». La société a surtout appelé à l'union des forces pour faire face aux menaces. Pour y contribuer, elle a annoncé l'ouverture de son protocole de communications DXL. Lire la suite

-

Actualités

14 nov. 2016

CIO Series - Spécial sécurité : les entreprises face à un paradoxe

Le n°4 de CIO Series prend cette fois-ci le pari de faire le point sur les problématiques sécuritaires auxquelles sont confrontées les entreprises. Dans un contexte d’ouverture prôné par la transition vers le numérique, quelle est la démarche à suivre lorsque finalement la prise de conscience en matière de sécurité n’est pas une évidence ? Lire la suite

-

Actualités

10 nov. 2016

Contre les attaques, LightCyber cherche les anomalies comportementales

Sa plateforme surveille le trafic réseau et établit des profils comportementaux. Elle replace les communications suspectes dans le contexte des processus sur les postes de travail pour débusquer les attaquants. Lire la suite

-

Actualités

09 nov. 2016

Cybersécurité : McAfee mise sur le partage et l’automatisation

Intel Security travaille avec un groupe restreint de clients pour développer des systèmes combinant humain et machine pour retirer le meilleur des deux mondes et l’appliquer à la lutte contre les menaces informatiques. Lire la suite

-

Projet IT

08 nov. 2016

Comment EDF fait face à 10 millions de cyber-attaques par an

EDF s'est appuyé sur Orange pour mettre en place un Security Operations Center (SOC) afin de faire face aux multiples attaques dont est victime son SI chaque seconde. Plus d'une année et demi de travail a été nécessaire tant le contexte d'EDF est complexe et l'intensité des assauts élevée. Lire la suite

-

Actualités

07 nov. 2016

Le renseignement sur les menaces peine à donner sa pleine valeur

Les entreprises anglo-saxonnes apparaissent submergées par une « threat intelligence » qui s’avère difficile à mettre pleinement à profit. Lire la suite

-

Actualités

03 nov. 2016

Cybersécurité : l’Association médicale mondiale sonne le tocsin

Pour les médecins, le secteur de la santé est devenu une « cible de choix facile » pour les cybercriminels. Lire la suite

-

Opinion

02 nov. 2016

SOC : ce qu'il ne faut pas faire...

Plus de quinze ans d’historique nous ont appris que l'exploitation d'un centre opérationnel de sécurité reste périlleux. Portrait-robot du SOC dysfonctionnel. Lire la suite

-

Conseil

28 oct. 2016

Alertes de sécurité réseau : dépasser les difficultés

Les alertes de sécurité réseau sont nombreuses mais peu informatives. Il existe toutefois des stratégies permettant de dépasser ces difficultés pour améliorer la sécurité. Lire la suite

-

Projet IT

26 oct. 2016

Pourquoi la Casden a choisi le SIEM de LogPoint

Lors d’un atelier organisé aux Assises de la Sécurité, Benoît Fuzeau, RSSI de la Casden, a détaillé un choix largement motivé par les coûts et la simplicité d’utilisation. Lire la suite