Cybersécurité

-

Opinion

26 mai 2026

Sécurité des identités pour les agents IA : le défi de la prolifération

L’adoption de l’IA peut être accélérée grâce à de solides fondations de sécurité. Mais la gestion des agents IA non déterministes est différente de la sécurisation des identités humaines et non humaines traditionnelles. Lire la suite

-

Actualités

22 mai 2026

Le SIEM n’est pas mort, sa place dans le SOC est en pleine évolution

Malgré les prédictions annonçant la disparition du SIEM, son rôle est en réalité en pleine évolution. Découvrez pourquoi les systèmes de gestion des informations et des évènements de sécurité restent essentiels. Lire la suite

- Voix du Client pour la gouvernance et l’administration des identités –Gartner Research Report

- Rapport sur les risques relatifs à l’IA pour les RSSI –Etude

- ENTREPRISES LIFE SCIENCES : LES 5 VALEURS AJOUTÉES D’UNE OFFRE ERP VERTICALISÉE –Livre Blanc

-

Dans ce numéro:

Dans ce numéro:

- Comment calculer le ROI de la cybersécurité pour le PDG et le conseil d’administration

- Ready for IT : quel ROI pour la cybersécurité ?

- Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

-

Actualités

31 juil. 2025

Rachat de CyberArk : pourquoi Palo Alto Networks débourse-t-il 25 milliards de dollars ?

L’acquisition du spécialiste israélien de la sécurité des identités permettra à Palo Alto Networks d’élargir sa plateforme de cybersécurité et de renforcer son positionnement face aux nouveaux enjeux de l’intelligence artificielle agentique. Un « coup de maître » pour certains analystes. Lire la suite

par- La rédaction

-

Actualités

25 juil. 2025

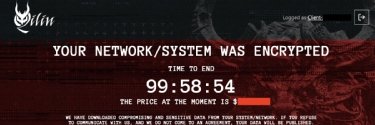

Ransomware : fin de parcours pour l’enseigne BlackSuit

L’infrastructure de l’enseigne cybercriminelle BlackSuit a été saisi par les forces de l’ordre, dans le cadre d’une opération internationale baptisée « Checkmate ». Mais certains affiliés pourraient avoir déjà quitté le navire pour l’enseigne Chaos. Lire la suite

-

Actualités

25 juil. 2025

Cyberhebdo du 25 juillet 2025 : encore une rude semaine

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

24 juil. 2025

Un client de l’ESN Cognizant l’accuse d’avoir ouvert la voie à une cyberattaque

Victime d’une cyberattaque avec rançongiciel en août 2023, le producteur de produits d’entretien Clorox se retourne contre son prestataire, Cognizant. Chargé du comptoir de support, il aurait fait preuve de négligence. Lire la suite

-

Actualités

23 juil. 2025

Cybercriminalité : un administrateur supposé du forum XSS arrêté et un domaine saisi

Le parquet de Paris indique qu’un administrateur de ce forum, bien connu pour être fréquenté notamment par des cybercriminels, a été interpellé par les autorités ukrainiennes. Son principal nom de domaine a été saisi. Lire la suite

-

Actualités

22 juil. 2025

Vulnérabilités SharePoint : les correctifs sont là, mais leur application seule ne suffit pas

Les correctifs pour deux vulnérabilités exploitées de manière systématique contre les instances SharePoint Server exposées sur Internet sont disponibles. Plus d’une centaine d’organisations ont été compromises. Lire la suite

-

Actualités

18 juil. 2025

Cyberhebdo du 18 juillet 2025 : une semaine étonnamment violente

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

17 juil. 2025

Zscaler, bon samaritain de la cyberassurance

31 % des cyber-incidents seraient évitables grâce au Zero Trust, soit 465 milliards de dollars de pertes annuelles. Zscaler propose Risk360 pour quantifier le risque et négocier de meilleures assurances. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Stéphane Larcher, LeMagIT

-

Actualités

16 juil. 2025

DDoS : vaste opération contre les hacktivistes pro-russes de NoName057(16)

Ce collectif fait partie des plus vifs soutiens de Moscou depuis l’invasion de l’Ukraine, multipliant les attaques en déni de service distribué contre des cibles jugées anti-Kremlin. Ses infrastructures viennent de subir un coup majeur. Lire la suite

-

Actualités

15 juil. 2025

Ransomware : un premier semestre 2025 d’une intensité inhabituelle

Le premier semestre 2025 a été marqué par un niveau observable de la menace jamais atteint au préalable. Le tout sur fond d’énième recomposition de l’écosystème cybercriminel et avant un repli au second trimestre. Lire la suite

-

Actualités

11 juil. 2025

Cyberhebdo du 11 juillet 2025 : la France en première ligne

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

11 juil. 2025

Zscaler : Zero Trust pour l’IA, sécurisation de l’IoT/OT

L'éditeur californien a présenté une nouvelle approche destinée à sécuriser l'IoT et l'OT via une simple carte SIM. En parallèle, il a dévoilé une extension de sa plateforme pour superviser, analyser et contrôler l’utilisation de l’IA générative par les utilisateurs. Lire la suite

-

Actualités

10 juil. 2025

Cybercriminalité : un négociateur suspecté de ransomware arrêté à Paris

Arrêté à Paris le 21 juin, un basketteur professionnel russe vient d’être maintenu en détention. Les États-Unis demandent son extradition. Il est suspecté d’avoir été négociateur pour un gang de ransomware, vraisemblablement Conti. Lire la suite

-

Actualités

10 juil. 2025

Ransomware : arrestations outre-Manche en lien avec l’attaque contre Marks & Spencer

L’agence britannique de lutte contre la criminalité a procédé à quatre arrestations en lien avec les cyberattaques contre Marks & Spencer et Co-Op. Des attaques liées au mode opératoire désigné sous le nom de « Scattered Spider ». Lire la suite

-

Actualités

09 juil. 2025

Marks & Spencer demande que les ransomwares soient obligatoirement signalés

Selon Archie Norman, président de M&S, le gouvernement britannique devrait étendre les obligations de signalement des ransomwares aux entreprises afin de collecter davantage de renseignements et de mieux aider les victimes. Lire la suite

-

Actualités

09 juil. 2025

IA agentique : la présidente de Signal alerte sur un risque majeur de sécurité

Lors du sommet de l’ONU « AI for Good », Meredith Whittaker a mis en garde contre les problèmes de cybersécurité que créeront les futurs agents IA. Des agents qui exigeraient souvent un accès quasi total aux systèmes d’exploitation, au détriment de la confidentialité des données. Lire la suite

-

Actualités

08 juil. 2025

Zscaler : entre promesses du Zero Trust et réalités du marché

Jay Chaudhry, fondateur et CEO de Zscaler, revendique une ambition toujours intacte : être un partenaire de la transformation numérique, pas un simple fournisseur. Mais derrière le discours marketing, quelles sont les vraies ruptures ? Lire la suite

-

Actualités

07 juil. 2025

Étude : les biais cognitifs qui minent les décisions des conseils d’administration en cybersécurité

Une étude néerlandaise révèle comment les biais cognitifs peuvent conduire à des décisions catastrophiques en matière de sécurité informatique. Lire la suite

par- Kim Loohuis, journaliste indépendante

-

Actualités

07 juil. 2025

Ingram Micro victime d’une cyberattaque avec rançongiciel

De nombreux services en ligne du grossiste sont indisponibles depuis la fin de la semaine dernière. L’effet d’une cyberattaque avec ransomware. Lire la suite

-

Actualités

04 juil. 2025

Cyberhebdo du 4 juillet 2025 : Qantas victime d’une cyberattaque majeure

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

04 juil. 2025

Le « Bring Your Own Key » de Workday trouve doucement son public

L’éditeur de SIRH et de Core Finance, Workday, permet à ses clients de gérer eux-mêmes leurs clés de chiffrement depuis 2023. Plusieurs secteurs montreraient un intérêt marqué pour cette option qui, pour la majorité des clients, est vue aujourd’hui comme « une assurance tous risques ou de dernier recours ». Lire la suite

-

Actualités

03 juil. 2025

Anssi : les vulnérabilités Ivanti Cloud Service Access ont fait des victimes en France

Ces vulnérabilités, dévoilées en août 2024 par l’équipementier, ont été exploitées contre des organisations françaises du secteur public, des télécommunications, des médias, de la finance, et des transports. L’agence suspecte l’acteur lié au mode opératoire UNC5174. Lire la suite

-

Actualités

03 juil. 2025

Ransomware : Hunters International ferme officiellement boutique

L’enseigne cybercriminelle Hunters Internationale vient d’annoncer la fin de ses activités. Comme anticipé par Group-IB au début du printemps, cette initiative marque le passage à l’extorsion simple, sans chiffrement, sous la marque « World Leaks ». Lire la suite

-

Conseil

02 juil. 2025

Mettre en œuvre une stratégie de sécurité basée sur les risques en 5 étapes

Le passage d’une sécurité basée sur la conformité à une sécurité basée sur les risques aide les organisations à hiérarchiser les menaces grâce à une évaluation systématique et à une planification stratégique. Lire la suite

par- Ed Moyle, SecurityCurve

- Michael Cobb

-

Opinion

02 juil. 2025

Zscaler présente des outils de sécurité des réseaux et des données lors de Zenith Live

Zscaler s’est développé au-delà du ZTNA avec trois piliers stratégiques et vise à défier l’infrastructure de sécurité traditionnelle. Lire la suite

-

Actualités

01 juil. 2025

La Cour Pénale Internationale déplore une nouvelle attaque « ciblée et sophistiquée »

La CPI vient d’indiquer avoir détecté « un nouvel incident de cybersécurité sophistiqué et ciblé ». Du même ordre, dit-elle, que celui survenu deux ans plus tôt. De quoi laisser planer l’ombre de l’exploitation de CitrixBleed 2. Lire la suite

-

Actualités

30 juin 2025

Outre-Manche, le premier décès causé par une cyberattaque

Le King’s College Hospital NHS Foundation Trust a confirmé que le décès d’un patient avait pu être imputé à la cyberattaque survenue en juin 2024 contre Synnovis, gestionnaire de nombreux laboratoires d’analyses médicales. Lire la suite

-

Actualités

30 juin 2025

Le mode opératoire « Scattered Spider » désormais utilisé contre l’aviation

Après le commerce de détail et l’assurance, c’est au tour de l’aviation civile de faire l’objet de cyberattaques exploitant les techniques, tactiques et procédures désignées sous la dénomination « Scattered Spider ». Lire la suite

-

Actualités

27 juin 2025

Cyberhebdo du 27 juin 2025 : Hawaiian Airlines touché par une cyberattaque

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

26 juin 2025

Cybercriminalité : fin de partie pour les « ShinyHunters »

Quatre membres de ce groupe de cybercriminels ont été arrêtés en France en début de semaine. Un autre, connu sous le pseudonyme IntelBroker, l’avait déjà été, dans l’Hexagone encore une fois, en début d’année, piégé notamment par des cryptoactifs. Lire la suite

-

Projet IT

26 juin 2025

Cegid confie la gestion des WAF à ses équipes DevOps

L’éditeur européen propose un vaste portefeuille de solutions de gestion cloud pour les entreprises, systématiquement protégées par un WAF. Lequel est intégré à son approche Infrastructure as Code. Lire la suite

-

Actualités

25 juin 2025

Vulnérabilités : vous avez aimé « CitrixBleed » ? Vous allez adorer la CVE-2025-5777

Référencée CVE-2023-4866, la vulnérabilité dite « CitrixBleed » a fait le bonheur des cybercriminels fin 2023, dont ceux de LockBit 3.0. La nouvelle CVE-2025-5777 présente un potentiel tout aussi dévastateur. Lire la suite

-

Conseil

25 juin 2025

EDR, XDR, MDR : avantages et principales différences

L’un des principaux objectifs des professionnels de la cybersécurité est d’identifier rapidement les cyberattaques potentielles ou en cours. Ces trois approches peuvent les y aider. Lire la suite

-

Conseil

24 juin 2025

EDR vs. SIEM : différences clés, avantages et cas d’utilisation

Les outils de détection et de réponse sur les terminaux et de gestion des informations et des événements de sécurité offrent des avantages aux organisations, mais chacun joue un rôle spécifique, d’où l’intérêt d’avoir les deux. Lire la suite

-

Conseil

24 juin 2025

9 conseils pour changer de fournisseur de SOC managé

Le passage d’un SOC managé à un autre peut être décourageant, mais avec une bonne planification, les organisations peuvent y parvenir. Un conseil important : tout documenter. Lire la suite

-

Conseil

23 juin 2025

Qu’est-ce que l’évaluation des risques ?

L’évaluation des risques identifie les dangers menaçant les activités d’une organisation. Elle permet d’établir des mesures pour réduire leurs impacts. Ce processus varie selon les secteurs et protège employés et clients. Lire la suite

par- Kinza Yasar, Technical Writer

- Alexander S. Gillis, Technical Writer and Editor

-

Actualités

23 juin 2025

Cyberattaque contre Disneyland Paris : que sait-on d’Anubis ?

L’enseigne Anubis a revendiqué une cyberattaque contre Disneyland Paris ce vendredi 20 juin. Suivi depuis février, Anubis est actif depuis au moins novembre 2024. Ses méthodes ne manquent pas d’une certaine originalité. Lire la suite

-

Actualités

23 juin 2025

Avec l’IA générative, la falsification de documents explose

Selon deux études, un professionnel français sur cinq aurait déjà été confronté à un document falsifié et le phénomène serait en accélération avec l’intelligence artificielle. Ces nouveaux risques appellent une sécurisation, combinant outils IT et bonnes pratiques humaines. Lire la suite

-

Actualités

20 juin 2025

Cyberhebdo du 20 juin 2025 : semaine agitée en Allemagne et aux États-Unis

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Opinion

20 juin 2025

Une fuite de 16 milliards d’identifiants ? Tout sauf une surprise

Cybernews a découvert une base de données de plus de 15 milliards d’identifiants. Ceux-ci ne résultent pas d’une brèche ni d’une série de brèches : ils ne sont vraisemblablement qu’une compilation de données volées par des cleptogiciels. Lire la suite

-

Actualités

19 juin 2025

Ransomware : extradition d’un membre de feu Ryuk

Les autorités ukrainiennes ont annoncé avoir tout juste extradé aux États-Unis un individu ayant été impliqué dans des cyberattaques avec le rançongiciel Ryuk. Il était chargé de l’exploitation de vulnérabilités pour établir des accès initiaux. Lire la suite

-

Actualités

19 juin 2025

Check Point dévoile ses nouvelles ambitions

En décembre dernier, Gil Shwed, l’emblématique cofondateur de Check Point Software cédait son siège de CEO à Nadav Zafrir. Désormais, c’est au tour de la filiale française de renouveler son management. Jérôme Bouvet prend la tête d’un éditeur en quête d’un nouveau départ. Lire la suite

-

Actualités

18 juin 2025

Scattered Spider élargit sa toile au secteur de l’assurance

Après plusieurs attaques très médiatisées contre d’importants détaillants et marques de grande consommation, le collectif de cybercriminels Scattered Spider semble étendre son champ d’action au secteur de l’assurance. Lire la suite

par- Alex Scroxton, Journaliste Cybersécurité

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

18 juin 2025

Moyen-Orient : le conflit entre Israël et l’Iran est aussi cyber

Le conflit israélo-iranien s’intensifie dans le domaine cyber, avec 80 groupes pro-iraniens et 10 pro-israéliens menant des attaques DDoS et des opérations sophistiquées contre des infrastructures critiques. Lire la suite

-

Actualités

17 juin 2025

Black Basta : les traces d’un ancien réapparaissent chez ThreeAM

Les méthodes de bombardement de courriels et de hameçonnage vocal d’un ancien de Black Basta ont été observées, par les équipes de Sophos, dans le cadre d’une cyberattaque ayant débouché sur le déploiement du ransomware de ThreeAM. Lire la suite

-

Actualités

17 juin 2025

Play : automatiser et industrialiser l’estimation des dates d’attaque

L’enseigne Play est spécialiste des vols de données massifs, se traduisant par des divulgations de données de centaines de segments d’archives RAR. Un défi loin d’être insurmontable pour estimer la date d’attaque effective. Lire la suite

-

Conseil

16 juin 2025

Qu’est-ce que le transfert de risque ? Méthodes, exemples et conseils stratégiques

Le transfert de risque déplace la responsabilité financière potentielle d’une partie à l’autre par le biais de contrats d’assurance, d’accords juridiques ou d’outils financiers destinés à protéger les organisations contre les pertes. Lire la suite

-

Conseil

16 juin 2025

Cybermenaces : tout savoir sur Scattered Spider

Contrairement à l’acception dominante hors experts du renseignement sur les menaces informatiques, cette dénomination ne désigne pas un groupe précis, mais un ensemble de techniques, tactiques et procédures. Une nuance qui a son importance. Lire la suite

-

Actualités

13 juin 2025

Ransomware : comment les cybercriminels blanchissent et légalisent leurs gains

La plupart des cybercriminels se contentent vraisemblablement de services de mélange, d’anonymisation ou encore d’échanges peu scrupuleux. Mais les plus redoutables jouent la carte de l’investissement dans l’économie réelle. Lire la suite

-

Actualités

13 juin 2025

Cyberhebdo du 13 juin 2025 : cyberattaque à la Sorbonne

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Conseil

12 juin 2025

Phishing : tout comprendre des kits de contournement de la MFA

Loin d’être inutile, l’authentification à facteurs multiples n’est pas incontournable pour autant. Des kits de hameçonnage taillés pour cela sont proposés en mode service par les cybercriminels. Les chercheurs de Sekoia.io se sont penchés dessus. Lire la suite

-

Actualités

12 juin 2025

Cleptogiciels : une vaste opération de démantèlement en Asie

Interpol vient de lever le voile sur l’opération Secure, ayant conduit au démantèlement d’une infrastructure de plus de 20 000 adresses IP et noms de domaines, utilisés par des activités de vol de données d’authentification. Lire la suite

-

Actualités

11 juin 2025

Intégration du renseignement cyber : Securonix rachète ThreatQuotient

Ce rapprochement vise à créer une plateforme complète, modulaire et entièrement intégrée, pour la détection, l’investigation et la réponse aux menaces, tirant parti d’analyses avancées et d’informations sur les menaces internes et externes. Lire la suite

-

Projet IT

11 juin 2025

EDICourtage veut fédérer les identités des assureurs

L’entreprise met en œuvre une plateforme IDaaS dans un contexte B2B, celui des courtiers en assurance. La fédération d’identités doit simplifier le travail des courtiers qui doivent quotidiennement se connecter à l’ensemble des extranets des assureurs pour faire la meilleure proposition à leur client. Lire la suite

-

Actualités

10 juin 2025

Ransomware : un mois de mai qui conforte le recul d’avril

Le mois de mai 2025 semble confirmer le recul modéré de la menace observé au mois d’avril, après quatre mois d’une violence inédite. Mais rien ne laisse à espérer un répit de longue durée, même la période estivale est historiquement plutôt calme. Lire la suite

-

Actualités

10 juin 2025

Éducation nationale : Stormous semble avoir constitué une « combolist »

Le groupe malveillant Stormous vient de revendiquer une cyberattaque contre les systèmes de l’éducation nationale. L’échantillon de données publié pour le moment suggère la création d’une liste consolidée de données volées par cleptogiciel. Lire la suite

-

Actualités

06 juin 2025

Santé : un bilan en demi-teinte pour 2024

En 2024, le CERT Santé note plus de signalements d’incidents, mais moins d’impact sur les soins, grâce à une meilleure sensibilisation et sécurité, malgré 122 compromissions et 40 attaques par rançongiciel. Lire la suite

-

Actualités

06 juin 2025

Cyberhebdo du 6 juin 2025 : une semaine à nouveau intense

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

05 juin 2025

Snowflake veut abstraire davantage l’accès aux ressources de calcul

En sus de nouvelles instances plus efficaces (parce que basées sur les nouvelles machines d’AWS et d’Azure), Snowflake a présenté un modèle adaptatif de gestion des ressources de calcul. L’éditeur contrebalance la potentielle perte de contrôle par des coûts plus faibles et une plus grande simplicité de gestion à l’échelle. Lire la suite

-

Actualités

05 juin 2025

Cleptogiciels : les opérateurs de Lumma n’ont pas jeté l’éponge

L’infostealer Lumma a fait l’objet d’une importante opération de démantèlement au mois de mai. Mais ses opérateurs semblent bien loin de se laisser décourager. Lire la suite

-

Actualités

05 juin 2025

SimpleHelp : des vulnérabilités prisées des cybercriminels pour conduire au ransomware

Dévoilées mi-janvier, trois vulnérabilités affectant cet outil d’administration à distance s’avèrent particulièrement appréciées par les courtiers en accès initiaux et les cybercriminels déployant des rançongiciels, notamment sous les enseignes Play et DragonForce. Lire la suite

-

Actualités

04 juin 2025

Désignation des acteurs malveillants : Microsoft et Crowdstrike se rapprochent

Alors que les spécialistes du renseignement sur les menaces utilisent historiquement leurs propres taxonomies, Microsoft et Crowdstrike ont décidé d’aligner les leurs, autant que possible. De quoi réduire les risques de confusion. Lire la suite

-

Guide

04 juin 2025

Ransomware : mieux comprendre la menace

Le nombre de cyberattaques avec rançongiciel a véritablement explosé au cours des dernières années. Mais la compréhension de cette menace peut encore considérablement progresser. Et notamment en passant en coulisses. Lire la suite

-

Opinion

03 juin 2025

Cybercompétences : la guerre des talents est déclarée

Peu d’organisations se disent confiantes dans les compétences cyber de leur vivier de talents. Le secteur est confronté à une double urgence : une pénurie persistante de profils qualifiés et un écart de compétences qui s’élargit dangereusement. Lire la suite

par- Olivier Letort, CEO Ideuzo At_Work

-

Actualités

03 juin 2025

Gunra, Datacarry : deux nouveaux venus utilisent le ransomware de feu Conti

Découverts à un mois d’intervalle entre la fin avril et la fin mai, ces deux nouvelles marques de la cyberextorsion se distinguent par un choix relativement peu observé : l’utilisation d’un rançongiciel basé sur le code source de feu Conti. Lire la suite

-

Actualités

02 juin 2025

Ransomware : l’Australie rend obligatoire la déclaration du paiement de rançon

L’obligation s’applique depuis le 30 mai aux organisations dont le chiffre d’affaires annuel est de plus de 3 millions de dollars australiens, ainsi qu’à celles qui sont susceptibles de l’atteindre à la fin de leur exercice fiscal. Lire la suite

-

Actualités

30 mai 2025

Cyberhebdo du 30 mai 2025 : une semaine presque calme

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

30 mai 2025

Détection des menaces : Zscaler s’offre Red Canary

Le spécialiste du SASE vient d’annoncer avoir conclu un accord définitif d’acquisition du fournisseur de services managés de détection et de réponse. Il prévoit de le faire profiter des renseignements sur les menaces des ThreatLabz. Lire la suite

-

Actualités

28 mai 2025

Qilin : la franchise qui monte, déjà dans la tourmente ?

L’enseigne de rançongiciel Qilin connaît une progression fulgurante de son niveau d’activité observable depuis le début de l’année. Mais des signes d’instabilité ont récemment fait leur apparition. Lire la suite

-

Projet IT

27 mai 2025

Chiffrement : Thales Payment Services complète ses HSM avec le Confidential Computing d’AWS

Éditeur d’une plateforme de gestion des moyens de paiement en mode SaaS, la filiale de Thales est confrontée aux défis de la montée en charge de son service. Ses systèmes matériels de gestion de clés étant, par nature, limités en élasticité, le Français est allé la chercher chez AWS. Lire la suite

-

Actualités

26 mai 2025

Cybercriminalité : la saison 2 de l’opération Endgame bat son plein

Dévoilée il y a presque un an, cette opération judiciaire internationale frappait aux prémisses des cyberattaques. Pour son retour en seconde saison, elle fait encore plus fort, en menaçant individuellement certains acteurs clés. Lire la suite

-

Actualités

26 mai 2025

Ivanti Endpoint Manager Mobile : une vulnérabilité notamment exploitée par un acteur chinois

Mi-mai, Ivanti a dévoilé deux vulnérabilités affectant sa solution de MDM. Enchaînée, leur exploitation permet de prendre le contrôle d’instances exposées sur Internet. EclecticIQ estime que des acteurs malveillants chinois en profitent. Lire la suite

-

Actualités

25 mai 2025

Ready for IT : quel ROI pour la cybersécurité ?

C’est le serpent de mer du secteur. Car les RSSI ont toujours du mal à décrocher des budgets et ont bien du mal à convaincre les dirigeants face à un risque qui n’a pourtant rien de virtuel. Lire la suite

-

Actualités

23 mai 2025

Cyberhebdo du 23 mai 2025 : encore une semaine difficile pour la grande distribution

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

22 mai 2025

Le RSSI est-il toujours un frein à la transformation numérique ?

Avec sa réputation de celui qui dit non, le RSSI est redouté des équipes agiles qui voient en lui un obstacle à la rapidité de déploiement des applications. Pourtant, il est possible de concilier transformation numérique et sécurité pour peu que chacun y mette du sien. Lire la suite

-

Actualités

22 mai 2025

L’Union européenne sanctionne l’hébergeur russe Stark Industries

L’Union européenne vient de dévoiler la liste de nouvelles entités russes visées par des sanctions. Elles sont accusées de contribuer aux opérations de déstabilisation de Moscou. Parmi elles, un hébergeur bien connu. Lire la suite

-

Actualités

21 mai 2025

Cleptogiciels : offensive majeure contre Lumma Stealer

Plus de 1300 noms de domaine utilisés pour l’infrastructure du cleptogiciel Lumma ont été saisis et transférés à Microsoft. Cette opération s’inscrit dans la continuité de celle, baptisée Magnus, qui avait touché les infostealers Meta et Redline fin 2024. Lire la suite

-

Actualités

20 mai 2025

Ransomware : VanHelsing risque de faire prochainement des émules

Le code source du rançongiciel VanHelsing vient d’être rendu disponible alors que les opérateurs de l’enseigne en préparent la version 2.0. De quoi ouvrir la voie à l’apparition d’indépendants comme avec LockBit 3.0. Lire la suite

-

Actualités

20 mai 2025

Hauts-de-Seine, une énième collectivité victime de cyberattaque

Le département des Hauts-de-Seine vient de se déclarer victime d’une cyberattaque de « grande ampleur ». Il s’ajoute aux 156 collectivités qui appelé à l’aide pour ransomware au cours des 4 premiers mois de l’année. Lire la suite

-

Actualités

19 mai 2025

Démantèlement d’un vaste réseau de botnets exploitant des routeurs obsolètes

La Justice américaine a démantelé un vaste botnet s’appuyant sur des routeurs obsolètes compromis pour vendre des services de serveurs mandataires utilisés dans le cadre d’activités illégales. Lire la suite

-

Actualités

19 mai 2025

Ransomware : des anciens de DoppelPaymer et Nefilim rattrapés par la justice

Un Ukrainien accusé d’avoir été associé aux activités de Nefilim vient d’être extradé vers les États-Unis. Il avait été préalablement arrêté en Espagne. Les autorités moldaves ont par ailleurs arrêté un individu accusé d’avoir participé à des cyberattaques avec DoppelPaymer. Lire la suite

-

Actualités

16 mai 2025

Sysdig confie Stratoshark à la fondation Wireshark

Sysdig a fait don de Stratoshark, son outil d’analyse du trafic réseau en environnement cloud, à la fondation Wireshark. L’éditeur inscrit cette contribution dans le cadre de son engagement en faveur de l’Open Source. Lire la suite

par- Adrian Bridgwater

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

16 mai 2025

Cyberhebdo du 16 mai 2025 : une semaine étonnamment calme

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

16 mai 2025

Hornetsecurity passe dans le giron de Proofpoint

Proofpoint vient d’annoncer le rachat d’Hornetsecurity, qui avait précédemment racheté le Français Vade, spécialiste de la sécurité de la messagerie électronique. Une nouvelle qui ne manque pas de faire grincer quelques dents. Lire la suite

-

Actualités

15 mai 2025

L’Enisa lance une base de données européenne sur les vulnérabilités

La nouvelle base de données de l’Union européenne sur les vulnérabilités est conçue pour offrir une source d’information plus large et plus transparente sur les nouvelles vulnérabilités. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alex Scroxton, Journaliste Cybersécurité

-

Actualités

15 mai 2025

Vulnérabilité SAP NetWeaver : au tour des rançongiciels

Les premières traces d’exploitation de la vulnérabilité CVE-2025-31324 pointaient vers des acteurs liés aux autorités chinoises. Des acteurs affiliés aux groupes de ransomware BianLian, Qilin et RansomExx seraient entrés dans la danse. Lire la suite

-

Actualités

14 mai 2025

Ransomware : un mois d’avril qui n’a probablement pas tout dit

Le mois d’avril 2025 s’inscrit en rupture des mois précédents, avec un niveau visible de la menace étonnamment bas. Partout, sauf en France. Les semaines à venir donneront vraisemblablement matière à corrections. Lire la suite

-

Actualités

14 mai 2025

Magazine Information Sécurité 31 : EDR & NDR, duo essentiel pour débusquer les intrus

Plus leur complexité augmente, plus les systèmes d’information peuvent devenir un nid à zones d’ombre. Autant de recoins dans lesquels des assaillants ne manqueront pas de se cacher pour avancer à pas feutrés jusqu’à leur objectif. Lire la suite

-

Actualités

13 mai 2025

Cryptomonnaies : la justice allemande assène un nouveau coup aux cybercriminels

La justice allemande vient de saisir l’infrastructure d’un échange anonyme utilisé notamment à des fins de blanchiment. Lire la suite

-

Actualités

13 mai 2025

SAP NetWeaver : une vulnérabilité dont l’exploitation renvoie à la Chine

Les chercheurs de ForeScout et d’EclecticIQ font le même constat : la récente vulnérabilité CVE-2025-31324 affectant SAP NetWeaver est au moins exploitée par des acteurs malveillants en Chine. Lire la suite

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

- 13 mai 2025

-

E-Zine

13 mai 2025

Information sécurité 31 – EDR & NDR, duo essentiel pour débusquer les intrus

Le n° 31 du magazine Sécurité explore les angles morts des EDR, l’apport stratégique du NDR, les enseignements du panorama ANSSI de la cybermenace en 2024, et l’essor de l’IA en cybersécurité. Analyses, retours d’expérience concrets et conseils pratiques rythment ce nouveau numéro. Lire la suite

-

Actualités

12 mai 2025

Renseignement Cyber : attention à l’utilisation de l’IA générative contre les chercheurs

Les agents conversationnels à base de LLM pourraient bien avoir commencé à faire intrusion dans le renseignement sur les menaces de cybersécurité, avec pour objectif de berner les chercheurs. Nous en avons rencontré un exemple. Lire la suite

-

Actualités

12 mai 2025

Ransomware : les comptes peu reluisants de LockBit 3.0

Les données extraites le 29 avril d’une interface d’administration de la franchise mafieuse fournissent un éclairage nouveau sur ses activités. Moins de 9 % des cyberattaques menées sous la bannière de LockBit ont donné lieu à un à paiement de rançon. Lire la suite

-

Actualités

09 mai 2025

Cyberhebdo du 9 mai 2025 : encore une semaine douloureuse outre-Manche

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite