Cybersécurité

-

Actualités

04 juin 2026

Cybersécurité & IA, les amours contrariés

La cybersécurité et l’intelligence artificielle entretiennent une relation compliquée, entre des apports face à des acteurs malveillants qui ne manquent pas d’utiliser la GenAI, et l’émergence de nouvelles surfaces exposées. Lire la suite

-

Actualités

04 juin 2026

EDR : l’IA accélère le développement de méthodes de contournement

L’intégration de l’IA dans les cadres de test post-exploitation modifie profondément les tactiques des acteurs malveillants, accélérant le développement d’outils d’évasion EDR. Lire la suite

- Protection des serveurs et postes de travail : l'incontournable EDR –eBook

- Produits de données : les stratégies des entreprises françaises –eBook

- Information sécurité 33 – Cybersécurité & IA, les amours contrariés –eBook

-

Dans ce numéro:

Dans ce numéro:

-

Actualités

31 juil. 2024

Windows 11 et Server 2025 : un nouveau système de mises à jour

À partir de Windows 11 24H2 et de Windows Server 2025, Microsoft modifie la manière dont les mises à jour sont distribuées : elles seront plus compactes et basées sur des points de contrôle. Lire la suite

-

Actualités

30 juil. 2024

Microsoft alerte : des gangs de ransomware exploitent une faille de VMware ESXi

Cible populaire lors des cyberattaques, notamment du fait de l'étendue de l'impact d'un chiffrement d'hôte ESXi, cet hyperviseur est affecté par une vulnérabilité activement exploitée par des acteurs du ransomware. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

30 juil. 2024

Deepfake : comment Ferrari a évité une fraude au président

Nos confrères de Fortune relatent comment, selon des sources anonymes, le constructeur automobile a tout récemment évité le piège tendu à l’un de ses directeurs exécutifs par un acteur usurpant l’identité de son PDG. Lire la suite

-

Actualités

29 juil. 2024

Panne de CrowdStrike : ces dilemmes causés par les tests logiciels

Selon les experts, les efforts visant à éviter des incidents tels que la panne de CrowdStrike nécessitent de faire des compromis incontournables entre la rapidité de livraison des mises à jour, la stabilité des systèmes, leur accès et leur sécurité. Lire la suite

-

Conseil

29 juil. 2024

Quelles sont les différences entre XDR ouvert et natif ?

Avec la détection et la réponse étendues, les équipes de sécurité accèdent à des capacités d’analyse des menaces et de réponse améliorées. Voici ce qu’il faut savoir pour choisir le type de XDR qui convient à son organisation. Lire la suite

-

Actualités

29 juil. 2024

Ransomware : un écosystème cybercriminel fragmenté comme jamais

L’analyse est largement partagée, jusqu’au sein d’Europol qui y voit notamment un effet des récentes opérations judiciaires, dont celle menée contre l’enseigne LockBit. Mais s’ajoutent à cela les fuites d’outillage. Lire la suite

-

Actualités

26 juil. 2024

CrowdStrike : après une semaine, 3 % de sondes encore hors ligne

Une très large majorité des sondes EDR affectées par l'incident survenu il y a une semaine est de nouveau active et en ligne. Mais tout n'est pas encore réglé. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alexander Culafi, Senior News Writer, Dark Reading

-

Actualités

26 juil. 2024

Cyberhebdo du 26 juillet 2024 : l'aéroport de Split, en Croatie, fortement perturbé

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

25 juil. 2024

Cheval de Troie : vaste opération judiciaire contre PlugX

Le parquet de Paris indique qu’une vaste opération de nettoyage des machines compromises par le cheval de Troie PlugX, attribué à la Chine, a été engagée le 18 juillet. Elle se poursuivra durant des mois, en s’appuyant sur le travail de Sekoia.io. Lire la suite

-

Actualités

25 juil. 2024

Comment KnowBe4 a débusqué un pirate nord-coréen dans ses effectifs

L’entreprise l’avait embauché comme ingénieur principal en sécurité pour son équipe interne dédiée à l’intelligence artificielle. Mais rapidement, des activités suspectes sur son poste de travail l’ont trahi. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

24 juil. 2024

Datadog serait prêt à acquérir GitLab : la prudence règne chez les clients

Selon les informations de Reuters, Datadog serait un prétendant pour acquérir GitLab. Tandis que les clients pèsent le pour et le contre d’une telle fusion, des experts IT s’interrogent sur sa faisabilité. Lire la suite

-

Actualités

24 juil. 2024

Incident CrowdStrike : un bug de validation de contenu à l’origine de la panne mondiale

La vaste panne de la fin de la semaine dernière trouve son origine dans un défaut de validation du contenu destinée à la plateforme d’EDR Falcon de Crowdstrike. De quoi permettre à l’éditeur de tirer de premières leçons. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alexander Culafi, Senior News Writer, Dark Reading

-

Actualités

24 juil. 2024

Transports en commun : une arnaque internationale à la carte illimitée

Les usagers des transports en commun de nombreuses villes de France, d’Europe et au-delà, sont la cible d’une vaste campagne d’arnaque depuis plusieurs mois. Apparemment bien rodée, elle ne semble pas partie pour s’évaporer. Lire la suite

-

Actualités

23 juil. 2024

Sécurité cloud : l’acquisition à 23 milliards de dollars qui n’aura pas lieu

Selon la presse spécialisée israélienne, la jeune pousse Wiz.io a refusé l’offre de rachat d’Alphabet, la maison mère de Google. Sa direction et ses actionnaires semblent avoir préféré miser sur une introduction en bourse. Lire la suite

-

Actualités

22 juil. 2024

Incident CrowdStrike : une opportunité rapidement saisie par les cybercriminels

Un faux correctif cachant un cheval de Troie et de nombreux noms de domaines trompeurs montrent que des cybercriminels cherchent déjà à tirer profit des inquiétudes générées par l’incident majeur impliquant la sonde Falcon de CrowdStrike. Lire la suite

-

Actualités

22 juil. 2024

Incident CrowdStrike Falcon : 8,5 millions de machines affectées

La mise à jour défectueuse envoyée aux agents CrowdStrike Falcon pour Windows aurait affecté 8,5 millions d’hôtes à travers le monde. Un incident qui continue de soulever plusieurs questions, concernant tout autant Microsoft que l’éditeur de l’EDR concerné. Lire la suite

-

Actualités

19 juil. 2024

Cyberhebdo du 19 juillet 2024 : l’Amérique latine en première ligne

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

19 juil. 2024

EDR : une mise à jour défectueuse de CrowdStrike Falcon provoque des pannes massives

Suite à une mise à jour défectueuse de l’EDR Falcon de CrowdStrike, de nombreux utilisateurs de Windows sont bloqués. Microsoft 365 est également touché. Le déploiement des correctifs a commencé. Lire la suite

-

Definition

19 juil. 2024

EDR (Endpoint Detection and Response)

La détection et la réponse sur les endpoints – EDR, ou hôtes, en français – consistent à collecter et analyser des informations relatives aux menaces de sécurité touchant postes de travail et serveurs d’un système d’information, dans le but de détecter les violations de sécurité dès qu’elles surviennent et de faciliter une réponse rapide. Lire la suite

-

Actualités

19 juil. 2024

Le concept de cyberstockage se concrétise chez les hyperscalers

Après Azure, AWS dote ses services de stockage en mode objet d’un dispositif autonome qui détecte les tentatives de corruption des données. La discipline, appelée cyberstockage, devrait se populariser. Lire la suite

par- Tim McCarthy, Former News Writer

- Yann Serra, LeMagIT

-

Actualités

18 juil. 2024

Ransomware : LockBit 3.0 fait un retour retentissant

Après un long silence, la franchise mafieuse LockBit 3.0 vient de relancer la machine à revendications de cyberattaques avec, notamment, la région Pays de la Loire ou encore le comté de Clay, aux États-Unis. Lire la suite

-

Definition

18 juil. 2024

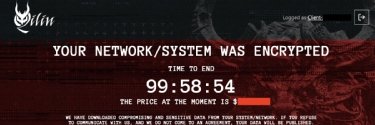

Rançongiciel

Un rançongiciel, ou ransomware en anglais, est un logiciel malveillant utilisé à des fins d’extorsion, pour prendre en otage les données et systèmes d’une entreprise ou d’un particulier. Le pirate exploite une faiblesse pour chiffrer les données de sa victime, puis lui demande de verser une somme d’argent en échange de la clé qui permettra de les déchiffrer. Lire la suite

-

Projet IT

17 juil. 2024

Comment le Groupe DSA renforce sa cybersécurité

Après une tentative d’attaque avec cryptolocker ayant tourné court, le groupe d’audit et d’expertise comptable a lancé un audit de sécurité. À sa suite, la PME a élevé son niveau de sécurité en déployant EDR, MFA et un cluster de firewalls WatchGuard. Lire la suite

-

Definition

17 juil. 2024

Cyberattaque

Une cyberattaque correspond à une série d’actions menées par le biais de technologies de l’informatique contre des ressources numériques et l’intention de nuire à leur disponibilité, leur intégrité, ou leur confidentialité (voire les trois à la fois). Les cyberattaques ont pour objectif de mettre hors d’état de fonctionnement, de perturber, de détruire ou de contrôler des systèmes informatiques, ou encore de modifier, de bloquer, de supprimer, de manipuler ou de voler les données qu’ils contiennent. Lire la suite

-

Opinion

17 juil. 2024

Chloé Viletier : le pari de la cybersécurité

Chloé Viletier a tout d’une « working girl » de la tech que rien n’arrête. La réalité est plus subtile et complexe. S’il fallait réduire un parcours à un « arrêt sur image » sur papier glacé, on passerait vite à côté de l’essentiel. Lire la suite

-

Actualités

16 juil. 2024

Cyberattaque : ce que l’on sait du groupe qui volé 1 To de données à Disney

Vendredi dernier, un groupe peu connu a revendiqué le vol de 1,1 To de données à Disney, provenant de milliers de canaux de conversation de son instance Slack. Les pirates utilisent infostealers et ransomware. Lire la suite

-

Actualités

16 juil. 2024

Sécurité cloud : Alphabet négocie une acquisition à 23 milliards de dollars

Selon le Wall Street Journal, Alphabet, la maison mère de Google, serait en train de négocier le rachat de la jeune pousse israélienne Wiz, spécialisée dans la sécurité du cloud, pour un montant doublant sa valorisation. Lire la suite

-

Definition

16 juil. 2024

IT (Technologies de l’information)

Découvrez ce que constitue le vaste domaine des technologies de l’information (IT), notamment le cloud, la cybersécurité, les logiciels et le matériel. Explorez l’évolution de l’informatique, ses avantages et ses perspectives de carrière. Lire la suite

-

Definition

15 juil. 2024

Gestion de la posture de sécurité Cloud (CSPM)

Découvrez ce qu’est la gestion de la posture de sécurité cloud et comment les organisations peuvent l’utiliser pour automatiser la conformité et la sécurité de leurs environnements cloud. Lire la suite

-

Definition

15 juil. 2024

Gestion des droits d’infrastructure cloud (CIEM)

Découvrez comment fonctionne la gestion des droits d’infrastructure cloud (CIEM) et pourquoi les professionnels de la sécurité qui doivent protéger leurs environnements cloud devraient l’explorer dès maintenant. Lire la suite

-

Definition

15 juil. 2024

Plateforme de protection des applications cloud-native (CNAPP)

Une plateforme de protection des applications cloud-natives (CNAPP) regroupe des outils permettant de mieux sécuriser l’infrastructure, les applications et les traitements exécutés en environnement cloud. Découvrez comment cela fonctionne. Lire la suite

-

Definition

15 juil. 2024

Plateforme de protection des traitements cloud (CWPP)

Une plateforme de protection des traitements cloud permet de protéger les traitements de tous types, quel que soit l’endroit où ils sont exécutés dans une architecture cloud. Lire la suite

-

Actualités

15 juil. 2024

Détails d’appels, de SMS de « presque tous » les clients de AT&T compromis

La litanie des répercussions de la campagne de compromissions Snowflake se poursuit avec, cette fois-ci, AT&T et des données relatives à « presque tous » ses clients. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

12 juil. 2024

Cyberhebdo du 12 juillet 2024 : attaque majeure contre le groupe minier Sibanye-Stillwater

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Guide

12 juil. 2024

Contre les ransomwares, combiner préparation, prévention et détection

Les cyberattaques avec ransomware se sont imposées comme l’une des principales menaces depuis 2019, sinon la première. Quelques conseils d’experts de la cybersécurité peuvent réduire considérablement le risque. Lire la suite

-

Actualités

11 juil. 2024

Microsoft : Patch Tuesday massif avec 2 vulnérabilités inédites

Microsoft a révélé et corrigé 142 vulnérabilités lors d’un Patch Tuesday particulièrement chargé, incluant deux failles zero-day exploitées activement. Lire la suite

par- Rob Wright, Associate Editorial Director

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

11 juil. 2024

Ransomware : un mois de juin marqué par le silence de LockBit 3.0

La célèbre franchise mafieuse s’est avérée particulièrement discrète au mois de juin, bien loin de ses habitudes. De quoi semer le doute sur la poursuite de ses activités. Lire la suite

-

Actualités

10 juil. 2024

NIS 2 : les mesures concoctées par l’Anssi

L’Agence nationale de la sécurité des systèmes d’information mène, depuis plusieurs mois, des consultations sur les mesures de gestion des risques de cybersécurité qui s’imposeront aux organisations assujetties. Lire la suite

-

Actualités

10 juil. 2024

Migration des SI sensibles vers le cloud : l’ANSSI clarifie sa position

Dans un guide daté du 1er juillet, l’ANSSI a proposé des recommandations concernant « l’hébergement dans le cloud des systèmes d’information sensibles ». Un document qui fait la part belle aux offres qualifiées SecNumCloud, même si elles ne sont pas la réponse à tous les enjeux cyber, prévient l’agence. Lire la suite

-

Conseil

09 juil. 2024

Comment se prévenir du phishing sur LinkedIn dans l’entreprise

Les entreprises et leurs collaborateurs doivent être vigilants face au risque de phishing via les grandes plateformes de réseau social telles que LinkedIn. Lire la suite

par- Ashwin Krishnan, StandOutin90Sec

- Valéry Rieß-Marchive, Rédacteur en chef

-

Conseil

09 juil. 2024

La montée du quishing : comment prévenir le phishing par code QR

Les cybercriminels ne cessent de faire la démonstration de leur capacité à s’adapter aux évolutions technologiques et à profiter de toutes les nouvelles opportunités qui les accompagnent. Les codes QR n’y échappent pas. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Alissa Irei, Senior Site Editor

-

Actualités

08 juil. 2024

Cobalt Strike : vaste opération contre les instances piratées

L’agence anticriminalité britannique et Europol se sont attaqués à près de 600 instances piratées de Cobalt Strike, réparties dans 27 pays. Détournant cet outil de test d’intrusion de ses finalités légitimes, ces copies sont régulièrement impliquées dans des cyberattaques. Lire la suite

-

Projet IT

08 juil. 2024

Comment la BNF sécurise ses accès à privilèges avec un bastion

Dès l’origine, la sécurité faisait partie des règles de conception du système d’information de la BNF. Très tôt, l’idée de déployer un bastion a émergé, mais le déploiement et l’adoption d’un PAM ne se sont pas déroulés comme dans les livres… Lire la suite

-

Actualités

05 juil. 2024

Les développeurs français, ces adeptes de la GenAI et du DevSecOps (étude GitLab)

Dans un rapport consacré aux pratiques DevSecOps, GitLab observe que les entreprises adoptent massivement l’IA générative dans leur cycle de développement. Environ 48 % des personnes interrogées en France l’utiliseraient déjà la technologie. Ils seraient tout autant à déployer une plateforme DevSecOps. Lire la suite

-

Actualités

05 juil. 2024

Cyberhebdo du 5 juillet 2024 : tempête sur les billetteries françaises

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Conseil

05 juil. 2024

L’IA générative rend les opérations de phishing plus dangereuses

Les cybercriminels utilisent des chatbots IA tels que ChatGPT pour lancer des attaques de compromission sophistiquées des emails professionnels. Les praticiens de la cybersécurité doivent combattre le feu par le feu. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Ashwin Krishnan, StandOutin90Sec

-

Conseil

04 juil. 2024

Phishing dans Microsoft Teams et comment s’en prévenir

Ceux qui pensent que l’hameçonnage ne se produit que par courrier électronique devraient y réfléchir à deux fois. Découvrez les récentes attaques de phishing sur Microsoft Teams et la manière de s’en défendre. Lire la suite

par- Andrew Froehlich, West Gate Networks

- Valéry Rieß-Marchive, Rédacteur en chef

-

Conseil

04 juil. 2024

Comment se défendre contre le phishing as a service et les kits de phishing

Le phishing reste un problème récurrent pour la sécurité des entreprises. Avec l’avènement des offres de phishing en mode service et des kits de phishing, le problème ne fera qu’empirer. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Ashwin Krishnan, StandOutin90Sec

-

Projet IT

03 juil. 2024

Baccarat témoigne de l’attaque de Black Basta en 2023

La prestigieuse cristallerie française a fait l’objet d’une attaque de ransomware en 2023. Son SI est resté bloqué plus de 2 mois. Une attaque qui traduit la terrible impréparation des ETI françaises. Lire la suite

-

Actualités

02 juil. 2024

Après l’observabilité, Datadog s’attaque au marché de l’automatisation IT

Lors de sa conférence DASH 2024 la semaine dernière, Datadog a consacré plus d’une douzaine de ses annonces à l’automatisation des processus d’enquêtes et de remédiations après incident IT. L’éditeur sort ainsi de son pré carré de l’observabilité et marche sur les plates-bandes d’acteurs comme Atlassian, PagerDuty et d’autres. Lire la suite

-

Actualités

02 juil. 2024

OpenSSH : une vulnérabilité susceptible d'affecter des millions de serveurs

L’exploitation de la vulnérabilité CVE-2024-6387, surnommée « regreSSHion » par Qualys, pourrait permettre aux attaquants de contourner les mesures de sécurité et d’obtenir un accès racine aux serveurs vulnérables. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Opinion

01 juil. 2024

Le PDG de New Relic définit une stratégie d’observabilité pour l’ère de l’IA

L’ancien PDG de Proofpoint établit un programme axé sur l’IA, notamment un partenariat avec Nvidia lancé cette semaine, tout en démentant les rumeurs de licenciement et les spéculations sur une fusion avec Sumo Logic. Lire la suite

-

Actualités

01 juil. 2024

BlackSuit : la folie des grandeurs renouvelée d’anciens de Conti ?

Le groupe vient de revendiquer la cyberattaque ayant touché le groupe Kadokawa. Les attaques qui paralysent des milliers de revendeurs automobiles aux États-Unis et le système de santé d’Afrique du Sud lui sont également imputées. Lire la suite

-

Actualités

01 juil. 2024

Indépendants LockBit 3.0 : Brain Cipher prépare l’ouverture de sa vitrine

L’enseigne Brain Cipher Ransomware, exploitant le rançongiciel de LockBit, mais sans lien établi avec la franchise, est prête à revendiquer des victimes. La première d’entre elles pourrait être le centre de calcul national indonésien. Lire la suite

-

Actualités

28 juin 2024

Cyberhebdo du 28 juin 2024 : cyberattaque majeure à Fleury-les-Aubrais

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

28 juin 2024

Attaques par rebond via le service Polyfill.io

En février, une société chinoise du nom de Funnull a acheté le domaine Polyfill.io, ce qui a suscité l’inquiétude de la communauté de l’informatique quant aux menaces pesant sur la chaîne logistique du logiciel. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

28 juin 2024

Le SI corporate de TeamViewer compromis par APT29

L’éditeur d’outils d’administration de systèmes à distance est confronté à une cyberattaque : son système d’information interne, distinct de ceux utilisés pour ses clients, a fait l’objet d’une intrusion de ce groupe notoirement soutenu par l’État russe. Lire la suite

-

Actualités

27 juin 2024

MoveIt Transfer : une nouvelle vulnérabilité critique exploitée

Le logiciel MoveIt Transfer de Progress Software est à nouveau attaqué, un an seulement après que Cl0p a exploité une faille inédite l’affectant pour lancer une vaste campagne de cyber-extorsion. Lire la suite

par- Valéry Rieß-Marchive, Rédacteur en chef

- Arielle Waldman, Features Writer, Dark Reading

-

Actualités

27 juin 2024

Réserve fédérale américaine : la revendication de LockBit 3.0 fait pschitt

L’Evolve Bank & Trust a confirmé avoir été touchée par un incident lié à la cybersécurité, mais n’a pas encore indiqué si l’enseigne LockBit 3.0 en était responsable. Cette dernière n’en est pas à son premier mensonge. Lire la suite

par- Alexander Culafi, Senior News Writer, Dark Reading

- Valéry Rieß-Marchive, Rédacteur en chef

-

Projet IT

27 juin 2024

Le secteur aéronautique français se dote d’un CERT dédié

Créé à l’initiative du Conseil Cyber du Transport Aérien (CCTA), le CERT Aviation a lancé ses premiers services cyber il y a quelques mois, avec l’objectif de faciliter les échanges entre RSSI des grands groupes du secteur, mais aussi de venir en aide à ses nombreuses PME. Lire la suite

-

Actualités

26 juin 2024

Cybersécurité : la maturité n’est toujours pas au rendez-vous

… que ce soit dans le secteur public ou le privé. Une étude menée pour HarfangLab, et une autre de Wavestone tendent à le suggérer fortement. Lire la suite

-

Actualités

26 juin 2024

Ransomware : quand il cache autre chose que la cyber-extorsion

Le déclenchement d’un rançongiciel, et plus généralement d’un chiffrement de données, n’est pas toujours strictement motivé par l’appât du gain. Recorded Future et les Sentinel Labs ont identifié des activités qu’ils suspectent d’être liées à des groupes soutenus par la Chine et la Corée du Nord. Lire la suite

-

Actualités

25 juin 2024

TronBit : gros plan sur l’un de ces indépendants qui utilisent LockBit 3.0

Les acteurs malveillants regroupés sous cette désignation utilisent LockBit 3.0 comme tant d’autres, avec des exigences plutôt modestes. Mais ils présentent une originalité dans le mode de paiement demandé. Lire la suite

-

Actualités

24 juin 2024

NIS 2 : à quelles éventuelles sanctions s’attendre ?

La directive NIS 2 prévoit un cadre de sanction très inspiré de celui du RGPD, assorti de systèmes de supervision différents selon la criticité de l’entité concernée. Mais certaines questions sont encore sans réponse. Lire la suite

-

Conseil

24 juin 2024

LockBit 3.0 : des indépendants très divers

Ils utilisent le ransomware de l’enseigne sans pourtant avoir de lien établi avec elle. Certains ont commencé à mettre en place leur propre infrastructure de négociation et de divulgation de données volées. D’autres apparaissent peu structurés et demandent rarement des rançons de plus de 1 000 $. Lire la suite

-

Actualités

21 juin 2024

Cyberhebdo du 21 juin 2024 : des milliers de concessionnaires automobiles paralysés aux États-Unis

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

21 juin 2024

États-Unis : interdiction de la vente de produits et services signés Kaspersky

Le ministère américain du Commerce vient d’annoncer l’interdiction de la vente directe et indirecte de produits et services antivirus et de cybersécurité de Kaspersky, arguant d’un risque « inacceptable » pour la sécurité nationale. Lire la suite

-

Conseil

20 juin 2024

Cyberattaques : les données de santé valent-elles si cher ? Pas sûr

Chaque cyberattaque contre un établissement de santé relance la question de la motivation des cybercriminels. Réponse : une supposée valeur considérable des données médicales. Laquelle apparaît bien loin d’être établie. Lire la suite

-

Actualités

20 juin 2024

Cyberattaque : Axido confirme le chiffrement partiel d’un environnement de production

L’ESN a isolé son système d’information et mandaté un tiers pour mener les investigations. Une partie de l’environnement de production de ses clients hébergés a été chiffrée par les attaquants. Lire la suite

-

Opinion

19 juin 2024

Coût des cyberattaques en France : des estimations hasardeuses ?

Combien coûtent les cyberattaques à l’économie française ? En juin 2023, le cabinet Asterès estimait cela à 2 milliards d’euros. Mais la méthodologie retenue interroge, surtout compte tenu de la diversité des sources de données. Lire la suite

-

Actualités

18 juin 2024

Rançongiciel : quand Black Basta exploitait une vulnérabilité inédite

Selon Symantec, le groupe Black Basta a mené des cyberattaques en exploitant la vulnérabilité CVE-2024-26169 de Windows avant qu’elle ne soit corrigée par Microsoft, le 12 mars. C’était alors encore ce que l’on appelle un 0day. Lire la suite

-

Actualités

18 juin 2024

Ransomware : un mois de mai aux chiffres indûment gonflés par LockBit

Le mois de mai a vu un nombre record de victimes revendiquées par les cybercriminels adeptes du rançongiciel. Mais c’est très largement trompeur, un important nombre de faits, bien antérieurs, ayant été revendiqués chez LockBit 3.0. Lire la suite

-

Guide

17 juin 2024

Menaces informatiques : comment renforcer ses premières lignes de défense

Face aux menaces informatiques, les utilisateurs et leurs outils de travail constituent la première ligne de défense. Parfois même, c’est la dernière, si rien n’a été mis en place pour empêcher ou détecter le déplacement d’attaquants. Lire la suite

-

Actualités

14 juin 2024

Cyberhebdo du 14 juin 2024 : la santé encore frappée, en Italie

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

14 juin 2024

Vulnérabilités : avis de tempête sur les équipements d’extrémité réseau

Régulièrement affectés par des vulnérabilités critiques exploitées dans le cadre de cyberattaques aux finalités variées, ces équipements ont fait l’objet de plusieurs alertes. En particulier les VPN SSL. Lire la suite

-

Actualités

13 juin 2024

Ukraine : interpellation d’un complice de LockBit et Conti

La police ukrainienne a récemment arrêté le développeur d’un outil de maquillage de logiciels malveillants, qui avait notamment été utilisé (moyennant finances) dans le cadre d’attaques impliquant l’enseigne LockBit et le groupe Conti. Lire la suite

-

Actualités

13 juin 2024

SOC managé : Thales ajoute à son portefeuille une offre basée sur Google Cloud

Thales vient d’annoncer une nouvelle offre de service managé de centre opérationnel de sécurité (SOC) s’appuyant sur Google Cloud. Lancée initialement en France, elle sera étendue à l’international d’ici la fin de l’année. Lire la suite

-

Actualités

12 juin 2024

Ransomware visant les NAS : coup de filet en Roumanie

L’Office anti-cybercriminalité vient d’annoncer l’interpellation de 5 personnes, en Roumanie, impliquées dans des cyberattaques avec rançongiciel visant les systèmes de stockage en réseau (NAS). Lire la suite

-

Actualités

11 juin 2024

Snowflake : une campagne datant au moins d’avril touchant 165 clients

Ticketmaster et Santander ne sont pas les seules victimes d’une campagne affectant les clients de Snowflake : les premiers résultats de l’enquête de Mandiant en font ressortir 165. Tout aurait débuté mi-avril à partir du butin d’infostealers. Lire la suite

-

Actualités

10 juin 2024

Fonctionnalité Recall des PC Copilot+ : Microsoft revoie sa copie

Touché par une importante volée de bois vert, l’éditeur a décidé d’apporter à Recall des dispositifs de sécurité qui lui faisaient initialement défaut. Avec notamment chiffrement et contrôle de présence physique. Lire la suite

-

Conseil

07 juin 2024

5 cas d’usage du framework Mitre ATT&CK

Le framework Mitre ATT&CK aide les équipes de sécurité à mieux protéger leurs organisations. Découvrez cinq cas d’usage de Mitre ATT&CK à adopter, du red teaming à la maturité du SOC. Lire la suite

-

Actualités

07 juin 2024

Cyberhebdo du 7 juin 2024 : une cyberattaque affecte lourdement des hôpitaux londoniens

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

06 juin 2024

Coup dur pour LockBit 3.0 : le FBI trouve 7 000 clés de déchiffrement

Les autorités américaines affirment avoir en leur possession plus de 7 000 clés de déchiffrement pour le ransomware de la franchise LockBit 3.0 et invitent ses victimes à se manifester. Lire la suite

par- Alex Scroxton, Journaliste Cybersécurité

- Valéry Rieß-Marchive, Rédacteur en chef

-

Actualités

06 juin 2024

Recall : pourquoi cette future fonction des PC Copilot+ inquiète autant

Annoncée en même temps que les PC sous Windows infusés à l’IA, cette fonctionnalité prometteuse sur le papier pourrait s’avérer être un désastre pour la confidentialité et la sécurité… et du pain béni pour les infostealers. Lire la suite

-

Actualités

04 juin 2024

Santé : un secteur qui profite d’une préparation accrue

Le secteur de la santé n’a pas été épargné par les cybercriminels en 2023. Mais il apparaît tirer les bénéfices d’une préparation accrue, contrairement à l’impression que pourrait donner la médiatisation naturelle de la plupart des incidents. Lire la suite

-

Actualités

04 juin 2024

Have I Been Pwned s’enrichit d’un trésor de guerre d’infostealers

Le célèbre service permettant de vérifier – et d’être alerté – si des identifiants de ses collaborateurs ont été compromis vient de s’enrichir de données relatives à 151 millions d’adresses e-mail jamais vues jusqu’ici à partir de listes partagées sur des chaînes Telegram. Lire la suite

-

Actualités

03 juin 2024

La CDU allemande victime d’une cyberattaque via son VPN CheckPoint

Le 1er juin, la CDU allemande s’est dite victime d’une cyberattaque conduite par des acteurs qualifiés de « très professionnels ». Ils auraient en fait exploité la vulnérabilité CVE-2024-24919 tout récemment dévoilée par Check Point. Lire la suite

-

Actualités

03 juin 2024

Ransomware : un mois d’avril aux (faux) airs d’accalmie

Pour la première fois depuis le début de l’année, le nombre d’incidents rapportés et revendiqués s’est inscrit en recul par rapport à 2023. Mais il y a fort à craindre que de nombreuses cyberattaques n’aient pas encore été revendiquées. Lire la suite

-

Actualités

03 juin 2024

Ransomware : des identifiants compromis aux avant-postes de près de 40 % des attaques

Mandiant indique que, pour près de 40 % des cyberattaques sur lesquelles ses équipes sont intervenues en 2023, et pour lesquelles le vecteur d’accès initial a été identifié, des identifiants légitimes avaient été compromis, notamment par infostealers. Lire la suite

-

Actualités

03 juin 2024

Brèches chez Ticketmaster et Santander : un compte Snowflake compromis par infostealer

Des données de centaines de milliers de clients de Ticketmaster compromises. Celles de millions de clients de Santander également. Le point commun : la plateforme cloud de gestion de données Snowflake. L’origine ? Des identifiants compromis par un infostealer. Lire la suite

-

Actualités

31 mai 2024

Cyberhebdo du 31 mai 2024 : une douzaine d’incidents dans le monde

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

-

Actualités

31 mai 2024

DevSecOps : GitHub et JFrog rapprochent leurs outils

JFrog et GitHub, filiale de Microsoft, ont annoncé une série d’intégrations ciblées qui offrent une meilleure visibilité sur la chaîne d’approvisionnement logicielle alors que les entreprises cherchent à consolider et à sécuriser leur écosystème de développement. Lire la suite

-

Actualités

30 mai 2024

Cyberattaques : l’opération Endgame frappe aux prémisses

Europol vient de lever le voile sur une importante opération judiciaire internationale baptisée Endgame. Elle se concentre sur les toutes premières étapes de nombreuses cyberattaques débouchant sur le déclenchement de rançongiciels. Lire la suite

-

Actualités

29 mai 2024

VPN : Check Point publie en urgence un correctif pour une vulnérabilité exploitée

Check Point indique que des acteurs malveillants ciblent un petit nombre de clients en tentant de compromettre les comptes VPN locaux qui se contentent des mots de passe pour l’authentification. Lire la suite

-

Conseil

28 mai 2024

Ransomware : aperçu de l’interface de négociation de Qilin

Le groupe Qilin utilise un rançongiciel conçu de sorte à réduire le risque d’intrusion de tiers dans les négociations, Agenda. Mais l’interface de négociation présente un défaut susceptible d’empêcher toute discussion, ou du moins ralentir leur établissement. Lire la suite

-

Projet IT

27 mai 2024

Chanel met ses développeurs au parfum DevSecOps

Chanel développe ses propres applications en interne. Depuis 4 ans, la prestigieuse Maison veut en chasser les vulnérabilités et diffuse progressivement la culture DevSecOps auprès de ses développeurs. Lire la suite

-

Actualités

24 mai 2024

Cyberhebdo du 24 mai 2024 : 6 attaques rapportées dans le monde

Chaque semaine, dans le Cyberhebdo, nous vous présentons une liste aussi exhaustive que possible des cyberattaques évoquées par la presse dans le monde entier. Lire la suite

- 24 mai 2024

-

Conseil

24 mai 2024

NIS 2 : quelle portée sur le SI des organisations concernées ?

L’arrivée prochaine de la transposition en droit français de la directive NIS 2 génère naturellement questions et inquiétudes quant à l’étendue des systèmes concernés et… au coût de mise en conformité. Lire la suite

-

Conseil

23 mai 2024

NIS 2 : qui sera concerné et comment le savoir ?

Combien, et surtout quelles seront les entreprises véritablement concernées par la transposition de NIS 2 en droit français ? Telle est la question. Si les textes de loi n’ont pas encore été publiés et que les arbitrages sont encore en cours, ce sont potentiellement plusieurs milliers d’entreprises françaises qui vont devoir se mettre en conformité avec NIS 2 dans les prochains mois. Lire la suite