Les dessins du MagIT

-

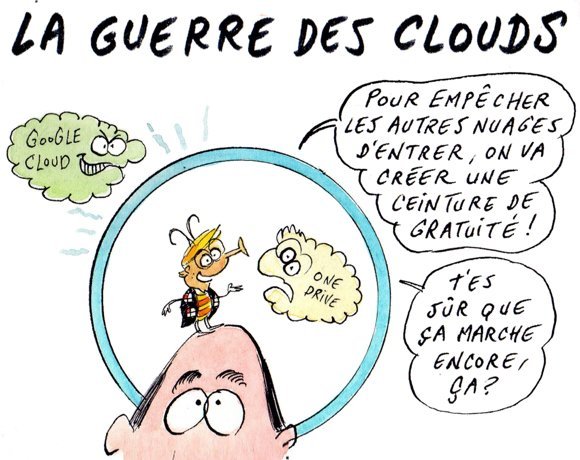

Progressions spectaculaires dans le Cloud

Dans le Cloud, les concurrents de Google affichent des progressions spectaculaires au premier trimestre 2018. Lors de la communication de ses résultats trimestriels, Amazon a fait savoir que le CA d’AWS avait bondi de +50% par rapport au même trimestre de l’année précédent (à 5,44 Md$), un trimestre qui avait lui-même connu une croissance de +40%. AWS dépasse aujourd’hui les 10% du CA total d’Amazon et les 70% de la marge opérationnelle du e-commerçant. Dans le même temps, Azure a décollé avec une croissance de +90% par rapport au même trimestre 2017. Microsoft ne communique pas de CA précis sur Azure mais la division Intelligent Cloud – Azure et offres serveurs – avoisine les 7,9 milliards (+17%).

-

Brad Smith, de Microsoft, s’inquiète des menaces liées aux États-nations

En ouverture de l’édition 2018 de RSA Conference, le président de Microsoft en charge des affaires juridiques, a appelé gouvernements et secteur privés à se mobiliser contre les menaces informatiques imputables à des États. Brad Smith a également appelé les gouvernements du monde à faire plus, et en particulier à ratifier une « convention de Genève du numérique » qui interdirait les cyberattaques sur les réseaux électriques, les hôpitaux et autres infrastructures critiques qui pourraient entraîner la perte de vies humaines.

-

Les Etats-Unis accusent la Russie de pirater des routeurs en masse

Le FBI, le ministère américain de l’Intérieur et le centre britannique de sécurité informatique accusent conjointement la Russie de détourner des équipements réseau. De quoi faire oublier leurs propres activités ?

-

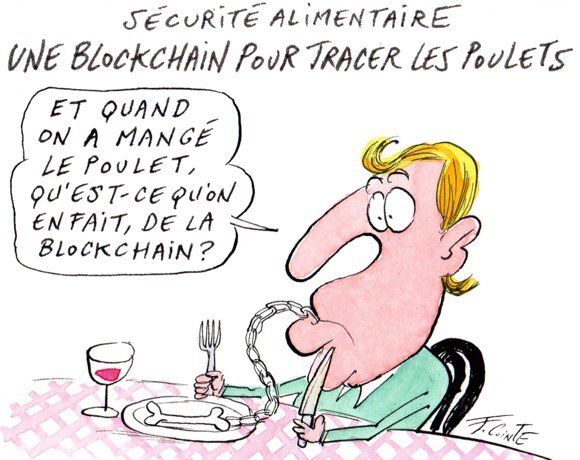

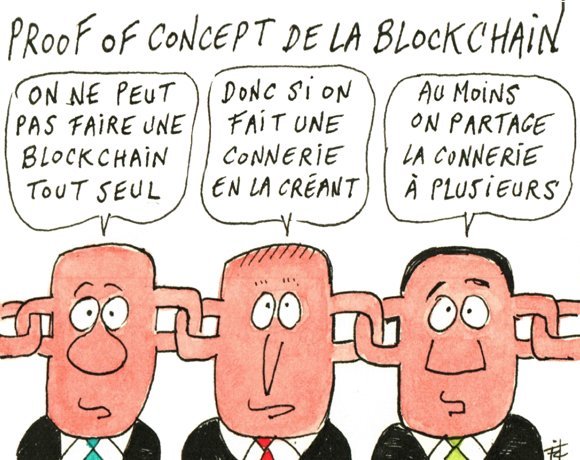

La France ratifie la déclaration de Partenariat Européen sur la Blockchain

Le « European Blockchain Partnership » aura pour mission de « permettre le développement de cadres interopérables pour la Blockchain en Europe ». L’objectif est de favoriser la concurrence et d’appliquer la technologie à des projets publics transfrontaliers dès 2019

-

La nouvelle tarification de SAP

SAP annonce un nouveau modèle de tarification pour les accès indirects au cœur de ses désaccords avec ses clients. Il promet un outil d’audit en self-service et introduit pour la première fois une distinction entre « accès humain » et « accès numérique ». Les accès directs/humains (existants) seront facturés en fonction du nombre d'utilisateurs humains. En revanche, l’accès tiers – Internet des objets (IoT), robots et/ou autres accès indirect – fera l'objet d'une licence sur la base d’un nombre de transactions/documents traités par le système.

-

Un bug paralyse les guichets de la Poste

La totalité des 8500 bureaux de Poste en France a été touché par un bug qui a paralysé toute l'activité informatique des guichets. Seul les automates fonctionnaient encore. "Les ordinateurs des guichets sont paralysés dans toute la France"

-

CLOUD Act américain : un nouveau nuage noir sur la confidentialité du Cloud

Le CLOUD Act (pour Clarifying Lawful Overseas Use of Data) « clarifie » les règles qui régissent l'accès aux données de citoyens américains stockées sur des serveurs à l'étranger. Le gouvernement US pourra notamment passer des accords bilatéraux avec des pays pour faciliter l'accès à ces données, en échange de quoi les pays « amis » auront plus facilement accès aux données de leurs ressortissants, stockées par des fournisseurs américains.

-

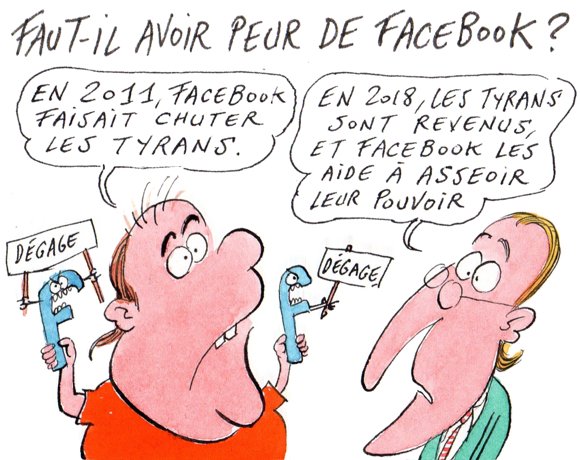

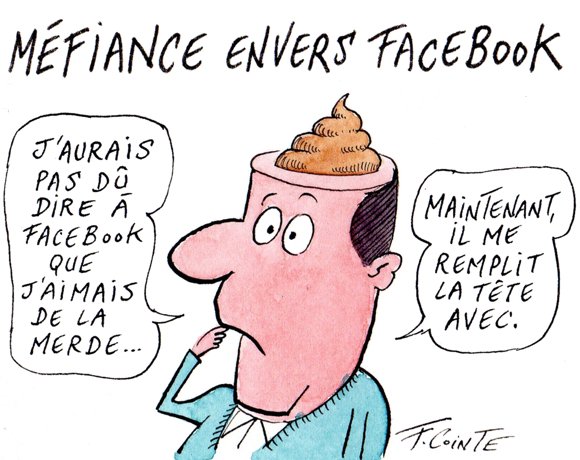

87 millions de comptes Facebook chez Cambridge Analytica

« Au total, nous pensons que les informations concernant jusqu’à 87 millions de personnes – principalement aux Etats-Unis – ont pu être partagées à tort avec Cambridge Analytica. » a annoncé Facebook dans un communiqué ce 4 avril.

-

Apple veut fabriquer ses propres puces

Selon Bloomberg, Apple souhaiterait produire ses propres puces vers 2020. Cette information a fait chuter de plus de 6% le cours d'Intel à la Bourse de New York.

-

La France mise sur l'Intelligence Artificielle

À l'occasion de la remise par le mathématicien et député Cédric Villani de son rapport de mission sur l’intelligence artificielle, Emmanuel Macron annonce dans un discours au Collège de France un plan Intelligence Artificielle représentant sur le quinquennat "un effort spécifique et inédit de près de 1,5 Md€ de crédits publics".

-

Une borne pour nettoyer ses clés USB

Orange Cyberdéfense vient de présenter sa borne mobile de nettoyage de clés USB, entrant ainsi en concurrence frontale avec celle de Kub Cleaner. L’enjeu : séduire en particulier les OIV avec des solutions clés en main.

-

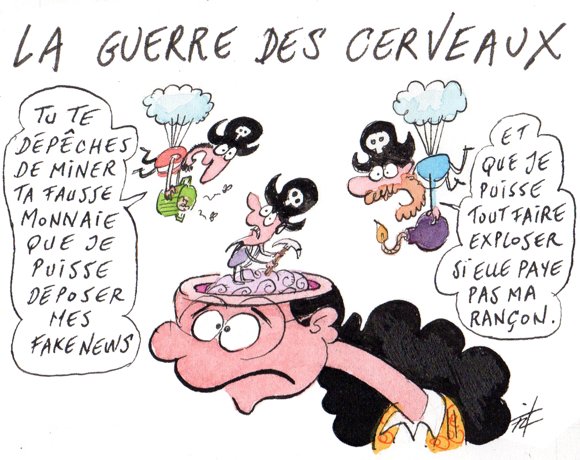

Cryptojacking : la nouvelle menace

Dans l’édition 2018 de son rapport sur les menaces, Symantec confirme un sentiment de plus en plus généralisé : le cryptojacking, qui consiste à détourner des ressources de calcul pour générer des crypto-deniers, est de plus en plus utilisé par les cyber-délinquants.

-

Salesforce rachète la plateforme de gestion d'APIs MuleSoft

En pleine stratégie de diversification et de marche forcée vers les $60 milliards de CA, Salesforce achète un acteur qui lui permet aussi d'assoir un peu plus sa volonté de devenir la brique centrale du SI des entreprises.

-

Facebook et la gestion des données

Alors que les nouvelles règles sur la protection des données s'appliqueront à partir du 25 mai 2018, l'utilisation par Cambridge Analytica des données de millions d'utilisateurs de Facebook sans leurs consentements ébranle la confiance dans le réseau social, en le faisant trébucher en bourse.

-

Datacenter : le refroidissement à l’huile est enfin au point

En plongeant les serveurs dans un bain d’huile à la composition secrète, Immersion 4 promet de réduire la facture du datacenter d’un tiers et d’ouvrir la voie aux configurations denses dotées des plus puissants processeurs.

-

La méthode de révélation des failles AMD choque les experts

CTS Labs a donné 24 heures au fondeur avant de dévoiler une série de failles portant sur le "secure processor" embarqué dans ses puces Ryzen et Epyc. Une démarche jugée cavalière par beaucoup, et que certains n’hésitent pas à qualifier d’opération spéculative.

-

Veto de Trump au rachat de Qualcomm par Broadcom

Le président américain vient de mettre son veto au rachat du premier par le second par décret présidentiel, au nom de la sécurité nationale. Le portefeuille de brevet de Qualcomm et notamment son savoir-faire autour du CDMA et des technologies avancées de modulation radio, et son avance pour la 5G, sont donc considérés comme stratégiques et intouchables par les Américains.

-

Carrefour « blockchainise » ses poulets

Le distributeur se met à la blockchain pour rendre la traçabilité de certains de ses produits plus transparente. Mais des questions sur les limites de cette technologie dans le domaine alimentaire persistent, comme le souligne le CEA qui travaille pour tenter de les résoudre.

-

Gérald Karsenti quitte la tête d'Oracle France.

Oracle France a confirmé ce soir la démission de Gérald Karsenti de son poste de Directeur Général après 6 mois à la tête de la filiale française de l'éditeur.

-

Allemagne : les cyber-espions cachaient des commandes dans des e-mails

Les pirates infiltrés sur le système d'information ultra-sécurisé du gouvernement allemand utilisait la messagerie électronique comme intermédiaire de communication avec leur infrastructure de commande de contrôle.

-

Sécurité des données : la Cnil met en demeure la CNAMTS

La Commission nationale informatique et libertés s'inquiète de la sécurisation des données relatives à la santé des assurés. Des contrôles ont été conduits à l'issu d'un rapport de la Cour des comptes. Selon la Cnil, si ces contrôles n’ont pas permis d’identifier de « faille majeure dans l’architecture de la base centrale », ils ont fait ressortir « plusieurs insuffisances de sécurité susceptibles de fragiliser le dispositif » nécessitant de « mettre en demeure la CNAMTS de prendre toute mesure utile pour garantir pleinement la sécurité et la confidentialité des données des assurés sociaux », dans un délai de 3 mois.

-

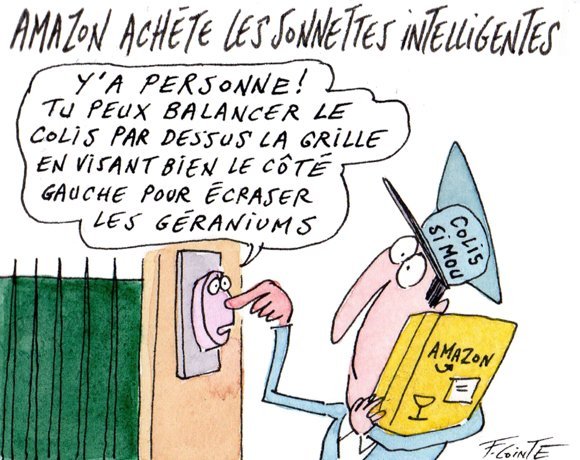

Amazon s’offre les sonnettes Ring

Amazon vient de dépenser un milliard de dollars pour racheter Ring, spécialiste des sonnettes connectées, confirmant ainsi sont intention d’entrer dans nos maisons, tant pour y installer Alexa et sa domotique que pour y déposer ses colis.

-

Les menaces affectant les terminaux mobiles se multiplient

Pas de doute, selon Pradeo, les cyber-délinquants misent sur les applications pour s’attaquer aux terminaux mobiles : le français estime ainsi que 86 % des menaces sont passées par ce vecteur l’an passé. Majoritairement, ces menaces concernent les fuites de données : « 61 % des applications Android et 36 % des applications iOS envoient des données de leurs utilisateurs à des serveurs distants » - sur un total de 2 millions d’échantillons analysés.

-

Intel minimise l’impact de Spectre sur les infrastructures critiques

Intel estime que les infrastructures critiques n’ont pas été mises en danger par les failles Spectre et Meltdown, car ces "vulnérabilités requièrent l’exécution de code non approuvé en mémoire locale et ne peuvent donc être exploitées à distance ou sur des machines qui n’acceptent pas l’exécution de code non approuvé." Cette analyse du fondeur semble contredite par les attaques passées comme StuxNet ou de maliciels plus récents comme Triton mais aussi par l’existence même d’experts de la sécurité des systèmes industriels comme le français Sentryo, les Américains CyberX, Indegy et Claroty.

-

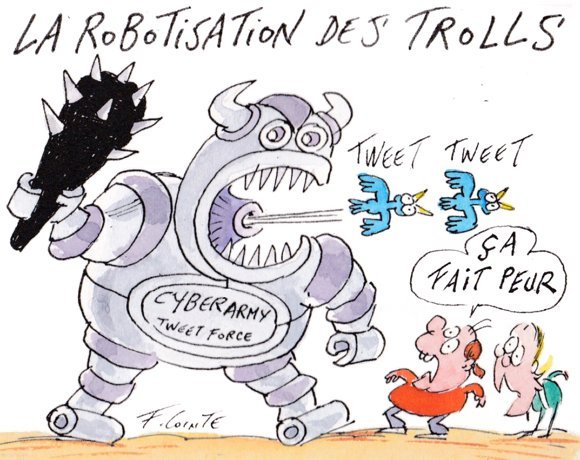

Twitter s'inquiète du rôle des bots dans la cyber-désinformation

Inquiet de la diffusion automatisées de fausses informations par des bots, notamment activés dans les usines à Trolls russes, Twitter publie de nouvelles règles censées en limiter l’influence.

-

13 inculpations pour les ingérences russes lors des élections américaines

La justice américaine a inculpé pour complot treize ressortissants russes ayant organisé une guerre de l'information sur les réseaux sociaux, Facebook, Twitter, YouTube et Instagram. Cette usine à Trolls, se faisant passer pour des ressortissants américains, animait des comptes polémiques dans le but d'attiser les tensions et de décrédibiliser le système électoral américain.

-

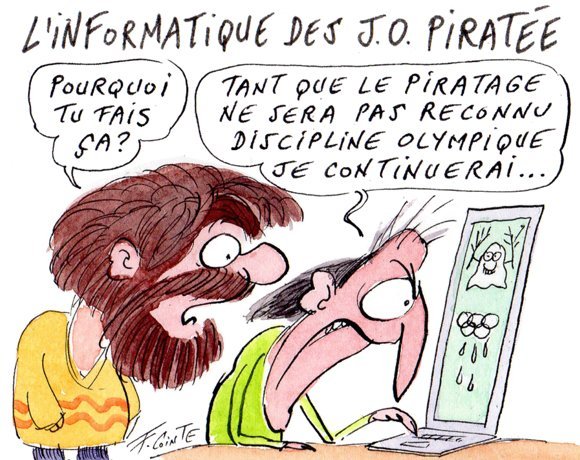

Jeux Olympiques : Atos a-t-il suffisamment protégé ses systèmes ?

Des postes utilisés par des collaborateurs d'Atos semblent compter parmi ceux qui ont été pris au piège par les attaquants qui ont cherché à perturber le déroulement de la cérémonie d'ouverture des JO de Pyeongchang. Certains ne manquent pas de souligner l’ironie de la situation pour celui qui annonçait fièrement, en juillet dernier, « le premier Security Operations Center prescriptif », capable de « contrecarrer les cyberattaques avant même qu’elles ne se produisent » grâce à un « temps de détection et de réponse inédit ».

-

La Cour des comptes ré-affirme le rôle clé des logiciels libres

Le recours aux logiciels libres est un des piliers de la modernisation et de la transformation de l’Etat via le numérique, a conclu la Cour des Comptes dans son rapport annuel remis la semaine dernière. Les Sages de la rue Cambon ont rappelé l’intérêt d’user des logiciels libres et de leur mécanique de conception pour les inscrire dans la stratégie dite de l’Etat Plateforme mise en place par la DINSIC (la DSI de l’Etat) en France.

-

Attaque informatique contre les Jeux olympiques de Pyeongchang

« Il y a eu une cyberattaque » a déclaré un porte-parole des XXIIIes Jeux olympiques d’hiver, cité par le Guardian, touchant des serveurs internes et le réseau Wi-Fi public et empêchant l'impression des billets d'entrée pour certains spectacteurs..

-

Microsoft déclare la guerre des Clouds à Google

Alors que Google Cloud commence à séduire les grands comptes, Microsoft a réagi avec une offre commerciale agressive pour courtiser les clients Entreprises de Google avant de fixer la date de son Build 2018 pile pendant le Google I/O.

-

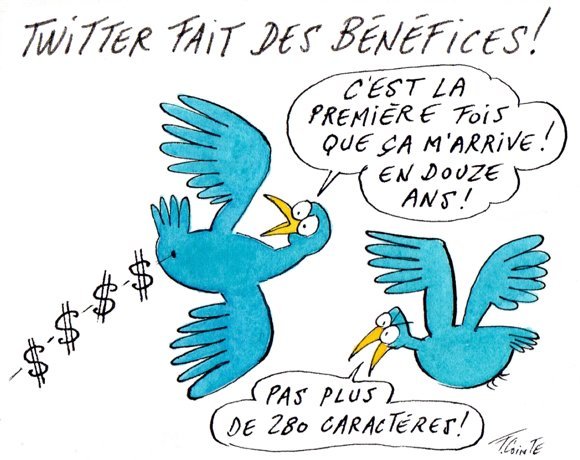

Les premiers bénéfices de Twitter

Pour la première fois depuis sa création en mars 2006, Twitter vient de dégager des bénéfices : 91 millions de dollars entre octobre et décembre 2017.

-

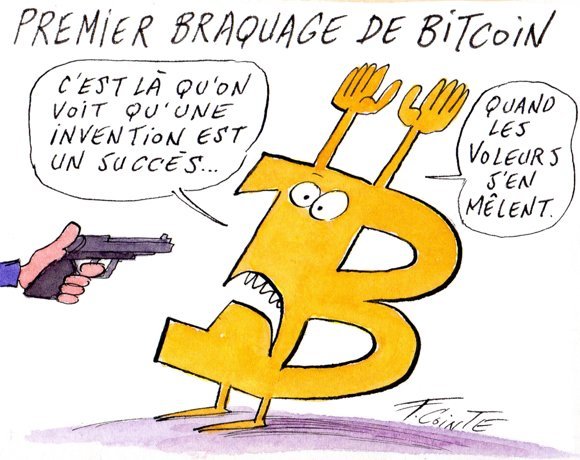

Le Bitcoin redescendu de 16 000 à 6 000 €

Après une montée rapide, descente rapide du cours du BItcoin

-

Blockchain : les erreurs à éviter

Blockchain créée par une seule entreprise, blockchain dans le Cloud, blockchain au code propriétaire, blockchain non auditable... Voici les travers que tout projet s'appuyant sur une blockchain devra éviter afin de ne pas gaspiller son argent en proposant un service déjà existant mais plus cher à mettre en place.

-

Alphabet s’attaque au marché de la cybersécurité

Alpahbet, la maison mère de Google, vient de créer une filiale spécialisée dans la cybersécurité, baptisée Chronicle, et dirigée par Stephen Gillett, un ancien Executive Vice President et COO de Symantec.

-

Braquage pour s'emparer de bitcoins en Angleterre

Selon le DailyMail, quatre bandits cagoulés ont braqué avec des armes à feu un couple de courtiers britanniques spécialisés dans les monnaies virtuelles à leur domicile pour les contraindre à leur transférer des bitcoins à partir de leur ordinateur. Sans égaler le vol récent de cryptomonnaies chez Coincheck au Japon, pour 320 millions de dollars...

-

Examen de code source par les autorités russes : faut-il accepter ?

De nombreux éditeurs ont, au moins par le passé, autorisé l'examen du code source de leurs produits afin d'accéder à certains marchés en Russie. Une source de vulnérabilité ? Pas tant que cela, soulignent certains.

-

La découverte de Spectre par Intel

Dans une note technique confidentielle, Intel indique avoir commencé à prévenir sous NDA ses partenaires dès le 29 novembre 2017. Coïncidence, c’est exactement le jour où le PDG de la firme, Brian Krzanich, décidait de vendre en masse ses actions.

-

Formation et sensibilisation à la Cybersécurité dans les écoles

Cybersécurité : pour Gérard Collomb, dans son discours au FIC 2018, il faut « mobiliser tous les français ». Et pour cela, à la rentrée prochaine, des programmes de « formation et de sensibilisation » sont prévus dans les écoles.

-

Le logiciel tirera la croissance des dépenses IT en France en 2018

Le logiciel est et restera le premier moteur de la croissance des dépenses IT en France, révèle le dernier comptage du cabinet d’études Gartner. En 2018, les dépenses des entreprises françaises dans l’IT et dans les télécoms progresseront de 1,4% par rapport à 2017 pour atteindre quelque 89,5 milliards d’euros au total. Et c'est le segment du logiciel qui connait la plus forte croissance en matière de dépenses en 2017 (7,4%) ; il en sera de même pour 2018 (+7% pour plus de 10 milliards d’euro).

-

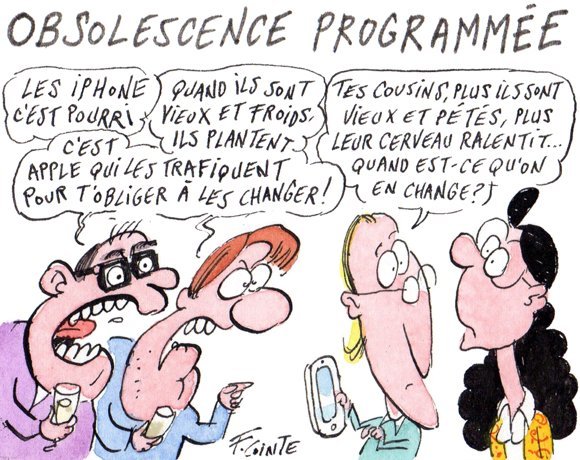

La nouvelle gestion de l'obsolescence des iPhone

Tim Cook annonce qu'Apple offrira le choix aux propriétaires d'iPhone à la batterie obsolescente entre un ralentissement permettant d'éviter son extinction inopinée et un refus de celui-ci, lors d'une prochaine mise à jour d'iOs .

-

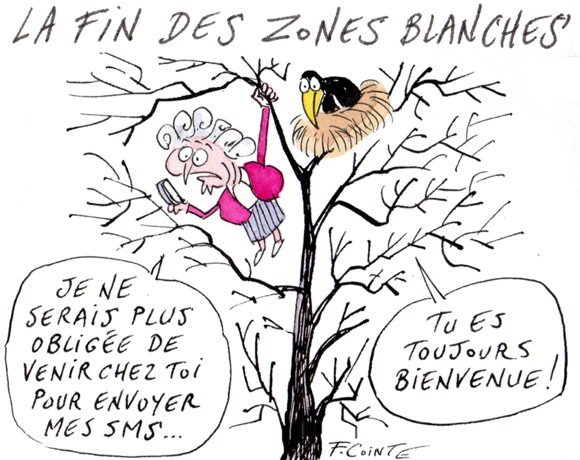

4G : 3 milliards d’euros pour supprimer les zones blanches

Orange, SFR, Free et Bouygues Telecom ont signé le plan proposé par le gouvernement sur la couverture mobile et 4G afin de supprimer les zones blanches, en acceptant d’investir entre 3 et 4 milliards d’euros sur cinq ans.

-

L'impact de Meltdown sur les performances des processeurs

Contrairement aux estimations initiales d’Intel, plutôt optimistes, les premiers correctifs pour la remédiation des failles Spectre et Meltdown ont un impact perceptible sur les performances et, dans certains cas, des effets secondaires inattendus.

-

Meltdown : une opportunité pour les pirates de cartes bancaires?

Les cyberdélinquants spécialistes de la collecte de données de cartes bancaires sont-ils déjà en train de chercher à mettre à profit Meltdown et Spectre pour étendre leur arsenal à l’encontre des distributeurs automatiques de billets (DAB, ou ATM en anglais) et des systèmes de point de vente ? Cela paraît probable.

-

Pour le PDG d'Intel, la faille Meltdown est contenue

Au CES de Las Vegas, le PDG d'Intel Brian Krzanich a affirmé que les risques liés aux failles Meltdown et Spectre sont maintenant contenus grâce à toutes les entreprises qui ont travaillé ensemble à cette sécurisation : "La collaboration d'autant d'entreprises est vraiment remarquable ", a-t-il souligné.

-

Comment digérer Spectre & Meltdown

Après l’officialisation des failles Meltdown et Spectre qui tirent parti de défauts d’implémentation dans les puces Intel, pour la première, et dans la plupart des puces du marché pour les deux variantes de la seconde, Le MagIT fait le point sur les travaux des grands acteurs des processeurs, des systèmes d'exploitation et du cloud, sur les correctifs à appliquer et les mesures à prendre pour se protéger.

-

Semi-conducteurs: Samsung détrône Intel

Sur le marché des puces électroniques, Samsung, avec un chiffres d'affaires de 61,2 milliards de dollars, dépasse Intel, à 57,7 milliards de dollars, et devient le leader mondial du secteur, suivant une étude de Gartner.

-

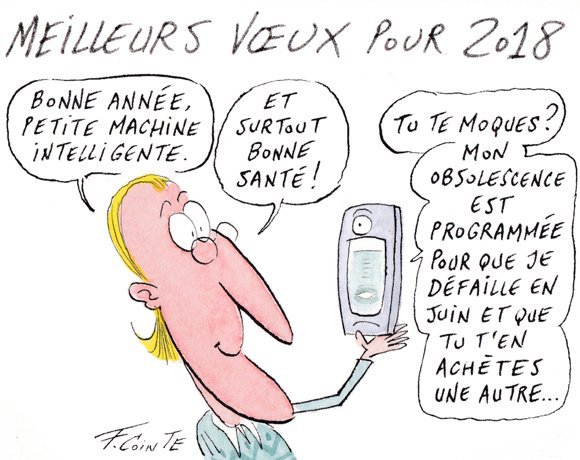

Bonne Année 2018 !

En se début d'année qui LeMagIT fêtera son dixième anniversaire, toute l'équipe vous souhaite ses meilleurs vœux pour 2018.

-

Apple attaqué sur l'obsolescence de ces iPhone

Après avoir reconnu réduire logiciellement la puissance des vieux iPhone pour l'adapter à leur batterie faiblissante et éviter leur extinction brutale par temps froid, Apple doit affronter des attaques en justice pour obsolescence programmée.

-

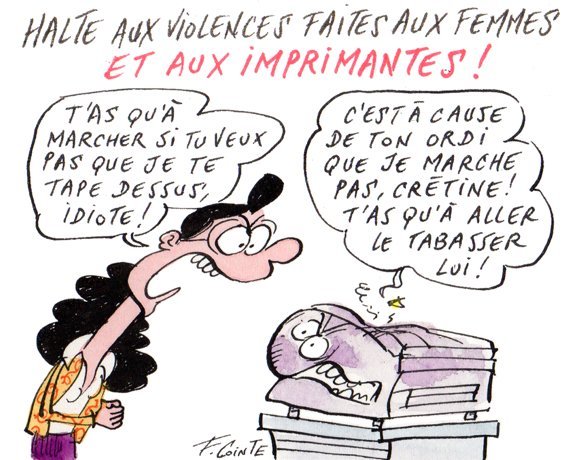

Bilan 2017 : la lutte contre le cyber-harcélement

Ça suffit ! Forte mobilisation en 2017 contre le cyber-harcélement et toutes les violences faites aux femmes.

-

2017 : une offre de cloud public considérablement étoffée en France

En 2017, l'offre de cloud public s'est considérablement renforcée en France avec l'ouverture par les géants US de datacenters Azure et AWS en France et avec le renforcement de l'offre des acteurs français. Plusieurs solutions de cloud hybride ont aussi émergé chez les principaux fournisseurs de plates-formes d'infrastructure dans le monde.

-

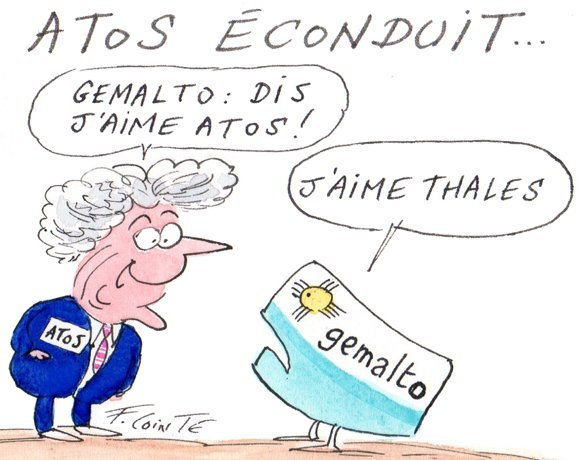

Gemalto se prépare à intégrer Thalès

Gemalto a trouvé ce dimanche son chevalier blanc en la personne de Thalès qui a présenté une offre alternative à celle d'Atos de 11% supérieur à celle de l'ESN dirigée par Thierry Breton. Atos abandonne l'opération.

-

Thales surenchérit pour s’offrir Gemalto

Tout en restant ouvert à une proposition plus généreuse, Gemalto regarde favorablement l'offre de rachat de Thales, « unanimement recommandée par le conseil d’administration de Gemalto et unanimement approuvée par le conseil d’administration de Thales »

-

La neutralité du Net disparait aux Etats-Unis

La Commission fédérale des communications FCC, sous la direction d'Ajit Pai, ancien conseiller de l’opérateur Verizon nommé par Trump, a supprimé aux Etats-Unis la neutralité du net qu'elle protégeait jusque là et qu'elle avait même renforcée sous l'administration Obama.

-

Atos veut s'emparer de Gemalto, en plein plan social

Atos a annoncé aujourd'hui son intention de racheter Gemalto pour 4,3 milliards d'euros. Une offre qui intervient alors que le spécialistes historique de la carte à puce et de la sécurité informatique est en plein plan social, un plan qui affecte notamment les établissements du sud (ex-Gemplus).

-

La France, 1er pays européen dans l'Open Source

L’Open Source est perçue par les entreprises comme un turbo pour l’innovation et la transition des modèles économiques vers le numérique. Son modèle et sa culture perce dans les grands comptes français. De quoi donner un élan européen à l’Hexagone, qui devient le champion du genre, devant le Royaume-Uni et l’Allemagne.

-

Spéculation sur le bitcoin

Le cours du bitcoin, monnaie utilisée notamment pour payer les rançons des rançongiciels, poursuit son rallye, en dépassant jeudi 7 décembre le seuil de 15 000 dollars (12 700 euros), dans un nouveau bond de 50 % en une semaine.

-

Les outils de Kaspersky déconseillés au Royaume Uni.

Le centre national britannique de cybersécurité, rattaché au renseignement de Sa Majesté, déconseille le recours à des produits russes pour le gouvernement et les systèmes nationaux critiques.

-

Une église de l'Intelligence Artificielle aux USA

WOTF (Way of the Future) vient d'être reconnue comme une congrégation religieuse par l’administration fiscale des États Unis, ce qui lui permet de bénéficier d'exemption d’impôts. Selon ses statuts, le but de cette nouvelle église est de développer « la réalisation, l'acceptation et l'adoration d'une divinité basée sur l'Intelligence Artificielle développée au moyen de matériel informatique et de logiciels. »

-

Un bug désorganise les vols de Noël d'American Airlines

15 000 vols prévus entre le 17 et le 31 décembre chez American Airlines se trouvent sans pilote, tous ceux-ci ayant été mis en congés par le programme informatique gérant les disponibilités des personnels de bord, pilotes, hôtesses et stewards.

-

Chaos Engineering : le test ultime des applications et de l’infrastructure

Mener des tests particulièrement agressifs sur la plateforme de production, c'est le défi auquel sont désormais soumises les équipes DevOps des géants du Web. Car après tout, les tests de non régression, les tests de sécurité et les tests de charge, c'est le seul moyen de s'assurer que la production résistera au pire.

-

Une importante vulnérabilité à corriger dans les imprimantes HP

Une cinquantaine de modèles d’imprimantes du constructeur, pour entreprises, présentent un risque d’exécution de code arbitraire à distance.

-

Incident de cybersécurité chez Uber

Uber vient de reconnaître que, fin 2016, « deux personnes extérieures à l’entreprise ont accédé de manière inappropriée aux données stockées dans un service Cloud tiers que nous utilisons » dont des informations personnelles concernant 57 millions de clients dans le monde entier, ainsi que 600 000 conducteurs aux Etats-Unis. Selon nos confrères de Bloomberg, Uber a alors versé 100 000 $ aux individus concernés en échange de la destruction des données et de leur silence.

-

Ransomware : une menace appelée à progresser encore

Les crypto-maliciels se sont imposés comme l’une des principales menaces informatiques actuelles. L’année prochaine promet d’être encore un grand cru en la matière.

-

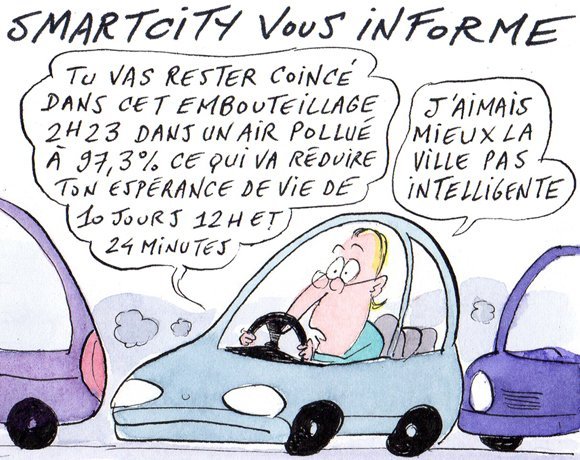

Les enjeux de la Smart City

Les débats autour du concept de Smart City, ces villes intelligentes propulsées par les technologies de l’Internet des objets, vont bon train. Le transport, l’énergie, la gestion de l’eau et des déchets sont des secteurs ciblés, susceptibles de recevoir le renfort de technologies pour améliorer la vie des résidents.

-

Les Etats-Unis précisent leur politique de divulgation de vulnérabilités

Le débat n’est pas nouveau : les services du renseignement qui découvrent et mettent à profit des vulnérabilités logicielles doivent-ils les rendre publiques ?

-

Oracle France tend la main au Cigref

Les stratégies commerciales, jugées souvent agressives (tout comme l'usage souvent coercitif des audits), ont détérioré, année après année, la renommée du géant du logiciel et des bases de données. Gérald Karsenti, nouveau Directeur Général de la filiale, dit « comprendre la frustration » du Cigref. Il promet le dialogue, la coopération et de nouvelles relations commerciales. Tout en défendant les équipes précédentes et les audits.

-

Ransomware : un sujet tout sauf consensuel pour les assurances

Certains assureurs ne se cachent pas de proposer à leurs clients de rembourser le paiement de rançons. D’autres s’y refusent fermement. Le clivage apparaît profond.

-

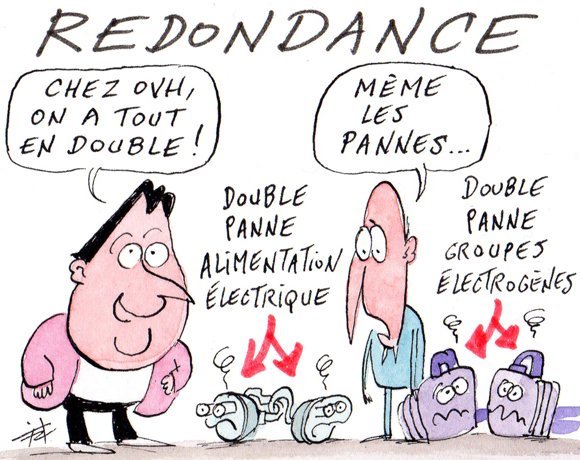

Pannes en cascade chez OVH

"Nous avons un souci d'alimentation de SBG1/SBG4. Les 2 arrivées électriques EDF sont down (!!) et les 2 chaines de groupes électrogènes se sont mis en défaut (!!!). L’ensemble de 4 arrivées elec n'alimentent plus la salle de routage. Nous sommes tous sur le problème." a twitté Octave Klaba lors d'une panne d'OVH jeudi 9 novembre.

-

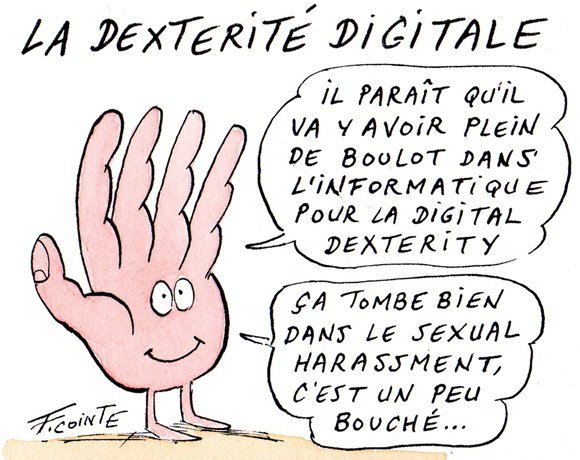

Les trois leviers de la transformation numérique selon Gartner

À l’occasion du Gartner Symposium 2017, les experts du cabinet d'analyses ont identifié trois leviers pour accélérer la transformation numérique des entreprises : la « dextérité digitale », les technologies à effet « réseaux » et la capacité à déployer totalement une plateforme digitale au-dessus de l’infrastructure IT traditionnelle.

-

Pour l'ASUG, la confiance avec SAP s'érode

Pour le groupe d'utilisateurs, de plus en plus de clients craignent SAP. Au cœur de cette «anxiété» : les accès indirects. Quant aux réponses de l'éditeur, elles n'empêcheraient plus certains de penser ouvertement à migrer.

-

Un bug sur Google Docs

Un bug a bloqué l'accès à de nombreux documents Google Docs en croyant et prétendant par erreur que les fichiers violaient les conditions d’utilisation du service. "We are sorry. You can't access this item because it's in violation of out terms of services" était le seul message auquel avaient accès les utilisateurs contrariés à la place de leurs documents pendant les quelques heures où a pu sévir ce bug.

-

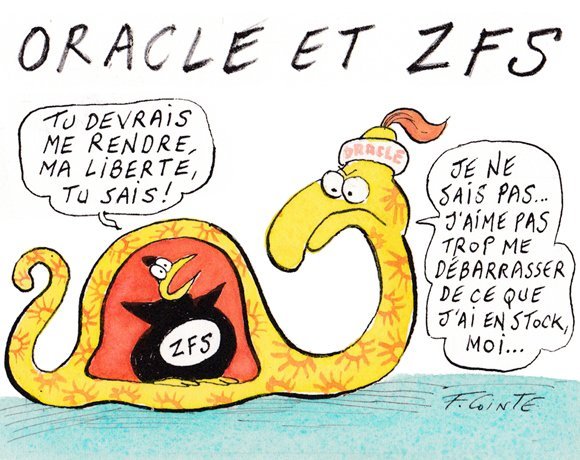

ZFS : l'architecte en chef de la technologie souhaite son retour à l'open source

Mark Maybee, l'architecte en chef de ZFS chez Oracle, a profité d'une intervention à l'OpenZFS Summit pour faire le bilan de l'évolution de la technologie chez Oracle. Il a également évoqué son souhait de voir la technologie revenir à l'open source, tout en soulignant que "Larry" est très sensible à sa propriété intellectuelle...

-

Code source : Kaspersky joue la transparence

L’éditeur russe promet de donner accès au code source de ses logiciels afin d’en permettre l’examen par des tiers de confiance, dès l’an prochain. Il répond ainsi aux attaques répétées dont il a récemment fait l’objet.

-

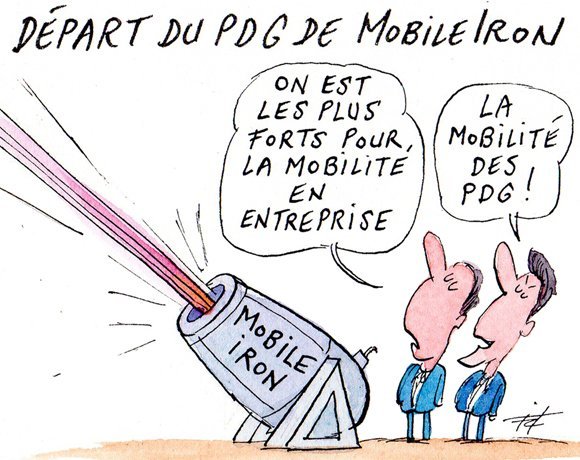

Départ surprise du PDG de MobileIron

Barry Mainz ne sera resté qu’un peu plus d’un an et demi à la tête du principal spécialiste de la mobilité d’entreprise encore indépendant. De quoi relancer les interrogations sur l’avenir de l’éditeur.

-

Chiffrement : Bruxelles met en scène une opposition aux portes dérobées

Pour la Commission européenne, il ne semble pas question d’affaiblir la technologie. La commission veut aider au développement des capacités de déchiffrement. Mais à lire entre les lignes, des doutes persistent.

-

Rupture écologique

Depuis 27 ans, la population d'insectes volants aurait diminuée de 75% en Allemagne, d'après une étude menée par des entomologistes de Krefeld, à partir des données recueillies dans 63 réserves naturelles situées sur le territoire allemand.

-

L'ANSSI étend son site Cybermalveillance.gouv.fr

Cybermalveillance.gouv.fr, la plateforme d'aide aux victimes d'incidents informatiques développée par l'ANSSI, testée depuis mai dans les Hauts-de-France, est maintenant disponible dans toute la France.

-

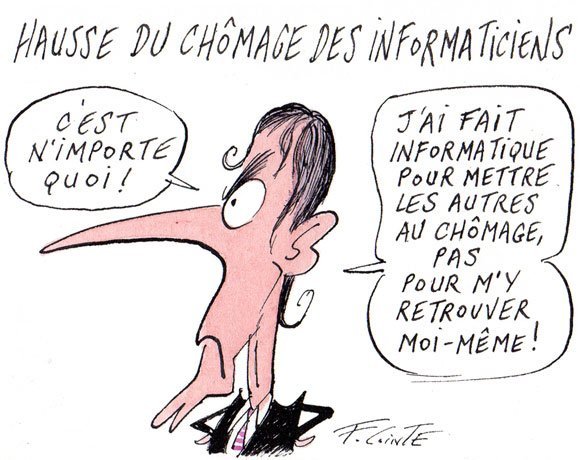

L’emploi IT se dégrade fortement

Les chiffres de Pôle Emploi sur le secteur informatique ne sont pas bons. Sur le dernier trimestre (juin-juillet-aout, les statistiques étant publiées avec un mois de décalage), la progression du chômage dépasse les 10 % pour la catégorie A (+11%). Comparé à aout 2016, la situation s’est dégradée dans les mêmes proportions (+ 10%), les sans-emplois passant de 16.000 à 17.410 pour le secteur.

-

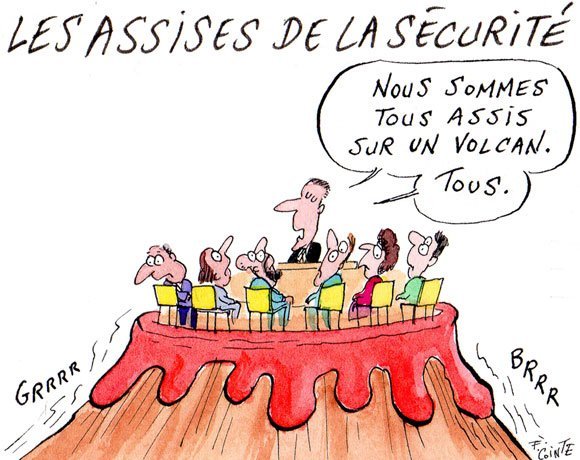

Les alarmes du directeur de l'ANSSI

"Personne n'est à l'abri des pirates informatiques (...) Je vais être cynique, mais on a eu la chance d'avoir ces attaques au printemps qui ont montré que des attaques informatiques (...) pouvaient littéralement toucher n'importe qui, des grandes entreprises, des petites, des PME, vous et moi en tant que citoyens, des Etats entiers", a déclaré Guillaume Poupard, directeur général de l'Agence nationale de la sécurité des systèmes d'information, à l'ouverture des Assises de la sécurité et des systèmes d'information à Monaco.

-

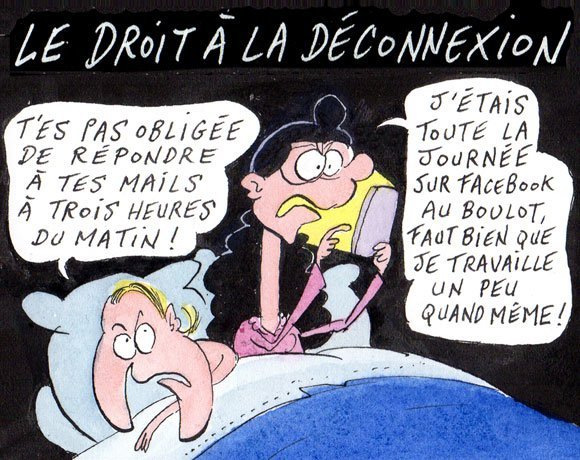

Enquête sur le droit à la déconnexion

Entré en vigueur au 1er janvier 2017, le droit à la déconnexion veut réguler l'utilisation des outils numériques en entreprise. Beaucoup de sociétés l'avaient anticipé dans leurs accords sur la qualité de vie au travail (QVT). Mais peu ont décidé de bloquer les serveurs ou de re-router les mails.

-

La NSA étale à nouveau ses vulnérabilités

Ce nouvel incident trouverait son origine dans une faille de l’organisation de la sécurité informatique de la NSA : l’un de ses employés – selon le New York Times, qui contredit ainsi le Wall Street Journal – aurait ramené chez lui les données en question, pour les copier sur son ordinateur domestique. Lequel aurait alors été compromis.

-

Microsoft Experiences : Microsoft place l’IA à tous les étages

Plein phare sur l’IA. S’il fallait retenir un message de cette édition 2017 de Microsoft Experiences, du 3 au 4 octobre au Palais des Congrès de Paris, ce serait celui de la présence affirmée du concept de l’Intelligence Artificielle sur la feuille de route de Microsoft. Même si les entreprises peinent encore à comprendre le concept.

-

Octobre, mois de la cybersécurité en Europe

La cinquième édition du mois européen de la cybersécurité vient de commencer. En France, l’Agence nationale pour la sécurité des systèmes d’information prévoit de nombreuses interventions.

-

Kaspersky également malmené par les armées françaises

Pour notre confrère Emmanuel Plaquette de L’express, « la pression monte sur Kaspersky Lab ». La direction interarmées des réseaux d’infrastructure et des systèmes d’information de la défense, la Dirisi, a fait l’impasse sur l’éditeur russe « lors de plusieurs appels d’offres récents ».

-

Twitter teste le passage de 140 à 280 caractères

À la recherche de d'avantages de clients et de d'avantage de ressources financières, Twitter envisage de doubler la limite actuelle de 140 caractères pour la porter à 280 caractères.

-

Deloitte victime d’une attaque ciblée

Deloitte a été victime d’une attaque informatique ayant conduit au vol de courriels et d’informations confidentielles de certains de ses clients. Six d’entre eux ont été informés de cet incident qui aurait duré plusieurs mois, d’octobre 2016 à mars 2017. Le point de départ de l’intrusion serait un compte administrateur non protégé par authentification à facteurs multiples.

-

Wall Street : la SEC hackée pendant un an

Le gendarme de Wall Street, la fameuse SEC, a admis qu’il avait été victime d’une intrusion informatique. L’intrusion a eu lieu initialement en 2016 mais la SEC ne l’a découvert que le mois dernier. La SEC joue un rôle névralgique à la bourse new-yorkaise. Elle contrôle les transactions et les publications des entreprises cotées ou à venir. C’est cette deuxième fonction qui a été ciblée par les « hackers ». Les pirates ont pu avoir accès à des publications réglementaires (profit warnings, exercices fiscaux, trimestriels, détails de fusion-acquisition, etc.).

-

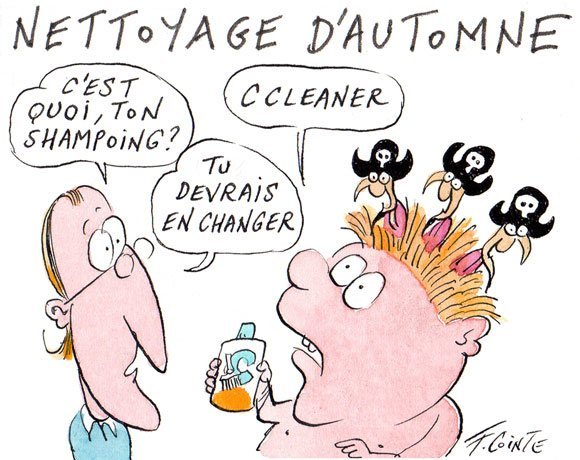

Une version compromise de CCleaner distribuée par son éditeur

L’enquête sur la compromission de l’installateur de l’utilitaire CCleaner de Piriform progresse. Avec un rebondissement : loin d’une opération de masse, il s’agissait d’une attaque ciblée visant quelques industriels des nouvelles technologies et opérateurs télécoms.

-

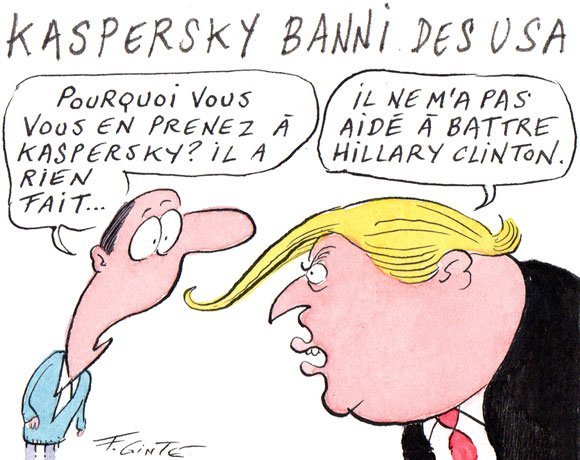

Kaspersky interdit aux administrations publiques américaines

Le ministère de l’Intérieur américain, le Department of Homeland Security (DHS), vient de demander à toutes les administrations publiques des Etats-Unis de répertorier sous 30 jours leurs déploiements des produits signés Kaspersky. D’ici à deux mois, elles devront avoir conçu des projets de remplacement. Sauf contrordre, ces projets devront entrer en application d’ici à 90 jours.

-

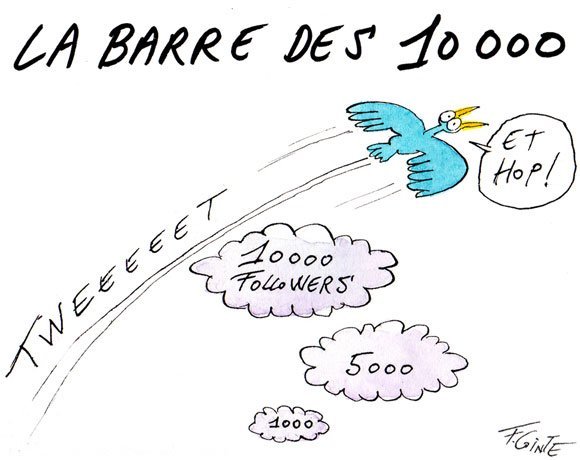

10 000 followers pour Le MagIT sur Twitter

10 000 followers pour Le MagIT sur Twitter

-

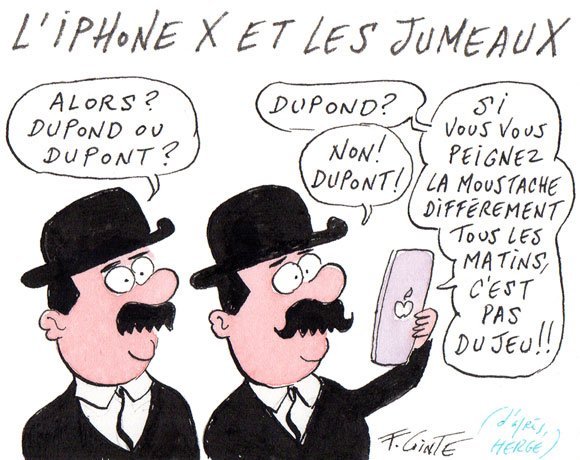

Face ID : premières interrogations autour de la sécurité

Le nouveau système d’identification de l’utilisateur d’Apple par reconnaissance faciale, qu’embarque l’iPhone X, a déjà suscité de nombreuses réactions et préoccupations, pas toujours fondées.

-

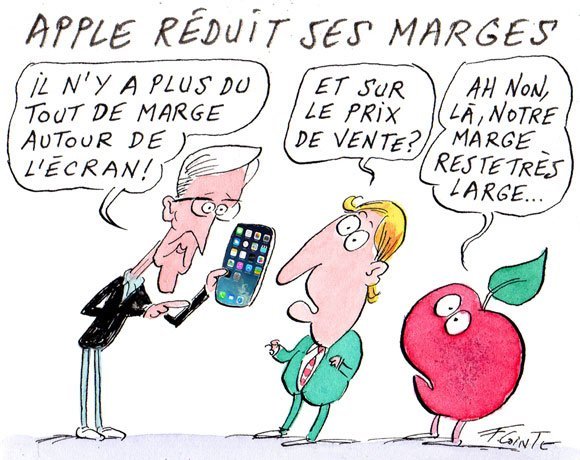

Nouvel iPhone X

Apple annonce un iphone de luxe, l'iPhone X avec un écran sur toute sa surface, la reconnaissance faciale, la recharge sans fil, et un prix au delà de 1000 euros

-

Alerte au cyber-espionnage contre les énergéticiens occidentaux

Le groupe Dragonfly, aussi connu sous le nom d’Energetic Bear, est de retour. Selon Symantec, il pilote une vaste campagne d’espionnage, ciblée sur les énergéticiens occidentaux, depuis la fin 2015. Pas question semble-t-il, à ce stade, d’opérations offensives comme du sabotage : en l’état, les attaquants semblent s’être limités à de la reconnaissance et à de la collecte d’informations.

-

Des licenciements massifs toucheraient les activités systèmes d'Oracle

Un mois à peine après le départ de John Fowler, le patron historique des systèmes de Sun, Oracle aurait entamé des licenciements massifs au sein de l'activité. L'érosion accélérée des ventes de systèmes Sparc/Solaris mettrait aujourd'hui en péril leur survie à long terme.

-

Micro Focus et les logiciels de HPE ne font plus qu’un

« Un nouveau chapitre », « une étape significative ». C’est par ces expressions que Chris Hsu a souhaité annoncer la finalisation de la fusion entre Micro Focus et les activités logicielles de HPE, officiellement inscrite dans le marbre ce 1er septembre 2017. Chris Hsu, nommé CEO de cette nouvelle entité au multiple visage, aura pour mission d’orienter le groupe et de valoriser une fusion de quelque 8,8 milliards de dollars.

-

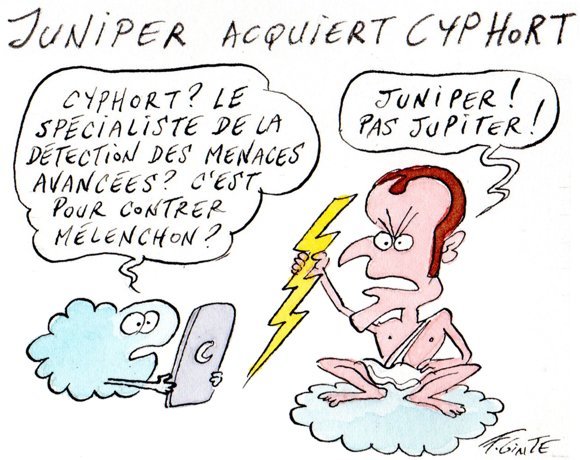

Juniper Networks s’offre un spécialiste de l’analyse comportementale

L’équipementier va intégrer la technologie de Cyphort à sa plateforme de protection contre les menaces avancées, Sky ATP, pour compléter son éventail de lutte contre les attaques passant au travers des premières lignes de défense.

-

Attaques informatiques : quand l’équipe de sécurité faillit

Selon un sondage conduit par Lastline à l’occasion de la conférence Black Hat, début août, les attaques sont souvent détectées. Mais les équipes de sécurité n’agissent pas toujours en conséquence.

-

L'ouragan Harvey inonde le Texas

Déluge et inondations dans le sillage de l'ouragan Harvey au Texas.

-

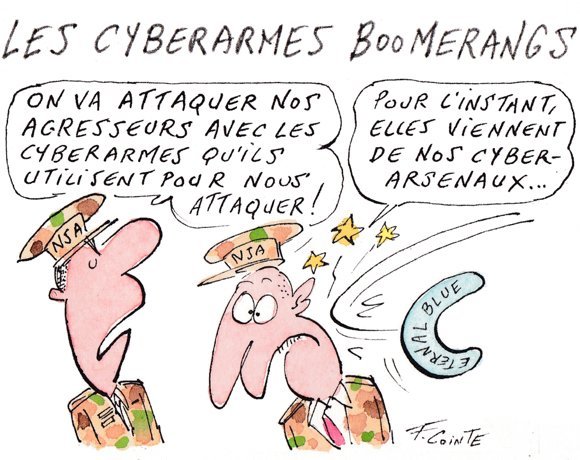

L’armée américaine veut s’approprier les cyberarmes de ses adversaires

L’agence du renseignement de l’armée américaine veut isoler, étudier, personnaliser et adapter les logiciels malveillants de ses adversaires pour les utiliser comme ses propres cyberarmes offensives.

-

Hype Cycle 2017 : Gartner dévoile l’informatique du futur

La prochaine décennie sera marquée par l’AI. C’est la prévision centrale des analystes de Gartner qui voient également l’avenir de l’IT passer par la réalité augmentée, les « plateformes numériques ». Le cabinet recommande donc fortement aux entreprises de se pencher dès aujourd’hui sur les technologies clefs de l’AI comme le Deep Learning, l’apprentissage par renforcement, l’intelligence artificielle forte, le Machine Learning (apprentissage statistique), l’informatique cognitive et les interfaces utilisateurs conversationnelles (les bots), la robotique intelligente et le « Smart Dust » (ou « poussière intelligente »).